Україна зазнала нової кібер-атаки з боку росії, яка передбачала розгортання раніше незадокументованого очищувача даних на базі Golang під назвою SwiftSlicer .

ESET приписала атаку Sandworm, національно-державному угрупованню, пов’язаному з військовою частиною 74455 Головного розвідувального управління Генерального штабу збройних сил російської федерації (ГРУ).

«Після виконання він видаляє тіньові копії, рекурсивно перезаписує файли, розташовані в %CSIDL_SYSTEM%drivers, %CSIDL_SYSTEM_DRIVE%WindowsNTDS та інших несистемних дисках, а потім перезавантажує комп’ютер», — повідомляє ESET у серії твітів.

Перезаписи досягаються шляхом використання випадково згенерованих послідовностей байтів для заповнення блоків довжиною 4096 байтів. Вторгнення було виявлено 25 січня 2023 року, додала словацька компанія з кібербезпеки.

«Зловмисники розгорнули очищувач SwiftSlicer за допомогою групової політики Active Directory», — розповів The Hacker News Роберт Ліповскі, старший дослідник зловмисного програмного забезпечення ESET. «Якщо зловмисне програмне забезпечення SwiftSlicer запущено, воно пошкоджує файли користувачів і робить комп’ютер неможливим для завантаження».

Sandworm, який також відстежується під іменами BlackEnergy, Electrum, Iridium, Iron Viking, TeleBots і Voodoo Bear, має історію проведення підривних і деструктивних кіберкампаній, націлених на організації по всьому світу, принаймні з 2007 року.

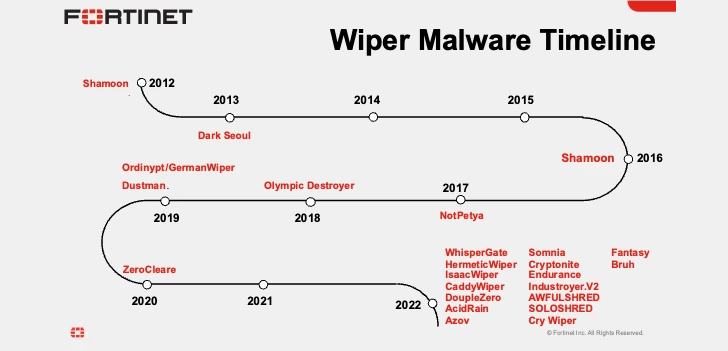

Витонченість дій хакерів підтверджується кількома різними ланцюжками знищення, які включають широкий спектр спеціальних інструментів, таких як BlackEnergy, GreyEnergy, Industroyer, NotPetya, Olympic Destroyer, Exaramel і Cyclops Blink

Лише у 2022 році, одночасно з військовим вторгненням Росії в Україну, Sandworm запустив WhisperGate , HermeticWiper , IsaacWiper , CaddyWiper , Industroyer2 , Prestige та RansomBoggs проти критичної інфраструктури в Україні.

«Поширення шкідливого програмного забезпечення Wiper під час конфлікту навряд чи є несподіванкою», — сказав дослідник Fortinet FortiGuard Labs Гері Ревай у звіті, опублікованому цього тижня, описуючи 2022 рік як рік wiper. «Це навряд чи можна монетизувати. Єдиним життєздатним варіантом використання є руйнування, диверсії та кібервійна».

Виявлення SwiftSlicer вказує на послідовне використання варіантів шкідливого програмного забезпечення Wiper російською супротивною групою в атаках, спрямованих на спустошення в Україні. Це ще одна ілюстрація зростаючого прийняття Golang суб’єктами загроз, враховуючи його рідну мультиплатформенну підтримку та відносну легкість розробки.

Ця подія також сталася після того, як Група реагування на комп’ютерні надзвичайні ситуації України (CERT-UA) пов’язала Sandworm із нещодавньою переважно невдалою кібератакою на національне інформаційне агентство Укрінформ.

Вторгнення, яке, як підозрюють, було здійснене не пізніше 7 грудня 2022 року, передбачало використання п’яти різних програм для видалення даних, а саме CaddyWiper, ZeroWipe, SDelete , AwfulShred і BidSwipe, націлених на системи Windows, Linux і FreeBSD. .

«Встановлено, що завершальний етап кібератаки розпочався 17 січня 2023 року», – йдеться в повідомленні CERT-UA. «Однак це мало лише частковий успіх, зокрема, щодо кількох систем зберігання даних».

Sandworm — не єдине угруповання, яке атакує Україну. Інші російські державні актори, такі як APT29 , COLDRIVER і Gamaredon , активно атакували низку українських організацій з початку війни.

Джерело: The Hacker News