Електронні сигарети шкідливі для здоров’я і катастрофічні для планети — світові звалища переповнені одноразовими вейп-картриджами. Але тепер з’явився спосіб надати цим електронним відходам нове звучання. Vape Synth — це проєкт групи мейкерів з Нью-Йорка, які розбирають використані нікотинові вейпи Elf Bar і перетворюють їх на цифрові музичні інструменти.

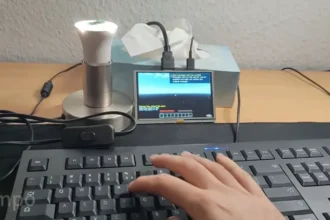

Отриманий пристрій все ще виглядає як вейп-картридж, але з невеликим динаміком серед масиву світлодіодів і кнопок. Щоб грати на ньому, ви прикладаєте його до рота і вдихаєте повітря, як на звичайному вейпі. Можна порівняти це з цифровою окариною.

Від електронних відходів до музичного інструмента

Vape Synth перевикористовує вбудований датчик низького тиску вейпа. Коли ви всмоктуєте повітря через сенсор, ви активуєте генераторну схему і створюєте аудіосигнал. Натискання кнопок викликає різні тони. Звуки, які виходять, відверто кажучи, скрипучі та хаотичні.

«Ми почали з дуже кумедного місця», — каже Карі Лав, одна зі створювачів Vape Synth. «Ми повинні використовувати датчик низького тиску. Що означає, щоб грати на ньому, ви повинні всмоктувати повітря». Лав і Девід Ріос — професори Interactive Telecommunications Program в Нью-Йоркському університеті. Шуанг Цай — докторантка Cornell University і викладає в NYU і Cornell. Всі вони працюють над проєктом Vape Synth під псевдонімом Paper Bag Team.

Філософія upstream salvage

Творці презентували Vape Synth на заходах на кшталт Open Hardware Summit і проводили воркшопи на події 2025 Low Tech Electronics Faire. Ще один воркшоп відбувся минулого вікенду в хакерському колективі NYC Resistor у Брукліні. Команда також щойно випустила детальну інструкцію через Instructables про те, як перетворити власні вейпи на синтезатори.

«Це величезна кількість електронних відходів», — каже Лав про використані вейпи. «Ви бачите їх скрізь. У них літій-іонні батареї, що робить їх особливо підступними у світі одноразових технологій». Коли Juul, колишній король вейпів, отримав наказ від FDA вилучити свої продукти з американського ринку, це відкрило шлях для інших — повністю одноразових — вейп-пристроїв.

«Рідина закінчується, але потім у вас є ця схема зарядки, батарея», — каже Цай. «Все всередині все ще в ідеальному стані». Команду надихнула кумедна філософія Bubble Punk від хакера Ендрю Квітмаєра, яка стверджує, що якщо взяти щось серйозне, як зменшення відходів, і зробити це трохи смішним, концепція залишається доступною і більше людей братиме участь.

Як створити власний Vape Synth

Інструкції Paper Bag Team рекомендують створювати синтезатори з одного конкретного, дуже популярного вейпа: Elf Bar, також відомого як EB BC5000 — китайського виробництва вейп, який продав мільйони одиниць у США. Схеми використовують оригінальні батареї вейпа, схему зарядки зі світлодіодом і корпус.

Перший крок процесу перероблення вейпа — одягнути рукавички, оскільки нікотин може поглинатися через шкіру. Після цього інструкції описують, як додати динаміки та елементи керування і перемістити датчик низького тиску ближче до мундштука, щоб його можна було активувати після того, як отвори для музичних компонентів були просвердлені в іншому місці корпусу.

Лав каже, що команда вже працює над іншою версією Vape Synth з ширшим музичним діапазоном, яку також можна використовувати як MIDI-контролер, і тому вона зможе викликати більш приємні звуки.

Поширення ідеї перероблення електроніки

Ріос каже, що люди не повинні боятися втручатися у свою електроніку. «Люди відчувають себе повністю безсилими щось зробити», — каже Ріос. «Навіть найпростіша річ — просто відкрити кришку, щоб побачити, що всередині. Вам навіть не потрібно до цього торкатися. Це може бути весело і легко, і ви, сподіваємося, зможете застосувати це до інших своїх електронних відходів».

Paper Bag Team ретельно кредитують інших мейкерів, таких як художник Себастьян Бідегейн, який побудував Vape-камеру; зусилля мейкера Беккі Стерн з повторного використання батарей від вейпів; і Disengineering — арт-колектив, який перетворив вейпи на мікрофони. Частина мети проведення воркшопів і розміщення DIY-інструкцій онлайн — заохотити людей знаходити власні способи перероблення електронних відходів.