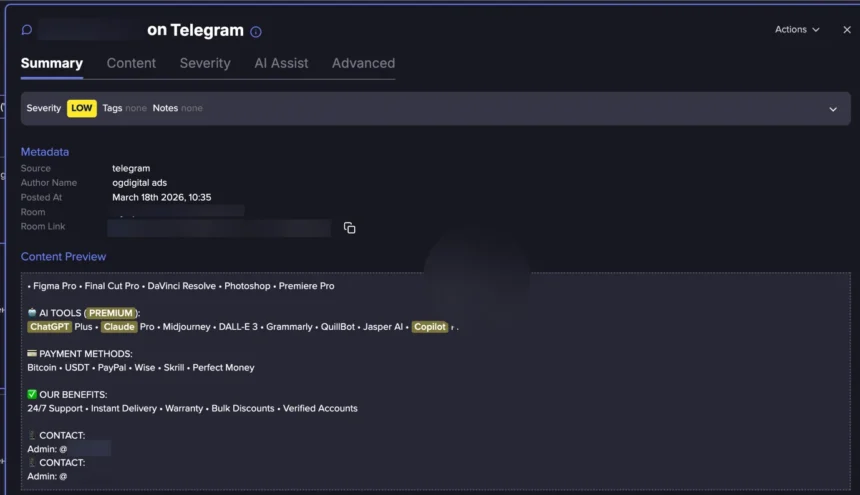

Преміальний доступ до популярних ШІ-платформ — ChatGPT, Claude, Microsoft Copilot та Perplexity — активно продається на підпільних форумах і в Telegram-каналах. Аналітики компанії Flare дослідили сотні оголошень із шахрайських онлайн-спільнот і виявили сформований ринок перепродажу акаунтів та підписок на ШІ-сервіси.

Чому ШІ-інструменти стали мішенню кіберзлочинців

Такі платформи, як ChatGPT, Claude, Microsoft Copilot і Perplexity, стали невід’ємною частиною щоденної роботи — їх використовують для створення контенту, написання коду, досліджень і бізнес-процесів. Нерідко через ці інструменти обробляються внутрішні документи, програмний код та інша потенційно чутлива інформація.

З поширенням ШІ-інструментів зростає і їхня цінність — зокрема в кіберзлочинному середовищі. Доступ до потужних мовних моделей дозволяє скорочувати витрати зусиль, підвищувати якість результатів і автоматизувати завдання, що раніше потребували значної експертизи.

Як зловмисники отримують доступ до акаунтів

Дослідники Flare виділяють кілька імовірних способів, якими зловмисники здобувають акаунти для подальшого перепродажу:

- Витік ключів і секретів: відкриті API-ключі та токени можна знайти у відкритих репозиторіях, зокрема на Docker Hub — це підтверджують власні дослідження Flare.

- Крадіжка облікових даних: у частині оголошень пропонуються «зрілі» акаунти Gmail або Outlook, що може свідчити про використання викрадених паролів для доступу до ШІ-платформ.

- Масове створення акаунтів: згадки про віртуальні номери телефонів вказують на спроби обійти верифікацію та реєструвати акаунти у великих обсягах.

- Зловживання пробними версіями: подарункові коди й акційний доступ використовуються для отримання безкоштовних підписок в обхід умов сервісів.

- Перепродаж підписок: деякі акаунти діляться між кількома користувачами, а не закріплюються за одним власником.

- Торгівля API-ключами: частина пропозицій стосується програмного доступу до моделей через API.

Що продають на підпільних ринках

Серед виявлених Flare оголошень — пропозиції наступних продуктів:

- ChatGPT Plus і Pro підписки

- Claude Pro доступ

- Microsoft Copilot у зв’язці з акаунтами Office 365

- Perplexity AI Pro

- API-ключі до різних платформ

Нерідко кілька сервісів рекламуються одним пакетом. У частині оголошень використовується рекламна мова на кшталт «преміальний доступ», «без обмежень» або «повний доступ до API». Хоча такі обіцянки не завжди відповідають дійсності, вони відображають попит покупців на акаунти з меншими обмеженнями.

Чому підпільний доступ до ШІ користується попитом

Дослідники виокремлюють кілька причин, що стимулюють попит на такі послуги:

- Ціна: офіційні підписки на преміальні ШІ-сервіси зазвичай починаються від $20 на місяць і можуть суттєво зростати залежно від обсягу використання. Підпільні пропозиції акцентують на нижчій вартості або пакетному доступі.

- Масштаб: покупцям, яким потрібна велика кількість акаунтів для автоматизації чи тестування, простіше придбати готовий доступ, ніж реєструватися самостійно через верифікацію та платіжні перевірки.

- Обхід санкцій: у країнах, де доступ до ChatGPT, Claude та інших платформ обмежений або заблокований — зокрема в росії, Ірані та Північній Кореї, — підпільні ринки пропонують готові акаунти без проходження стандартних процедур ідентифікації.

- Обхід обмежень моделей: частина оголошень орієнтована на користувачів, які хочуть уникнути вбудованих фільтрів безпеки та лімітів використання.

Як зловмисники використовують ШІ-платформи

Доступ до ШІ-інструментів може забезпечити зловмисникам широкий спектр можливостей. Насамперед — масове створення фішингових повідомлень, скриптів для шахрайства та багатомовного контенту для соціальної інженерії. ШІ-генерований текст підвищує достовірність і ефективність таких атак.

Оцінка загроз Europol за 2025 рік попереджає: злочинні угруповання дедалі активніше використовують генеративний ШІ для автоматизації фішингових і шахрайських операцій — ці інструменти дозволяють створювати переконливий контент швидше й ефективніше, ніж раніше. Дослідники підрозділу Unit 42 компанії Palo Alto Networks також фіксують використання ШІ для створення персоналізованих кампаній соціальної інженерії, орієнтованих на конкретних жертв.

У серпні та листопаді 2025 року компанія Anthropic опублікувала два окремі звіти про зловживання ШІ, зокрема задокументовані випадки кіберешпіонажу з використанням ШІ-інструментів.

Крім фішингу, ШІ-платформи можуть застосовуватися для автоматизації коду, створення контенту та генерації синтетичних зображень, аудіо й відео для підробки особистості чи дезінформації. Навіть особи без технічної підготовки можуть виконувати складні завдання за допомогою таких інструментів.

Як організаціям захистити акаунти

Фахівці Flare наводять низку рекомендацій для мінімізації ризиків, пов’язаних із підпільним ринком ШІ-доступу:

- Увімкнути багатофакторну автентифікацію (MFA) на всіх акаунтах ШІ-платформ

- Уникати передачі чутливих даних через ШІ-інструменти поза затвердженими корпоративними середовищами

- Відстежувати аномалії у поведінці під час входу та використання сервісів

- Використовувати корпоративні акаунти з розширеними засобами контролю

- Регулярно оновлювати та надійно зберігати API-ключі

- Моніторити підпільні майданчики для виявлення скомпрометованих акаунтів і ключів

- Проводити навчання співробітників щодо ризиків використання спільних або придбаних акаунтів

- Запровадити корпоративну політику використання ШІ-інструментів

За оцінкою дослідників, у міру того як ШІ-сервіси розвиваються й набувають поширення, їхня цінність на підпільних ринках також зростатиме. Протидія цій тенденції потребуватиме посиленого захисту акаунтів, моніторингу підозрілої активності та глибшого розуміння того, як ці сервіси інтегруються у ширші схеми шахрайства.