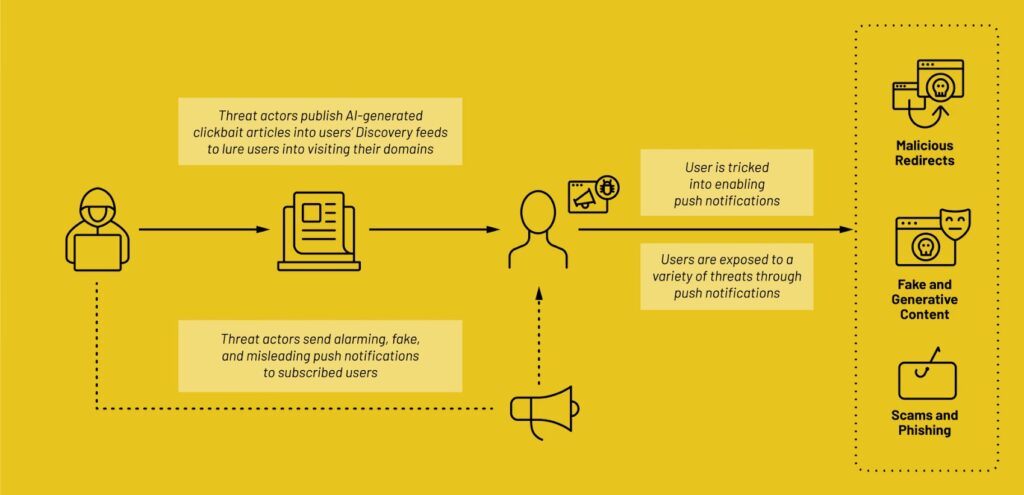

Дослідники з кібербезпеки розкрили нову схему рекламного шахрайства, яка поєднує отруєння пошукової видачі (SEO poisoning) та ШІ-генерований контент для просування оманливих новин через стрічку Google Discover. Кінцевою метою кампанії є змусити користувачів підписатися на push-сповіщення зі scareware та фінансовими шахрайствами.

Масштаб та цілі кампанії

Операцію, що отримала назву Pushpaganda, виявила команда Satori Threat Intelligence and Research Team компанії HUMAN. Схема спрямована насамперед на персоналізовані стрічки контенту користувачів Android та Chrome. На піку активності за семиденний період дослідники зафіксували близько 240 мільйонів запитів на ставки (bid requests), пов’язаних із 113 доменами кампанії. Спочатку атаки фіксувалися переважно в Індії, проте згодом операція поширилася на США, Австралію, Канаду, Південну Африку та Велику Британію.

Механізм атаки

Схема побудована на залученні користувачів через Google Discover до підроблених новинних матеріалів, наповнених ШІ-генерованим контентом. Потрапивши на підконтрольний зловмисникам домен, відвідувач отримує пропозицію дозволити push-сповіщення — і після згоди починає отримувати фіктивні юридичні погрози та шахрайські повідомлення. При кліці на такі сповіщення користувач потрапляє на додаткові сайти зловмисників, де вбудована реклама приносить шахраям незаконний дохід.

«Ця операція генерує недійсний органічний трафік із реальних мобільних пристроїв, обманюючи користувачів і змушуючи їх підписуватися на сповіщення, які містять тривожні повідомлення», — йдеться у звіті дослідників Louisa Abel, Vikas Parthasarathy, João Santos та Adam Sell.

ШІ як зброя для маніпуляцій

Гавін Рід (Gavin Reid), директор з інформаційної безпеки HUMAN, зазначив, що знахідки демонструють, як зловмисники використовують ШІ для захоплення довірених платформ виявлення контенту та перетворення їх на інструменти поширення скерлякерів, діпфейків і фінансових шахрайств. Google вже випустила виправлення для усунення проблеми зі спамом.

Варто зауважити, що це не перший випадок, коли зловмисники застосовують push-сповіщення для перенаправлення на підозрілі сайти. У вересні 2025 року компанія Infoblox описала загрозливого актора Vane Viper, який систематично зловживав push-сповіщеннями для показу реклами та проведення соціоінженерних атак у стилі ClickFix.

«Загрози на основі шкідливого ПЗ, що залучають push-сповіщення — як для веб, так і для мобільних платформ, — не є новим явищем, особливо з огляду на те, як вони створюють відчуття терміновості. У багатьох випадках користувачі поспішно клацають — або щоб позбутися сповіщення, або щоб дізнатися більше, — що робить їх ефективним інструментом в арсеналі авторів шкідливого ПЗ», — прокоментувала Ліндсі Кей (Lindsay Kaye), віцепрезидент з аналізу загроз HUMAN Security.

Позиція Google

Представник Google повідомив, що компанія утримує переважну більшість спаму подалі від Discover завдяки надійним системам боротьби зі спамом та правилам щодо нових форм низькоякісного маніпулятивного контенту. За словами представника, ще до ознайомлення зі звітом HUMAN компанія вже запровадила виправлення для виявленої проблеми.

Google також підтвердила, що регулярно оновлює алгоритми для виявлення контенту, що порушує правила та намагається маніпулювати рейтингами Search і Discover. Згідно з настановами компанії щодо ШІ-генерованого контенту в пошуку, будь-яке використання ШІ для виробництва контенту з метою маніпуляції рейтингами є порушенням антиспамових правил.

Зв’язок з операцією Low5

Нові дані опубліковані менш ніж через місяць після того, як HUMAN виявила колекцію із понад 3 000 доменів та 63 Android-застосунків, що формують одну з найбільших коли-небудь виявлених торгових майданчиків для відмивання коштів від рекламного шахрайства. Операція отримала назву Low5 — через використання ігрових та новинних сайтів на основі HTML5 — і на піку активності генерувала близько 2 мільярдів запитів на ставки на день, потенційно охоплюючи до 40 мільйонів пристроїв по всьому світу.

Схема Low5 пов’язана зокрема з кампанією BADBOX 2.0, а застосунки, задіяні в операції, наказували пристроям відвідувати підключені домени та клікати на вбудовану рекламу. Усі причетні Android-застосунки вже видалено з Google Play Store.

«Спільний монетизаційний шар, що охоплює понад 3 000 доменів, дозволяє різним зловмисникам підключатися до одної інфраструктури, створюючи розподілену систему відмивання, яка підвищує стійкість загрози, ускладнює атрибуцію та уможливлює швидке тиражування», — зазначили у HUMAN.

Компанія також підкреслила: монетизаційна інфраструктура здатна пережити навіть ліквідацію конкретної шахрайської кампанії. Навіть якщо певний шкідливий застосунок або мережу пристроїв буде відключено, ті самі домени для виведення коштів можуть бути повторно використані іншими зловмисниками.