Один зі способів заощадити кошти – покупка вживаної техніки, зокрема комп’ютерів та смартфонів. Однак таке придбання несе певний ризик, оскільки Ви не знаєте, в яких руках пристрої були до цього та яким чином вони використовувалися протягом місяців або й років служби.

Як зменшити потенційні ризики під час покупки вживаної техніки, читайте у статті.

Де краще купувати?

Придбати пристрій, який був у використанні, можна з різних джерел. Перший і, мабуть, найнадійніший варіант – придбання відремонтованої техніки у офіційного продавця. Це в основному означає, що пристрій було очищено, а апаратна та програмна частина перевірена продавцем. У деяких випадках Ви навіть можете отримати гарантію на пристрій, що позбавить вас від проблем у разі поломки пристрою незабаром після покупки.

Крім того, існує ще інший спосіб – покупка вживаної техніки на рекламних веб-сайтах та Інтернет-ринках. У цьому випадку Ви, ймовірно, не матимете можливості особисто перевірити пристрій, перш ніж замовити його. Якщо Ви вибрали цей сценарій, Вам обов’язково слід використовувати авторитетну платформу, яка має необхідні заходи безпеки для боротьби з шахраями.

Крім цього, обов’язково перевірте продавця, почитайте відгуки і запитайте детальнішу інформацію про пристрій. Якщо все ж таки Ви наважилися на покупку вживаної техніки, слід скористатися надійною платіжною службою для безпеки транзакції.

Як перевірити вживаний комп’ютер на справність?

Після покупки вживаної техніки не варто одразу переходити до її використання. Оскільки Ви придбали кота в мішку, в першу чергу слід перевірити, чи все працює. Якщо під час увімкнення у вас вже встановлена операційна система, не поспішайте завантажувати улюблені програми або не намагаєтеся зайти в свої соціальні медіа.

По-перше, перевірте, чи немає на жорсткому диску даних попереднього власника. Потім спробуйте завантажити та встановити надійний продукт з безпеки для сканування комп’ютера.

Таким чином Ви зможете перевірити комп’ютер на наявність шкідливого коду. Зокрема на пристрої може бути встановлена шкідлива програма для зчитування натиснень клавіатури або шпигунське програмне забезпечення, яке може викрадати Ваші дані.

Щоб позбутися від всіх попередніх даних, новий власник може здійснити очистку диска. Виробники жорстких дисків пропонують утиліти, які дозволяють очистку з різним ступенем безпеки, починаючи від одного перезапису до декількох шляхів в із випадковими даними та навіть конкретними протоколами безпеки. Зробивши це, слід виконати інсталяцію операційну систему та встановити надійне рішення для захисту комп’ютера. Тільки після цього можна приступати до роботи.

Як перевірити, чи працює вживаний смартфон?

Схожі процедури необхідно виконати і для смартфонів. Після огляду на телефону на наявність пошкоджень варто перевірити програмне забезпечення. Якщо після запуску смартфон не пропонує Вам задати налаштування, це має викликати у Вас підозру. Колишній власник, можливо, не застосував процедуру очистки, а пристрій може містити певну форму шкідливого програмного забезпечення.

Щоб безпечно очистити телефон, почніть з перевірки виконання виходу з усіх сервісів. Після цього потрібно видалити всі облікові записи, пов’язані з телефоном. Наступним кроком має стати шифрування даних телефону, оскільки ви не знаєте, які дані зберігаються на телефоні.

Після цього Ви нарешті перейшли до етапу повернення до заводських налаштувань. Це означає повне видалення інформації та повернення до налаштувань за замовчуванням.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ЗРОБИТИ ВАШУ ВІДЕОКОНФЕРЕНЦІЮ МАКСИМАЛЬНО БЕЗПЕЧНОЮ? ПОРАДИ

ЩО КРАЩЕ – “ВИМКНУТИ” ЧИ “ПЕРЕЗАВАНТАЖИТИ” КОМП’ЮТЕР? ПОРАДИ ЕКСПЕРТІВ

АПГРЕЙД ВАШОГО КОМП’ЮТЕРА: 5 КОМПЛЕКТУЮЧИХ, ЯКІ ВАРТО ОНОВИТИ В ПЕРШУ ЧЕРГУ

Зверніть увагу, що Голосові помічники Amazon Alexa, Google Assistant, Apple Siri та Microsoft Cortana протягом останніх років стали надзвичайно популярними. Однак, через те, що вони досить часто активуються випадково, навіть якщо користувачі не вимовляли спеціальні фрази, постало питання безпеки та конфіденційності цифрових асистентів.

Кожен користувач Інтернету має хоч аб один обліковий запис у соціальних мережах. І злам екаунта, його блокування чи несанкціонований доступ зловмисників може стати для власника справжньою трагедією. Як зарадити цьому та розпізнати втурчання у Ваш обліковий запис, читайте тут.

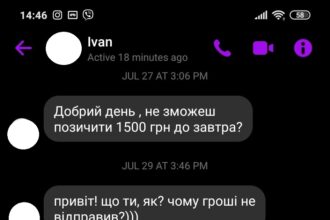

Окрім цього, більшість користувачів вважають, що використання складного PIN-коду та біометричних даних забезпечує всебічний захист месенджерів. Однак приклади поширення шкідливого програмного забезпечення через месенджери свідчать про “прогалини” у безпеці. Як не стати жертвою зловмисників та зменшити ризики несанкціонованого доступу до профілю, дізнайтесь зі статті.