Wi-Fi мережі – це дуже необхідна річ для сучасного будинку. Практично кожен пристрій сьогодні вимагає бездротового Інтернет-з’єднання. Як результат, всі види цінної інформації передаються через Вашу мережу Wi-Fi: номери банківських карт, паролі, особисті фотографії і файли. А це робить Вашу бездротову мережу цілком природною мішенню для кіберзлочинців.

Також сигнали Вашої мережі можуть виходити за межі Вашого будинку або квартири, а це надає хакерам можливість підключитися до неї.

Використовуючи елементарні інструменти зламу, можна обійти засоби безпеки Wi-Fi мережі всього лише за 10 хвилин. Можливо, хакери просто захочуть використовувати Ваше Інтернет-підключення для виходу в онлайн – це не так страшно, як красти Ваші критично важливі персональні дані, але все ж це крадіжка.

Як дізнатися, що Ваша мережа Wi-Fi була зламана?

Першою ознакою того, що Ваша мережа Wi-Fi була зламана, швидше за все, буде загальне падіння швидкості доступу в Інтернет. Чим більше людей підключено до Вашої мережі, тим повільніше стає завантаження сайтів або перегляд потокового відео.

Якщо Ви помітили, що у Вашій мережі відбувається щось дивне, Ви повинні розібратися в цьому. Перше, що потрібно зробити, – це перевірити сам роутер Wi-Fi.

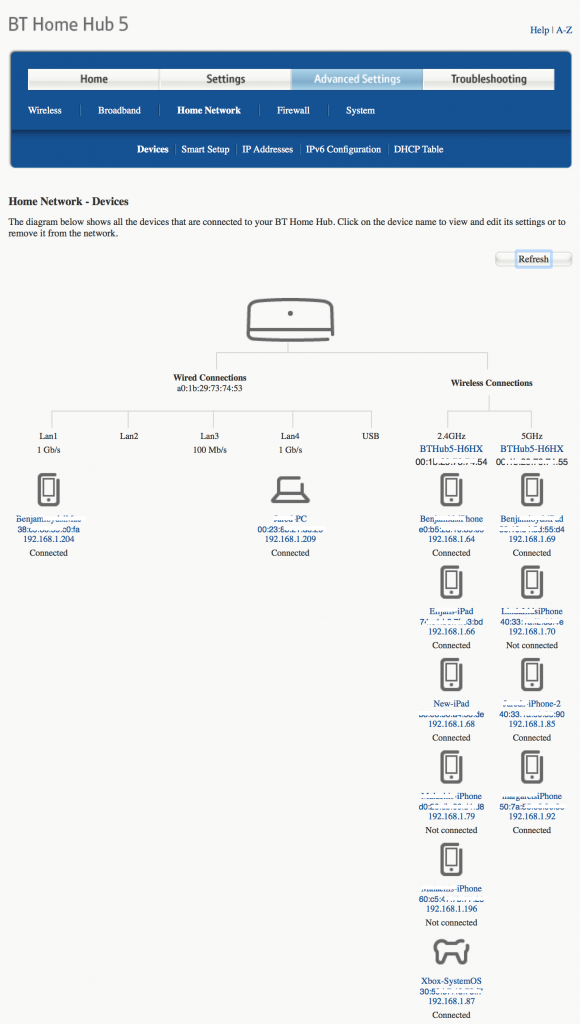

Увійдіть в Ваш роутер, використовуючи Ваші ім’я користувача та пароль (якщо Ви їх не міняли з моменту покупки – а це неприпустимо, і Вам треба терміново їх поміняти! – то, як правило, вони надруковані на наклейці на задній панелі). У кожного роутера буває своя специфіка, але Вам необхідно знайти сторінку зі статусом Wi-Fi, на якій представлений список підключених до Вашої мережі пристроїв.

Ця інформація може бути в розділі Підключення пристрою, Список пристроїв або Домашня мережа, наприклад.

Цей список може виглядати у вигляді зображення, як показано на малюнку нижче (були заретушовані деякі конфіденційні дані):

Погляньте на список, перевірте, чи немає там невідомих Вам пристроїв. Будь-які пристрої, які Вам не знайомі, вказують на те, що безпека Вашої мережі порушена хакером.

Можливо, що деякі пристрої мають “незрозумілі” імена, які спершу нам можуть нічого і не говорити, але при цьому вони цілком легітимні. Тому спершу перевірте всі Ваші підключені до Wi-Fi пристрої, перш ніж панікувати!

Як захистити себе від хакерів?

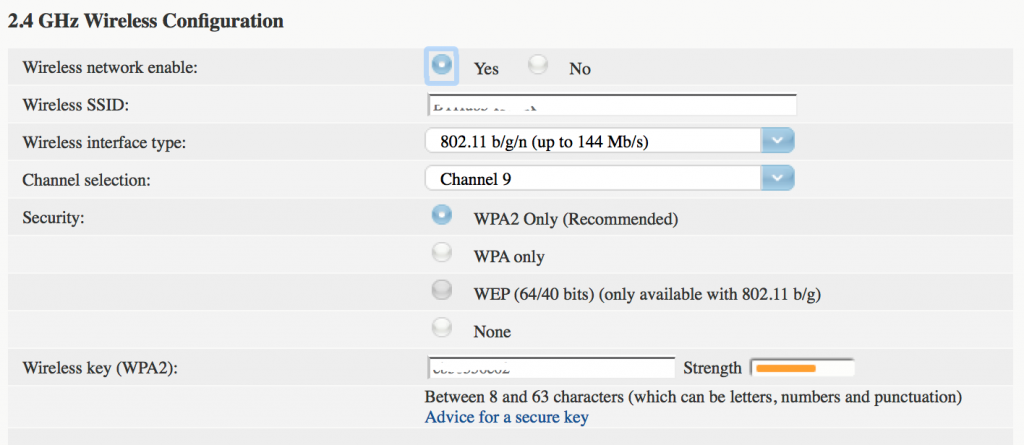

Існує низка передових технологій для підвищення рівня безпеки Вашої Wi-Fi мережі, такі як надання доступу до мережі тільки конкретним пристроям на основі їх унікальної MAC адреси. Набагато простіше, і майже так само ефективно, – це просто вибрати більш надійний з точки зору безпеки протокол.

Останній, найбільш безпечний варіант – це WPA2, як показано на малюнку нижче:

Але врахуйте, що якщо Ви зміните налаштування протоколу безпеки, то Вам, можливо, буде потрібно заново підключити всі Ваші Wi-Fi пристрої, але це занадто маленька ціна, яку Вам доведеться заплатити, щоб запобігти можливості несанкціонованого доступу хакерів у Вашу мережу.

Також Вам слід додати другий рівень безпеки, щоб виставити бар’єр хакерам, які все ж зможуть прорвати першу лінію оборони. Йдеться про комплексне рішення безпеки, яке має бути встановлено на Ваших ПК і мобільних пристроях з Android, що допоможе Вам запобігти випадкам крадіжки Ваших персональних даних. Наявність таких рішень також дозволить Вам блокувати віруси і захистити Ваших дітей від небажаних веб-сайтів.

Вам необхідно бути в курсі того, що відбувається у Вашій мережі, щоб не дозволити хакерам заволодіти нею.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ДІЯТИ ВІЙСЬКОВОСЛУЖБОВЦЯМ У СОЦМЕРЕЖАХ? ПОРАДИ

ЯК ОЧИСТИТИ КЕШ ТА ФАЙЛИ COOKIES У БРАУЗЕРІ FIREFOX? – ІНСТРУКЦІЯ

ЯК ЗАПОБІГТИ ДЕФРАГМЕНТАЦІЇ ТВЕРДОТІЛОГО НАКОПИЧУВАЧА SSD? ІНСТРУКЦІЯ

НАВІЩО ПОТРІБЕН МЕНЕДЖЕР ПАРОЛІВ ТА ЯК ПРАВИЛЬНО ЙОГО ОБРАТИ?

ЯК ЗАБОРОНИТИ GOOGLE ЗБИРАТИ ВАШІ ДАНІ ТА НАЛАШТУВАТИ ЇХНЄ АВТОВИДАЛЕННЯ? ІНСТРУКЦІЯ

Нагадаємо, Apple оголосила на WWDC, що вироблятиме комп’ютери на власних чипах, відмовившись від процесорів Intel, якими компанія користується у своїх ноутбуках та настільних комп’ютерах з 2005 року.

Також Twitter із міркувань безпеки заблокувала всі облікові записи, власники яких намагалися змінити пароль в останні 30 днів. Таким чином соціальна мережа відреагувала на злам сторінок користувачів.

Окрім цього, фахівці з компанії CheckPoint повідомили про виявлені уразливості в Zoom. Уразливість дозволяє зловмисникам видавати себе за легітимні організації, обманюючи їх співробітників або ділових партнерів з метою розкрадання персональної або іншої конфіденційної інформації шляхом соціальної інженерії.

Зверніть увагу, експерти виявили нову шкідливу кампанію з використанням шпигунського програмного забезпечення на Близькому Сході. Інструмент зловмисників — додаток Welcome Chat для Android, який є шпигунським програмним забезпеченням та має функціонал чату.

До речі, у Firefox для Android виявлена проблема, через яку камера смартфона продовжує працювати навіть після того, як користувач перемикає браузер у фоновий режим або блокує екран телефону.