Пароль вважається основою захисту для будь-якого облікового запису електронної пошти, соцмережі чи сайту, де зберігаються персональні дані користувача. Однак при цьому продовжують бути поширеними слабкі та однакові комбінації для входу в різні екаунти.

Варто зазначити, що вже декілька років поспіль найбільш популярною залишається комбінація “12345”, “qwerty” тощо.

Як правило, через проблеми запам’ятовування багатьох складних комбінацій від різних сервісів користувачі віддають перевагу слабким, самостійно придуманим паролям. Наприклад, під час реєстрації на новому сайті замість підключення до існуючого екаунту Google або Facebook, користувачі створюють новий обліковий запис, щоразу використовуючи ту ж саму просту ключову фразу. Таким чином, у випадку зламу одного паролю зловмисники зможуть отримати доступ до всіх інших облікових записів з використанням цієї комбінації.

У зв’язку з цим популярним стало використання менеджера паролів — додатку, який розроблений спеціально для зберігання реєстраційних даних в зашифрованому сховищі, а також для створення складних комбінацій. Така програма вирішує проблему запам’ятовування великої кількості складних ключів для входу за допомогою збереження та створення унікальних комбінацій, а також автоматичного заповнення облікових даних для кожного з екаунтів в Інтернеті. А користувачу варто запам’ятати тільки один пароль для доступу до цієї програми.

Типи менеджерів паролів

Більшість популярних менеджерів паролів функціонують як хмарні додатки, доступ до яких можна отримати через браузер. Незалежно від обраного додатку, вам доведеться створити одну надійну комбінацію для захисту всіх Ваших збережених облікових даних, які використовуються для доступу до різних служб. У випадку хмарного менеджера це є частиною створення облікового запису.

В першу чергу, Ви можете додати всі свої існуючі облікові записи в менеджер паролів, а потім у випадку реєстрації на нових сервісах Ви можете використовувати власні ключові фрази або скористатися вбудованим генератором для створення випадкових та безпечних комбінацій. У разі потреби увійти в будь-який зі своїх екаунтів, програма автоматично введе Ваші облікові дані.

Альтернативою хмарним додаткам є локальні сховища, які зберігають всі облікові дані на Вашому пристрої. Фактично, Ви можете вибрати один з декількох варіантів з відкритим вихідним кодом, які надають безліч функціональних можливостей, хоча часто мають скромний дизайн на відміну від хмарних менеджерів.

Третім варіантом є менеджери, які включені в рішення з безпеки комп’ютерів та ноутбуків, щоб допомогти Вам керувати обліковими даними для входу в систему, забезпечуючи їх захист.

Переваги та недоліки менеджера паролів

Найпопулярніші серед користувачів хмарні додатки, головною перевагою яких є доступ до облікових даних з будь-якої точки світу. Більшість відомих компаній (1Password, Dashlane, LastPass) пропонують додатки для смартфона, тому, у випадку використання більше одного пристрою хмарні служби зможуть синхронізувати всі паролі на всіх девайсах користувача. Деякі програми навіть мають параметри робочого столу і плагіни для браузера.

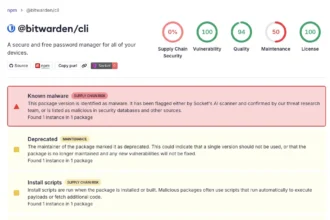

Серед головних недоліків менеджерів паролів є звичайно ж уразливості безпеки. Зокрема нещодавно деякі версії популярних менеджерів паролів для Android виявилися уразливими до фішингових атак, в той час як інші додатки допускали нескінченні спроби введення головного коду.

Важливо пам’ятати, що оскільки Ваші дані зберігаються на сервері, у разі його зламу кіберзлочинці зможуть завантажувати з нього інформацію, серед якої може опинитися і ваш обліковий запис. У такому випадку ви залежите від наявності шифрування та від надійності вашого головного пароля, оскільки саме він є ключем до всіх ваших даних.

Тому перед завантаженням певної програми для зберігання ваших даних для входу в різні екаунти перевірте надійність її захисту від атак хакерів, наявність відомих уразливостей в безпеці у минулому та випуск оновлень для їх виправлення.

Деякі речі, які на перший погляд здаються недоліками у функціоналі локальних менеджерів паролів, можуть насправді підвищувати безпеку даних. Оскільки вся інформація зберігається на певному пристрої, ви не маєте можливості синхронізувати облікові дані на всіх інших девайсах, однак це також значно ускладнює роботу кіберзлочинцям.

Одним із способів, які зловмисники можуть використати для отримання доступу до Ваших даних, є інфікування вашого пристрою, наприклад, за допомогою шкідливої програми для зчитування натискань клавіш. Саме в таких випадках варто використовувати рішення з безпеки комп’ютерів та ноутбуків, які захищають від подібних загроз і мають вбудований менеджер паролів.

З іншого боку, у разі викрадення чи виведення з ладу пристрою Ви можете втратити доступ до всіх паролів, які були збережені на ньому. Для уникнення таких випадків варто мати резервну копію. Це стосується більше локально встановлених рішень з відкритим вихідним кодом, оскільки використання хмарного додатку передбачає синхронізацію з іншими пристроями.

Більшість з нас мають схожі вимоги під час вибору менеджера паролів. Основними питаннями, на які варто звернути увагу, є спосіб зберігання даних, можливість відновлення даних у випадку втрати пристрою та додаткові параметри для посилення захисту додатку. Таким чином, Ви зможете обрати найкращий менеджер паролів, який найбільше відповідає Вашим вимогам.

Крім цього, спеціалісти рекомендують уникати поширених помилок під час створення ключової комбінації для входу в додаток для зберігання паролів, а також використовувати двофакторну аутентифікацію для створення додаткового рівня захисту важливих екаунтів або навіть для самого додатку.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ПОСТІЙНО ВІДКРИВАТИ ПОСИЛАННЯ У CHROME, А НЕ У SAFARI НА ПРИСТРОЯХ IOS? ІНСТРУКЦІЯ

ЯК НАДСИЛАТИ ПОВІДОМЛЕННЯ У WHATS APP ЗІ СВОГО КОМП’ЮТЕРА? – ІНСТРУКЦІЯ

ОГЛЯД УСІХ ПЛАНШЕТІВ ВІД APPLE: ЯКИЙ IPAD ВАРТИЙ ВАШОЇ УВАГИ?

Нагадаємо, Mac переживає ще одну величезну зміну процесора. До кінця 2020 року Apple випустить Mac, які містять “Apple Silicon”, як і iPad та iPhone. Ось що означає кінець процесорів Intel для майбутнього Mac. Новий macOS 11.0 Big Sur, який очікують восени 2020 року, стане першою версією macOS, яка підтримує цю нову архітектуру.

Також Apple на всесвітній конференції розробників Worldwide Developers Conference (WWDC) 2020 анонсувала нові функції конфіденційності та безпеки для користувачів iOS і macOS.

Окрім цього, після років спекуляцій та чуток, Huawei офіційно представила свою операційну систему Harmony OS в 2019 році. Можна сказати, що було поставлено більше питань, ніж відповідей. Як це працює? Які проблеми вона вирішує? І це продукт ворожнечі між Huawei та урядом США?

До речі, хакери використовували шкідливе програмне забезпечення, через яке викрадали реквізити банківських електронних рахунків громадян США, Європи, України та їхні персональні дані. Зокрема, через електронні платіжні сервіси, у тому числі заборонені в Україні російські, вони переводили викрадені гроші на власні рахунки у вітчизняних та банках РФ і привласнювали.

Хакери зараз користуються сервісом Google Analytics для крадіжки інформації про кредитні картки із заражених сайтів електронної комерції. Відповідно до звітів PerimeterX та Sansec, хакери зараз вводять шкідливий код, призначений для крадіжки даних на компрометованих веб-сайтах.