Що насправді робить VPN? Бере дані, які Ви надсилаєте через Інтернет, і зашифровує їх, перш ніж вони покинуть Ваш пристрій. Ці зашифровані дані надсилаються на сервери постачальника VPN, де вони розшифровуються, а потім надсилаються, скажімо, у Google або Netflix. Розглянемо один із сервісів VPN та дізнаємося його переваги.

ExpressVPN – це сервіс, який має понад 3 000 серверів у 160 місцях. VPN бере дані з сервера в Інтернеті, шифрує їх на одному з серверів ExpressVPN, надсилає ці зашифровані дані на Ваш комп’ютер, який розшифровує їх, коли вони надходять.

Саме це забезпечує захист, зокрема, від зламу через Wi-Fi в аеропортах, готелях та школах. Завдяки тому, що Ваші дані залишають сервер постачальника VPN-послуг (у ExpressVPN Ви можете обрати один з 94 країн), Ваше фактичне місцезнаходження може бути прихованим, а кінцевий сервер бачить Ваше місцезнаходження як фактичне розташування сервера Вашого провайдера, пише ZDNet.

Хоча іноді це незаконно, багато людей використовують цю можливість, щоб змінити свій видимий регіон та обходити різні регіональні блокування для перегляду контенту. Набагато важливішим є те, що VPN використовують , щоб приховати своє місцезнаходження для своєї особистої безпеки.

Ознайомившись з тим, як працюють VPN, а особливо ExpressVPN, давайте подивимося, як налаштувати та встановити ExpressVPN. Ми збираємося це продемонструвати на платформі Windows, але практика дуже схожа для Mac, Linux та мобільних пристроїв.

- Розташування: 160

- Країни: 94

- Одночасне з’єднання: 5

- Вимикач: так

- Ведення журналу: немає

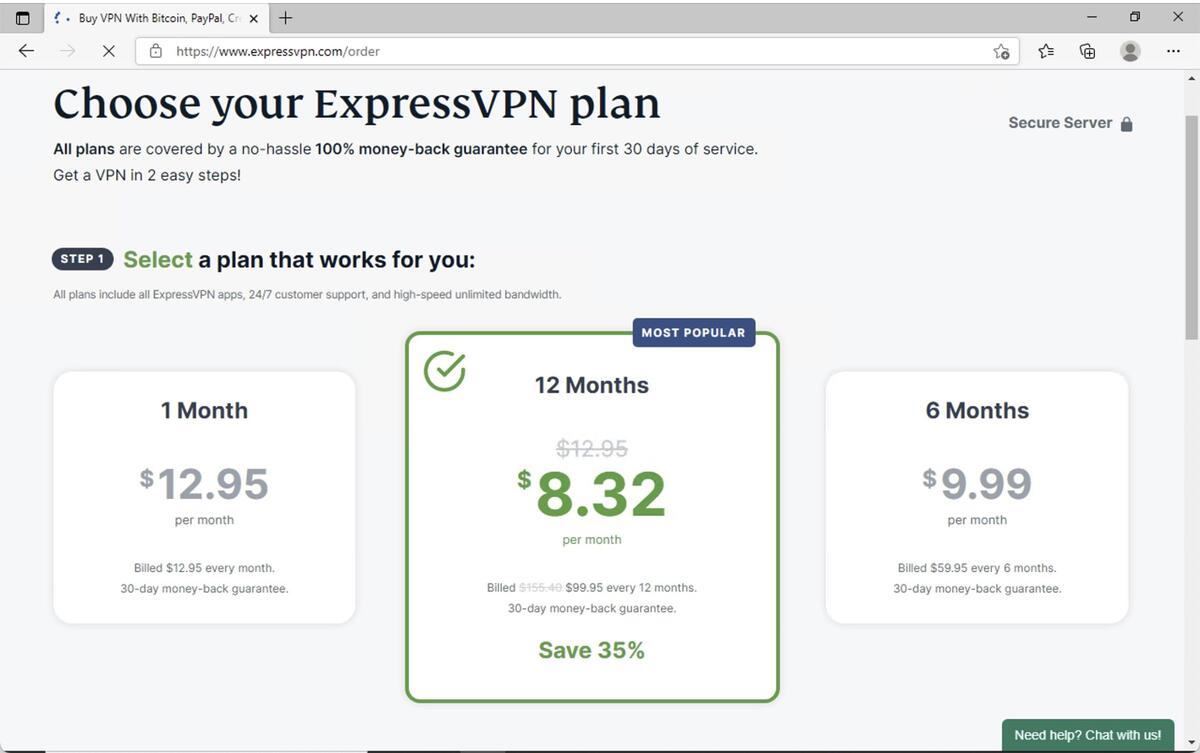

- Ціна: $ 12,95 на місяць або 12 місяців за $ 99,95

- Пробна версія: 30-денна гарантія повернення коштів

- Підтримувані платформи: iOS, Android, MacOS, Windows, Linux, ігрові консолі, смарт-телевізори, маршрутизатори

Встановлення ExpressVPN

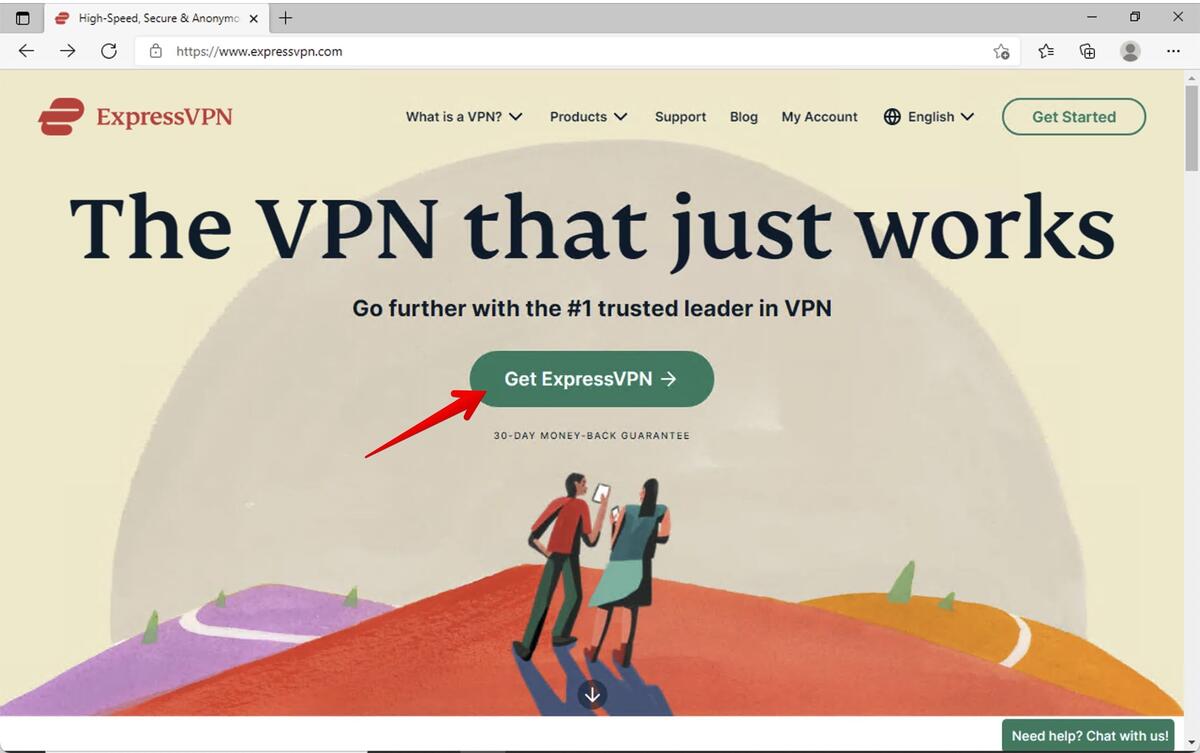

Перше, що треба зробити, – це за допомогою пошукової системи увійти на веб-сторінку ExpressVPN і натиснути кнопку “Отримати ExpressVPN”.

Ви маєте обрати план, який відповідає вашому бюджету, купити його та створити обліковий запис

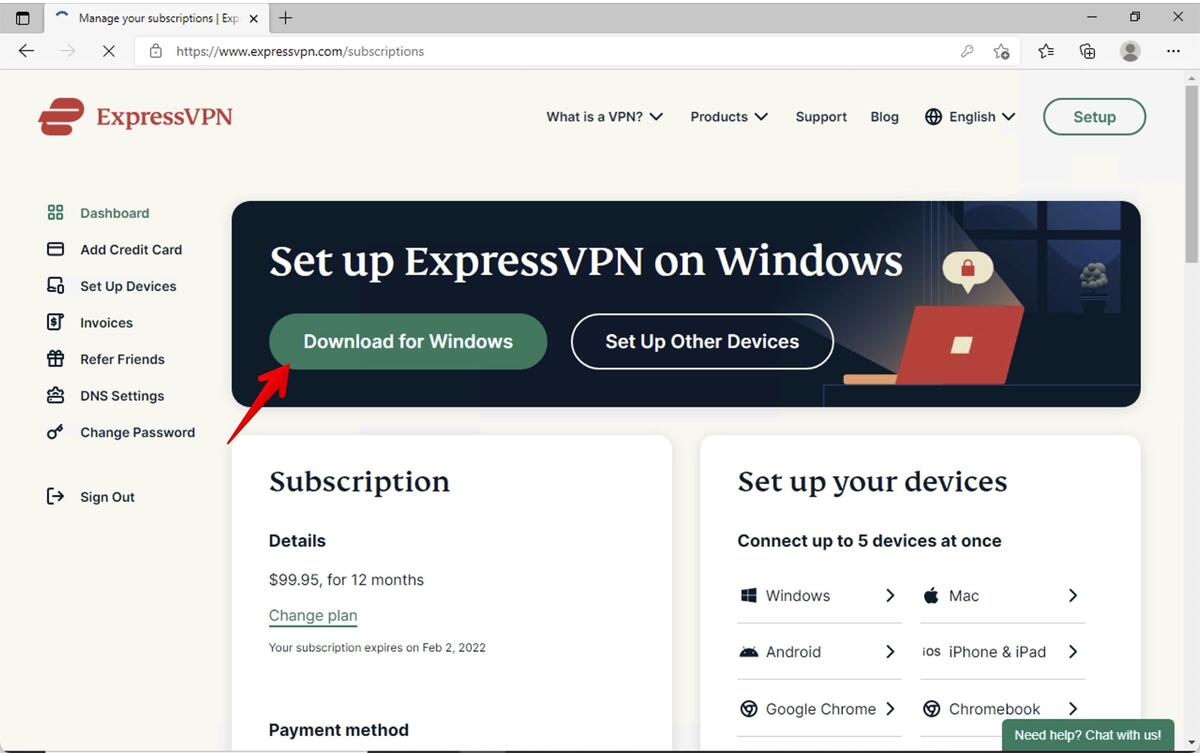

Увійдіть на інформаційну панель свого облікового запису. Як правило, Вам потрібно натиснути кнопку “Завантажити”. Якщо Ваша платформа не підходить, натисніть “Налаштувати інші пристрої”.

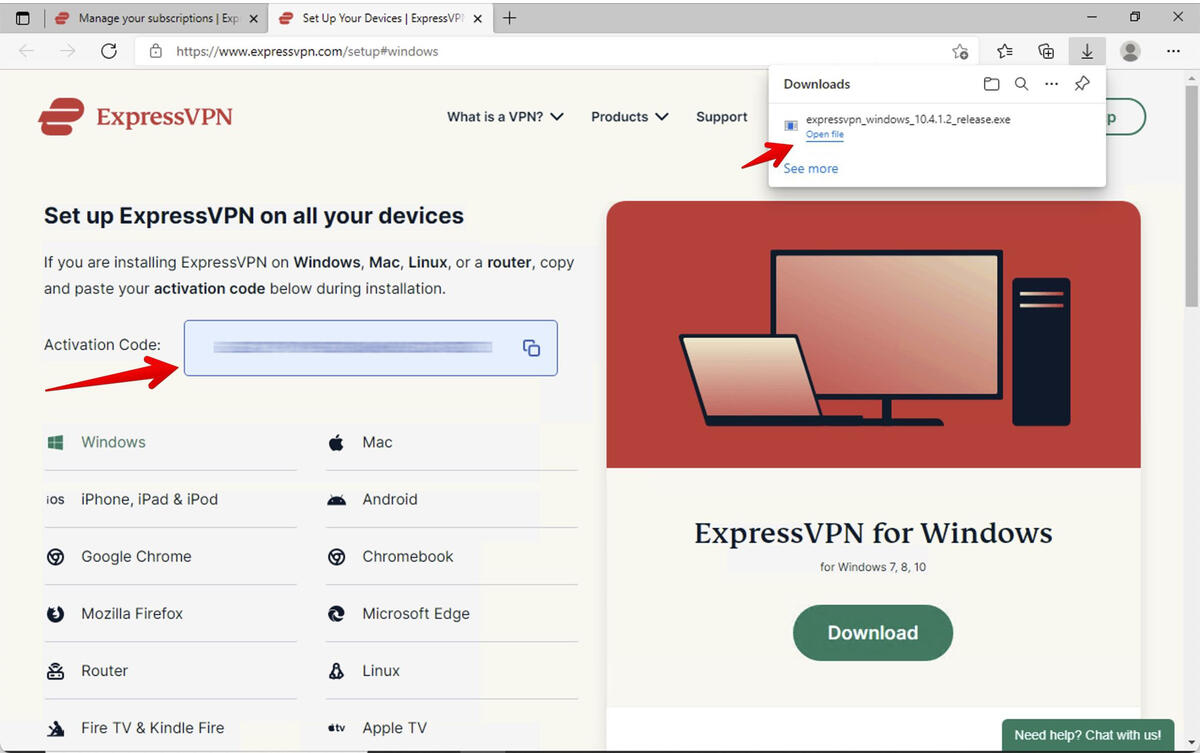

Тут Ви маєте спочатку записати свій код активації та натиснути посилання “Відкрити файл”.

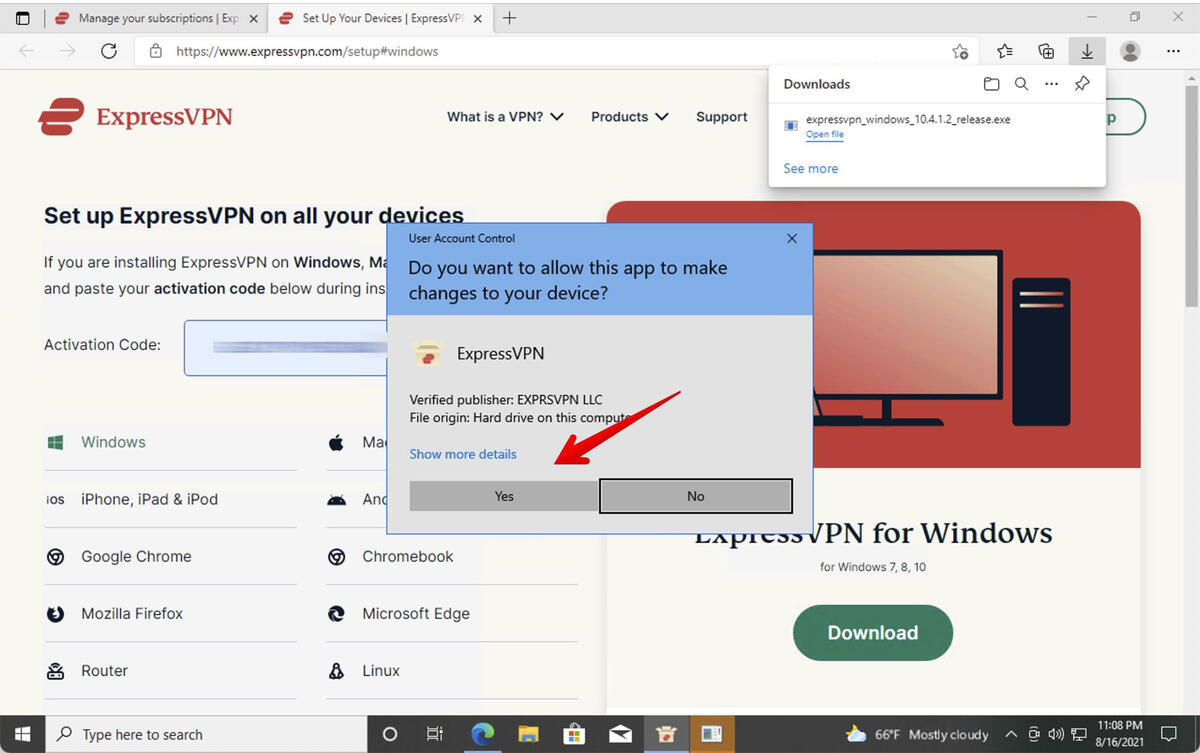

Далі дайте Windows дозвіл на виконання.

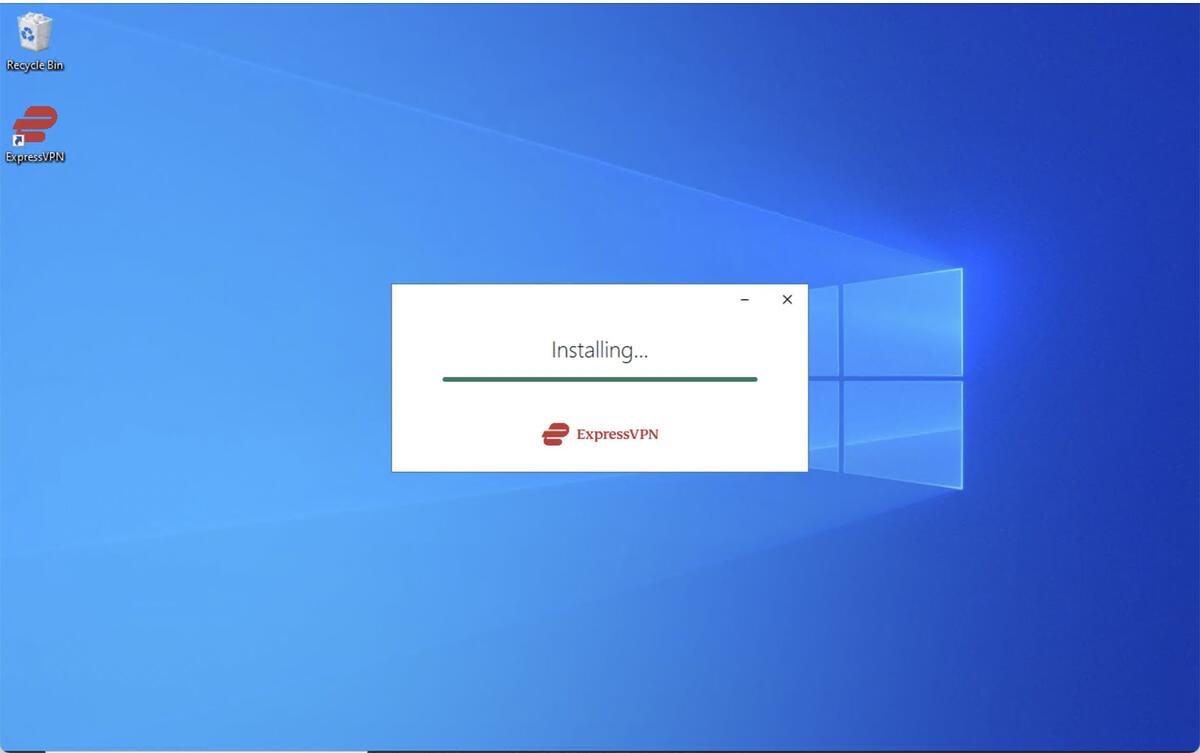

На встановлення ExpressVPN знадобиться хвилина.

Запуск ExpressVPN

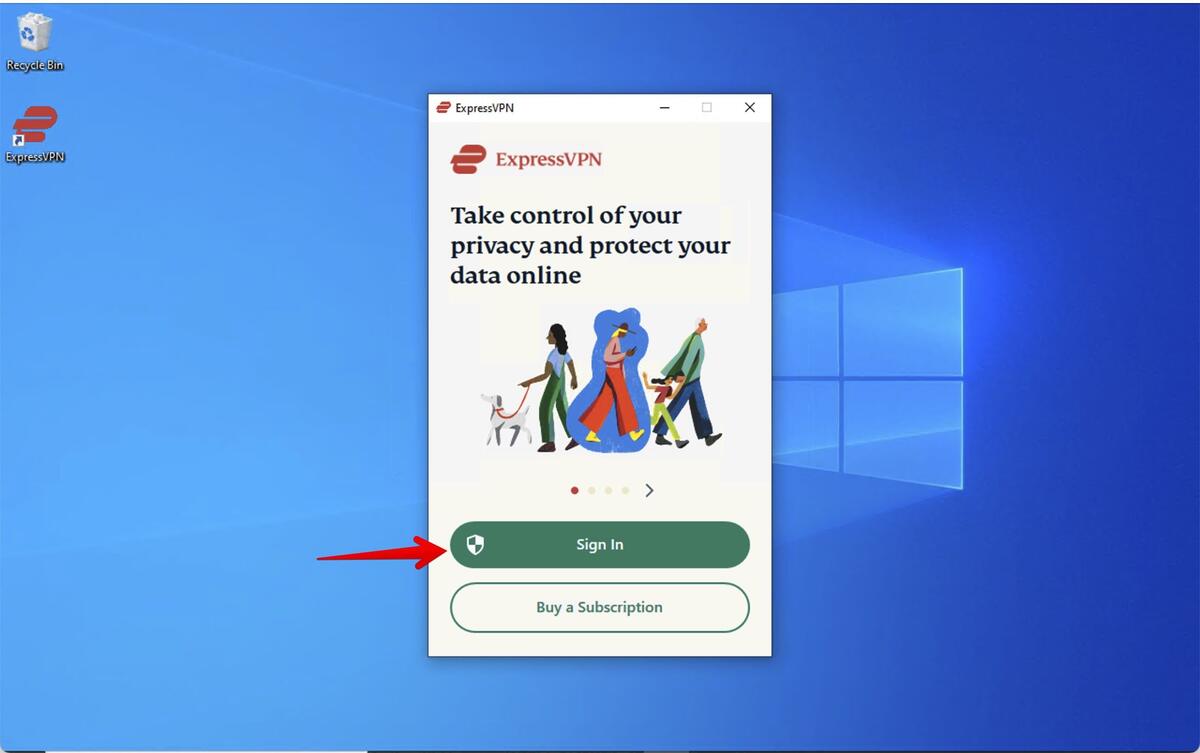

Тепер, коли Ви встановили ExpressVPN, настав час увійти. Це той самий обліковий запис, з даними які Ви використовували для його створення, отримання коду активації та завантаження ExpressVPN.

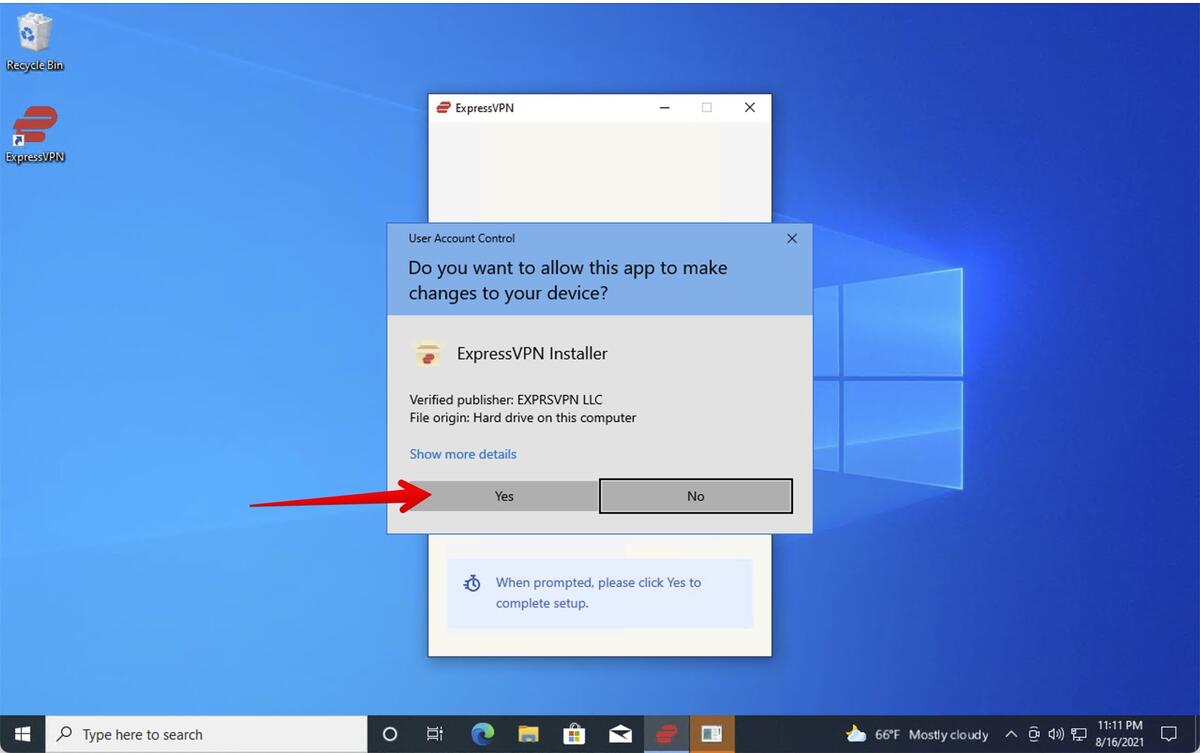

Ще раз Вам потрібно буде повідомити Windows, що Ви схвалюєте дію.

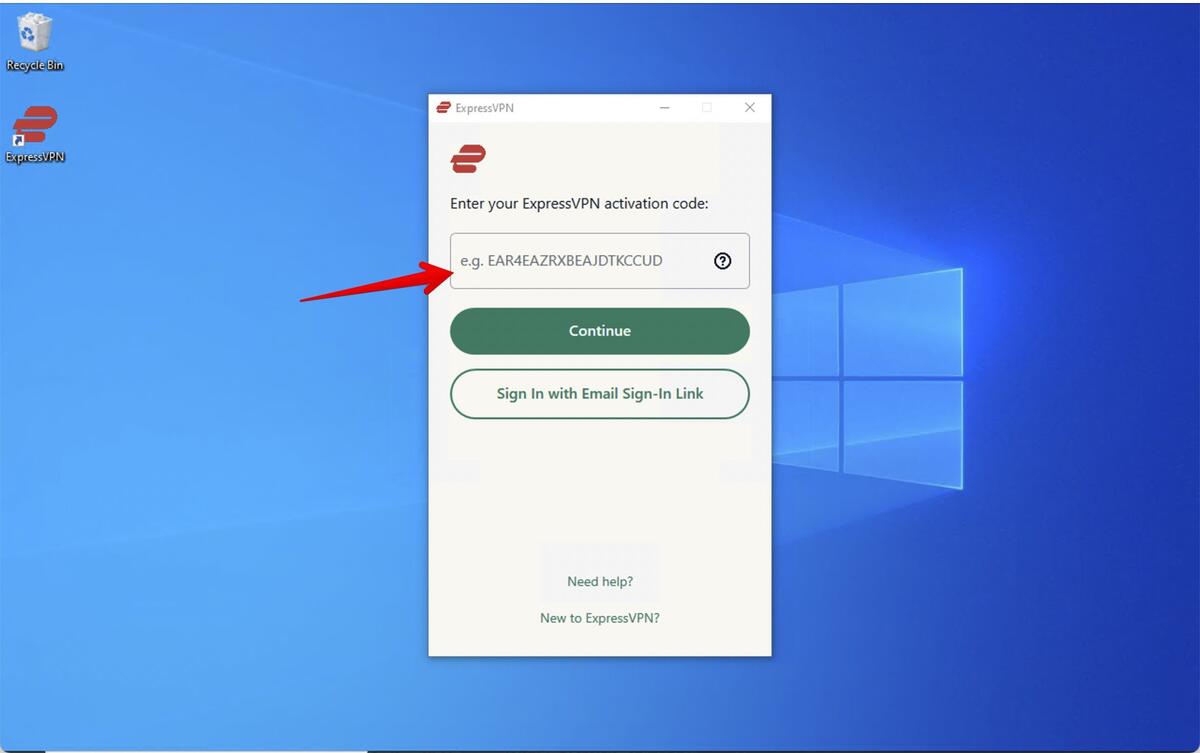

Далі введіть код активації, який Ви зберегли раніше. Якщо Ви його неправильно ввели, просто відкрийте вкладку веб-переглядача, перейдіть на ExpressVPN.com, натисніть кнопку «Обліковий запис» і скопіюйте її знову.

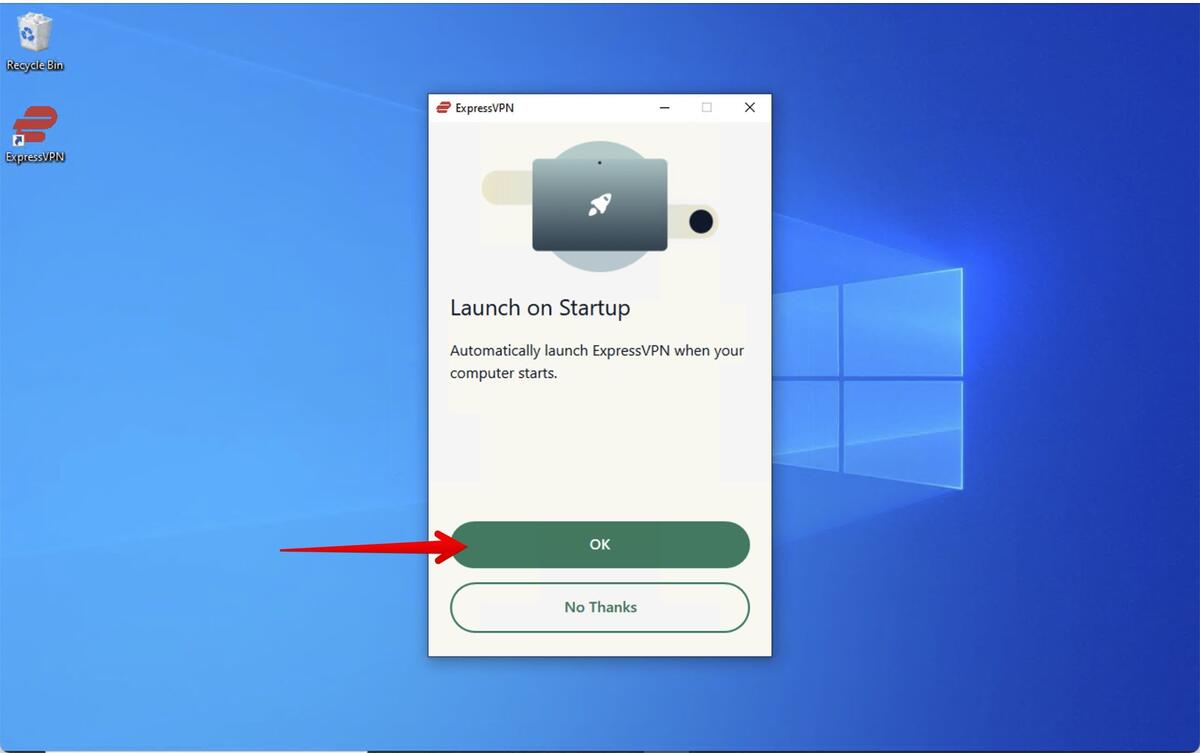

Далі налаштуйте запуск ExpressVPN при вході в систему. Під час входу вам не потрібно кожного разу активовувати VPN-з’єднання, наприклад, якщо ви подорожуєте, вам потрібно, щоб VPN увімкнувся одразу після входу, щоб захистити ваші дані.

Перевірка налаштувань ExpressVPN

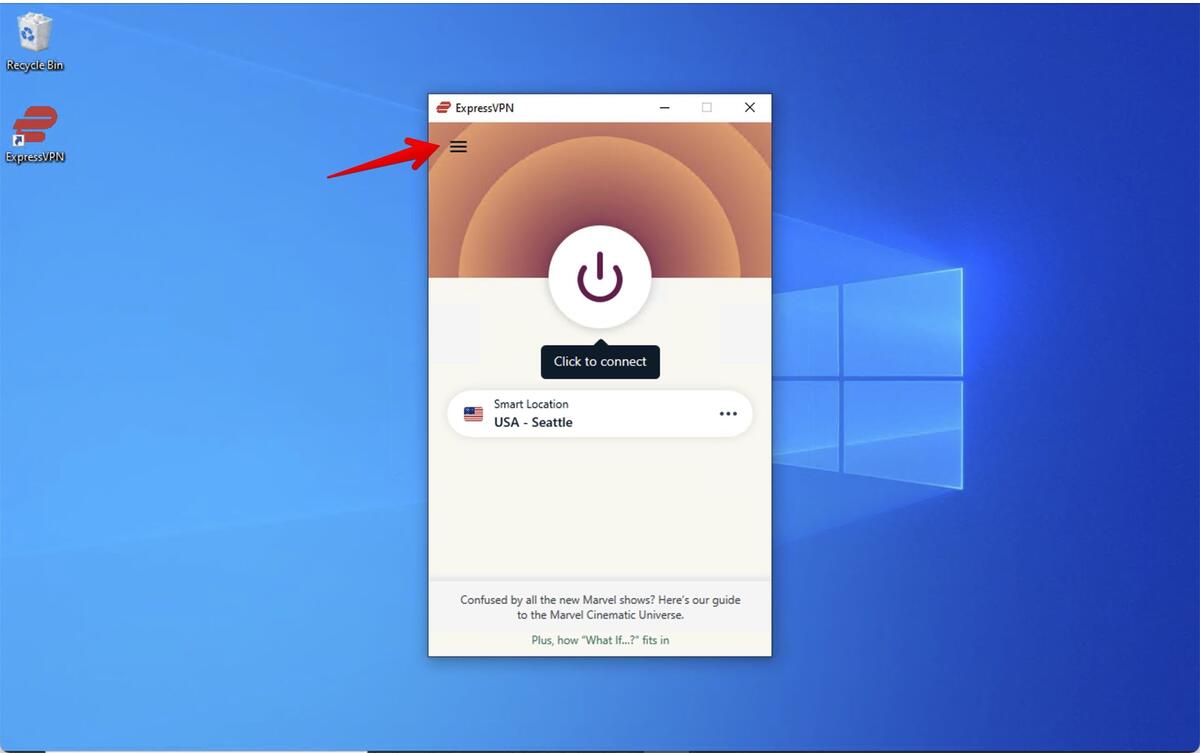

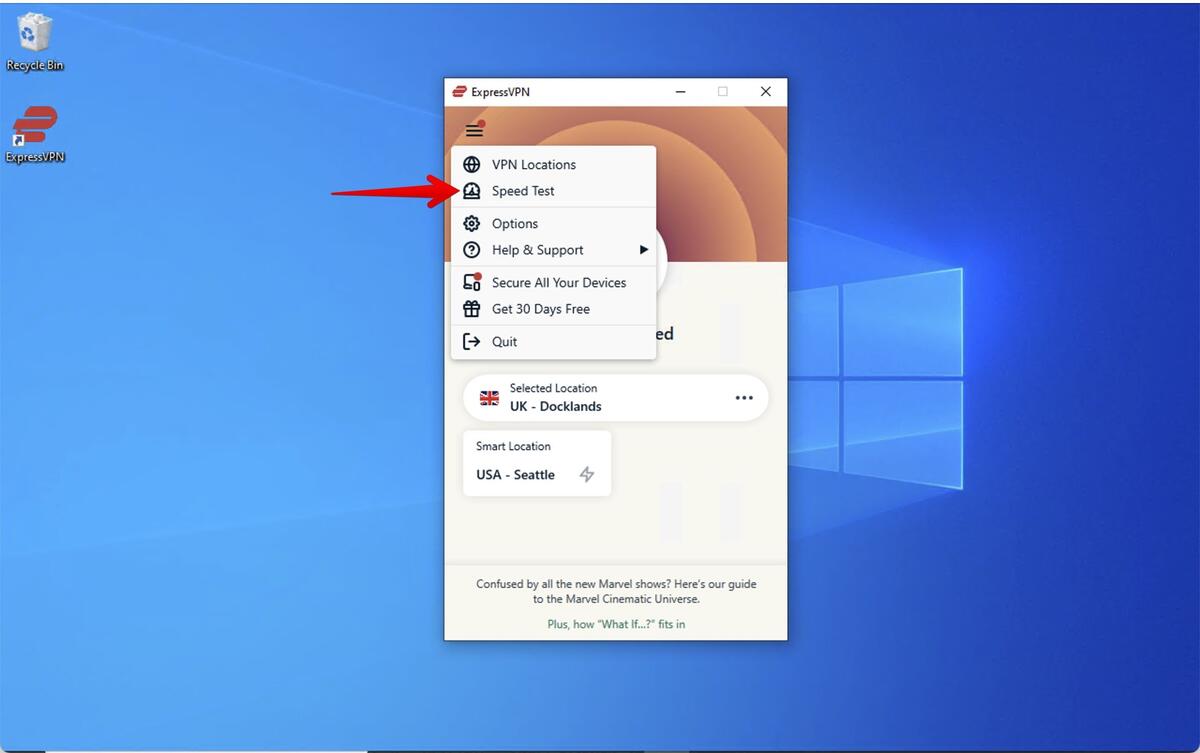

Ось головний екран для ExpressVPN. Перш ніж натиснути кнопку підключення, натисніть меню у верхньому лівому куті.

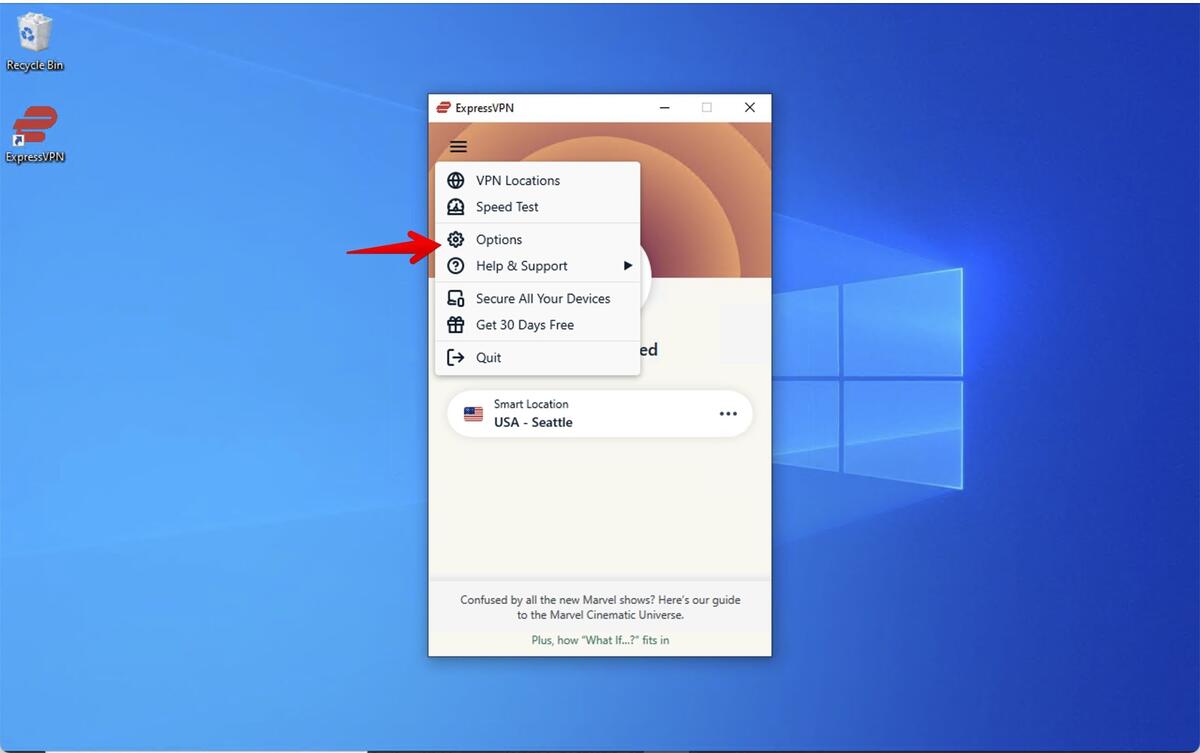

Далі виберіть “Параметри”.

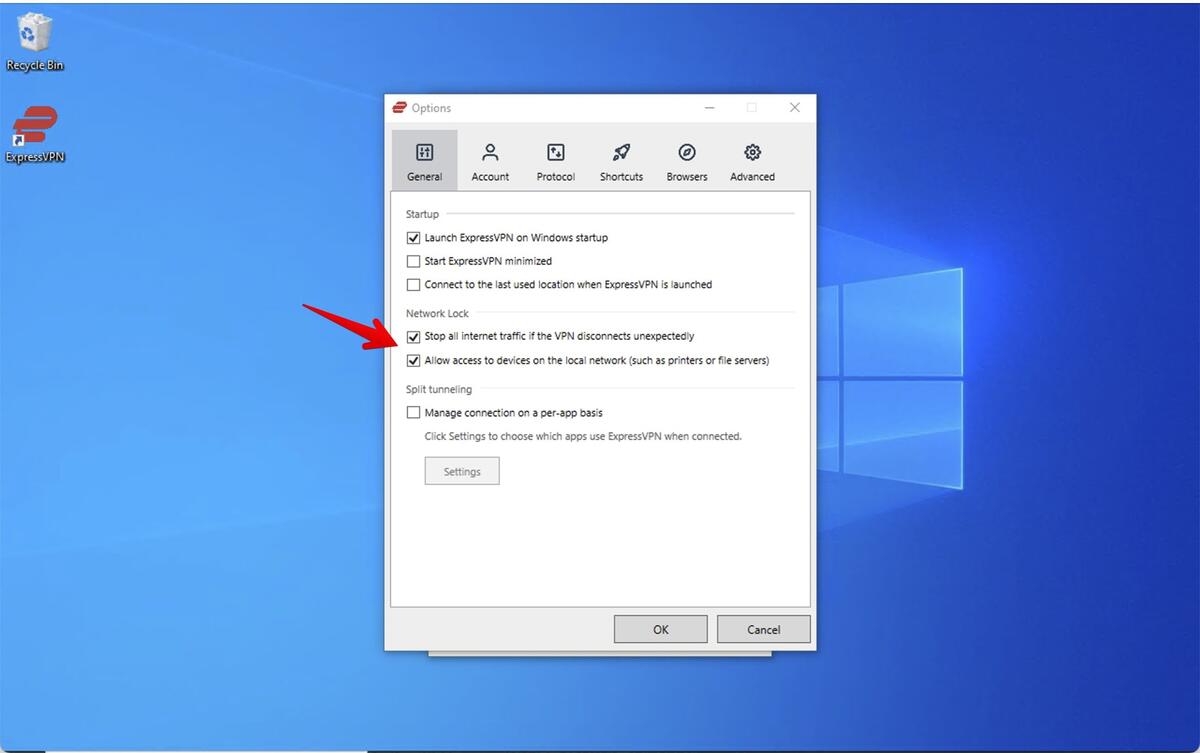

Це одне з найважливіших налаштувань. Ми не збираємося копатись у багатьох параметрах налаштувань, але дуже важливо переконатися, що встановлено прапорець “Зупинити весь Інтернет -трафік, якщо VPN несподівано відключається”. Це те, що у VPN називають вимикачем. Це означає, що, якщо VPN відключається, Ви не будете надсилати незахищений трафік. Ви також повинні поставити прапорець “Дозволити доступ до пристроїв у локальній мережі (наприклад, принтерів або файлових серверів)”, щоб можна було підключитися до локальних пристроїв.

Натисніть OK, і все налаштовано.

Ще про ExpressVPN

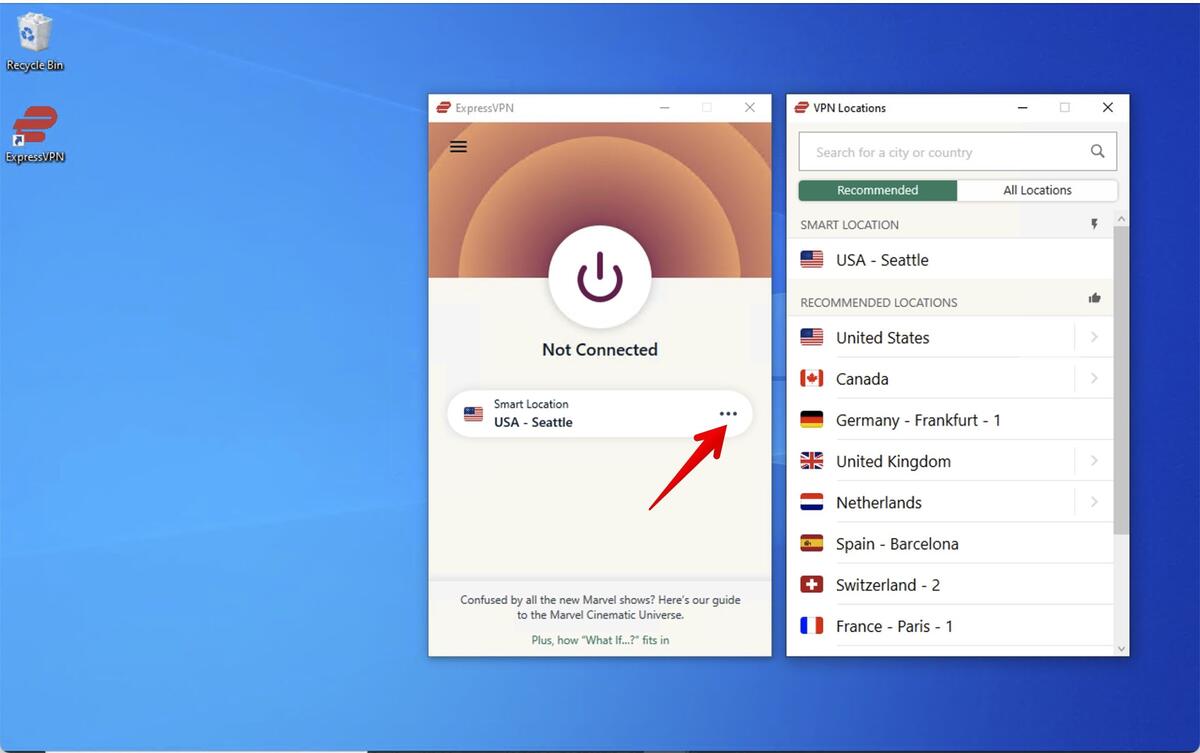

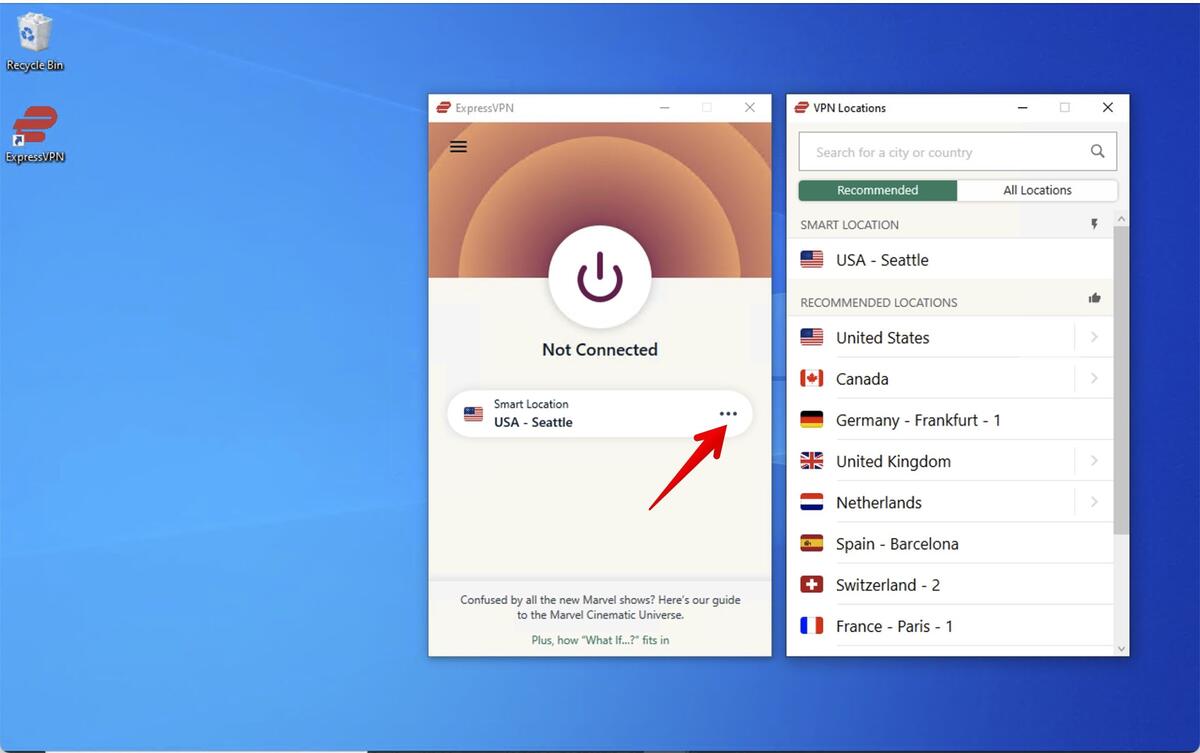

Якщо Ви маєте достатню потужність мережі то, під’єднаєтесь до найближчого сервера. Але, якщо Ви хочете підключитися до іншої країни, натисніть на три маленькі крапки.

априклад, оберемо Великобританію.

априклад, оберемо Великобританію.

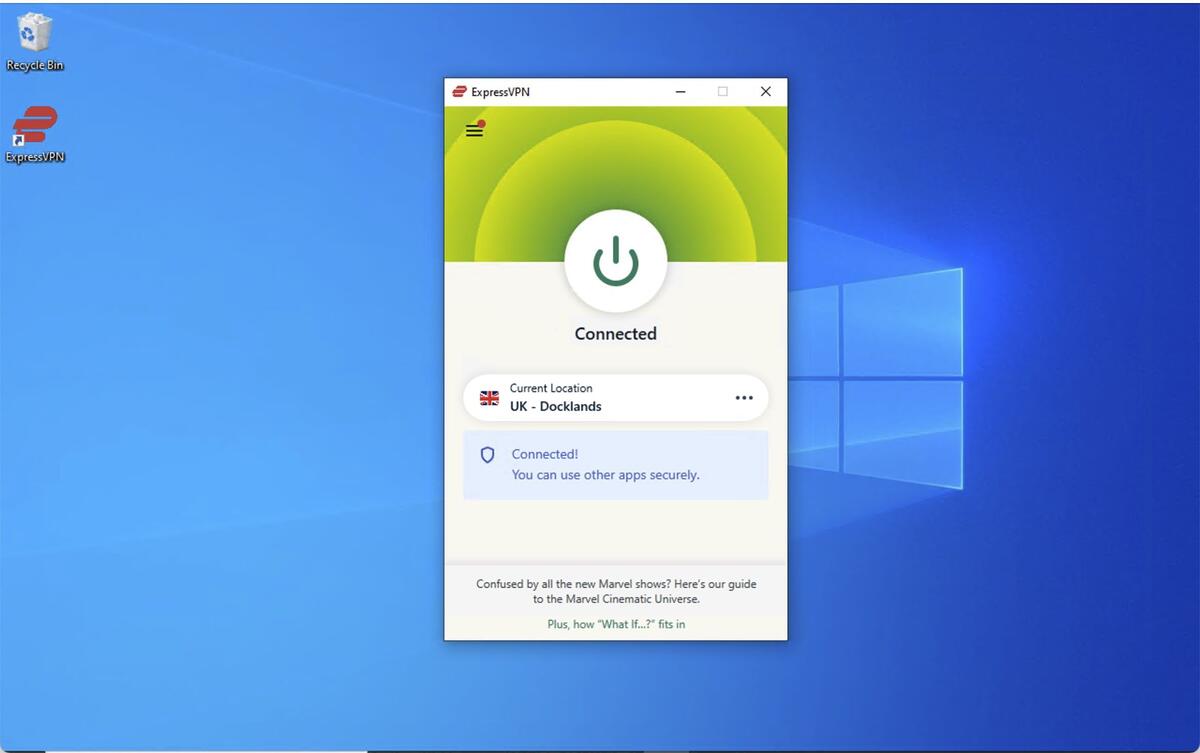

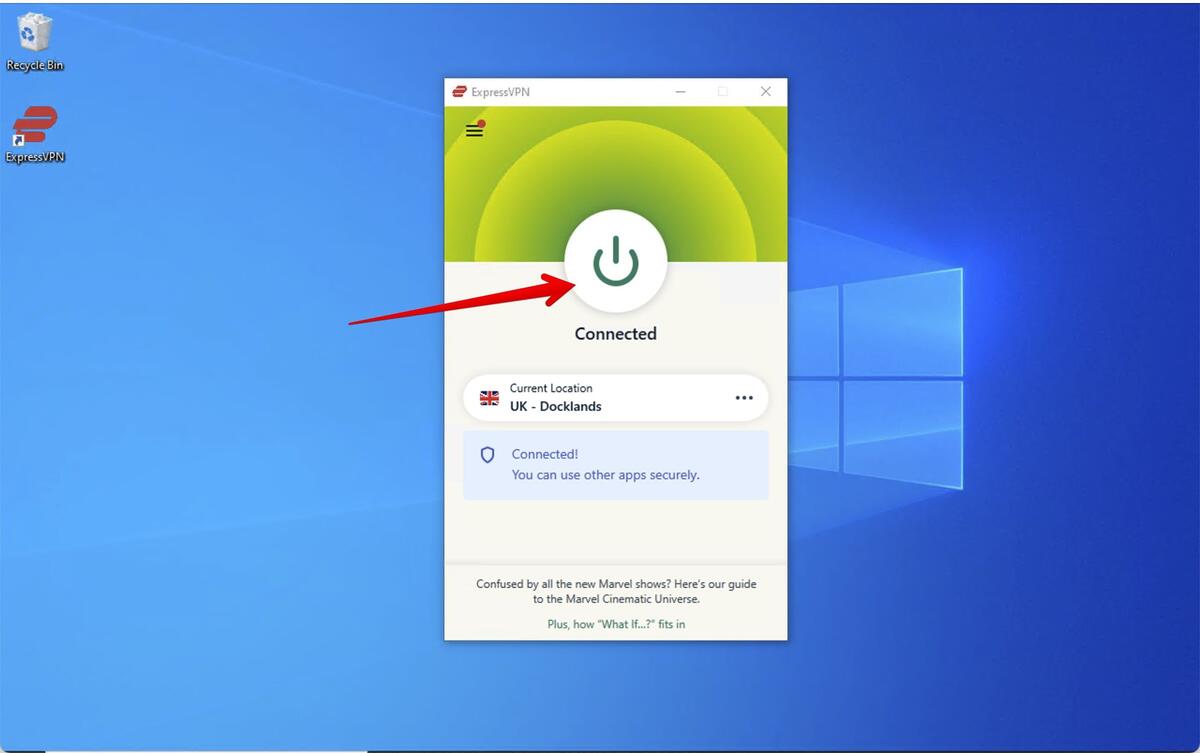

Натисніть велику кнопку живлення та підключайтесь.

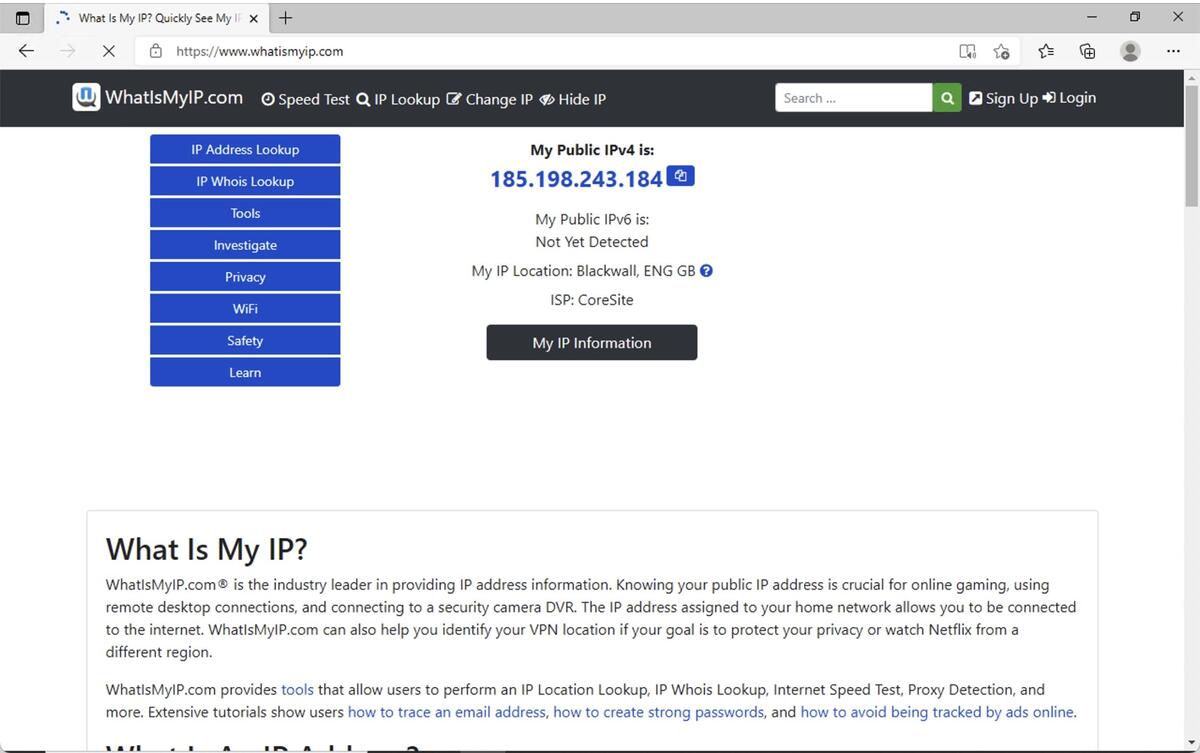

Дійсно, тепер для серверів в Інтернеті я більше не знаходжусь за місцем свого розташування, скажемо, на північному заході Тихого океану США, а відображаюсь у Блекволі у Східному Лондоні.

Щоб відключити функцію, знову натисніть велику кнопку живлення.

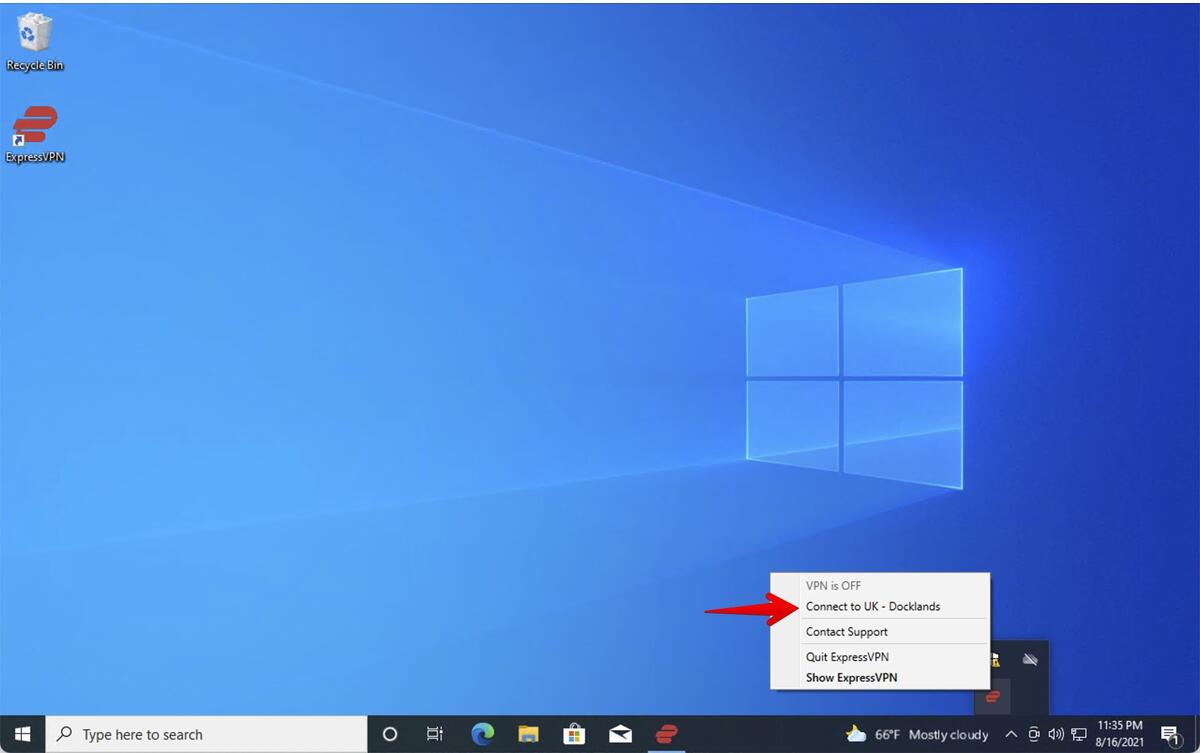

Якщо Ви не можете знайти це вікно, тому що Ви його зменшили або воно сховане за Вашим браузером, перейдіть до системного трея. Там Ви знайдете невелике меню, яке запускає та управляє ExpressVPN.

Тест холодної швидкості ExpressVPN

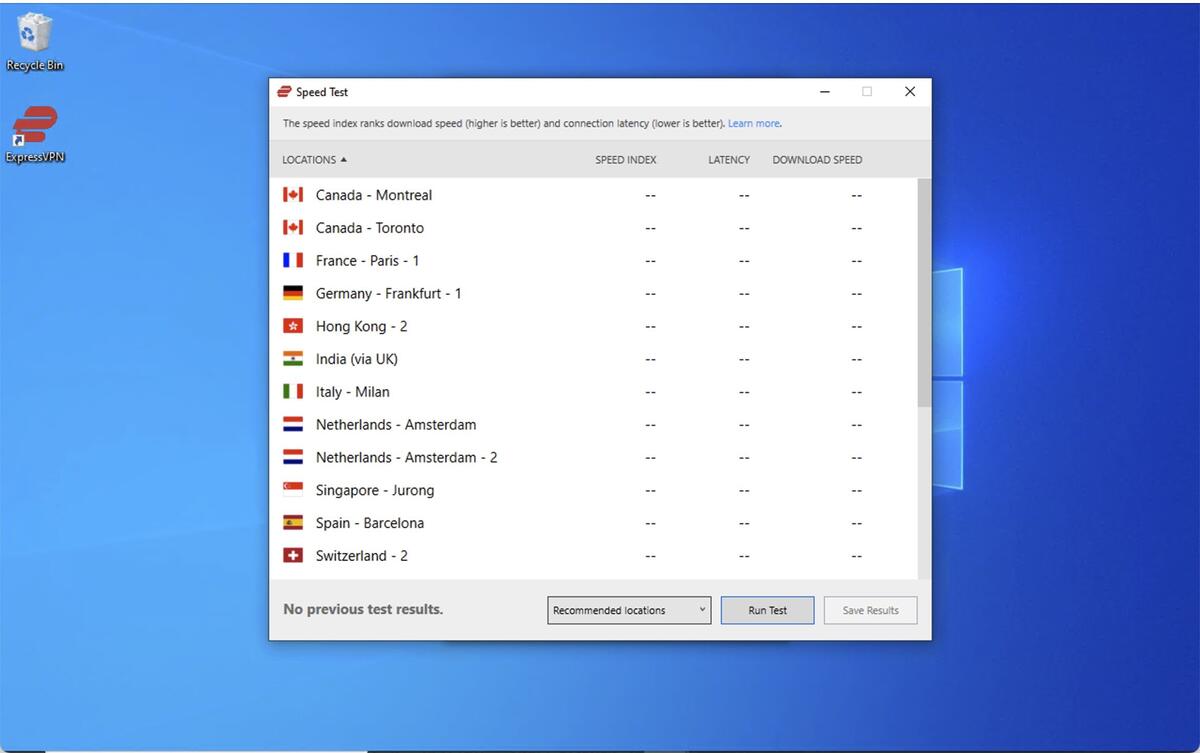

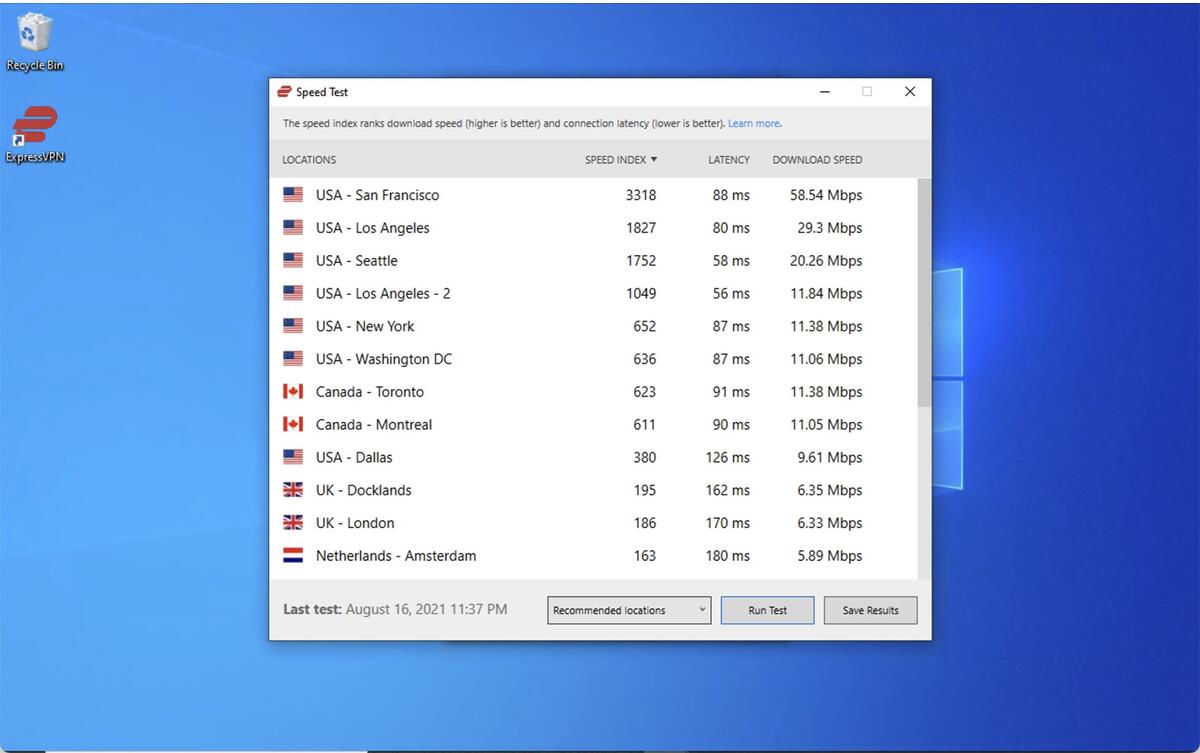

ExpressVPN має дуже круту функцію перевірки швидкості. Це дозволить в один клік перевірити всі сервери компанії та подивитися, як вони працюють. Запустіть його з меню.

Просто натисніть кнопку “Виконати тест”.

За декілька хвилин Ви отримаєте результати по всій мережі ExpressVPN.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Чому три випадкових слова – це найкращий пароль? ІНСТРУКЦІЯ

Як не стати жертвою програм-вимагачів? ПОРАДИ

Якими будуть нові смартфони Galaxy Z Fold 3 та Z Flip 3? ОГЛЯД

Як уникнути шахрайських схем із використанням deepfake-відео? ПОРАДИ

Навіщо інші антивіруси, якщо у Вас є Windows Defender? ПОРАДИ

Як налаштувати режим “Не турбувати” на телефонах Samsung Galaxy? – ІНСТРУКЦІЯ

Нагадаємо, ізраїльський виробник рішень для верифікації та забезпечення прозорості в мобільних та online-екосистемах GeoEdge повідомив про виявлення першої у світі кібератаки на домашні IoT-пристрої з використанням шкідливої реклами.

Також баг на офіційному сайті виробника автомобілів Ford Motor відкривав конфіденційні дані, доступ до яких міг отримати будь-який хакер. Серед інформації були бази даних клієнтів, відомості про співробітників тощо.

Окрім цього, американська трубопровідна компанія Colonial Pipeline виплатила 4,4 мільйона доларів хакерам, які викрали особисті дані майже 6 тисячам нинішніх та колишніх працівників компанії. Colonial Pipeline була вимушена сплатити викуп через ймовірність загрози газової кризи.

І майже анекдотична ситуація трапилася із розробником шкідливих програм, який розпочав їх тестування у своїй системі, щоб випробувати нові функції, а згодом дані потрапили на розвідувальну платформу хакерів. Мова йде про розробника Raccoon – трояна-викрадача інформації, який може збирати дані з десятків програм.