TikTok залишається однією з найпопулярніших соціальних мереж серед підлітків та дітей — платформа налічує понад мільярд активних користувачів щомісяця. Проте алгоритм додатка, який показує контент на основі попередніх переглядів, може запропонувати дитині неприйнятні відео. Експерти з цифрової безпеки радять батькам не покладатися виключно на автоматичні фільтри, а активно використовувати вбудовані інструменти батьківського контролю та регулярно обговорювати з дітьми правила безпечної поведінки онлайн.

З чого почати — базові налаштування конфіденційності

Перший крок до захисту дитини в TikTok — правильне налаштування профілю. У розділі «Налаштування та конфіденційність» можна обмежити, хто бачить контент дитини, хто може надсилати їй повідомлення та коментувати публікації. Для користувачів віком 13–15 років TikTok автоматично встановлює приватний обліковий запис, але батькам варто перевірити ці налаштування вручну — краще переконатися особисто.

Найважливіше — це перевести обліковий запис у приватний режим, щоб відео бачили лише схвалені підписники. Також варто обмежити коментарі, дозволивши їх лише друзям, або взагалі вимкнути цю функцію. TikTok пропонує автоматичну фільтрацію коментарів зі спамом чи образливими словами, але краще додатково контролювати, хто взагалі може залишати коментарі під відео вашої дитини.

Окрему увагу приділіть налаштуванням директ-повідомлень. Багато батьків навіть не здогадуються, що незнайомці можуть писати їхнім дітям особисті повідомлення. У налаштуваннях є розділ «Хто може…», де можна регулювати видимість відео, можливість завантажувати контент дитини та використовувати її відео в дуетах. Краще одразу обмежити всі ці функції до мінімуму.

Сімейний зв’язок — ваш головний помічник

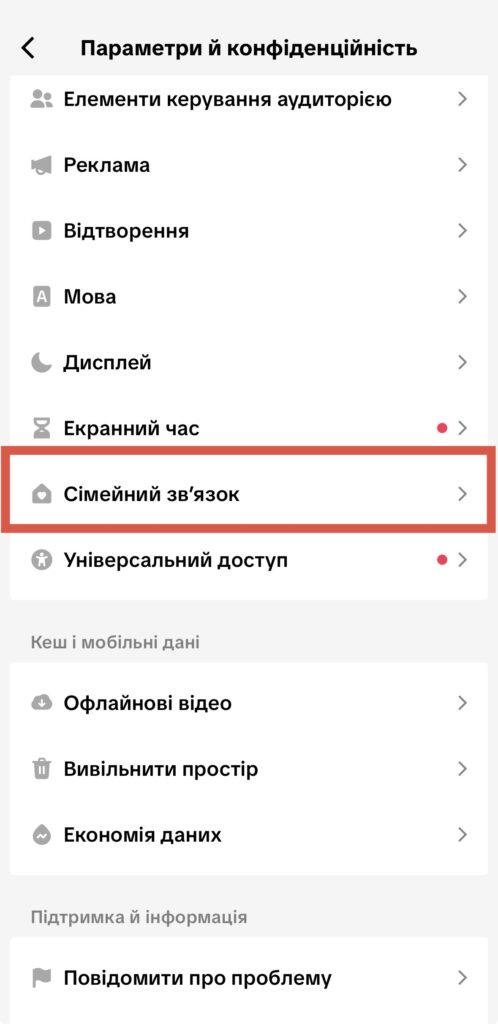

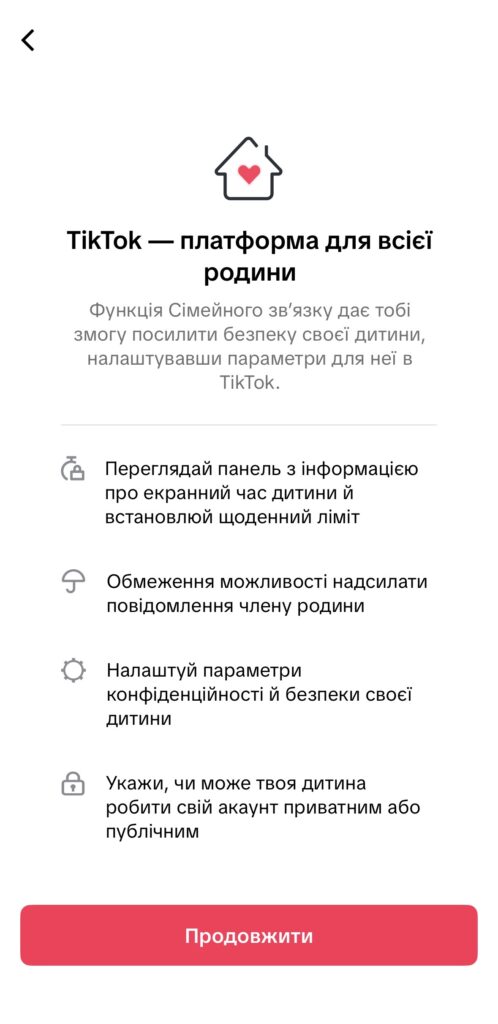

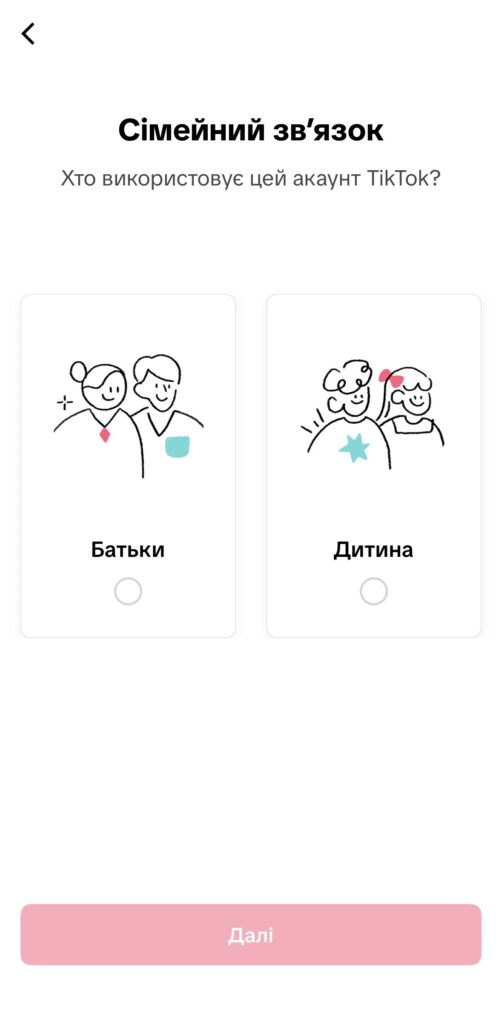

TikTok створив функцію «Сімейний зв’язок» (Family Pairing), яка дозволяє батькам керувати обліковим записом дитини зі свого власного телефону. Це справді зручно — не треба постійно просити дитину показати її телефон, що часто призводить до конфліктів. Для налаштування потрібні два акаунти в TikTok — ваш та дитини.

Увімкнути Сімейний зв’язок досить просто. Відкрийте TikTok на своєму телефоні, зайдіть у налаштування та знайдіть розділ «Сімейний зв’язок». Там можна відсканувати QR-код з телефону дитини або надіслати їй запрошення через посилання. Коли дитина підтвердить з’єднання на своєму пристрої, ви зможете контролювати основні параметри її облікового запису.

Після налаштування Сімейного зв’язку ви отримуєте чимало корисних можливостей. По-перше, можна встановити денний ліміт використання додатка — від 40 хвилин до 2 годин, залежно від віку дитини та домовленостей у сім’ї. По-друге, з’являється можливість увімкнути обмежений режим, який фільтрує потенційно неприйнятний контент. Також можна контролювати, чи може дитина шукати відео, акаунти або хештеги, та переглядати, які відео вона вподобала — це дає уявлення про її інтереси. І, звісно, можна керувати тим, хто може надсилати їй особисті повідомлення.

Режим обмеження — недосконалий, але корисний

Режим обмеження (Restricted Mode) — це спроба TikTok автоматично фільтрувати контент, який може бути неприйнятним для молодшої аудиторії. Система використовує комбінацію автоматичних алгоритмів та людських перевірок, але будьмо чесними — вона далека від ідеальної. Жодна технологія не може гарантувати блокування абсолютно всього небажаного матеріалу. Проте обмежений режим значно зменшує ймовірність того, що дитина випадково наткнеться на відео з насильством, ненормативною лексикою чи сексуалізованим контентом.

Щоб увімкнути обмежений режим, зайдіть у налаштування, знайдіть розділ «Параметри контенту» та оберіть «Режим обмеження». Після активації обов’язково встановіть пароль — це запобіжить тому, щоб дитина самостійно вимкнула цю функцію. Головне — встановити такий код, який дитина не знає, але який ви точно не забудете.

Що ще варто знати про інструменти безпеки

TikTok регулярно оновлює функції безпеки, тому варто періодично переглядати налаштування. Якщо дитина натрапила на неприйнятний контент, його завжди можна позначити — натисніть на відео та оберіть опцію «Поскаржитися». TikTok розглядає скарги та видаляє матеріали, які порушують правила спільноти, хоча це може зайняти певний час.

Якщо хтось надсилає дитині небажані повідомлення чи коментарі, цього користувача можна заблокувати. Після блокування ця особа не зможе переглядати профіль вашої дитини, надсилати повідомлення чи будь-як взаємодіяти з її контентом. Це простий, але ефективний спосіб позбутися нав’язливої уваги.

Також у налаштуваннях конфіденційності можна вимкнути персоналізовану рекламу. Це обмежить використання даних вашої дитини для показу таргетованої реклами та зменшить ризик небажаних рекламних пропозицій.

Найважливіше — це довіра та розмова

Технічні обмеження — це добре, але вони не замінять справжньої розмови. Психологи та фахівці з цифрової грамотності постійно наголошують: найефективніший захист — це довірливі стосунки між батьками та дітьми. Коли дитина знає, що може прийти до вас із будь-яким питанням чи проблемою, не побоюючись осуду або покарання, це вартує більше, ніж усі технічні фільтри разом узяті.

Регулярно цікавтеся, які відео дивиться ваша дитина, але робіть це щиро, а не як допит. Не засуджуйте її вподобання, навіть якщо вони здаються вам дивними — підліткова культура завжди здається старшому поколінню незрозумілою. Натомість поясніть різницю між приватною та публічною інформацією, обговоріть, що робити, якщо вона побачила щось неприємне або отримала підозрілі повідомлення.

Встановіть чітке правило: якщо хтось в інтернеті просить зберегти спілкування в таємниці від батьків — це перший дзвіночок небезпеки. Розкажіть про можливі сценарії онлайн-шахрайства та про те, чому не варто спілкуватися з незнайомцями, навіть якщо вони здаються дружелюбними.

Експерти радують не забороняти TikTok повністю без вагомих причин. Така заборона часто призводить до того, що підлітки починають користуватися додатком приховано, і ви втрачаєте будь-який контроль над ситуацією. Краще разом встановити правила користування, які враховують вік дитини та рівень її зрілості.

Коли потрібна допомога

Іноді технічних налаштувань та розмов недостатньо. Якщо ви помітили, що дитина приховує свою активність у TikTok або нервує, коли ви цікавитесь її контентом — це привід насторожитися. Надмірно багато часу в додатку, коли дитина нехтує навчанням, спілкуванням з друзями або навіть сном, також не є нормою.

Зверніть увагу на зміни в поведінці. Якщо після використання TikTok дитина стає тривожною, замкненою чи, навпаки, незвично агресивною — це може бути сигналом проблеми. Те саме стосується ситуацій, коли дитина згадує про незнайомців, які намагаються з нею активно спілкуватися онлайн.

У таких випадках варто серйозно поговорити або звернутися до фахівця з дитячої психології. А якщо ви підозрюєте кіберзалякування, сексуальне домагання чи інші серйозні загрози безпеці дитини, не вагайтеся звернутися до Кіберполіції України через онлайн-форму на офіційному сайті cyberpolice.gov.ua. Краще помилитися з обережністю, ніж проґавити справжню небезпеку.