Ось кілька простих кроків, які ви можете зробити, щоб захистити себе, незалежно від того, яку марку комп’ютера або смартфон ви використовуєте.

Apple відмикала функцію аудіо-чату Walkie Talkie у своїх розумних годинниках, щоб виправити уразливість, яка дозволяла б комусь прослуховувати думку користувачів без їх згоди. Декількома днями раніше дослідник з безпеки виявив аналогічний недолік в додатку для відеоконференцій Zoom, яке можна використовувати, щоб обдурити користувачів Mac при відкритті відеодзвінка, навіть якщо вони раніше видалили Zoom.

Згідно зі звітом TechCrunch, не було жодних повідомлень про те, що споживачі стали жертвами будь-якої з цих вразливостей, і недоліки безпеки з підключеними камерами і мікрофонами не є чимось новим. Однак І Apple, і Zoom випустили оновлення для вирішення цієї проблеми

Проте новина додає страхів користувачам з приводу цифрової конфіденційності. Згідно з опитуванням Consumer Reports, сорок три відсотки американців, які мають смартфони, вважають, що їх пристрій записує те, що вони говорять, коли вони цього не просили.

Хоча цільова реклама працює так добре, що може здатися, що технологічні компанії повинні незаконно записувати ваші розмови, експерти з питань конфіденційності та безпеки кажуть, що це насправді не так – у маркетологів є інші, дуже ефективні способи дізнатися, що може зацікавити людей .

З іншого боку, існує реальний, хоча й вельми віддалений, ризик того, що хакери можуть отримати контроль над камерами і мікрофонами ваших пристроїв.

“Це ризики, які ми приймаємо з цими інтелектуальними пристроями, – говорить Патрік Джексон, директор з технологій компанії з кібербезпеки Disconnect. – У них багато датчиків, і ви не завжди знаєте, увімкнені вони чи ні.”

Однак, за словами Джексона, є кілька простих кроків, які Ви можете зробити, щоб захистити себе, незалежно від того, яку марку комп’ютера або смартфон Ви використовуєте.

Не використовуйте спеціалізовані додатки для відео- та аудіочату

“Щоразу, коли ви встановлюєте новий додаток на свій пристрій, ви додаєте ще одну дірку у свою систему з більш потенційними уразливим програмним забезпеченням, які хакери можуть спробувати використовувати, – говорить Коді Фенг, керівник проекту з тестування безпеки і конфіденційності в Consumer Reports . – У галузі цифрової безпеки ми називаємо це “поверхнею атаки”. Зменшення цієї поверхні завжди гарна ідея”.

Більшість додатків, таких як Google Meet, Skype і Zoom, дозволяють вам здійснювати і приймати дзвінки, увійшовши на їхній сайт у веб-браузері без завантаження будь-якого спеціального програмного забезпечення. Використання браузера замість завантаження програми – це простий спосіб залишитися трохи безпечніше.

Читайте також: Чому Google Meet кращий за Zoom та як ним користуватися?

Веб-браузер за своєю природою не є більш безпечним, але чим менше на вашому комп’ютері додатків з доступом до вашої камери і мікрофону, тим менше можливостей ви надаєте хакерам.

Читайте також:

Перевірте дозволи вашого пристрою

Всі види додатків можуть запитувати дозвіл на доступ до камери, мікрофона та інших функцій, таким як інформація про місцезнаходження на вашому телефоні або комп’ютері. Використовуючи наведені нижче кроки, легко побачити, які програми запросили дозвіл, і відкликати дозволи, які ви надали в минулому.

“Переконайтеся, що ви знаєте всі програми, які мають дозволи для доступу до відео і мікрофона”, – каже Джексон з Disconnect.

Джексон рекомендує відключити будь-які дозволи, які не важливі для вашого повсякденного життя. Таким чином, навіть якщо додаток зламано, зловмисник не зможе встановити пряме з’єднання з вашої камерою або мікрофоном, не здійснивши додатковий злом.

На телефоні Android

- Відкрийте Налаштування > Програми (або Програми та повідомлення) > Додатково > Дозволи програм > Камера.

- Натисніть перемикач поряд з додатком, щоб відкликати дозвіл.

- Потім поверніться і зробіть те ж саме в меню Мікрофон.

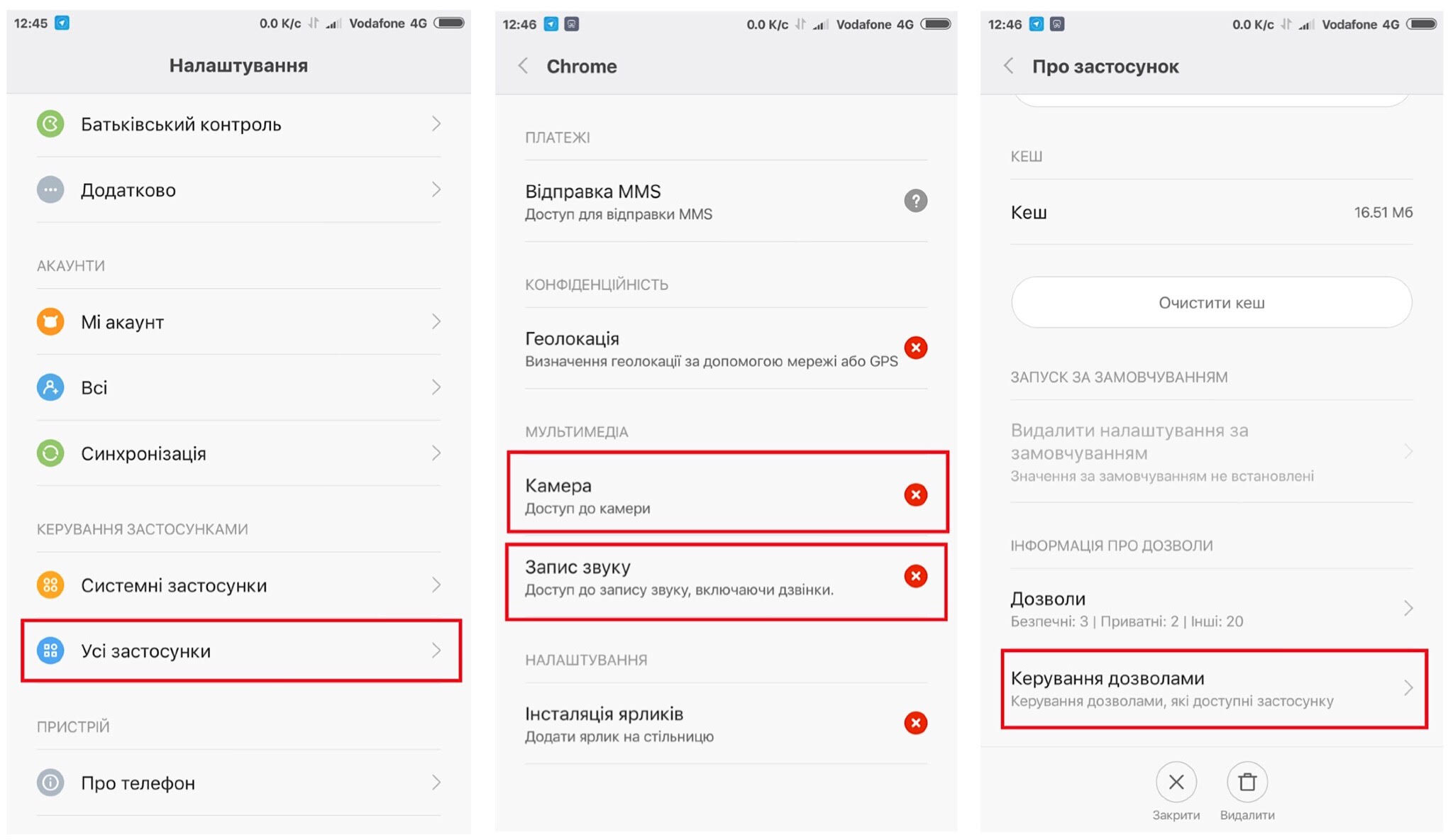

Інструкції можуть відрізнятися залежно від того, який у вас смартфон. Нариклад, для смартфонів Xiaomi з Android 5.0.2 потрібно обмежувати доступ до камери та мікрофону для кожної з програм. Для цього:

- Відкрийте “Налаштування” та прокрутіть до “Усі застоснки”.

- Оберіть необхідний додаток, знайдіть розділ “Керування дозволами” та перейдіть до нього.

- Там у полі “Мультимедія” налаштуйте доступ до “Камери” та “Запис звуку”.

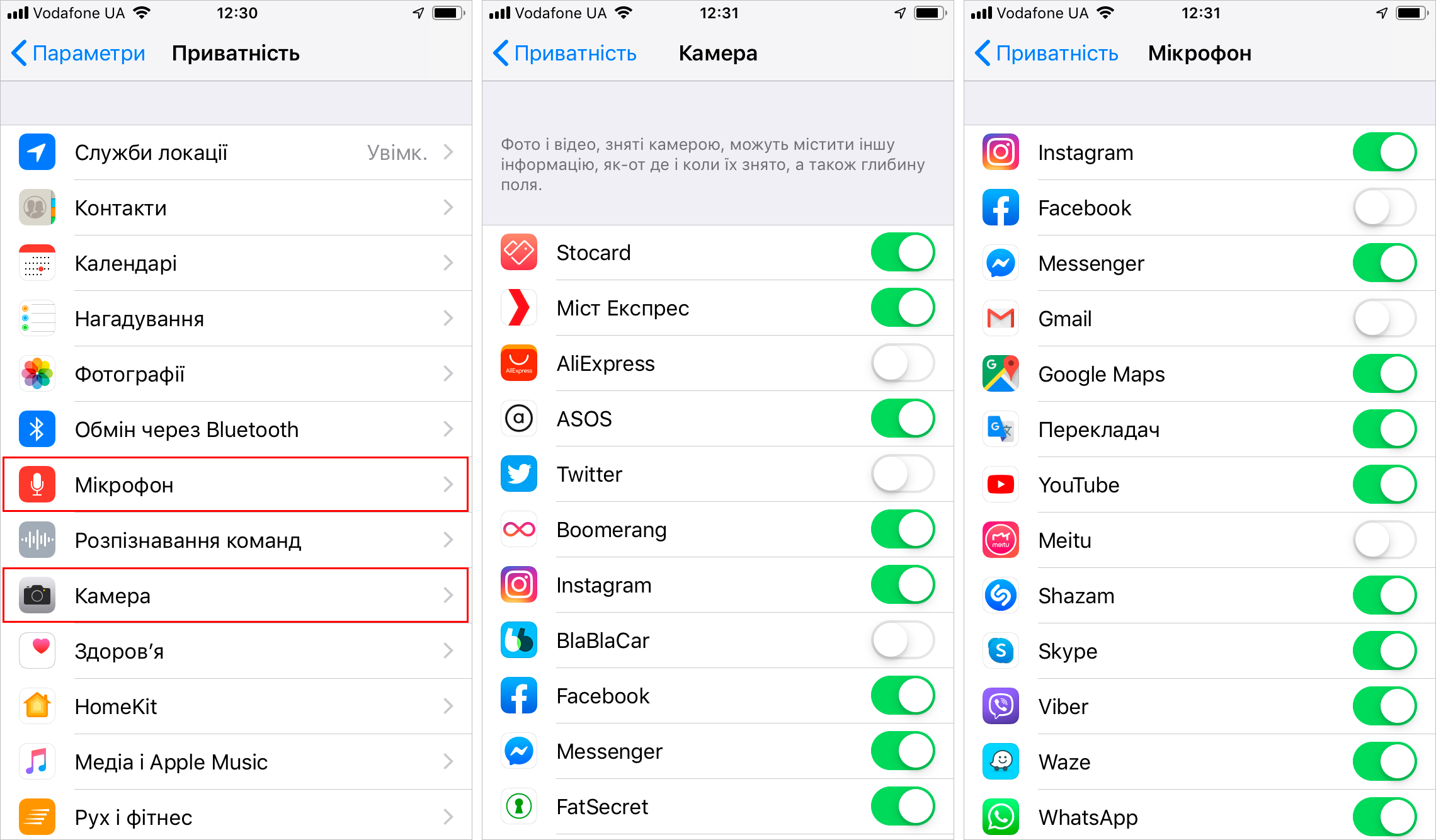

На iPhone

- Відкрийте Параметри > Приватність > Камера.

- Натисніть на перемикач поряд з додатком, щоб відкликати дозвіл.

- Потім поверніться і зробіть те ж саме в меню Мікрофон.

На Mac

- Перейдіть в Налаштування комп’ютера > Безпека та конфіденційність > Конфіденційність > Камера .

- Зніміть прапорець поруч з додатком, щоб відкликати дозвіл.

- Потім поверніться і зробіть те ж саме в меню “Мікрофон“.

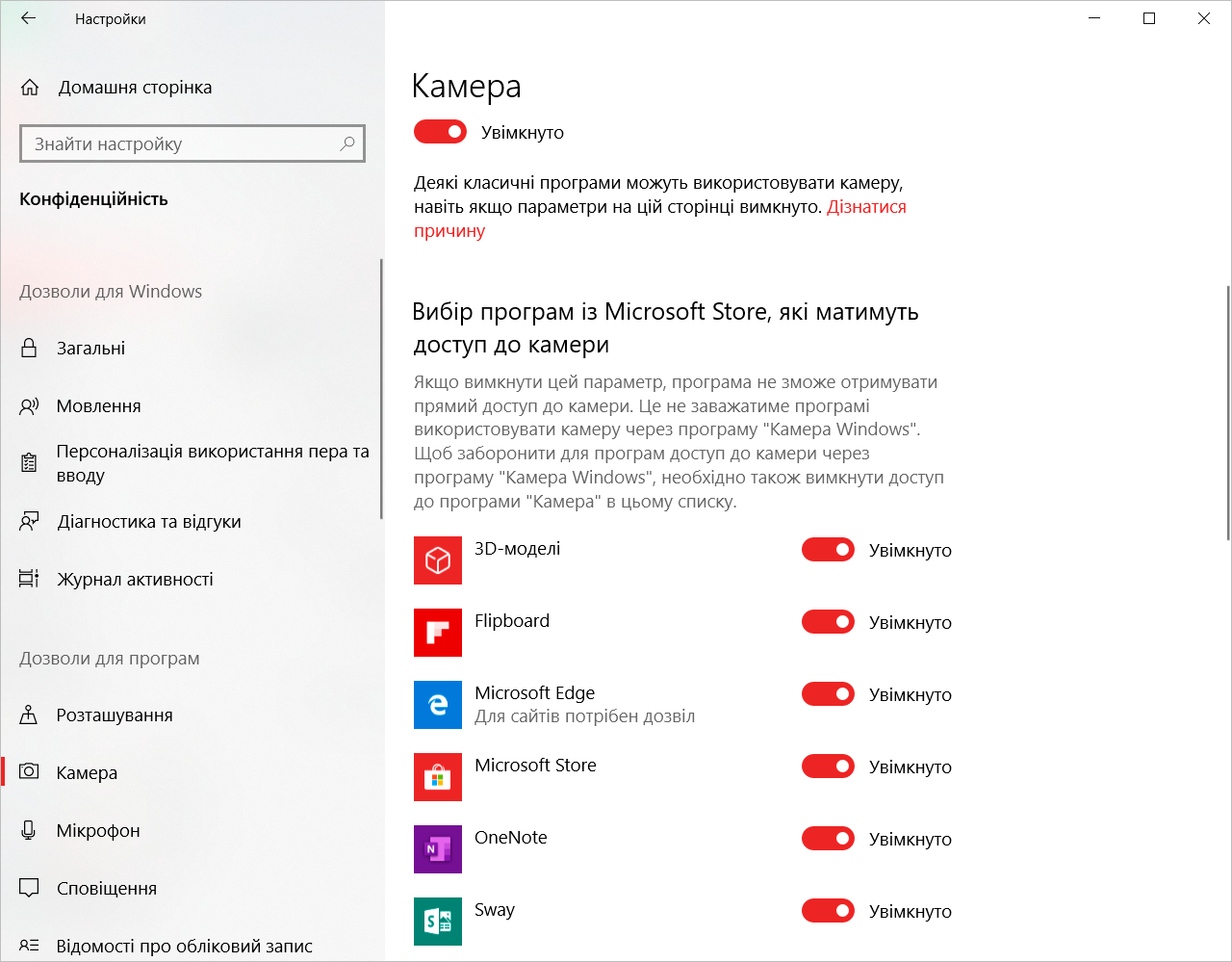

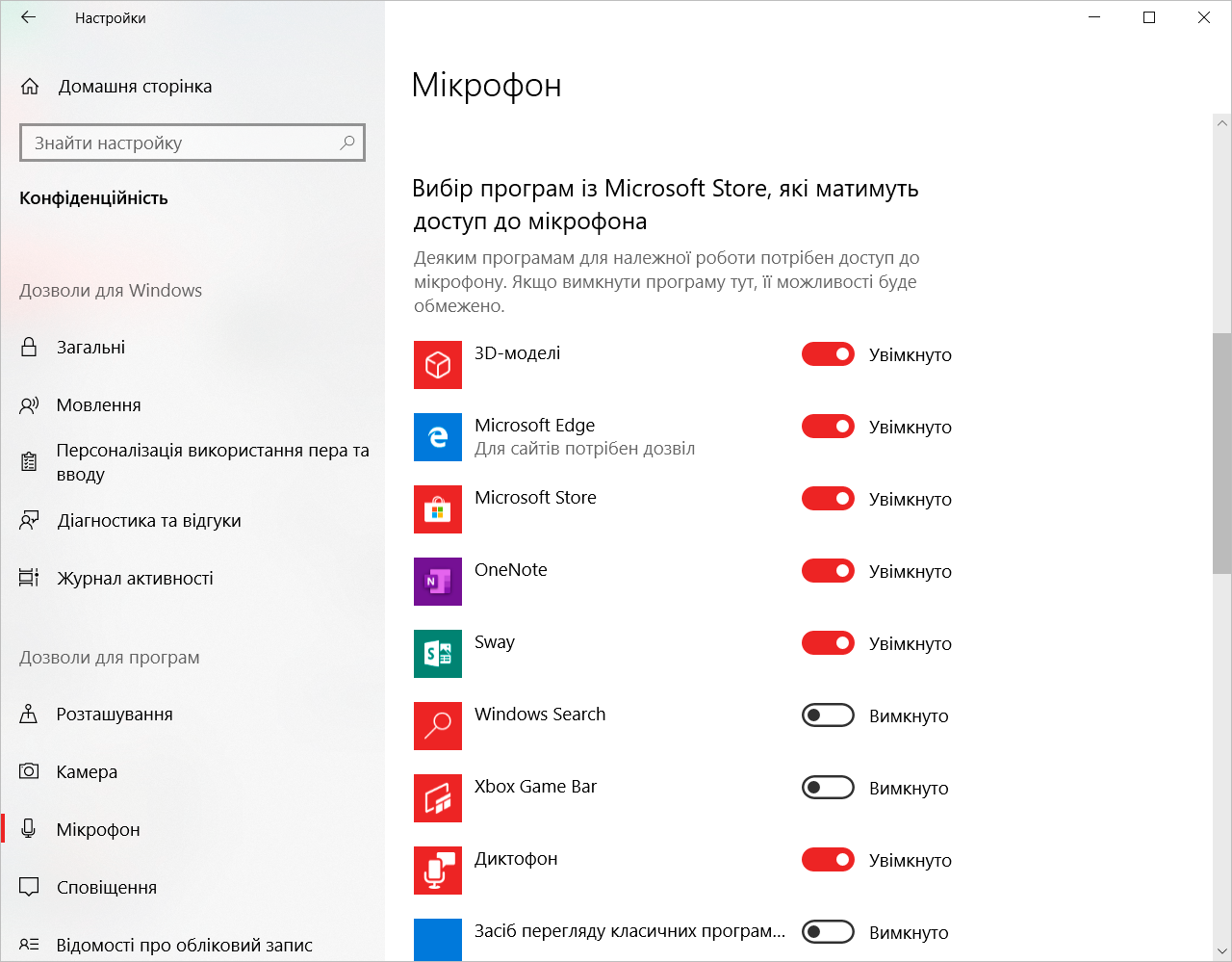

На ПК

1. Відкрийте Налаштування > Конфіденційність > Камера.

2. Відключіть доступ до камери або перемикачі поруч з окремими додатками для налаштування дозволів.

3. Потім поверніться і зробіть те ж саме в меню “Мікрофон”.

Оновіть своє програмне забезпечення і прошивку

Оновлення програмного забезпечення має вирішальне значення для забезпечення безпеки Вашої цифрової системи. Іноді – у разі проблеми Walkie Talkie від Apple Watch – виробники автоматично випускають оновлення, щоб забезпечити безпеку споживачів при виявленні серйозних недоліків. В інших випадках, як і в додатку Zoom, Вам може знадобитися вжити додаткових заходів, щоб забезпечити захист.

“Не чекайте, поки не почуєте про проблему, щоб шукати оновлення, і негайно встановлюйте оновлення безпеки, – говорить Фен. – Увімкніть автоматичне оновлення або часто перевіряйте оновлення”.

Метод стрічки

Є знаменита фотографія Марка Цукерберга з ноутбуком на задньому плані, на якому є шматок стрічки, що закриває камеру. Робити те ж саме з Вашим комп’ютером – один із шляхів до спокою. Якщо стрічка виглядає занадто неохайно для Вас, можете придбати для цієї мети наклейки.

“Цей спосіб є відмінним рішенням для відео, але не для Вашого мікрофона”, – каже Джексон.

Насправді, за його словами, вбудовані мікрофони часто призначені для роботи, навіть якщо вони закриті.

“З мікрофоном для телефону або ноутбука Вам часто доводиться покладатися на програмне забезпечення для захисту”, – каже Джексон.

Тим не менше, Ви можете спробувати так званий “блокатор мікрофона”, який обманює пристрій, змушуючи його думати, що мікрофон підключений і перемикатися з вбудованого мікрофона на зовнішній, тому хакер не отримає сигнал, якщо він потрапить до Вашої системи.

7 ознак того, що вашу веб-камеру зламали, та як убезпечити себе