Втратити телефон, планшет чи ноутбук — неприємна ситуація, особливо якщо на пристрої залишився відкритий доступ до вашого Gmail. На щастя, Google надає зручні інструменти, які дозволяють віддалено вийти з Gmail та загалом з облікового запису Google на будь-якому загубленому чи відсутньому пристрої. У цій статті ми розповімо, як це зробити.

Крок 1: Увійдіть до свого облікового запису з іншого пристрою

Перше, що вам потрібно зробити, — відкрити Gmail або будь-який сервіс Google (наприклад, Google Drive) на іншому пристрої, наприклад, на комп’ютері друга чи резервному телефоні. Увійдіть, використовуючи свою пошту та пароль. Якщо ви забули пароль, скористайтеся опцією відновлення облікового запису через резервну пошту чи номер телефону.

Крок 2: Перейдіть до налаштувань безпеки

Після входу:

- Натисніть на свою фотографію чи ініціали у правому верхньому куті екрана.

- Виберіть “Керувати обліковим записом Google” (Manage your Google Account).

- У меню зліва оберіть вкладку “Безпека” (Security).

Крок 3: Перегляньте активні пристрої

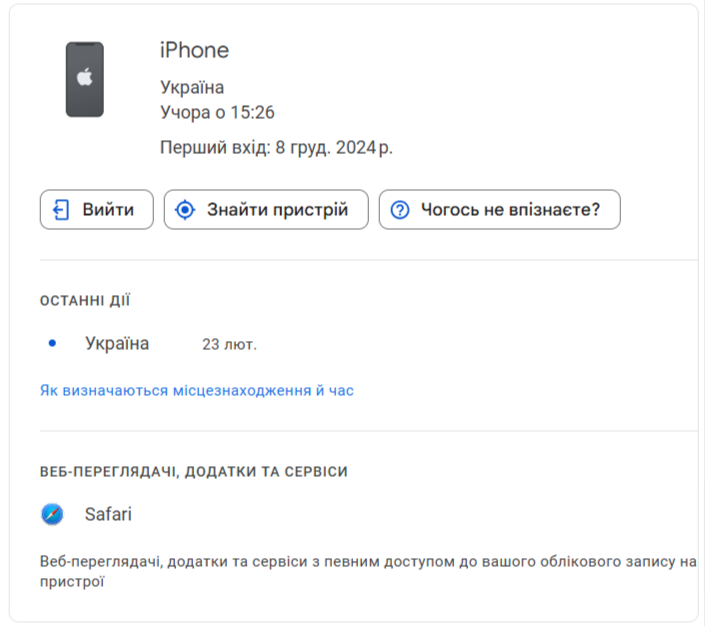

У розділі “Безпека” прокрутіть вниз до пункту “Ваші пристрої” (Your devices). Тут відображаються всі пристрої, на яких наразі активний ваш обліковий запис Gmail. Ви побачите назви пристроїв, дату й час останньої активності, а також приблизне місце розташування.

Крок 4: Вийдіть із загубленого пристрою

- Знайдіть у списку пристрій, який ви втратили. Якщо ви не впевнені, який саме пристрій є загубленим, орієнтуйтеся на дату останнього входу чи модель.

- Натисніть на нього, а потім виберіть кнопку “Вийти” (Sign out) або “Видалити доступ” (Remove access).

- Підтвердіть дію, якщо система попросить це зробити.

Після цього ваш обліковий запис буде відключений від загубленого пристрою, і ніхто не зможе отримати доступ до вашої пошти, навіть якщо пристрій увімкнений і підключений до мережі.

Google моментально виходить з вибраного пристрою, якщо він у мережі. Якщо пристрій вимкнений або не підключений до Інтернету, Google видалить обліковий запис, як тільки виявить, що пристрій у мережі.

Якщо ви хочете вийти з інших пристроїв, виконайте той самий процес у розділі “Ваші пристрої” на сторінці вашого облікового запису Google.

Крок 5: Змініть пароль (опціонально, але рекомендовано)

Щоб додатково убезпечити свій обліковий запис:

- У тому ж розділі “Безпека” знайдіть пункт “Пароль” (Password).

- Введіть новий пароль і підтвердіть його.

- Натисніть “Змінити пароль” (Change password).

Це гарантує, що навіть якщо хтось знає ваш старий пароль, він не зможе увійти в обліковий запис.

Додаткові заходи безпеки

- Увімкніть двофакторну аутентифікацію: Якщо вона ще не активована, зробіть це в розділі “Безпека”. Це додасть додатковий рівень захисту, вимагаючи код із телефону чи програми для входу.

- Перевірте підозрілу активність: У вкладці “Безпека” подивіться розділ “Останні підозрілі дії” (Recent security activity), щоб переконатися, що ніхто не намагався отримати доступ до вашого облікового запису.

- Видаліть дані з пристрою – Якщо пристрій не вдається знайти, ви можете стерти всі дані через Знайти пристрій для Android або Локатор для iPhone.

- Зв’яжіться з Google: Якщо ви не можете виконати ці дії самостійно, зверніться до служби підтримки Google через офіційний сайт.

Висновок

Віддалений вихід із Gmail на загубленому пристрої — це швидкий і простий процес, який займає кілька хвилин. Головне — діяти оперативно, щоб захистити свої особисті дані. Регулярно перевіряйте список активних пристроїв у своєму обліковому записі Google і не забувайте про базові заходи безпеки, такі як складні паролі та двофакторна аутентифікація. Так ви зможете спати спокійно, навіть якщо гаджет потрапить у чужі руки!