У своєму прагненні перетворити простий і функціональний додаток Twitter на X, додаток для всього, який насправді не робить нічого добре, Ілон Маск минулого тижня запустив аудіо- та відеодзвінки в X – і ця нова функція ввімкнена за замовчуванням у всіх користувачів, вона передає вашу IP-адресу всім, з ким ви розмовляєте, і неймовірно складно зрозуміти, як вимкнути дзвінки в X або обмежити, хто може вам дзвонити.

У середу офіційний новинний акаунт X оголосив про нову функцію: “аудіо- та відеодзвінки тепер доступні для всіх на X! Кому ви дзвоните першим?”.

Журналісти Techcrunch зазирнули на офіційну сторінку довідкового центру X і провели тестування цієї функції, щоб проаналізувати, як працює функція дзвінків, і зрозуміти пов’язані з нею ризики.

IP-адреса людини не є надто чутливою інформацією, але ці онлайн-ідентифікатори можуть бути використані для визначення місцезнаходження і можуть бути пов’язані з онлайн-активністю людини, що може бути небезпечним для користувачів з високим рівнем ризику.

Перш за все, функція аудіо- та відеодзвінків знаходиться в розділі “Повідомлення” програми X, де у верхньому правому куті тепер з’являється іконка телефону, як на iOS, так і на Android.

Дзвінки в X-додатках увімкнені за замовчуванням. Застереження полягає в тому, що ви можете здійснювати і приймати дзвінки тільки в додатку X, в браузері ця функція поки що не доступна.

За замовчуванням дзвінки є одноранговими (peer-to-peer), що означає, що обидва учасники дзвінка розкривають IP-адреси одне одному, оскільки дзвінок з’єднує їхні пристрої напряму. Це відбувається за замовчуванням у більшості додатків для обміну повідомленнями і дзвінків, таких як FaceTime, Facebook Messenger, Telegram, Signal і WhatsApp.

У своєму офіційному довідковому центрі X повідомляє, що дзвінки маршрутизуються між користувачами таким чином, що IP-адреси “можуть бути видимими для інших”.

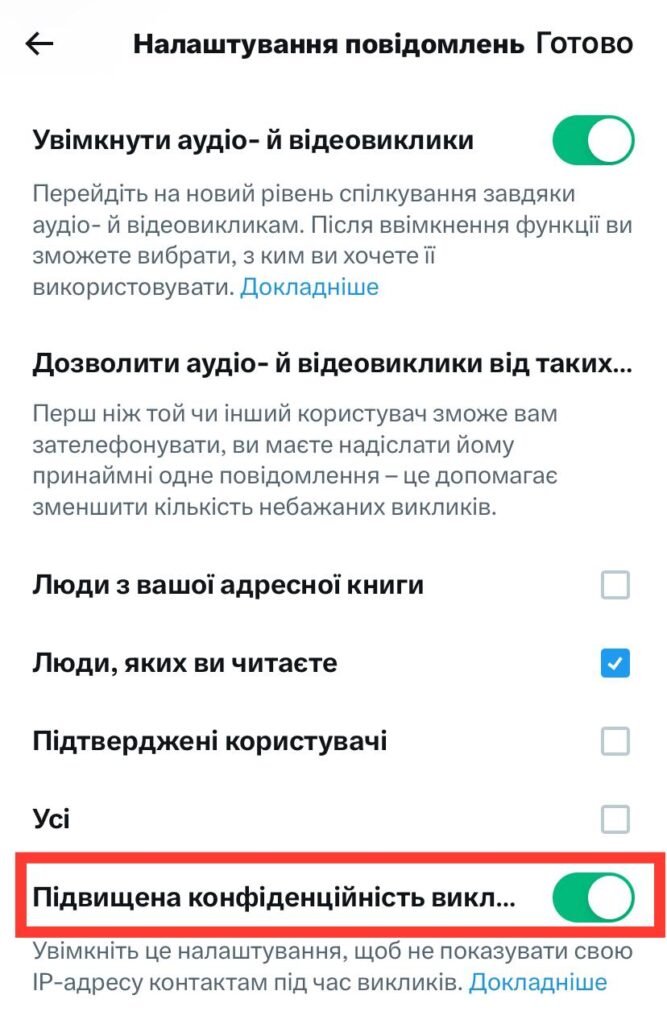

Якщо ви хочете приховати свою IP-адресу, ви можете увімкнути перемикач “Покращена конфіденційність дзвінків” у налаштуваннях повідомлень X. Увімкнувши цей параметр, X повідомляє, що дзвінок “буде передано через інфраструктуру X, а IP-адреса будь-якої сторони, яка увімкнула цей параметр, буде замаскована”.

На офіційній сторінці довідкового центру X взагалі не згадує про шифрування, тому дзвінки, ймовірно, не шифруються наскрізь, що потенційно дозволяє Twitter прослуховувати розмови. Наскрізне шифрування додатків – Signal або WhatsApp – запобігає прослуховуванню будь-кого, окрім абонента, який телефонує, та одержувача, включаючи WhatsApp і Signal.

Ми запитали прес-службу X, чи існує наскрізне шифрування. Єдина відповідь, яку ми отримали, була такою: “Зараз ми зайняті, будь ласка, перевірте пізніше”, – це стандартна автоматична відповідь X на запити ЗМІ. Ми також написали електронного листа прес-секретарю X Джо Бенарроху, але не отримали відповіді.

Через ці ризики для конфіденційності ми рекомендуємо повністю вимкнути дзвінки в X. Ось як це зробити.

Як вимкнути дзвінки в X

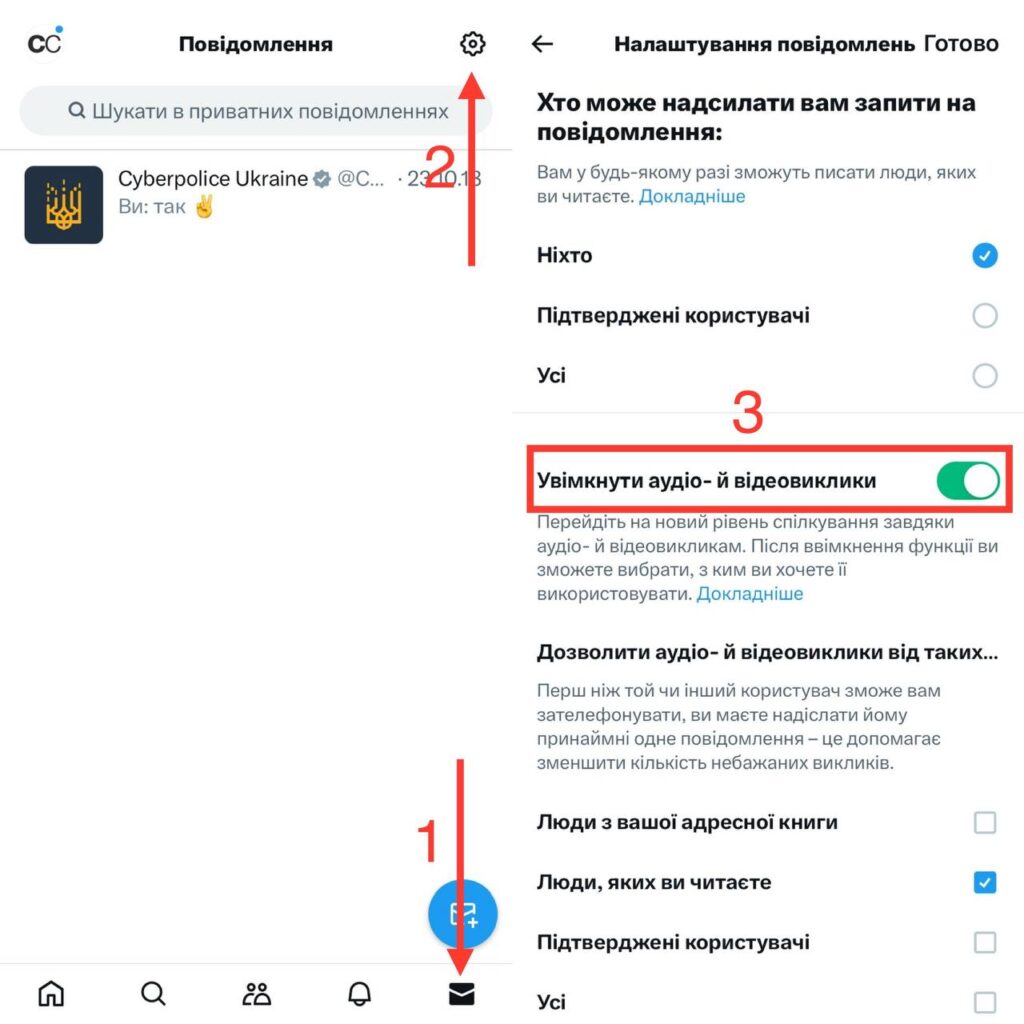

1. Перейдіть до вкладки Повідомлення, внизу праворуч іконка з конвертом.

2. Натисність на іконку Налаштувань у верхньому правому куті.

3. Вимкніть перемикач опції “Увімкнути аудіо- й відеовиклики”

Хто може вам дзвонити в X?

Якщо ви все ж таки хочете використовувати цю функцію, важливо розуміти, хто може вам дзвонити і кому ви можете дзвонити – і залежно від ваших налаштувань, це може бути дуже заплутано і складно.

За замовчуванням (як ви можете бачити вище) це “Люди, яких ви читаєте“, але ви можете змінити його на “Люди з вашої адресної книги“, якщо ви поділилися своїми контактами з X; або ж на “Підтверджені користувачі“, що дозволить будь-кому, хто заплатить за X, зателефонувати вам; або всі, якщо ви не хочете отримувати спам-дзвінки від будь-якого рандома.

Тестування функції дзвінків в Х

TechCrunch вирішив протестувати кілька різних сценаріїв з двома акаунтами X: новоствореним тестовим акаунтом і давнім реальним акаунтом. Використовуючи інструмент мережевого аналізу з відкритим вихідним кодом Burp Suite, ми могли бачити мережевий трафік, що надходив і виходив з додатку X.

Ось результати (на момент написання статті):

- Коли обидва акаунти не слідують один за одним, жоден з них не бачить піктограму телефону, а отже, жоден з них не може дзвонити.

- Коли тестовий акаунт надсилає особисте повідомлення реальному акаунту, повідомлення отримується, але жоден з акаунтів не бачить іконку телефону.

- Коли реальний акаунт приймає особисте повідомлення, тестовий акаунт може зателефонувати на реальний. І якщо ніхто не бере слухавку, відкривається лише IP-адреса абонента, який дзвонить з тестового акаунта.

- Коли тестовий акаунт починає дзвінок і реальний акаунт бере трубку (при цьому відкривається IP-адреса реального акаунта – тобто обидва набори IP-адрес), тестовий акаунт не може передзвонити, тому що тестовий акаунт налаштований на вхідні дзвінки тільки для “слідування”.

- Коли реальний акаунт підписується на тестовий, вони можуть зв’язатися один з одним.

Аналіз мережі показує, що X створив функцію дзвінків за допомогою Periscope, сервісу прямих трансляцій Twitter і додатку, який було припинено у 2021 році. Оскільки для дзвінків X використовує Periscope, наш мережевий аналіз показує, що додаток X створює дзвінок так, ніби це пряма трансляція в Twitter/X, навіть якщо зміст дзвінка не можна почути.

Зрештою, чи використовувати X-дзвінки – це ваш вибір. Ви можете нічого не робити, що потенційно наражає вас на дзвінки від людей, від яких ви, ймовірно, не хочете отримувати дзвінки, і може поставити під загрозу вашу конфіденційність. Або ви можете спробувати обмежити, хто може вам дзвонити, розшифрувавши налаштування X. Або ж ви можете взагалі вимкнути дзвінки в X і не турбуватися про це.