Шпигунські програми споживчого класу, які приховано і постійно стежать за вашими приватними повідомленнями, фотографіями, телефонними дзвінками та місцезнаходженням у реальному часі, стають дедалі більшою проблемою для користувачів Android.

Цей посібник допоможе вам виявити та видалити поширені програми-шпигуни з вашого телефону Android, зокрема TheTruthSpy, KidsGuard та інші програми.

Шпигунські програми споживчого класу часто продаються під виглядом програм для спостереження за дітьми або відстеження сім’ї, але їх називають «сталкерським ПЗ» і «програмами для подружжя» за їхню здатність відстежувати і контролювати партнерів або подружжя без їхньої згоди. Ці шпигунські програми завантажуються не з магазину додатків Google Play, встановлюються на телефон без дозволу користувача і часто зникають з домашнього екрану, щоб уникнути виявлення.

Читайте також: Дозволи додатків для Android: як тримати безпеку даних під контролем?

Програми-переслідувачі використовують вбудовані функції Android, які зазвичай застосовуються компаніями для віддаленого керування робочими телефонами своїх співробітників або використовують режим доступу Android для підглядання за чиїмись пристроями.

Ви можете помітити, що ваш телефон поводиться незвично, наргівається або працює повільніше, ніж зазвичай, або використовує великі обсяги мережевих даних, навіть якщо ви не використовуєте його активно.

Перевірити, чи не скомпрометований ваш пристрій Android, можна швидко і легко.

Перш ніж почати

Важливо мати план безпеки та надійну підтримку, якщо вона вам знадобиться. Майте на увазі, що видалення шпигунського програмного забезпечення з вашого телефону, швидше за все, сповістить того, хто його встановив, що може створити небезпечну ситуацію. Коаліція проти програм-переслідувачів пропонує поради та рекомендації для жертв і постраждалих від сталкерського ПЗ.

Зверніть увагу, що цей посібник допоможе вам лише виявити та видалити шпигунські програми, він не видаляє дані, які вже були зібрані та завантажені на їхні сервери. Крім того, деякі версії Android можуть мати дещо інший вигляд меню. Як і у випадку з будь-якими порадами, ви виконуєте ці кроки на свій страх і ризик.

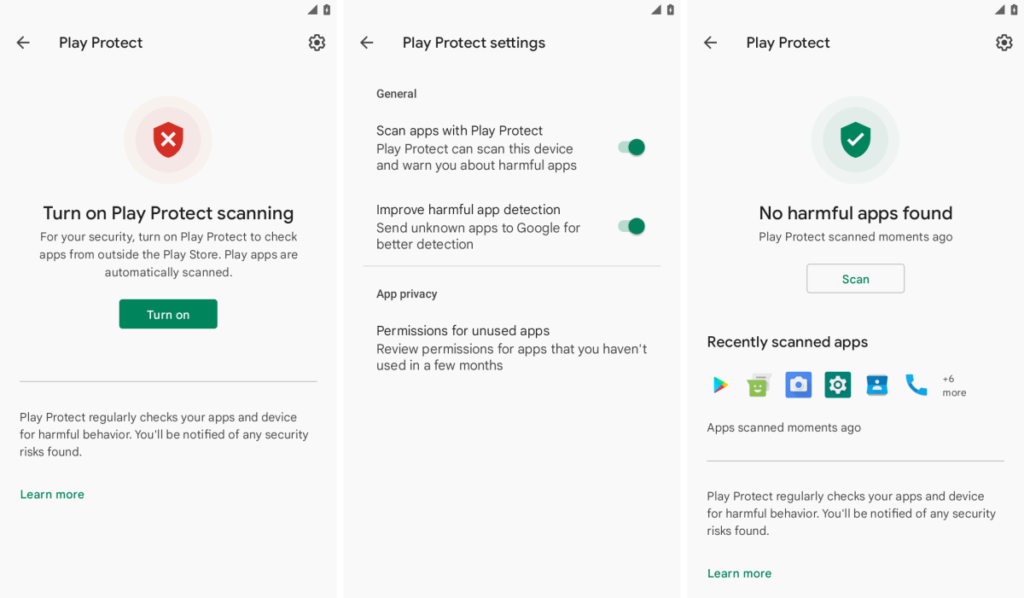

Перевірте налаштування Google Play Захисту

Google Play Protect – це один з найкращих засобів захисту від шкідливих програм для Android, який перевіряє програми, завантажені з магазину додатків Google та інших джерел, на наявність ознак потенційно шкідливої активності. Ці засоби захисту перестають працювати, коли Play Protect вимкнено. Важливо перевірити, чи Play Protect увімкнено, щоб переконатися, що він працює і сканує шкідливі програми.

Ви можете перевірити, чи увімкнено Play Protect у налаштуваннях програми Play Store. Ви також можете перевірити наявність шкідливих програм, якщо це ще не було зроблено.

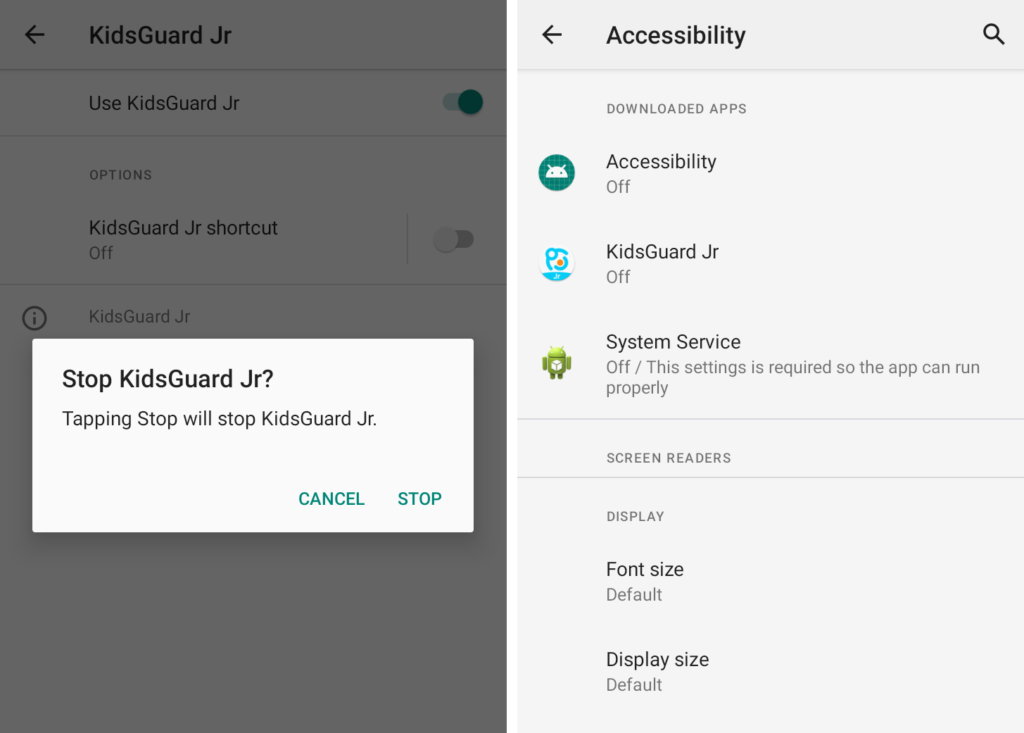

Перевірте, чи не втручалися в роботу служб доступу

Сталкерські програми покладаються на глибокий доступ до вашого пристрою для доступу до даних, і відомо, що вони зловживають режимом доступності Android, який за своєю суттю вимагає ширшого доступу до операційної системи та ваших даних для роботи програм зчитування з екрана та інших функцій доступності.

Користувачі Android, які не користуються додатками або функціями доступності, не повинні бачити жодних додатків у своїх налаштуваннях Android.

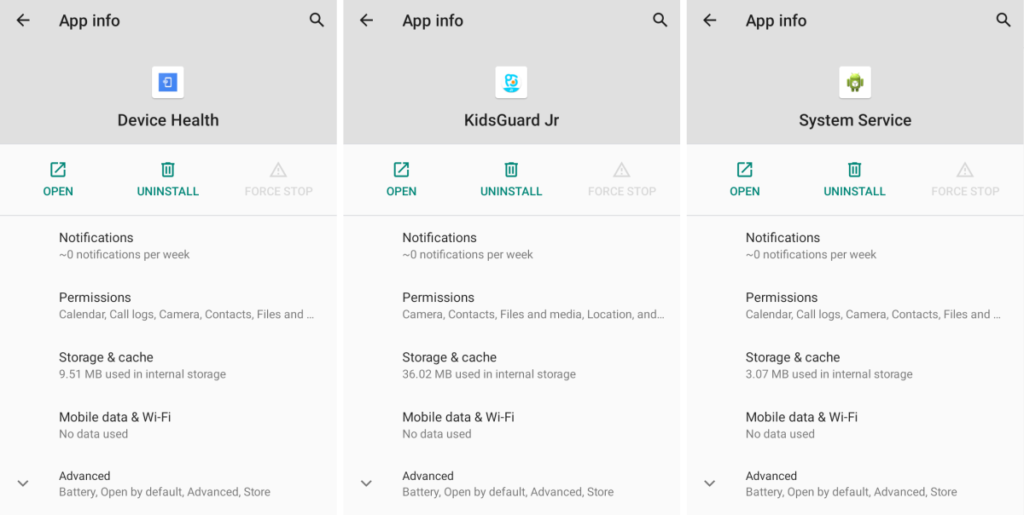

Якщо ви не бачите завантажену службу в параметрах доступності, ви можете вимкнути її в налаштуваннях і видалити програму. Деякі програми-сталкери маскуються під звичайні програми і часто називаються «Доступність», «Здоров’я пристрою», «Системна служба» або іншими нешкідливими назвами.

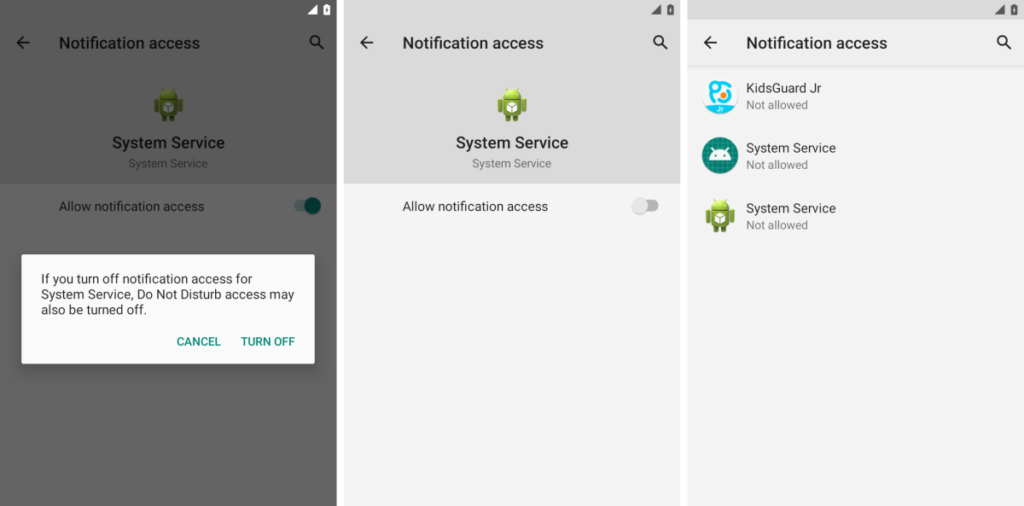

Перевірте доступ до сповіщень

Подібно до функцій доступу, Android також дозволяє стороннім програмам отримувати доступ до ваших вхідних сповіщень і читати їх, наприклад, дозволяючи смарт-колонкам читати сповіщення вголос або автомобілю відображати сповіщення на приладовій панелі. Надання доступу до сповіщень програмі-переслідувачу дозволяє постійно стежити за вашими сповіщеннями, зокрема повідомленнями та іншими оповіщеннями.

Ви можете перевірити, які програми мають доступ до ваших сповіщень, перевіривши налаштування доступу до сповіщень Android у розділі Доступ до спеціальних програм. Деякі з цих програм ви можете впізнати, наприклад, Android Auto. Ви можете вимкнути доступ до сповіщень для будь-якої програми, яку ви не впізнаєте.

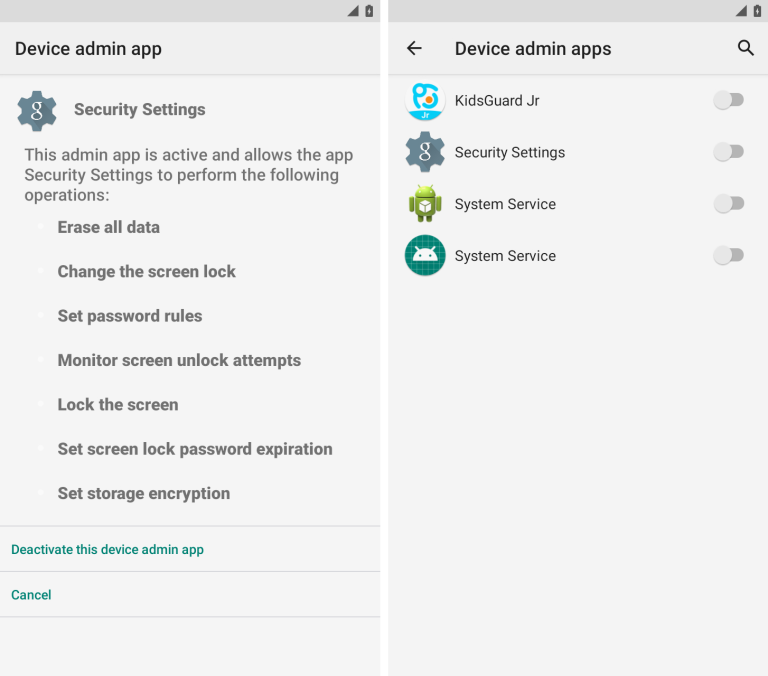

Перевірте, чи встановлено програму адміністрування пристрою

Іншими функціями, якими часто зловживають програми-переслідувачі, є опції адміністрування пристроїв Android, які мають схожий, але ще ширший доступ до пристроїв Android і даних користувачів.

Функції адміністрування пристроїв зазвичай використовуються компаніями для віддаленого керування телефонами своїх співробітників, наприклад, для очищення телефону в разі крадіжки пристрою, щоб запобігти втраті даних. Але ці функції також дозволяють програмам-переслідувачам підглядати за дисплеєм Android і даними на пристрої.

Ви можете знайти налаштування програми адміністрування пристрою в розділі «Налаштування» в розділі «Безпека».

Більшість людей не мають програми адміністрування пристроїв на своїх телефонах, тому будьте уважні, якщо ви бачите програму, яку ви не впізнаєте, з такою ж незрозумілою і розпливчастою назвою, як «Системна служба», «Стан пристрою» або «Адміністрування пристрою».

Перевірте програми, які потрібно видалити

Ви можете не бачити іконки на домашньому екрані для деяких з цих програм-переслідувачів, але вони все одно з’являться у списку додатків вашого пристрою Android.

Ви можете переглянути всі встановлені програми в налаштуваннях Android. Шукайте програми та іконки, які ви не впізнаєте. Ці програми також можуть мати широкий доступ до вашого календаря, журналів викликів, камери, контактів і даних про місцезнаходження.

Примусова зупинка і видалення програми-переслідувача, швидше за все, сповістить особу, яка її встановила, про те, що програма більше не працює.

Захистіть свій пристрій

Якщо на ваш телефон було встановлено сталкерське ПЗ, є велика ймовірність того, що ваш телефон був розблокований, незахищений або що ваше блокування екрану було вгадане чи вивчене. Надійний пароль на екран блокування може допомогти захистити ваш телефон від зловмисників. Ви також повинні захистити електронну пошту та інші онлайн-акаунти, використовуючи двофакторну автентифікацію, де це можливо.

Чому варто припинити використовувати графічні ключі для захисту телефону на Android