Відомий дослідник з кібербезпеки Трой Хант (Troy Hunt) на власному сайті haveibeenpwned.com дає змогу користувачам перевірити, чи не потрапив їхній екаунт до витоків баз даних із паролями під назвою “Collection #1”.

Як відомо, витік даних із майже 773 мільйонами унікальних адрес електронної пошти та понад 21,2 мільйона паролів було оприлюднено хакерами минулого тижня. Загалом база даних містить понад 1 мільярд унікальних комбінацій “email + пароль” облікових записів із різних сайтів та сервісів.

За словами Троя Ханта, першоджерело бази – один із популярних хакерських форумів. Найімовірніше, база була зібрана із різних джерел – зламів та витоків.

Наскільки небезпечним є витік даних, прокоментували фахівці з кібербезпеки.

“Сайти та сервіси зацікавлені надійно зберігати облікові дані користувачів – логін та пароль, часто логіном є email-адреса. Проте навіть у найбільших сервісів час від часу трапляються злами та витоки, в результаті яких облікові дані користувачів стають доступні зловмисникам, – пишуть експерти Лабораторії цифрової безпеки (Цифролаба) у Faceboоk. – Основна небезпека від витоків облікових даних пов’язана із використанням однакових паролів на різних сервісах.

Наприклад, Ви зареєстрували обліковий запис Google із логіном [email protected] та паролем MykolaMolodets111. Після цього ви зареєстрували обліковий запис Facebook, де логіном є Ваша email-адреса [email protected], і використали той самий пароль MykolaMolodets111. Після цьго Ви реєструєтесь на форумі любителів акваріумних рибок із тими самими даними: [email protected] та паролем MykolaMolodets111. Якщо на якомусь із цих сайтів буде злам чи витік, зловмисники отримають комбінацію із email+пароль, яку спробують використати для того, щоб зайти в інші Ваші облікові записи, насамперед, на пошту.

Аби перевірити, чи не потрапила Ваша email-адреса до бази “хакнтутих” даних, можна зайти на на сайт haveibeenpwned.com і побачити, чи містилась ця адреса у якомусь із витоків даних із сервісів та сайтів.

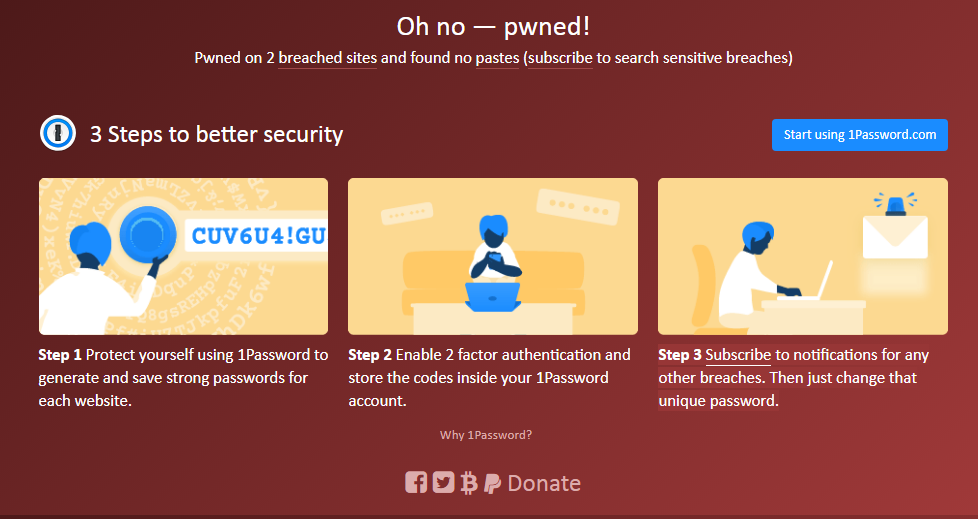

Якщо так, Ви отримаєте такий результат перевірки:

Ваш email скомпроментований

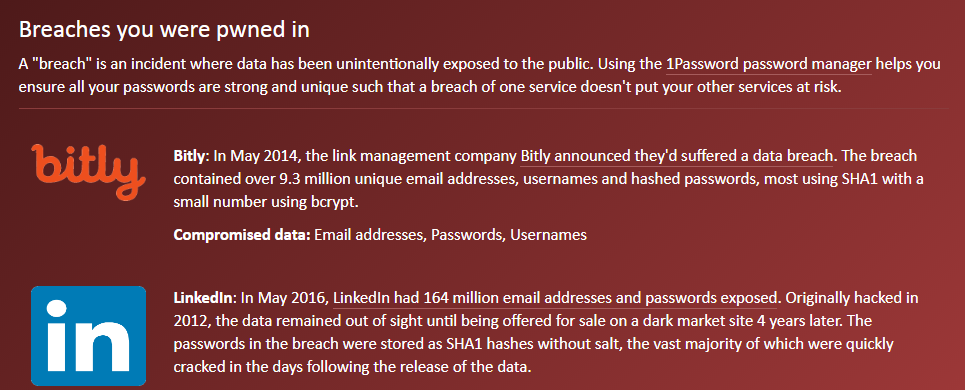

Нижче будуть наведені сервіси, через які хакери отримали доступ до Ваших даних:

Ваша адреса була скомпроментована на сервісах Bitly та LinkedIn

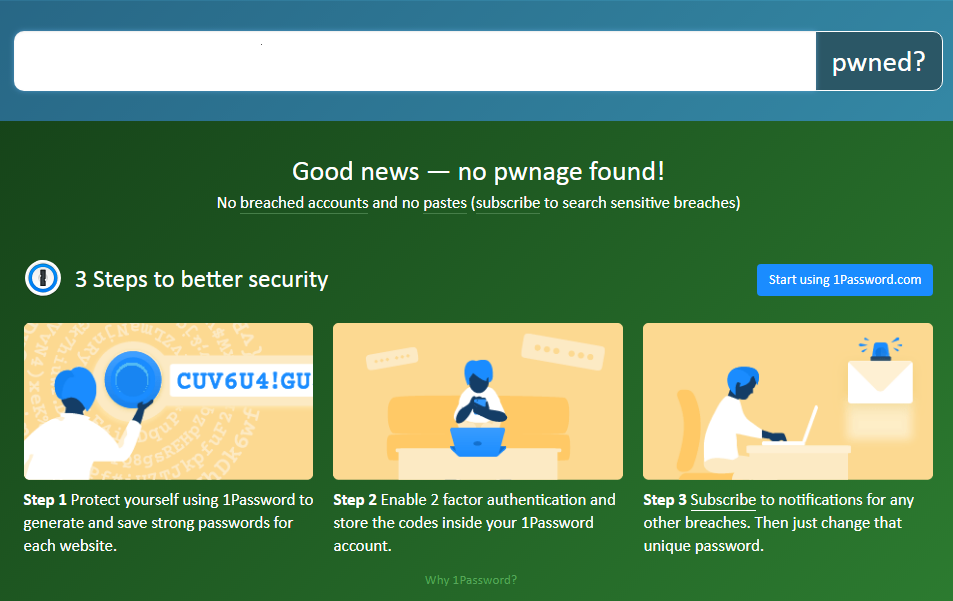

Якщо результат пошуку буде “зелений”, будьте спокійні – Ваш екаунт у безпеці:

Ваш екаунт у безпеці

Як убезпечити себе?

Навіть якщо Ваша email-адреса не потрапила до списку, нехтувати правилами безпеки не варто, радять фахівці з Цифролаби. І ось кілька з них:

- Насамперед не варто використовувати однакові паролі на різних сервісах. Як мінімум варто мати унікальні паролі для важливих облікових записів, наприклад електронної пошти чи соцмереж.

- Для збереження великої кількості унікальних паролів стануть у пригоді парольні менеджери, наприклад LastPass чи KeePass.

- Втім, для надійного захисту екаунта самого лише пароля мало, тому слід використовувати двофакторну аутентифікацію.

Якщо Ви виявили себе на сайті haveibeenpwned?

- Змініть пароль до того сервісу, який Ви побачили на haveibeenpwned.

- Подумайте, чи не використовували Ви цей пароль на інших важливих сервісах (пошті, соцмережах, онлайн-банкінгах тощо). Якщо так – змініть паролі на всіх цих сервісах.

- Переконатись, що на важливих сервісах увімкнена двофакторна авторизація.