Дослідники з Varonis Threat Labs виявили нову атаку на ШІ-асистент Microsoft Copilot, для якої достатньо одного кліку миші. Вразливість дозволяла зловмисникам обходити механізми безпеки та викрадати конфіденційні дані користувачів.

Атака Reprompt: один клік — повний контроль

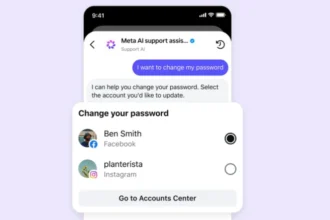

Метод атаки, який отримав назву Reprompt, використовував параметр URL для маніпулювання ШІ-асистентом. Вразливість впливала на Microsoft Copilot Personal і створювала невидимий канал для витоку даних, який повністю обходив корпоративні системи безпеки.

Особливість атаки полягала в тому, що користувачу не потрібно було взаємодіяти з Copilot чи плагінами. Достатньо було натиснути на шкідливе посилання. Після цього зловмисник міг експлуатувати параметр ‘q’ в URL, щоб передати Copilot шкідливі інструкції та отримати доступ до раніше введених користувачем даних, включно з персональною інформацією.

Найнебезпечніше те, що атака зберігала контроль навіть після закриття вікна Copilot — сесія користувача продовжувала передавати дані без будь-якої додаткової взаємодії.

Технічна механіка атаки

Reprompt об’єднував три техніки в єдиний ланцюг:

Parameter 2 Prompt (ін’єкція P2P) — експлуатація параметра ‘q’ в URL дозволяла впроваджувати шкідливі інструкції, які змушували Copilot виконувати дії, включно з витоком даних.

Подвійний запит — хоча Copilot мав захисні механізми проти прямого витоку інформації, дослідники виявили, що повторення запиту двічі змушувало асистента виконати дію.

Ланцюговий запит — після виконання початкового запиту сервер атаки надсилав додаткові інструкції та вимоги щодо отримання інформації.

За словами дослідників Varonis, метод було складно виявити, оскільки інструменти моніторингу на стороні користувача та клієнта не могли його зафіксувати. Copilot передавав дані поступово, малими порціями, що дозволяло використовувати кожну відповідь для генерації наступної шкідливої інструкції.

Реакція Microsoft

Varonis Threat Labs повідомили Microsoft про вразливість 31 серпня 2025 року в режимі відповідального розкриття. Компанія усунула проблему до публічного оголошення та підтвердила, що корпоративні користувачі Microsoft 365 Copilot не постраждали.

Представник Microsoft зазначив, що компанія розгорнула захисні механізми для протидії описаному сценарію та впроваджує додаткові заходи для посилення захисту від подібних технік у рамках багаторівневого підходу до безпеки.

Як захиститися

Експерти з Varonis наголошують, що нові технології, зокрема ШІ-асистенти та браузери, потребують особливої уваги до безпеки. Оскільки атака використовувала фішингову техніку, основний захист — обережність при переході за посиланнями, особливо з ненадійних джерел.

Користувачам ШІ-асистентів слід уважно ставитися до обміну конфіденційною інформацією та звертати увагу на незвичну поведінку системи — підозрілі запити даних або дивні промпти.

Дослідники рекомендують розробникам ШІ-систем запам’ятати, що довіра до нових технологій може бути використана зловмисниками. Вразливість Reprompt представляє ширший клас критичних проблем безпеки ШІ-асистентів, пов’язаних із зовнішніми вхідними даними. URL та зовнішні джерела мають розглядатися як ненадійні, а валідація та контроль безпеки повинні застосовуватися на всіх етапах обробки запитів.