Дослідник з кібербезпеки нещодавно виявив незахищену онлайн-базу даних зі 149 мільйонами вкрадених облікових записів. Джеремайя Фаулер повідомляє, що база даних була доступна в мережі без парольного захисту чи шифрування. Вона містила 149 404 754 унікальних логінів та паролів загальним обсягом 96GB даних облікових записів.

Що містила база даних

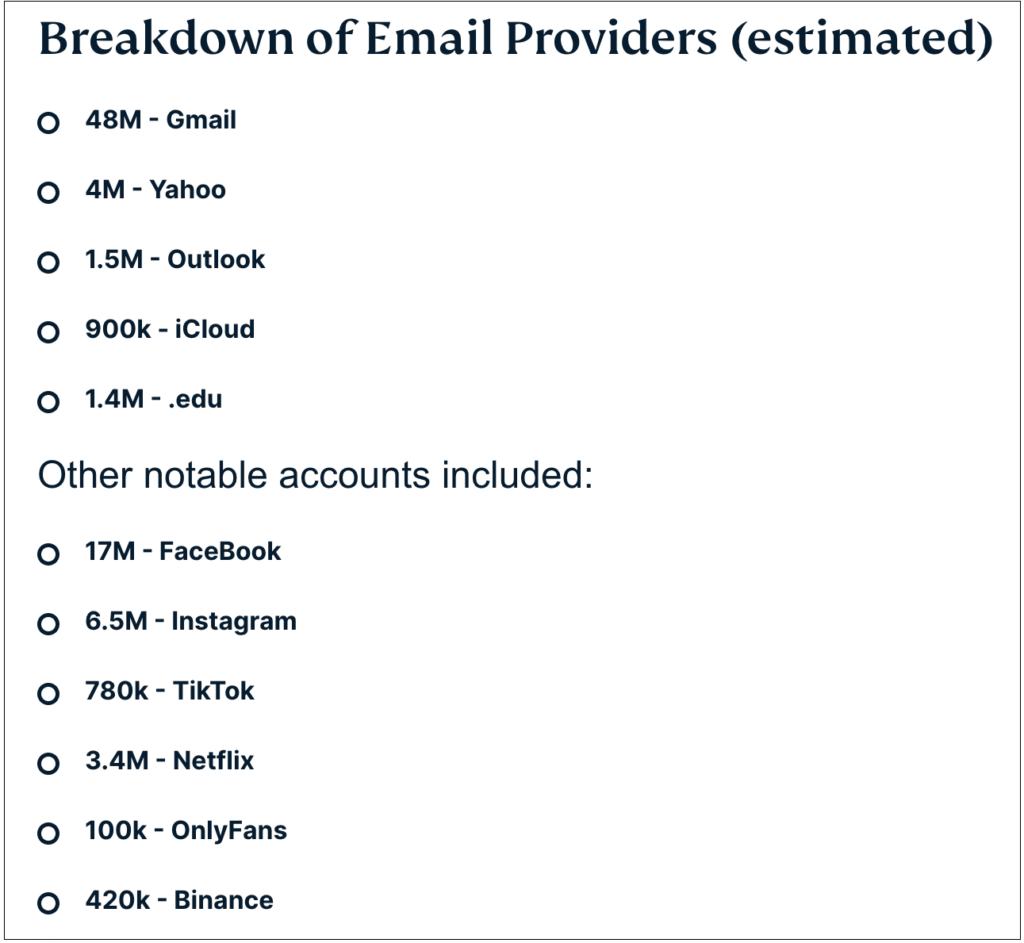

База даних включала мільйони унікальних логінів для акаунтів Gmail, Facebook, Instagram, Yahoo та Netflix. За словами Фаулера, у обмеженій вибірці записів, яку він переглянув, також з’явилися облікові записи фінансових сервісів, крипто-гаманців, торгових платформ, банківські логіни та дані кредитних карток.

Найбільш тривожним є те, що дослідник підозрює: хакер створив цю базу даних для зберігання інформації, вкраденої через шкідливе ПЗ. Такі інфекції можуть непомітно працювати на комп’ютерах жертв, крадучи паролі з полів входу або записуючи натискання клавіш.

Структура та масштаб загрози

База даних була структурована таким чином, щоб полегшити пошук інформації за жертвою та джерелом. Фаулер зазначає один тривожний факт: кількість записів збільшувалася з моменту виявлення бази даних до її блокування та зникнення з відкритого доступу.

Дослідник не зміг підтвердити, чи належала база даних кіберзлочинцю, чи іншому дослідникові. Щоб захистити користувачів, він звернувся до хостинг-провайдера бази даних з вимогою її видалення. За його словами, знадобилося майже місяць та кілька спроб, перш ніж нарешті було вжито заходів, хостинг призупинено, а мільйони вкрадених облікових даних стали недоступними.

Наслідки витоку

Проте таємничий творець бази даних та будь-хто інший, хто отримав до неї доступ, все ще можуть мати копію вкрадених облікових даних. “Переведення набору даних в офлайн нічого не робить для вирішення основної проблеми, а саме того, що багато з цих облікових даних залишаються дійсними та довіреними ще довго після їх крадіжки”, — каже Шейн Барні, головний директор з інформаційної безпеки в Keeper Security.

Ця знахідка підкреслює загрозу malware та те, як кіберзлочинці часто експлуатують вкрадену інформацію для здійснення подальших атак. Фаулер зазначає, що база даних також містила логіни для доменів .gov з численних країн. Скомпрометовані урядові облікові дані потенційно можуть використовуватися для цільового фішингу, видавання себе за інших або як точка входу в урядові мережі.

Рекомендації щодо захисту

Фаулер рекомендує користувачам використовувати антивірусний захист на своїх комп’ютерах, підтримувати операційні системи в актуальному стані та встановлювати додатки лише з перевірених джерел. Також варто регулярно змінювати паролі та використовувати двофакторну автентифікацію для всіх важливих облікових записів.