Існує багато способів втратити дані – від масових витоків інформації великих компанії до витончених схем зловмисників. Після викрадення особистих даних, ймовірніше за все, вони будуть продані або використані в різних схемах шахрайства з ціллю незаконних покупок, отримання доступу до акаунту та фішингу.

До особистих даних, на які націлені кіберзлочинці, відносяться імена та адреси, номери банківських карток чи рахунків, номери соціального страхування та державні ідентифікаційні номери, паспортні дані та водійське посвідчення, а також дані для входу до різних корпоративних та особистих облікових записів. Чим більше викрадених даних, тим більше можливостей для наступних афер.

Щоб не стати жертвою шахраїв, спеціалісти ESET підготували перелік найпоширеніших шахрайських методів для викрадення особистих даних, та поради для захисту від них.

Методи викрадення особистих даних

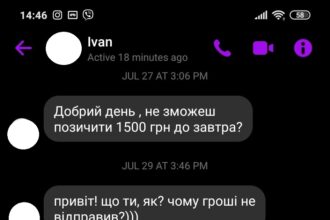

- Фішинг, смішинг та вішинг: класичні атаки з використанням соціальної інженерії можуть відбуватися через різні канали – від класичного фішингу через електронну пошту до текстових повідомлень (смішинг) та навіть телефонних дзвінків (вішинг). Зловмисники, як правило, використовують способи, щоб обманом змусити натиснути на небезпечне посилання, заповнити особисту інформацію або відкрити шкідливе вкладення. Для цього шахраї часто видають себе за відому компанію чи установу, а також вдаються до інших методів, наприклад, підробки домену.

- Цифровий скімінг: щоб отримати дані вашої картки, зловмисники можуть додати шкідливий код на вебсторінки популярних сайтів.

- Загальнодоступний Wi-Fi: незахищений публічний Wi-Fi може використовуватись шахраями для перехоплення особистих даних користувачів. Хакери також можуть створити шкідливі точки доступу для збору даних та перенаправлення жертв на небезпечні сайти.

- Шкідливе програмне забезпечення: загрози викрадення даних стають все більшою проблемою як для компаній, так і звичайних користувачів. Їх можна встановити за допомогою різних механізмів, зокрема фішингових повідомлень, завантажень із інфікованих вебсайтів, зламаних ігор, Google Ads або навіть легітимних програм, зокрема додатків для підроблених зустрічей. Більшість таких загроз збирають файли, особисту інформацію, дані карток, паролі та відстежують натискання клавіш.

- Небезпечна реклама: рекламні оголошення можна налаштувати на викрадення інформації, іноді навіть без взаємодії з користувачем.

- Шкідливі вебсайти: фішингові ресурси можна замаскувати під відомі офіційні ресурси, навіть зробити дуже схожий домен. Після відвідування цієї сторінки користувачем почнеться приховане завантаження шкідливого програмного забезпечення. Часто завдяки шкідливим методам SEO небезпечні вебсайти знаходяться на вершині пошукових рейтингів, щоб охопити більшу кількість жертв.

- Небезпечні додатки: банківські трояни та загрози для викрадення інформації можна маскувати під легітимні додатки. Такі програми зазвичай поширюються за межами офіційних магазинів, таких як Google Play.

- Втрата або викрадення пристроїв: у разі зникнення вашого пристрою та відсутності належного захисту на ньому, хакери можуть зламати його, щоб отримати особисті та банківські дані.

Як запобігти шахрайству в Інтернеті

Найочевидніший спосіб запобігти шахрайству з даними — це не дозволити зловмисникам отримати доступ до вашої особистої та банківської інформації. Для цього важливо дотримуватись всіх нижче перелічених порад.

- Створюйте надійні та унікальні паролі: використовуйте різні та складні комбінації для кожного сайту, програми, облікового запису та зберігайте їх у менеджері паролів. Покращіть захист, увімкнувши двофакторну автентифікацію у своїх облікових записах. Це перешкодить отримати доступ до вашого акаунта у разі викрадення даних для входу.

- Встановіть програму з безпеки: таке рішення дозволить сканувати та блокувати шкідливі програми та завантаження, виявляти та блокувати фішингові вебсайти, а також попереджати про підозрілу активність.

- Будьте уважними: завжди звертайте увагу на поширені ознаки фішингу, зокрема небажані повідомлення, які закликають до негайних дій, або містять невідомі посилання чи вкладення. Також зловмисники можуть використовувати розіграші призів або попередження про штраф, якщо ви не відповісте якомога швидше.

- Завантажуйте програми лише офіційних ресурсів: використовуйте Apple App Store та Google Play для завантаження програм для мобільних пристроїв. Перед завантаженням завжди перевіряйте відгуки та дозволи.

- Уникайте підключення до публічних Wi-Fi: у разі нагальної потреби використати загальнодоступну мережу намагайтеся не відкривати жодних конфіденційних облікових записів. У будь-якому випадку використовуйте VPN, щоб бути в безпеці.

- Зменшуйте ризики викрадення: не зберігайте дані вашої платіжної картки та особисту інформацію при купівлі товарів в онлайн-магазинах. У такому разі у зловмисників буде менше можливостей для шахрайста у разі витоку даних цих компаній.

Якщо ваші дані були втрачені внаслідок витоку, варто повідомити у банк та заблокувати свої картки (це можна зробити через більшість банківських програм), повідомити про шахрайство та замовити заміну карток. Також важливо змінити дані для входу, які були зламані й увімкнути двофакторну автентифікацію.

Шахрайство з особистими даними продовжує залишатися поширеною загрозою, оскільки завдяки технологіям викрадення даних стає простішим для зловмисників. Однак дотримання правил кібергігієни кожного зменшує можливості, які шахраї можуть використовувати для крадіжки інформації, а також робить цифрове життя більш безпечним.