Легенда про Того-Кого-Не-Можна-Називати може бути правдивою лише в книзі про Гаррі Поттера, але його вплив зумів вирватися в реальний світ. Не як чарівник, а як неприємне шкідливе програмне забезпечення. Але що таке безфайлове шкідливе програмне забезпечення Voldemort і як ви можете захиститися від нього?

Що таке безфайлове шкідливе програмне забезпечення?

Шкідливе програмне забезпечення Voldemort настільки неприємне через те, як воно працює. Це безфайлове шкідливе програмне забезпечення, що означає, що після активації воно не завантажує жодних додаткових файлів. Замість цього шкідливе програмне забезпечення завантажується безпосередньо в пам’ять комп’ютера. Звідти воно може миттєво запускатися, не вимагаючи введення даних, що ускладнює його виявлення антивірусними програмами.

Як працює шкідливе програмне забезпечення Voldemort?

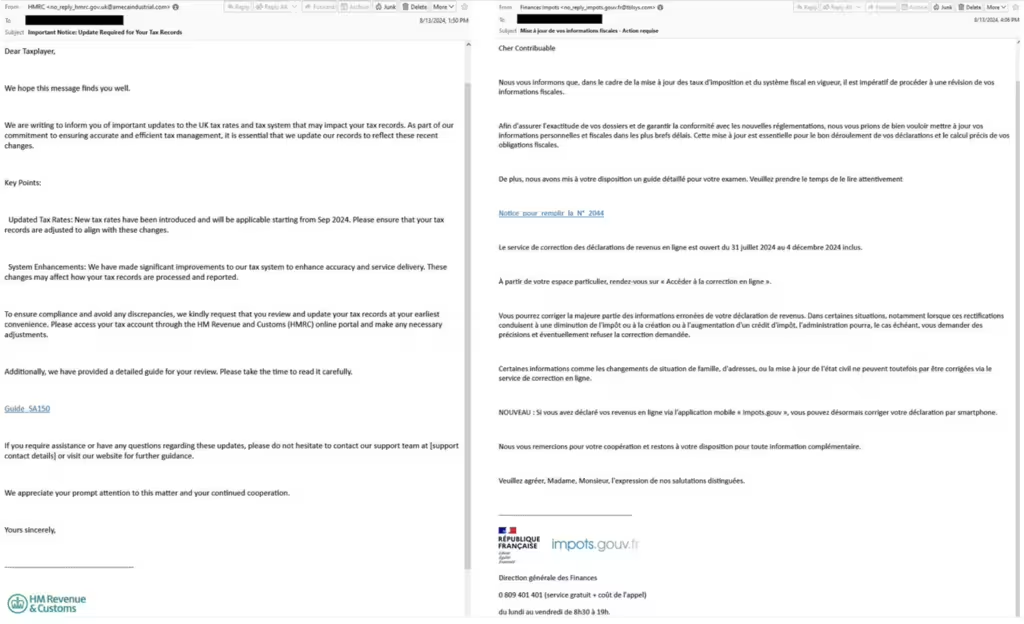

Як повідомляє Proofpoint, атака Voldemort починається з шахрайського електронного листа, який розсилається компаніям. Цей лист видає себе за податковий орган країни одержувача і повідомляє, що відбулися зміни в подачі податкових декларацій. Жертву закликають перейти за посиланням, щоб дізнатися більше.

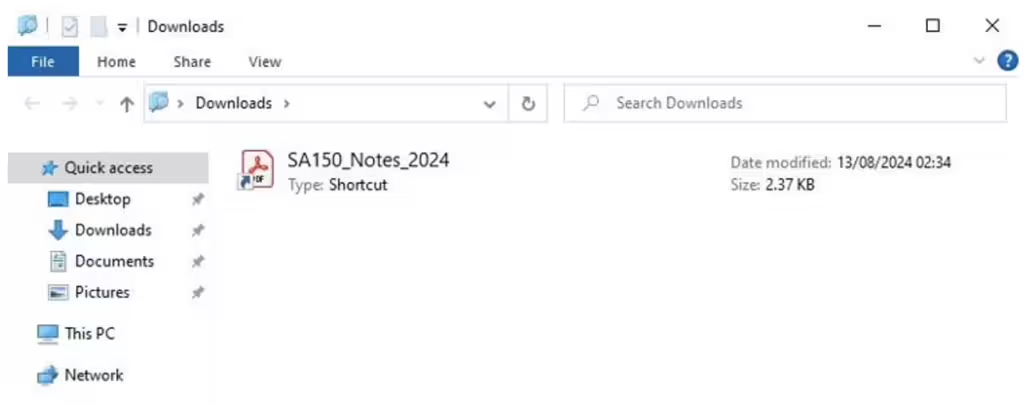

Після переходу за посиланням веб-сайт перевіряє, чи працює жертва під управлінням Windows. Якщо так, він завантажує на її комп’ютер LNK-файл і маскує його під PDF. Самі по собі LNK-файли не є шкідливими, але їх можна запрограмувати так, щоб вони вказували PowerShell на виконання зловмисних дій.

Цей конкретний LNK налаштований на запуск безфайлового шкідливого програмного забезпечення, яке збирає дані з цільового комп’ютера. Потім інформація надсилається до Google Таблиці, щоб хакери могли використовувати її на свій розсуд.

Як захиститися від шкідливого програмного забезпечення Voldemort

На щастя, захиститися від Voldemort досить просто. Швидше за все, ви зіткнетеся з ним, тільки якщо працюєте в бізнесі і обробляєте електронну пошту компанії.

Якщо ви отримали листа від людини, яка стверджує, що вона представляє податкову службу вашої країни, перевірте всі способи виявлення шахрайських або фішингових листів, перш ніж щось натискати.

Якщо ви випадково завантажили фальшивий PDF-файл, ви можете видалити його, не запускаючи шкідливе програмне забезпечення. Ви можете визначити, чи це підроблений PDF-файл, за маленькою «стрілкою швидкого доступу» внизу ліворуч від іконки. Звичайні PDF-файли не мають такої стрілки, тому що вони не є ярликом – вони справжні. Прихований LNK-файл, з іншого боку, вважається ярликом і має маленьку стрілочку.

Якщо ви випадково запустили фальшивий PDF-файл, ви можете спробувати запустити перевірку на шкідливе програмне забезпечення, щоб перевірити, чи не знайшов його ваш антивірус. Однак безфайлове шкідливе програмне забезпечення розроблене так, щоб бути максимально невидимим, тому найкраще зробити чисту інсталяцію операційної системи, щоб видалити його.

Шкідливе програмне забезпечення Voldemort, можливо, не таке потужне, як магічний темний володар, але воно все одно досить неприємне, а найгірше те, що воно реальне. На щастя, якщо ви не втрачаєте пильність, ви можете від нього захиститися.