Сьогодні у нас є “розумні” дверні дзвінки, підключені до смартфону, смарт-годинники для відстеження місцезнаходження дітей та фітнес-трекери для перевірки фізичного здоров’я. Завдяки швидкому розвитку технологій Інтернету речей з’явилися побутові “розумні” пристрої — від чайників до смарт-холодильників та “розумних” пральних машинок.

- Масштаби загрози: цифри, які змушують задуматися

- Дитячі трекери та годинники

- “Розумні” дверні дзвінки та замки

- Дешеві “розумні” камери безпеки

- Голосові асистенти: новий вектор атак

- Центри для управління системою “розумного дому”

- Чим небезпечні розумні пристрої: актуальні загрози 2024-2025

- Matter: новий стандарт безпеки для розумного дому

- Як захистити себе від загроз: оновлені рекомендації 2025

- Майбутнє безпеки розумних домівок

- Висновок

Все це значно полегшує наше життя, але не завжди робить його безпечнішим. У 2024 році атаки на розумні будинки зросли на 124%, а середнє домогосподарство зазнає близько 10 спроб атак щодня. Чим небезпечні “розумні” пристрої, які вони мають уразливості та яку загрозу несуть для безпеки ваших конфіденційних даних — читайте у статті.

Масштаби загрози: цифри, які змушують задуматися

За даними компанії SonicWall, у 2024 році тільки на IP-камери було зафіксовано понад 17 мільйонів атак — і це лише ті, які вдалося заблокувати. Дослідження показує, що середнє домогосподарство має 21-22 підключених пристроїв, кожен з яких є потенційною точкою входу для зловмисників.

Особливо тривожною є статистика за 2025 рік. У липні 2025 року було виявлено BadBox 2.0 — найбільший відомий ботнет, що скомпрометував понад 10 мільйонів смарт-телевізорів, цифрових проєкторів, автомобільних інформаційно-розважальних систем і навіть цифрових фоторамок. Ці пристрої використовувалися для шахрайства з кліками, захоплення облікових записів та DDoS-атак.

Дитячі трекери та годинники

Пріоритетом більшості батьків є забезпечення захисту своїх дітей. У прагненні слідкувати за кожним кроком дитини деякі батьки обирають смарт-годинники з можливостями відстеження місцезнаходження.

На жаль, у виробників можуть бути серйозні недоліки у системі безпеки девайсів. Через недостатній захист серверів деякі моделі смарт-годинників дозволяли отримати доступ до місцерозташування, номера телефона, фото та розмов тисяч дітей. У 2024 році зафіксовано випадки, коли зловмисники використовували уразливості таких пристроїв для стеження за дітьми в реальному часі.

Нова загроза: Дешеві трекери часто мають жорстко закодовані паролі, однакові для всіх пристроїв, що полегшує масовий злом.

“Розумні” дверні дзвінки та замки

Сьогодні функціонал розумного дверного дзвінка та смарт-замка дозволяє відкрити двері чи побачити, хто біля них, не встаючи з дивану, за допомогою смартфона. Більшість людей готові платити за безпеку та зручність будь-яку ціну. Однак не завжди ціна відповідає якості.

У серпні 2024 року тисячі споживачів повідомили про несанкціонований доступ до їхніх розумних дверних замків, камер безпеки та термостатів. Хакери експлуатували слабкі паролі та типові налаштування, отримавши контроль над пристроями та порушивши приватність користувачів.

Дослідники виявили, що деякі дверні дзвінки мали несподіваний функціонал — вони завантажували знімки кожен раз, коли хтось рухався перед пристроєм, але власник не мав можливості отримати доступ до цих знімків. Для зменшення ризиків фахівці рекомендують ретельно вивчати всі “розумні” пристрої перед їх покупкою та встановленням.

Дешеві “розумні” камери безпеки

Ще одним популярним типом “розумних” пристроїв є камера безпеки. Люди, як правило, встановлюють їх для відстеження активності всередині та зовні будинків або невеликих підприємств.

У 2024 році була виявлена камера вартістю $30, яка зберігала паролі користувачів у відкритому вигляді. Хакери злили тисячі прямих трансляцій в інтернет. Дешеві моделі IP-камер часто мають серйозні уразливості, що використовуються зловмисниками не тільки для цілеспрямованих атак, а й для створення ботнетів.

Важлива статистика: У 2024 році IP-камери становили 9% найбільш атакованих пристроїв. Багато з них отримують рідкісні оновлення, і чим довше вони залишаються підключеними без патчів безпеки, тим більше вони вразливі.

Голосові асистенти: новий вектор атак

У липні 2024 року зловмисники почали зламувати популярні голосові асистенти, такі як Amazon Alexa та Google Assistant, використовуючи підроблені команди для отримання несанкціонованого контролю. Атакувальники навчилися імітувати голоси користувачів або створювати звукові команди, які виконуються без відома власника.

Це відкриває нові можливості для зловмисників — від відкриття дверей до доступу до особистої інформації через інтеграції з іншими сервісами.

Центри для управління системою “розумного дому”

Центральні пристрої системи “розумного дому” здійснюють моніторинг та контроль усіх підключених девайсів — камер безпеки, розумних дверних дзвінків, систем освітлення.

У разі виявлення уразливості зловмисники можуть отримати повний доступ до всіх пристроїв в системі та до конфіденційних даних. У червні 2024 року відбулися кібератаки на європейські виробничі підприємства через експлуатацію уразливостей у промислових IoT-системах. Хакери використовували слабкі протоколи зв’язку та застарілі заходи безпеки, маніпулюючи обладнанням та зупиняючи виробничі лінії.

Чим небезпечні розумні пристрої: актуальні загрози 2024-2025

1. Зростання ботнетів та DDoS-атак

У листопаді 2024 року зловмисник під псевдонімом “Matrix” перетворив IoT-пристрої на глобальний ботнет для проведення DDoS-атак. За даними NSA та FBI, китайські хакерські групи створили масивний ботнет з понад 260,000 скомпрометованих IoT-пристроїв та домашніх маршрутизаторів, використовуючи його для маскування своєї особи та атак на стратегічні цілі.

Ботнети на основі IoT зараз відповідають за приблизно 35% усіх DDoS-атак в інтернеті.

2. Експлуатація локальних мережевих протоколів

Дослідження 2024 року виявило, що локальні мережеві протоколи, які використовують IoT-пристрої (UPnP, mDNS), недостатньо захищені. Зловмисники можуть використовувати ці протоколи для доступу до конфіденційної інформації — унікальних апаратних адрес (MAC), UUID та навіть даних геолокації домогосподарства — все це без відома користувача.

Деякі шпигунські додатки та рекламні компанії зловживають локальними мережевими протоколами для тихого доступу до такої інформації.

3. Ransomware для IoT

У лютому 2024 року відбулася масштабна ransomware-атака на IoT-пристрої в медичних закладах США. Хакери отримали контроль над системами моніторингу пацієнтів, інфузійними помпами та МРТ-апаратами, змусивши лікарні перейти на ручні процедури.

4. Вразливості в інтеграціях з третіми сторонами

Розумні домашні пристрої часто підключаються до платформ третіх сторін. Ці інтеграції можуть створювати дірки в безпеці, якщо сторонні сервіси не мають надійного захисту. Порушення безпеки в одному сервісі може надати атакувальникам доступ до всієї екосистеми розумного дому.

5. Nation-state атаки

Державні хакери розглядають IoT як ціль і як інструмент. Зловмисники можуть використовувати іноземні розумні пристрої як проксі для своїх операцій, ускладнюючи атрибуцію атак.

6. Незахищені патчі та оновлення

Приблизно 60% порушень безпеки IoT пов’язані з непатченими уразливостями. Виробники часто швидко виводять пристрої на ринок, а потім рідко надають оновлення, залишаючи відомі вразливості відкритими. П’ята частина IoT-пристроїв досі постачається з типовими паролями.

Matter: новий стандарт безпеки для розумного дому

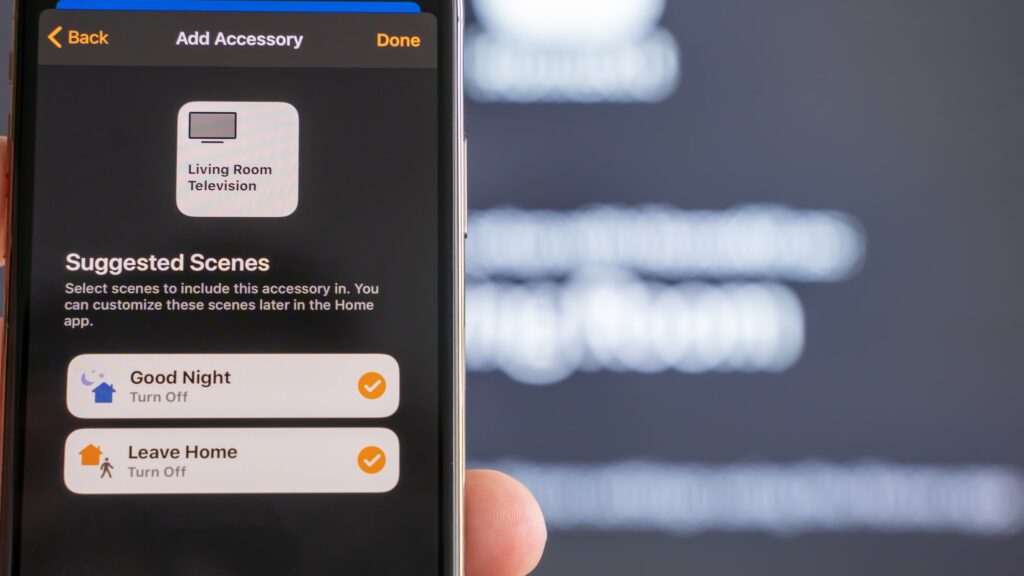

Однією з позитивних новин є впровадження стандарту Matter — відкритого протоколу для розумних домівок, розробленого Connectivity Standards Alliance за підтримки Amazon, Apple, Google та Samsung.

Що таке Matter? Це універсальний стандарт, запущений у 2022 році, який об’єднує пристрої різних виробників, забезпечуючи сумісність, безпеку та локальний контроль.

Ключові переваги Matter:

- End-to-end шифрування — всі дані захищені від перехоплення

- Локальний контроль — пристрої працюють навіть без інтернету

- Безпечне підключення — мінімальні стандарти безпеки для сертифікації

- Сумісність — один додаток для всіх пристроїв

Останні оновлення:

- Matter 1.4 (листопад 2024) — підтримка сонячних панелей, батарей, енергоменеджменту

- Matter 1.5 (листопад 2025) — підтримка камер безпеки, датчиків ґрунту, розширені функції енергоменеджменту

За даними досліджень, 71% європейських домогосподарств використовують розумні пристрої, і Matter стає все більш популярним. При виборі нових пристроїв шукайте логотип Matter, щоб забезпечити сумісність та безпеку.

Як захистити себе від загроз: оновлені рекомендації 2025

1. Використовуйте надійні та унікальні паролі

Використовуйте складні та унікальні паролі для кожного з ваших “розумних” пристроїв. Створюйте паролі, які містять поєднання великих і малих літер, цифр та символів. Використовуйте менеджери паролів для зберігання складних паролів.

Важливо: Ніколи не залишайте типові паролі типу “admin” або “12345”.

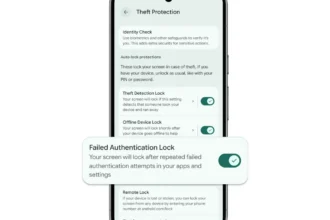

2. Увімкніть двофакторну аутентифікацію (2FA)

Якщо ваш пристрій підтримує двофакторну аутентифікацію, обов’язково увімкніть її. Це додає додатковий рівень безпеки — навіть якщо хакер дізнається ваш пароль, він не зможе увійти без другого фактору (код на телефон або відбиток пальця).

3. Регулярно оновлюйте програмне забезпечення

Оновлюйте прошивку та програмне забезпечення на ваших “розумних” пристроях щонайменше раз на місяць. Увімкніть автоматичні оновлення, де це можливо. Оновлення часто містять виправлення критичних уразливостей безпеки.

4. Використовуйте сучасне шифрування Wi-Fi

Переконайтеся, що ваша Wi-Fi мережа використовує WPA3 або принаймні WPA2 шифрування. Це найсильніші стандарти безпеки для домашніх мереж, які захищають вашу мережу від перехоплення даних.

5. Створіть окрему мережу для IoT-пристроїв

Розгляньте можливість створення гостьової мережі спеціально для IoT-пристроїв. Це ізолює розумні пристрої від ваших комп’ютерів та смартфонів, обмежуючи поширення шкідливого ПЗ у разі компрометації.

Сегментація мережі може обмежити поширення зловмисного ПЗ, якщо IoT-пристрій буде скомпрометований.

6. Використовуйте брандмауер та антивірус

Сучасні антивірусні рішення включають захист для IoT-пристроїв. Брандмауер може допомогти захистити ваші “розумні” пристрої від несанкціонованого доступу з інтернету.

7. Вимкніть непотрібні функції

Якщо ви не використовуєте певні функції (камери, мікрофони, геолокацію), вимкніть їх. Відключіть та видаліть будь-які IoT-пристрої, які більше не використовуються.

8. Перевіряйте інтеграції з третіми сторонами

При інтеграції сторонніх сервісів з вашими розумними домашніми пристроями ретельно перевіряйте їхні практики безпеки. Надавайте лише необхідні дозволи та регулярно проводьте аудит, щоб переконатися, що вони продовжують відповідати вашим стандартам безпеки.

9. Обирайте надійних виробників та Matter-сумісні пристрої

Не купуйте дешеві девайси невідомих виробників. Перевірте, чи є у виробника історія підтримки безпеки та регулярних оновлень. Віддавайте перевагу пристроям з сертифікацією Matter, які гарантують мінімальні стандарти безпеки.

Важливо: Перед покупкою пошукайте інформацію про модель разом зі словами “уразливість безпеки” або “security vulnerability”. Якщо були проблеми, перевірте, чи були вони виправлені.

10. Використовуйте VPN для додаткового захисту

VPN може допомогти захистити ваші дані від відстеження та перехоплення, коли ви використовуєте свої “розумні” пристрої, особливо поза домом.

11. Будьте пильні до підозрілої активності

Звертайте увагу на будь-які незвичайні дії на ваших “розумних” пристроях:

- Пристрої вмикаються або вимикаються самі

- Незрозумілі повідомлення чи сповіщення

- Несподівані зміни в налаштуваннях

- Повільна робота пристроїв

Якщо ви помітили щось підозріле, негайно змініть паролі та зверніться до виробника.

12. Моніторте активність пристроїв

Регулярно перевіряйте, які пристрої підключені до вашої мережі. Більшість сучасних маршрутизаторів дозволяють переглядати список підключених пристроїв та блокувати підозрілі з’єднання.

13. Видаляйте дані при утилізації

Коли ви перестаєте використовувати “розумний” пристрій, виконайте заводське скидання та видаліть з нього всі свої дані перед продажем або утилізацією.

Майбутнє безпеки розумних домівок

Експерти прогнозують, що у 2025-2026 роках ми побачимо:

1. AI-атаки — Зловмисники використовуватимуть штучний інтелект для швидшого виявлення уразливостей та автоматизації атак.

2. Deepfake голосові команди — Фальшиві голосові записи можуть обдурити розумні асистенти (наприклад, “Alexa, відкрий вхідні двері”).

3. Blockchain для безпеки — Деякі компанії можуть почати використовувати блокчейн для створення незламних систем розумних домівок.

4. Законодавче регулювання — Уряди посилюють вимоги до безпеки IoT:

- IoT Cybersecurity Improvement Act (США) — вимагає надійної аутентифікації, шифрування та оновлень для федеральних IoT-пристроїв

- UK’s Code of Practice for Consumer IoT Security — добровільні рекомендації щодо безпечних паролів та шифрованого зв’язку

- UK PSTI Act — заборона типових паролів для IoT-пристроїв

Висновок

Розумні пристрої для дому — це потужні інструменти, які роблять наше життя зручнішим, але вони також створюють нові виклики для безпеки. У 2024-2025 роках кількість атак на IoT-пристрої зросла до тривожних показників, але розуміння загроз та дотримання базових правил безпеки може значно знизити ризики.

Ключові висновки:

- Атаки зростають — 124% збільшення у 2024 році

- Matter змінює правила гри — новий стандарт забезпечує кращу безпеку

- Базова гігієна безпеки критична — надійні паролі, 2FA, регулярні оновлення

- Обирайте якість — надійні виробники та сертифіковані пристрої

Пам’ятайте: розумний дім повинен робити життя простішим, а не ризикованішим. Дотримуючись цих порад, ви можете захистити себе та свою родину від цифрових загроз, насолоджуючись перевагами сучасних технологій.