Брандмауер – це ваша перша лінія захисту від загроз в Інтернеті, але чи справляється брандмауер Windows Defender із цим завданням сам по собі? Дізнайтеся, коли цього достатньо, а коли може знадобитися додатковий захист.

Що таке брандмауер і як він працює?

Брандмауери – це захисний бар’єр між довіреними внутрішніми та зовнішніми мережами, такими як Інтернет. Зазвичай це частина системи безпеки, яка відстежує і фільтрує вхідний і вихідний мережевий трафік на основі встановлених правил безпеки. Мережевий трафік рухається, коли ви підключені до зовнішньої мережі, і цей трафік містить пакети даних, які брандмауер перевіряє і фільтрує. Як заявляє Microsoft, за замовчуванням брандмауер Windows Defender блокує весь вхідний трафік, якщо він не запитується або не відповідає правилам, або дозволяє весь вихідний трафік, якщо він не відповідає правилам.

Брандмауери можуть бути програмними, апаратними або навіть комбінованими. Існує декілька типів брандмауерів. Однак, у базовому розумінні, існує список дозволів і список блокування (раніше їх називали «білий список» і «чорний список»), де мережі, IP-адреси, домени і додатки додаються до одного з цих списків, щоб дозволити доступ до ресурсу або заборонити його. Однак, брандмауери не тільки відстежують і фільтрують трафік, але також реєструють трафік і всі події безпеки за певний період.

Що робити, якщо у вас немає брандмауера?

Брандмауер Windows Defender захищає вашу систему Windows від мережевих загроз, таких як атаки типу «відмова в обслуговуванні» (DoS), шкідливе програмне забезпечення тощо. Оскільки брандмауер виконує роль воротаря, він може блокувати доступ неавторизованих користувачів і потенційних хакерів до приватних мереж.

Якщо у вас немає брандмауера, це може призвести до того, що хакер отримає доступ до вашої системи, приватних і конфіденційних даних, а також залишить місце для різних штамів шкідливого програмного забезпечення для зараження вашого комп’ютера, включаючи віруси, черв’яки і навіть програми-вимагачі. Брандмауери також відіграють важливу роль у підтримці конфіденційності даних, контролюючи, яка інформація може входити або виходити з мережі, що може захистити від крадіжки даних.

Брандмауер Windows Defender увімкнено за замовчуванням, і він має залишатися увімкненим, якщо ви не вимкнули його вручну або не встановили сторонній брандмауер.

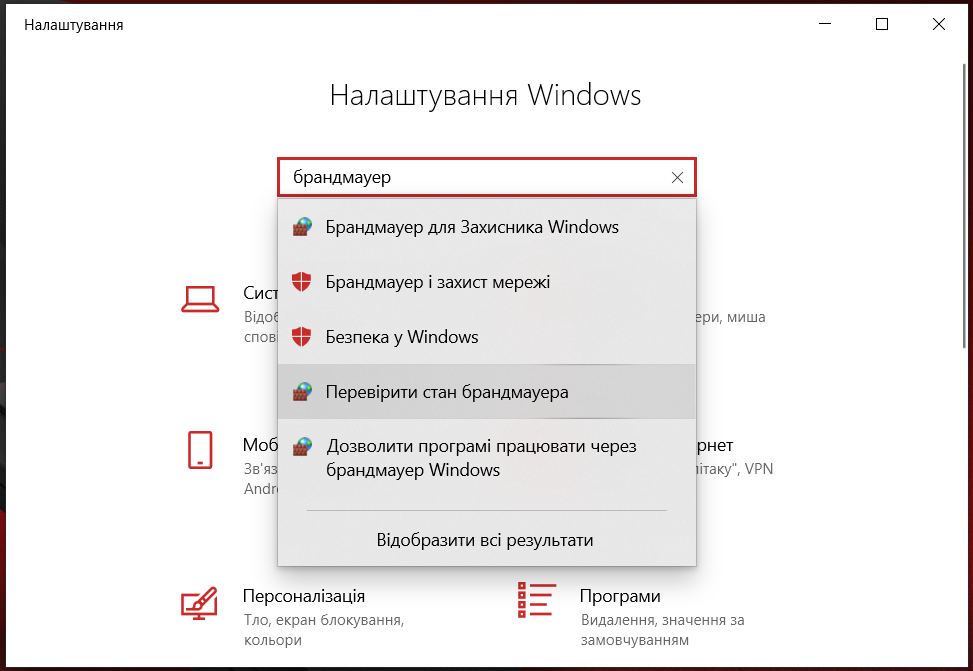

Щоб перевірити, чи підключено брандмауер Windows Defender, відкрийте меню «Пуск» (або натисніть клавіші Windows+i) і знайдіть пункт «Брандмауер» (Firewall):

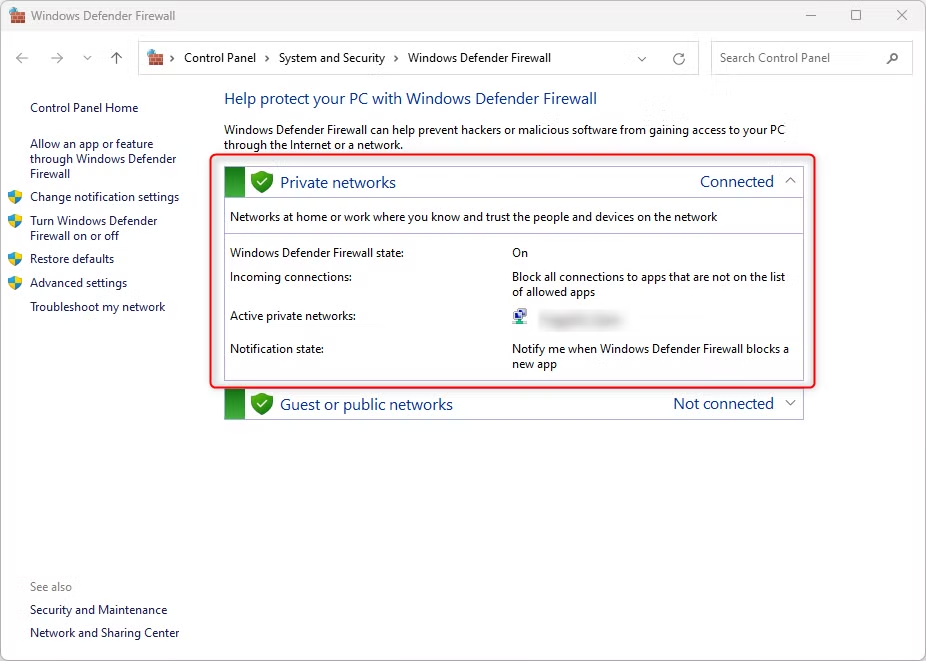

Натисніть клавішу Enter і з’явиться вікно:

Якщо брандмауер Windows Defender підключено, має з’явитися напис «Підключено», як показано вище. Однак, якщо він не підключений, натисніть «Використовувати рекомендовані параметри», щоб увімкнути його.

Чи достатньо брандмауера Windows Defender?

Брандмауера Windows Defender достатньо для пересічного користувача Інтернету, і здебільшого не потрібно встановлювати додаткові брандмауери. Він має мінімальний вплив на продуктивність системи, і корпорація Microsoft часто оновлює його, щоб протистояти новим загрозам. Оскільки він був розроблений Microsoft, він легко інтегрується з операційною системою Windows. Він простий у використанні порівняно з багатьма іншими брандмауерами і не вимагає складних налаштувань.

Брандмауер Windows Defender має інтерфейс, де ви можете створювати розширені правила брандмауера.

Розширені функції брандмауера дозволяють легко контролювати, яким програмам ви дозволяєте підключатися до Інтернету. Ви можете створювати власні правила, які блокують певні програми від підключення до Інтернету або дозволяють програмі зв’язуватися лише з певною IP-адресою. Коли програма ініціює вихідне з’єднання, вона запускає спливаюче вікно, і ви можете дозволити або заборонити доступ до Інтернету.

Це може бути трохи втомливо, оскільки іноді є кілька запитів від одного з’єднання програми, які можуть викликати кілька спливаючих вікон. Однак це дає вам більше можливостей і контролю як користувачеві. Якщо ви хочете отримати більше контролю без використання сторонніх брандмауерів, на щастя, брандмауер Windows Defender насправді пропонує більше можливостей, ніж ви могли б очікувати.

Однак брандмауер – це лише один аспект безпеки, і є й інші способи, за допомогою яких хакер може отримати доступ до комп’ютера або здійснити атаку. Важливо завжди оновлювати свій комп’ютер з Windows і бути в курсі поширених онлайн-шахрайств, кількість яких постійно зростає.

Хоча захист за допомогою програмного забезпечення, наприклад, оновлення Windows, брандмауера та антивірусної системи, є дуже важливим, не менш важливим є навчання, як залишатися в безпеці в Інтернеті. Навчитися розпізнавати підроблені веб-сайти та розуміти, як працює фішинг, також може допомогти.

Кому може знадобитися додатковий брандмауер?

Пересічному користувачеві Windows, який переважно переглядає веб-сторінки, грає в ігри та робить покупки в Інтернеті, достатньо брандмауера Windows Defender, якщо ви використовуєте разом із ним Windows Security і дотримуєтеся належних практик безпеки. З іншого боку, віддаленим працівникам і тим, хто працює з конфіденційними корпоративними даними, може знадобитися додатковий брандмауер.

Читайте також: Windows Security та Microsoft Defender: Важливі відмінності, які варто знати

Багато компаній використовують Windows Security, але вони також користуються додатковими брандмауерами, як і малі та середні підприємства. Брандмауери також необхідні для дотримання нормативних вимог щодо захисту даних та мережевої безпеки. Додаткові брандмауери корисні для бізнесу, оскільки вони не лише захищають компанію від витоку та крадіжки даних, але й можуть підвищити продуктивність працівників, блокуючи доступ до веб-сайтів, не пов’язаних із роботою, та зменшуючи ризик репутаційних збитків, спричинених інцидентами безпеки.

Однією з найбільших відмінностей між Windows Security та більш досконалими брандмауерами, такими як Next-Generation Firewall (NGFW), є те, що його можна використовувати для виявлення загроз, оскільки він може відстежувати, виявляти та сповіщати адміністраторів про потенційні загрози безпеці, що особливо корисно для команд безпеки. NGFW також можуть виконувати проактивні дії, такі як запобігання вторгненням і контроль додатків.

Брандмауери також добре працюють з VPN і забезпечують безпечний віддалений доступ, де VPN шифрує IP-адресу і дані користувача через захищений тунель, а брандмауер фільтрує трафік. Це забезпечує ще один рівень безпеки, забезпечуючи безпечніше з’єднання для віддалених працівників.

Зрештою, брандмауер Windows Defender справляється з більшістю завдань, але трохи додаткового захисту ніколи не завадить.