Щодня Microsoft обробляє понад 100 трильйонів сигналів, блокує приблизно 4,5 мільйона нових спроб зараження шкідливим програмним забезпеченням, перевіряє 5 мільярдів електронних листів на наявність шкідливих програм та фішингу й аналізує близько 38 мільйонів виявлень ризиків ідентифікації. Це надає компанії дані, необхідні для детального огляду поточних тенденцій, тактик і технік кіберзлочинності.

Версія Microsoft Digital Defense Report за 2025 рік зазначає, що зловживання штучним інтелектом з боку зловмисників — від початківців до державних хакерів — зростає, як і спроби вимагання та зараження програмами-вимагачами. Особливої уваги заслуговує техніка соціальної інженерії під назвою ClickFix.

Що таке ClickFix?

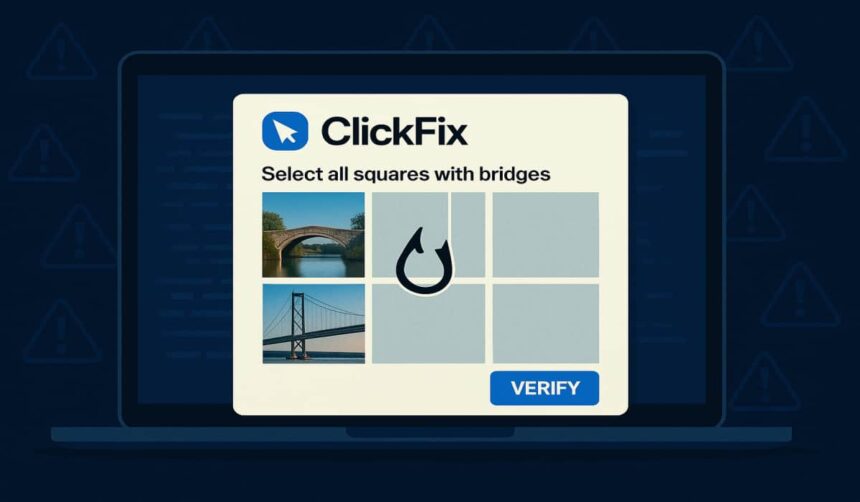

З початку 2024 року Microsoft відстежує спроби ClickFix і спостерігає зростання їхньої популярності. За минулий рік ClickFix став широко поширеним методом початкової атаки, який намагається спонукати користувачів до шахрайства або ставить їх під загрозу, змушуючи запускати шкідливий код.

Цю техніку соціальної інженерії можна адаптувати під різні сценарії доступу, але загалом ClickFix намагається скористатися людською схильністю вирішувати проблеми. Наприклад, фальшиві повідомлення про помилки можуть просити користувачів усунути незначну технічну проблему, скопіювавши й вставивши код або запустивши команди у своїй системі.

Однак справжня мета запиту полягає в тому, щоб самі користувачі завантажили шкідливий код.

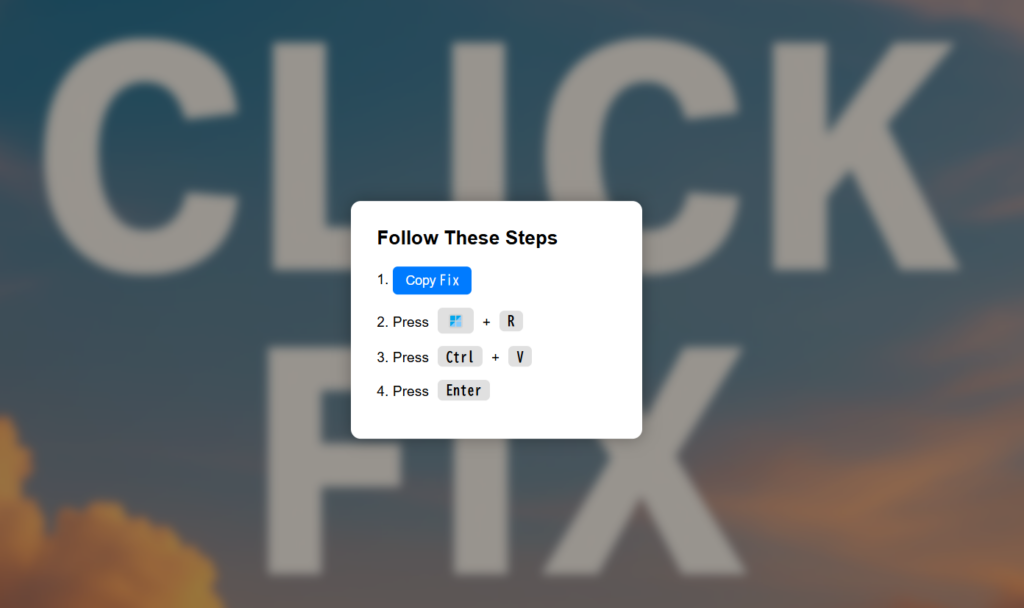

Наприклад, багатомісячна кампанія ClickFix, виявлена Microsoft у 2024 році, видавала себе за Booking.com на піку святкового сезону. Жертви отримували фішингові листи, які нібито надходили від Booking.com, і якщо одержувач клікав на посилання, його перенаправляли на вебсайт із фальшивою CAPTCHA та інструкціями щодо копіювання й вставлення команди у вікно «Виконати» Windows, яку фішингова сторінка таємно додала до буфера обміну.

«ClickFix обманює користувачів, змушуючи їх скопіювати команду — часто вбудовану у фальшиве спливаюче вікно, заявку на роботу або повідомлення підтримки — і вставити її в діалогове вікно “Виконати” Windows (Win + R) або термінал, що потім запускає PowerShell або mshta.exe, — пояснює Microsoft. — Ці команди завантажують шкідливі програми безпосередньо в пам’ять — це чистий безфайловий процес, який часто залишається невидимим для традиційних засобів безпеки».

Зростання випадків ClickFix

За даними Microsoft, ClickFix став найпоширенішим методом первинного доступу, зареєстрованим через повідомлення Microsoft Defender Experts за минулий рік, «на який припадає 47% атак».

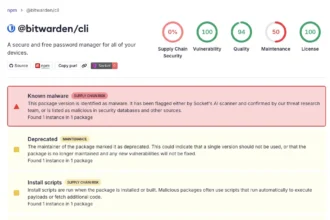

Техніки ClickFix використовують як кіберзлочинці, так і зловмисники державного рівня як компонент початкового доступу в ланцюгах атак. Деякі успішні кампанії, відстежені Microsoft, призвели до розгортання програм-вимагачів, викрадачів інформації, троянів віддаленого доступу (RAT) і черв’яків.

Серед шкідливих програм були Lumma stealer, XWorm, AsyncRAT, VenomRAT, Danabot і NetSupport RAT.

«Успішні кампанії призвели до крадіжки облікових даних, розміщення шкідливого програмного забезпечення та постійного доступу лише за кілька натискань клавіш від користувача», — йдеться у звіті.

Чому ClickFix викликає занепокоєння?

Як зазначає Microsoft, користувачів спонукають самостійно запускати шкідливі команди, тому традиційні заходи захисту від фішингу не забезпечать жодного захисту. А коли 28% порушень, зареєстрованих за минулий рік, сталося через фішинг і соціальну інженерію, ця тенденція викликає занепокоєння.

Відмінність ClickFix від багатьох інших фішингових технік полягає не в тому, що він вимагає взаємодії з користувачем — це характерно для звичайного шахрайства, яке змушує жертву клікнути на підозріле посилання або ввімкнути макроси, — а в тому, що запитувана дія здається нешкідливою. Виглядає так, ніби просять лише застосувати кілька комбінацій клавіш для вирішення технічної проблеми.

Як захиститися від атак ClickFix?

Microsoft рекомендує організаціям (і користувачам) зосередитися на зміні поведінки, щоб зменшити ризик стати жертвою спроби початкового доступу через ClickFix.

Навчання з підвищення обізнаності є ключовим фактором, який забезпечує розуміння того, що копіювання й вставлення команд з будь-якого джерела — незалежно від того, наскільки легітимним воно здається, — може бути таким же небезпечним, як і клік на підозріле посилання.

Редмондський гігант також радить організаціям розглянути можливість впровадження журналювання PowerShell для відстеження потенційних шахрайств ClickFix, моніторингу дій копіювання з буфера обміну в термінал. Використання як посилення безпеки браузера, так і систем контекстного виявлення також може допомогти виявити підозрілу активність до того, як атака ClickFix досягне успіху.