Google зафіксуваала тривожну тенденцію – члени хакерських груп, які фінансуються державами, почали видавати себе за журналістів під час реалізації схема фішингу електронної пошти.

Про це пише PC Magazine.

У четвер, 26 березня, компанія Google поділилася новими висновками про те, як хакери, яких підтримує держава, намагаються зламати облікові записи користувачів Google протягом останніх місяців.

“Аналізуючи спроби фішингу з початку цього року, ми помітили, що зростає кількість зловмисників, в тому числі з Ірану та Північної Кореї, які видають себе за інформаційні агенції чи журналістів”, – написав у своєму дописі в офіційному блозі компанії менеджер з питань інженерії безпеки Google Тоні Гідвані.

У деяких випадках зловмисники видаватимуть себе за журналістів, намагаючись обманом змусити інших журналістів займатися поширенням дезінформації. В інших випадках хакери, які фінансуються державою, використовували декілька доброякісних електронних листів, щоб створити якусь ілюзію знайомства із журналістом чи експертом із зовнішньої політики, перш ніж надсилати ще один електронний лист, який містить зловмисні вкладення.

Google утримався від того, щоб запропонувати більш детальну інформацію. Але Гідвані додав у блозі:

“Підтримувані урядом хакери регулярно атакують екаунти зовнішньополітичних експертів для їх досліджень, доступу до організацій, з якими вони працюють, та контакти колег-дослідників чи політиків для наступних атак”.

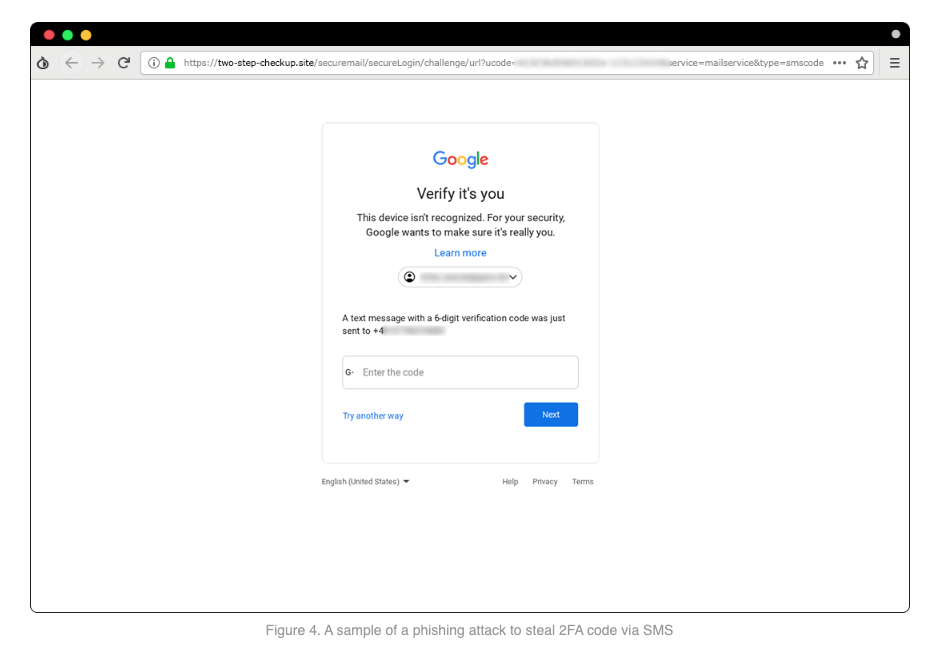

Минулого місяця дослідники з питань безпеки також помітили, що група іранських хакерів вдає з себе колишнього репортером The Wall Street Journal, щоб обманути жертв, змусивши їх поділитися паролями. Атака працювала, надсилаючи у листі посилання на підроблену сторінку входу в The Wall Street Journal, яка призначена для того, щоб змусити користувача ввійти в обліковий запис Google. Насправді сторінка збирає цю інформацію для входу в систему та передає їх хакерам.

За словами Гідвані, хакери, які фінансуються державою, часто можуть атакувати кілька разів, коли намагаються викрасти дані користувача Google.

“У 2019 році принаймні один з п’яти облікових записів, який отримав попередження, був атакований неодноразово одними і тими ж хакерами. Якщо спочатку зловмисникам не вдасться, вони спробують знову, використовуючи іншу приманку, інший обліковий запис або намагаються скомпрометувати людей, з якими дружить ціль атаки “, – написав він.

На щастя, Google винайшла рішення, як стримувати хакерів. У 2017 році компанія розгорнула свою Програму розширеного захисту, яка покликана протидіяти найхитрішим фішинг-атакам. У четвер Гідвані заявив, що програма працює.

“Ми вже бачимо, як люди успішно захищаються, якщо вони беруть участь у Програмі розширеного захисту Google (APP), навіть якщо їх неодноразово атакуватимуть, -додав він. – APP забезпечує найсильніший захист від фішингу та викрадення облікових записів і спеціально розроблений для облікових записів з найвищим ризиком”.

Ще одна добра новина полягає в тому, що минулого року Google надіслав користувачам на 25 відсотків менше попереджень про спроби фішингу від “державних” хакерів, порівняно з 2018 роком.

“Однією з причин цього зниження є те, що наші нові системи захисту працюють – зусилля зловмисників гальмуються, і вони більш цілеспрямовані у своїх спробах – тобто спроби трапляються рідше, і більш вдалі, коли нападники пристосовуються”, – додає Гідвані.

Будь-яка людина може безкоштовно зареєструватися у Програмі розширеного захисту Google. Раніше для доступу до програми Вам довелося б купувати апаратний ключ безпеки. Але в січні компанія відкрила програми безпеки для споживачів, які мають лише смартфон.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

-

ФІШИНГ ТА СПАМ: ЯК РОЗПІЗНАТИ ІНТЕРНЕТ-ШАХРАЙСТВА, ПОВ’ЯЗАНІ З COVID-19?

-

АПГРЕЙД ВАШОГО КОМП’ЮТЕРА: 5 КОМПЛЕКТУЮЧИХ, ЯКІ ВАРТО ОНОВИТИ В ПЕРШУ ЧЕРГУ

-

-

ЧИМ ЗАГРОЖУЄ ВАМ СОЦІАЛЬНА ІНЖЕНЕРІЯ ТА ЯК НЕ СТАТИ ЖЕРТВОЮ “СОЦІАЛЬНОГО ХАКЕРА”?

Нагадаємо, використовуючи реквізити платіжних карток громадян інших держав, зловмисник купував товари в Інтернет-магазинах. Далі продавав їх у соціальних мережах українцям.

Окрім цього, прогалини в безпеці знайдені в продуктах Amazon, Apple, Google, Samsung, Raspberry, Xiaomi, а також точках доступу від Asus і Huawei.

До речі, рекламні агенції, що надавали послуги з розміщення реклами, в тому числі на сайтах онлайн-кінотеатрів, своєю діяльністю забезпечували функціонування ресурсів з піратським контентом.

Також довгий час більшість користувачів вважали, що загроз для Linux значно менше, ніж для Windows чи macOS. Однак останнім часом комп’ютерні системи та додатки на базі цієї операційної системи все частіше стають об’єктами атак кіберзлочинців.