Федеральне бюро розслідувань США (ФБР) попередило фахівців із кібербезпеки про те, що іранські хакери, пов’язані з Міністерством розвідки та безпеки Ірану (MOIS), використовують Telegram як інфраструктуру для управління шкідливим програмним забезпеченням. Під прицілом — журналісти, які критикують іранський уряд, іранські дисиденти та опозиційні групи в різних країнах світу.

Telegram як інструмент кібератак

У терміновому повідомленні, опублікованому в п’ятницю, ФБР зазначило, що Telegram використовується як command-and-control (C2) — інфраструктура для дистанційного керування шкідливим ПЗ. Атаки здійснюються за допомогою соціальної інженерії: жертв змушують встановити шкідливе ПЗ для Windows, яке дає зловмисникам змогу викрадати знімки екрана та файли з інфікованих комп’ютерів.

ФБР пов’язує цю активність із двома угрупованнями. Перше — проіранське та проpпалестинське хактивістське угруповання Handala (також відоме як Handala Hack Team, Hatef, Hamsa). Друге — Homeland Justice, державне кіберугруповання, пов’язане з Корпусом вартових ісламської революції (ІКВР) Ірану.

«Зважаючи на загострення геополітичної ситуації на Близькому Сході та поточний конфлікт, ФБР звертає особливу увагу на цю кібердіяльність MOIS», — йдеться у заяві бюро. — «Це шкідливе ПЗ призвело до збору розвіданих, витоку даних та репутаційної шкоди для постраждалих сторін».

ФБР вилучило чотири домени угруповань

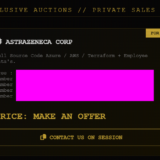

Попередження було опубліковане через день після того, як ФБР вилучило чотири домени: handala-redwanted[.]to, handala-hack[.]to, justicehomeland[.]org та karmabelow80[.]org. Ці сайти використовувалися угрупованнями Handala і Homeland Justice, а також третім суб’єктом під назвою Karma Below — для проведення атак та публікації викрадених конфіденційних документів і даних, зокрема тих, що стосуються жертв у США та інших країнах.

Атака на Stryker і десятки тисяч заблокованих пристроїв

Серед резонансних інцидентів, що передували цим діям, — кібератака Handala на американського медичного гіганта Stryker. Зловмисники скомпрометували обліковий запис адміністратора домену Windows і створили новий обліковий запис Global Administrator, після чого за допомогою команди Microsoft Intune wipe здійснили заводське скидання близько 80 000 пристроїв — зокрема особистих комп’ютерів і мобільних пристроїв співробітників, якими керувала компанія.

Паралельна загроза: атаки на Signal і WhatsApp

Того ж тижня ФБР також попередило про фішингові кампанії суб’єктів, пов’язаних із російською розвідкою, спрямовані проти користувачів Signal і WhatsApp. За даними бюро, тисячі акаунтів вже були скомпрометовані. Аналогічні операції з перехоплення акаунтів описали нідерландські та французькі органи кібербезпеки.

«Активність спрямована проти осіб, що мають високу розвідувальну цінність, зокрема чинних і колишніх держслужбовців США, військових, політичних діячів та журналістів», — йдеться у заяві ФБР.

Рекомендації для захисту

- Організаціям та особам, які можуть потрапити під прицілу подібних атак, фахівці радять з обережністю ставитися до будь-яких посилань і вкладень із невідомих джерел — навіть у месенджерах.

- Для облікових записів адміністраторів варто використовувати багатофакторну автентифікацію та принцип мінімальних привілеїв.

- Підозрілу активність в акаунтах Signal і WhatsApp рекомендується перевіряти у розділі підключених пристроїв і негайно завершувати невідомі сесії.

- Слід регулярно перевіряти журнали активності в корпоративних системах управління пристроями (зокрема Microsoft Intune) для виявлення несанкціонованих дій.