Google впровадила в Chrome 146 для Windows нову функцію безпеки — Device Bound Session Credentials (DBSC). Вона блокує можливість шкідливого програмного забезпечення типу infostealer використовувати викрадені сесійні cookie для несанкціонованого доступу до облікових записів користувачів. Власники пристроїв на macOS отримають цей захист у наступних версіях браузера — точна дата поки не оголошена.

Що таке сесійні cookie і чому їх викрадають

Сесійний cookie — це своєрідний цифровий пропуск, який сервер видає браузеру після успішного входу з логіном і паролем. Надалі браузер пред’являє цей cookie при кожному зверненні до сервісу, що дозволяє залишатися в системі без повторного введення пароля.

Саме ця властивість робить сесійні cookie привабливою ціллю для зловмисників. Отримавши такий файл, атакуючий може увійти до чужого облікового запису, не знаючи пароля. Для збору подібних даних використовується спеціалізований клас шкідливих програм — infostealer.

Google зазначає, що кілька родин таких програм, зокрема LummaC2, «стають дедалі досконалішими у зборі цих облікових даних». Компанія визнає: «Після того як складне шкідливе ПЗ отримало доступ до машини, воно може зчитувати локальні файли та пам’ять, де браузери зберігають автентифікаційні cookie. Через це не існує надійного способу запобігти викраденню cookie виключно програмними засобами — на будь-якій операційній системі».

Як працює DBSC

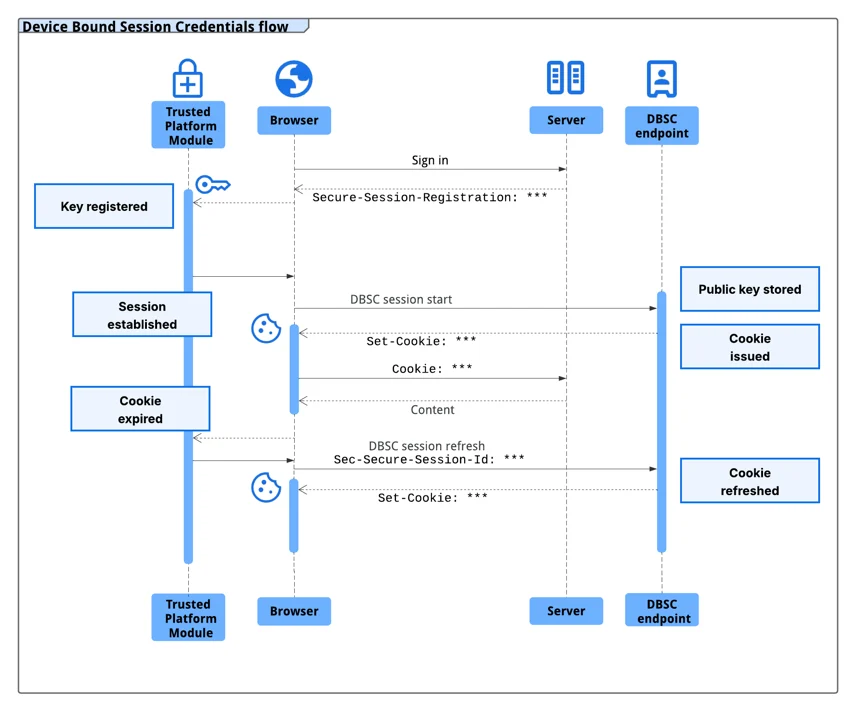

Технологія DBSC, анонсована ще у 2024 році, вирішує цю проблему шляхом криптографічної прив’язки сесії користувача до конкретного пристрою. На Windows для цього використовується чип Trusted Platform Module (TPM), на macOS — Secure Enclave.

Ці апаратні компоненти генерують унікальну пару публічного та приватного ключів для шифрування й розшифрування даних. Ключова властивість: приватний ключ фізично не може бути експортований із пристрою.

«Видача нових короткотривалих сесійних cookie залежить від того, чи може Chrome довести серверу наявність відповідного приватного ключа», — пояснює Google. Якщо викрадений cookie потрапляє на інший пристрій, де цього ключа немає — він миттєво стає недійсним і марним для атакуючого.

Конфіденційність і відкритий стандарт

Протокол DBSC розроблявся з урахуванням приватності: кожна сесія забезпечена окремим ключем. Це виключає можливість для вебсайтів відстежувати активність користувача в різних сесіях або на різних ресурсах з одного пристрою. При обміні даними передається лише публічний ключ, необхідний для підтвердження прив’язки до пристрою, — ідентифікатори пристрою не розкриваються.

Протокол розроблявся спільно з Microsoft як відкритий вебстандарт. До його формування також долучилися представники індустрії, відповідальні за вебзахист. Специфікації розміщено на сайті консорціуму World Wide Web Consortium (W3C).

Результати тестування та впровадження

Упродовж року тестування ранньої версії DBSC у партнерстві з кількома вебплатформами, зокрема Okta, Google зафіксувала помітне скорочення випадків викрадення сесій.

Веброзробники можуть підключити підтримку DBSC, додавши на бекенд спеціальні точки реєстрації та оновлення — без змін у фронтенді та без втрати сумісності з існуючими системами. Докладний посібник із впровадження доступний від Google, специфікації — на сайті W3C, а роз’яснення — на GitHub.