Небезпечні розширення для серверного програмного забезпечення Internet Information Services (IIS) здатні перехоплювати дані та втручатися в комунікації сервера, націлюючись на поштові скриньки урядових установ та фінансові онлайн-транзакції.

Відповідно до даних телеметрії ESET та результатів додаткових Інтернет-сканувань, у 2021 році щонайменше 5 бекдорів поширювалися за допомогою несанкціонованого використання поштових серверів Microsoft Exchange.

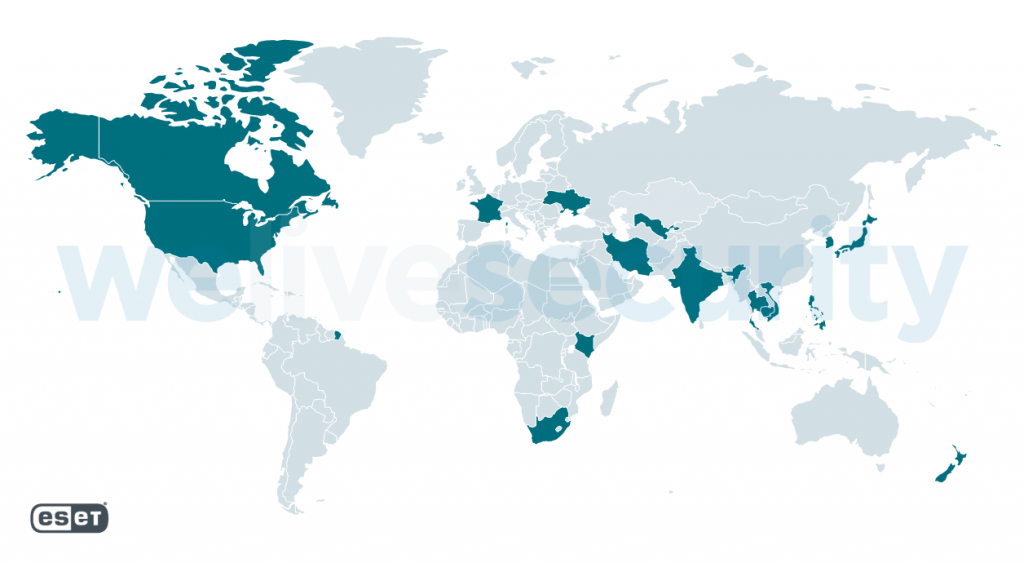

Серед жертв опинилися урядові установи Південно-Східної Азії та десятки компаній з різних галузей, розташовані переважно в Канаді, В’єтнамі та Індії, а також в США, Новій Зеландії, Південній Кореї та інших країнах. Крім цього, цілями одного з бекдорів стала невелика кількість серверів IIS в Україні.

Розповсюдження шкідливого ПЗ

Загрози цього виду використовуються для кібершпигунства, шахрайства з пошуковою оптимізацією (SEO) та інших злочинних цілей. У всіх випадках основна мета кіберлочинців ― перехопити HTTP-запити, які надходять на скомпрометований сервер IIS, та вплинути на відповіді сервера.

“Сервери Internet Information Services були атаковані різними зловмисниками з ціллю кібершпигунства та іншої злочинної діяльності. Модульна архітектура програмного забезпечення, створена для розширення можливостей веброзробників, може використовуватися як інструмент кіберзлочинців”, ― коментує Зузана Хромцова, дослідниця компанії ESET.

Спеціалісти визначили 5 основних сценаріїв роботи шкідливих програм, націлених на IIS:

- Бекдори дозволяють дистанційно управляти скомпрометованим комп’ютером зі встановленим програмним забезпеченням IIS.

- Програми для викрадення дозволяють перехоплювати регулярний трафік між скомпрометованим сервером та легітимними відвідувачами, а також викрадати облікові дані для входу та платіжну інформацію.

- Інжектори змінюють HTTP-відповіді, які відправляються легітимним відвідувачам, для поширення шкідливого вмісту.

- Проксі-модулі перетворюють скомпрометований сервер у частину командного сервера для іншого сімейства шкідливих програм.

- SEO-шахрайство, під час якого шкідливі програми змінюють контент пошукових систем для маніпулювання алгоритмами пошукової видачі та підвищення рейтингу інших сайтів, у яких зацікавлені зловмисники.

“На серверах IIS рідко встановлюються рішення з безпеки, що дозволяє зловмисникам залишатися непоміченими протягом тривалого часу. Це має викликати занепокоєння у авторитетних вебпорталів, які хочуть захистити дані своїх відвідувачів, включно з інформацією про аутентифікацію та платіжні дані. Організації, які використовують Outlook, також повинні бути обережними, оскільки вони залежать від IIS та можуть стати новою ціллю для шпигунства”, ― пояснює Зузана Хромцова.

Для запобігання атакам шкідливих програм на IIS дослідники рекомендують:

- використовувати унікальні та надійні паролі, а також багатофакторну аутентифікацію для адміністрування серверів IIS;

- регулярно оновлювати операційну систему до актуальних версій;

- використовувати брандмауер, а також рішення для захисту серверів;

- регулярно перевіряти конфігурацію сервера IIS, щоб переконатися у легітимності всіх встановлених розширень.

Більш детальна інформація про загрозу та її цілі доступна за посиланням.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

В Україні користувачів Android та iOS атакує небезпечне шкідливе ПЗ

Як перевірити шкідливий чи безпечний сайт? – ПОРАДИ

Як змусити AirPods повідомляти про дзвінки та сповіщення на iPhone? – ІНСТРУКЦІЯ

Як перевірити, які програми на iPhone Ви використовуєте найчастіше? – ІНСТРУКЦІЯ

До речі, користувачі ніколи не зможуть встановити Windows 11 на несумісні пристрої. Групова політика не дозволить Вам обійти обмеження апаратного забезпечення для установки Windows 11.

Apple має намір додати підтримку системи розпізнавання осіб Face ID на комп’ютери Mac протягом наступних двох років. Про це повідомив оглядач Bloomberg.

Зловмисники все частіше використовують безкоштовний месенджер Discord як канал для поширення шкідливих програм.

Окрім цього, стало відомо про великий витік даних учасників Clubhouse. Провідний експерт з кібербезпеки Джіт Джайн повідомив, що повна база телефонних номерів Clubhouse виставлена на продаж в Darknet.

Також стало відомо, що операційна система Windows 11, яка ще офіційно не вийшла, але вже доступна для скачування і попереднього знайомства, використовується зловмисниками, які намагаються підсунути користувачеві шкідливе ПЗ під виглядом нової ОС.