Паролі як ключі до онлайн-профілів справедливо вважаються першим і, на жаль, часто єдиним способом захисту, який забезпечує безпеку цифрових даних користувачів. Однак прості та неунікальні дані входу для кожного пристрою та облікового запису не здатні захистити конфіденційну інформацію від зловмисників.

“Надійний пароль – запорука безпеки облікових записів, переконані у компанії ESET. – В основі надійних та легких для запам’ятовування паролів лежать ключові фрази, які, зазвичай, є більш безпечними та зручними”.

Щоб створити пароль, який здатний забезпечити безпеку ваших профілів, спеціалісти ESET рекомендують дотримуватися таких простих правил:

- Використовувати щонайменше сім слів, однак довша фраза забезпечує більший рівень безпеки. З кожним додатковим символом кількість можливих комбінацій для підбору зростає в геометричній прогресії, що знижує ймовірність успіху атак із використанням підбору паролів.

- Краще утриматися від фраз зі щоденного вжитку. Назви книг, відомі цитати, тексти пісень вже, як правило, легко ідентифікуються шкідливими інструментами.

- Окремі слова повинні бути в довільному порядку і, в ідеалі, комбінуватися зі спеціальними символами, при цьому зберігаючи прихований сенс і будучи легкими для запам’ятовування. Більше практичних рекомендацій щодо створення надійної ключової фрази можна знайти у відео.

Кожному екаунту – свій пароль

Для кожного екаунту потрібно створити унікальну ключову фразу. Таким чином витік однієї з комбінацій не поставить під загрозу інші та, можливо, більш цінні облікові записи. На жаль, небезпечна практика повторного використання однакового паролю для багатьох профілів є досить поширеною. Саме тому цим часто користуються кіберзлочинці, отримуючи доступ до екаунтів користувачів за допомогою автоматизованих запитів.

Цілком імовірно, що сьогодні ви використовуєте занадто багато облікових записів, тому запам’ятати окрему фразу для кожного з них нелегко. У цьому випадку варто подумати про надійний менеджер паролів, який полегшує управлінням даними входу. Зокрема, такий інструмент може генерувати випадкові та складні паролі.

Замість десятка різних комбінацій вам достатньо буде запам’ятати лише одну від менеджера паролів, який, зрештою, дає доступ до всіх екаунтів. Однак на нього теж поширюються вимоги щодо надійності та унікальності, оскільки цей пароль є своєрідним ключем до всіх ваших особистих даних.

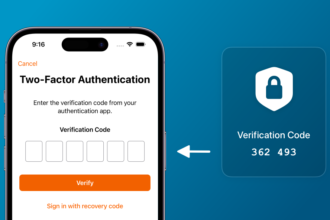

Використовуйте двофакторну аутентифікацію

Двофакторна (2FA) або багатофакторна аутентифікація (MFA) є чудовим способом покращити безпеку облікових записів, особливо у поєднанні з апаратними ключами та спеціалізованими додатками, а тим більше з використанням SMS-повідомлень. Незважаючи на те, що багато онлайн-сервісів надають можливість використання двофакторної аутентифікації, лише деякі з них вимагають її застосування. Використання двофакторної аутентифікації вимагає додаткових зусиль, однак це може допомогти в різних ситуаціях, в тому числі, захистить вас від несанкціонованого доступу до облікових даних у разі викрадення паролів.

Цілком ймовірно, що деякі з ваших даних входу вже були викрадені і розміщені на тіньових ринках онлайн. Джерелом цих витоків є атаки на онлайн-сервіси, магазини, готельні мережі тощо. Організація може забезпечувати недостатній захист даних входу користувачів, наприклад, зберігати паролі у вигляді звичайного тексту. Також постачальники послуг можуть взагалі не знати про атаки, поки пізніше хакери не викрадуть дані користувачів або придбають їх у тіньовому сегменті мережі Інтернет. Знову ж таки, у таких випадках додатковий фактор аутентифікації, зазвичай, перешкоджає спробам несанкціонованого доступу до облікового запису.

Видаліть неактивні облікові записи

Також варто зменшити кількість облікових записів, які Ви більше не використовуєте. Дійсно, багато профілів створювалися давно, і деякі дані для входу вже нелегко пригадати.

Проблема зі старими екаунтами полягає в тому, що кожен з них є потенційним джерелом небезпеки. Сервіс може зазнати атаки, у результаті якої ваш пароль потрапить у руки зловмисників або може бути проданий новим власникам із злочинними намірами. Також кіберзлочинці зможуть використати обліковий запис для входу до одного з цінних облікових записів. Крім цього, зловмисники можуть використовувати ваш профіль для поширення спаму.

Тому розгляньте можливість обмежити зв’язок облікових записів із додатками та службами, особливо з програмами, які більше не використовуються. Ці програми також можуть бути несанкціоновано використані як точки входу для незаконного збору даних. Щоб обмежити їх зв’язок з важливими даними, перейдіть до налаштувань конфіденційності та безпеки онлайн-сервісу, що, зазвичай, займає всього декілька кліків.