Починаючи з VPN-додатків, Google буде відображати унікальні значки для додатків у Play Маркеті, які надають пріоритет безпеці та конфіденційності користувачів.

Протягом багатьох років магазину Google Play Store постійно загрожували шкідливі та небезпечні програми, що викликало тривогу у багатьох користувачів Android. У відповідь на це компанія пробує нову тактику, щоб завоювати більше довіри у людей, які шукають безпечне та надійне програмне забезпечення.

Що таке незалежна перевірка безпеки?

У нещодавньому дописі в блозі Google повідомила, що почала виділяти певні додатки в Play Store, які пройшли незалежну перевірку безпеки. Ці огляди проводяться третіми сторонами, які використовують глобальний стандарт безпеки для оцінки надійності та стійкості додатків до шкідливого програмного забезпечення та недоліків у системі безпеки. Мета полягає в тому, щоб показати додатки, які відповідають певному мінімуму найкращих практик безпеки та конфіденційності, сподіваючись, що це підвищить рівень довіри користувачів.

“Наші зусилля, спрямовані на пріоритетність безпеки та прозорості конфіденційності в Google Play, відповідають потребам та очікуванням користувачів і розробників”.

Google

“Ми вважаємо, що, надаючи пріоритет ініціативам, які підвищують безпеку та довіру користувачів, ми можемо сприяти процвітанню екосистеми додатків, де користувачі можуть приймати більш обґрунтовані рішення щодо додатків, а розробники заохочуються до дотримання найвищих стандартів безпеки та конфіденційності”, – йдеться в повідомленні у блозі.

В оглядах використовується процес під назвою “Оцінка безпеки мобільних додатків” (Mobile Application Security Assessment, MASA), представлений минулого року Альянсом захисту додатків (App Defense Alliance, ADA). ADA – це партнерство між Google і компаніями ESET, Lookout і Zimperium, яке розпочалося у 2019 році. MASA дозволяє розробникам подавати свої додатки на перевірку на відповідність глобальному стандарту, щоб засвідчити, що вони успішно виявили та усунули дірки в безпеці.

Як дізнатися, що додаток пройшов перевірку безпеки?

Після успішної валідації Google дозволяє розробникам відображати значок незалежної перевірки безпеки в розділі “Безпека даних” на сторінці програми в Google Play. Хоча сертифікація не означає, що додаток повністю вільний від вразливостей, значок слугує ознакою того, що розробник поставив безпеку, конфіденційність та безпеку користувачів на перше місце, заявили в Google.

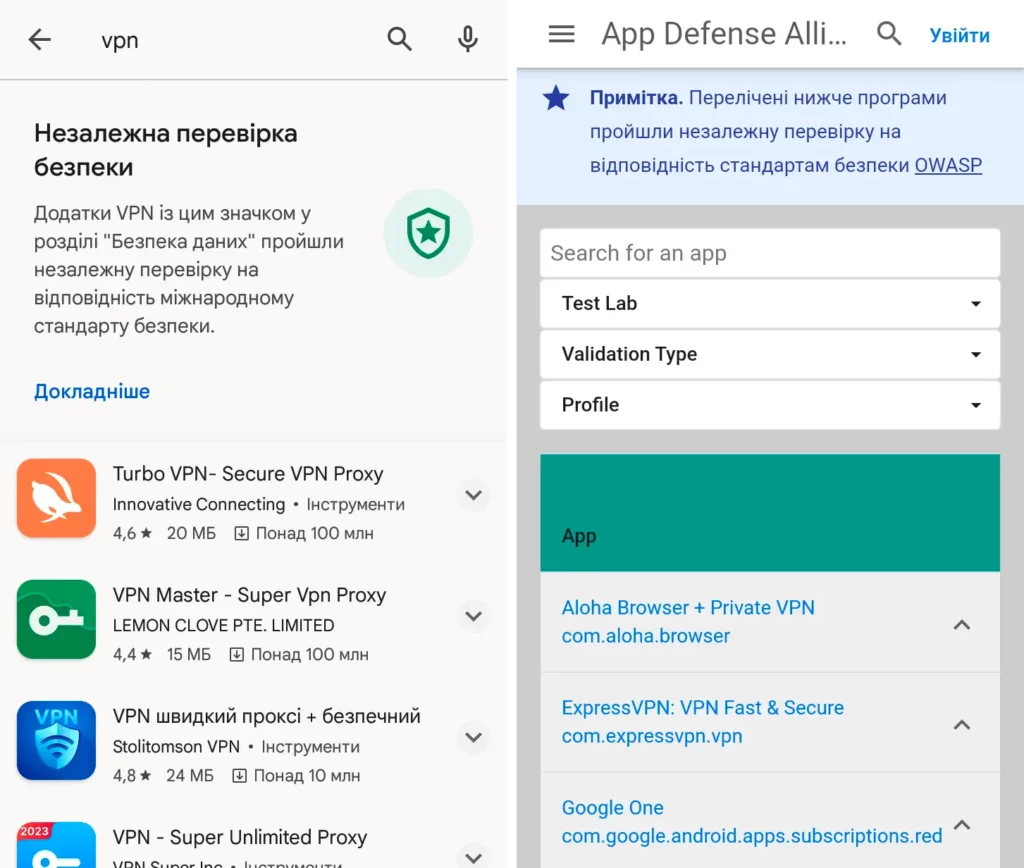

Щоб допомогти користувачам Android легше знаходити нові значки, Google представила новий банер Play Store для певних типів додатків. Починаючи з VPN-програм, банер буде з’являтися в багатьох місцях. Ось як знайти значки безпеки. Коли ви шукаєте в Google Play певну категорію додатків, наприклад, VPN, банер з’явиться на сторінці результатів пошуку. Натиснувши на посилання “Докладніше”, ви побачите список програм у Каталозі перевірок додатків, які пройшли перевірку безпеки.

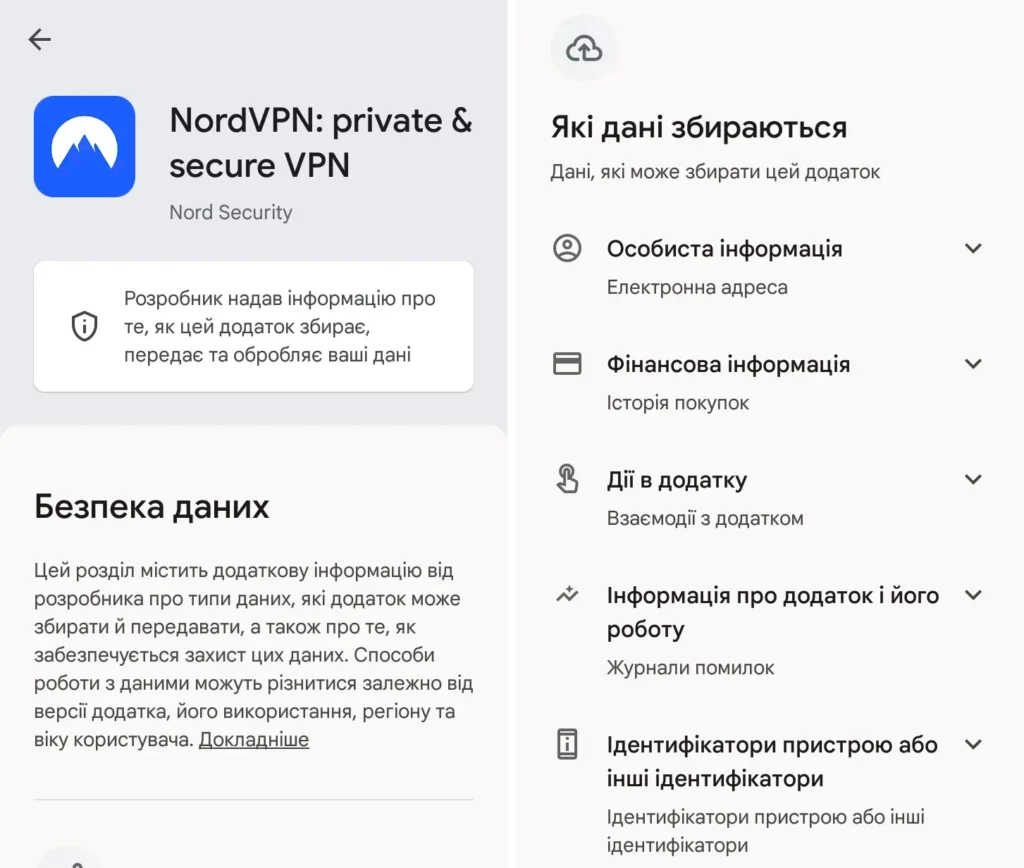

Ви також можете відкрити сторінку Google Play для конкретного додатка і перейти до розділу “Безпека даних”. Інформація в цьому розділі пояснює, чи ділиться додаток вашими даними, збирає та шифрує їх, і якщо так, то яким чином. У цьому розділі також відображається значок незалежної перевірки безпеки.

Натиснувши посилання для перегляду деталей, ви можете зануритися глибше в кожну частину інформації. Якщо натиснути на інше посилання для отримання детальної інформації про незалежну перевірку безпеки, ви дізнаєтеся, як працює процес MASA для розробників і користувачів.

Читайте також: 5 швидких порад щодо покращення безпеки телефону Android прямо зараз

Серед VPN-провайдерів NordVPN, ExpressVPN і SkyVPN пройшли перевірку безпеки, що дозволило їм відображати відповідні значки. Google просить інших розробників VPN-додатків зареєструватися для участі в тестуванні безпеки, для чого вони можуть заповнити та надіслати відповідну форму.