- Виявлено нове шкідливе програмне забезпечення, яке проникає на пристрої Android через скомпрометовані рекламні SDK.

- Троян Necro був знайдений у двох додатках Play Store, а саме Wuta Camera та Max Browser. Він також був виявлений у модифікованих версіях таких популярних додатків, як WhatsApp, Minecraft та Spotify.

- Лише ці два додатки з Play Store мають понад 11 мільйонів завантажень. Користувачам заражених додатків рекомендується видалити їх і перевірити безпеку.

Здається, це вже стало звичною практикою – писати про шкідливе програмне забезпечення для Android. Android під атакою: шкідливе ПЗ викрадає текстові повідомлення, Будьте обережні: Ці програми для Android встановлюють шкідливе програмне забезпечення та крадуть ваші дані, Новий троян для Android атакує банківські рахунки за допомогою фальшивих оновлень Chrome – це лише деякі з історій про шкідливе програмне забезпечення, про які ми писали цього року, і зараз з’являється нова хвиля заражень.

Розповсюджується через звичайні текстові повідомлення

У звіті SecureList, опублікованому на BleepingComputer, було висвітлено новий троян Necro, який непомітно проник на мільйони пристроїв Android за допомогою атак на ланцюжок постачання шкідливого SDK, використовуючи скомпрометовані рекламні SDK.

Присутність шкідливого програмного забезпечення було виявлено у двох додатках Play Store, а саме: Benqu’s Wuta Camera та вже видаленому Max Browser. Перший може похвалитися понад 10 мільйонами завантажень і містив троян Necro від версії 6.3.2.148 (18 липня) до версії 6.3.6.148 (20 серпня).

Останній, Max Browser, був завантажений понад 1 мільйон разів, перш ніж його видалили з Play Store, як зазначає BleepingComputer, і його остання версія 1.2.0 все ще містить шкідливе програмне забезпечення.

Також було виявлено, що Necro поширюється на модифіковані версії таких популярних додатків, як WhatsApp, Spotify і Minecraft, які зазвичай поширюються через неофіційні веб-сайти і магазини додатків, а отже, їхнє охоплення не піддається кількісній оцінці.

Що робить троян Necro?

Троянський вірус насамперед впливає на пристрій, встановлюючи на нього рекламне ПЗ, яке завантажує веб-сайти через невидимі вікна WebView, по суті, приносячи зловмиснику дохід від реклами за ваш рахунок.

Троян також може завантажувати і виконувати довільний код на зараженому пристрої, сприяти шахрайству з підпискою і маршрутизувати шкідливий трафік, що може ускладнити відстеження його джерела.

BleepingComputer припускає, що Google знає про трояна і додатки, які його містять, і наразі розслідує цю проблему. Для користувачів це означає, що вони повинні бути ще більш уважними до програм, які вони завантажують. Якщо ви завантажили один із заражених додатків, було б розумно швидко видалити його і перевірити свій пристрій за допомогою надійного антивірусу. Також варто змінити важливі паролі, навіть якщо не схоже, що троянець компрометував облікові записи користувачів.

Функція Play protect в Play Store, яка, по суті, перевіряє безпеку додатків в Play Store перед тим, як ви їх встановлюєте, є рятівною в таких ситуаціях, і її слід залишати ввімкненою. Інструмент також може сканувати ваш пристрій на наявність шкідливих програм після їхнього завантаження та встановлення, а також надсилати вам сповіщення про програми, які можуть отримати доступ до вашої особистої інформації.

За замовчуванням Play Protect увімкнено, але якщо ви з якихось причин вимкнули його раніше, ось як його знову увімкнути.

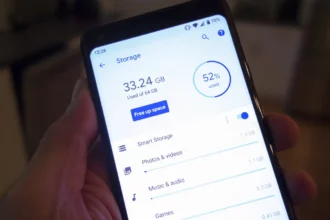

Щоб увімкнути або перевірити статус Play Protect у Play Store на вашому Android-пристрої:

- Відкрийте Google Play Store.

- Натисніть на ваш аватар профілю у верхньому правому куті екрана.

- Виберіть пункт Play Protect із випадаючого меню.

- На сторінці Play Protect ви побачите інформацію про стан сканування додатків і повідомлення про будь-які виявлені загрози.

- Якщо функція Play Protect вимкнена, натисніть налаштування (значок шестерні) у верхньому правому куті екрана.

- Увімкніть перемикачі Сканувати додатки з Google Play Protect та Покращити виявлення шкідливих програм (цей параметр дозволяє надсилати додаткові дані в Google для кращого захисту).

Після цього Google Play Protect буде автоматично сканувати встановлені додатки на наявність загроз і попереджати вас, якщо знайде шкідливе ПЗ.