Дослідники з кібербезпеки виявили значну уразливість майже у кожній версії Android, що дозволяє шкідливому програмному продукту імітувати законні програми для крадіжки паролів додатків та інших конфіденційних даних.

Уразливість, що отримала назву Strandhogg 2.0 (назвали на честь норвезького терміну за вороже поглинання), впливає на всі пристрої з ОС Android 9.0 і новіших версій, пише Tech Crunch.

Як повідомляє норвезька компанія з кібербезпеки Promon, це “злий близнюк” однойменного багу, який виявили раніше. Strandhogg 2.0 змушує жертву думати, що вона вводять свої паролі в законному додатку, замість цього взаємодіючи зі шкідливою програмою.

Strandhogg 2.0 також може викрасти інші дозволи програми, щоб викрасти чутливі користувацькі дані, наприклад, контакти, фотографії та відслідковувати місцезнаходження жертви в режимі реального часу.

Ця помилка є більш небезпечною, ніж її попередник, оскільки “майже не детектується”, розповів Tech Crunch Том Ліземозе Хансен, засновник і головний директор з технологій компанії Promon.

Хороша новина полягає в тому, що Promon заявив, що не має доказів того, що хакери використовували помилку в активних хакерських кампаніях. Застереження полягає в тому, що не існує “хороших способів” виявити напад. Побоюючись, що помилкою все-таки можуть зловживати хакери, Promon відтягував з оприлюдненням деталей про помилку, даючи Google можливість виправити критичну вразливість.

Прес-секретар Google заявив TechCrunch, що компанія також не бачила доказів активної експлуатації.

“Ми цінуємо роботу дослідників і опублікували виправлення проблеми, яку вони визначили”. Прес-секретар заявив, що Google Play Protect, служба скринінгу додатків, вбудована в пристрої Android, блокує додатки, які використовують вразливість Strandhogg 2.0.

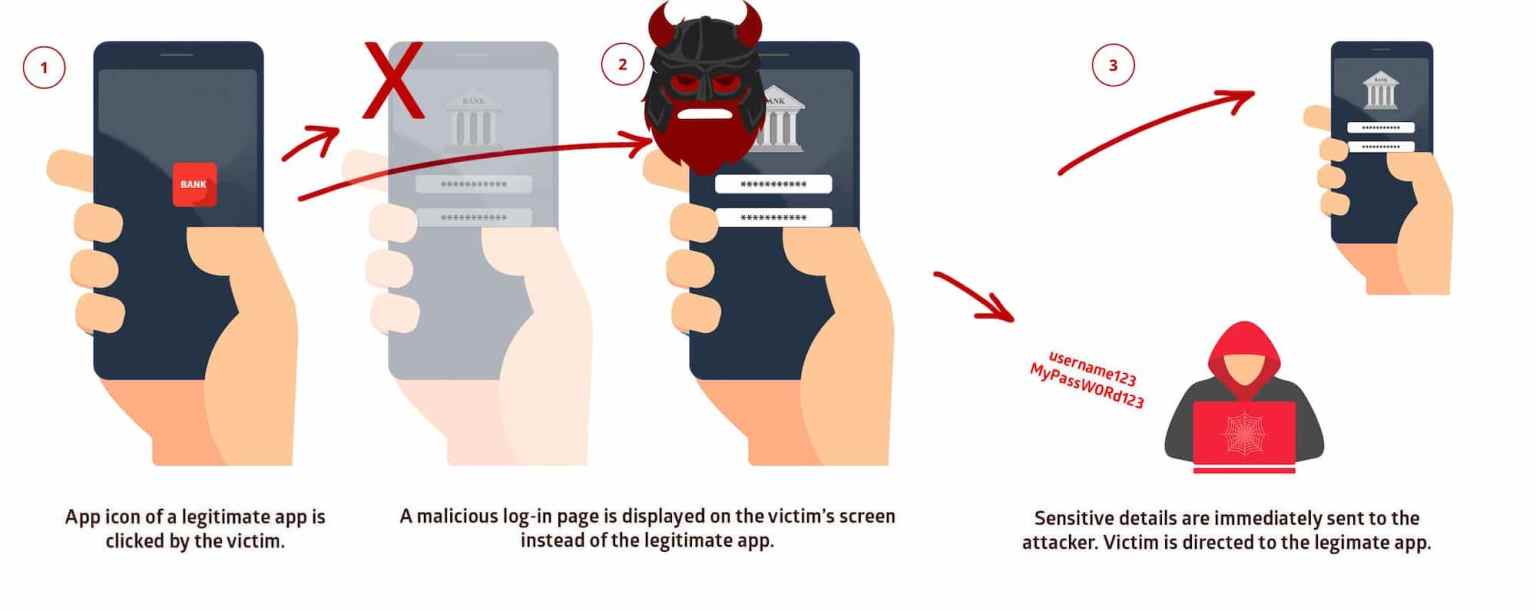

Standhogg 2.0 працює, використовуючи багатозадачну систему Android, яка веде вкладки на кожен нещодавно відкритий додаток, щоб користувач міг швидко переходити вперед і назад. Потерпілому доведеться завантажити шкідливий додаток, що маскується під звичайний, та може використовувати вразливість Strandhogg 2.0. Коли жертва відкриває законний додаток, шкідливий додаток швидко захоплює його і вводить на його місце шкідливий вміст, наприклад, підроблене вікно входу.

Коли жертва вводить свій пароль у додатку-підробці, її паролі відсилаються до серверів хакера. Потім реальна програма виглядає так, ніби вхід був справжнім.

Коли жертва вводить свій пароль у додатку-підробці, її паролі відсилаються до серверів хакера. Потім реальна програма виглядає так, ніби вхід був справжнім.

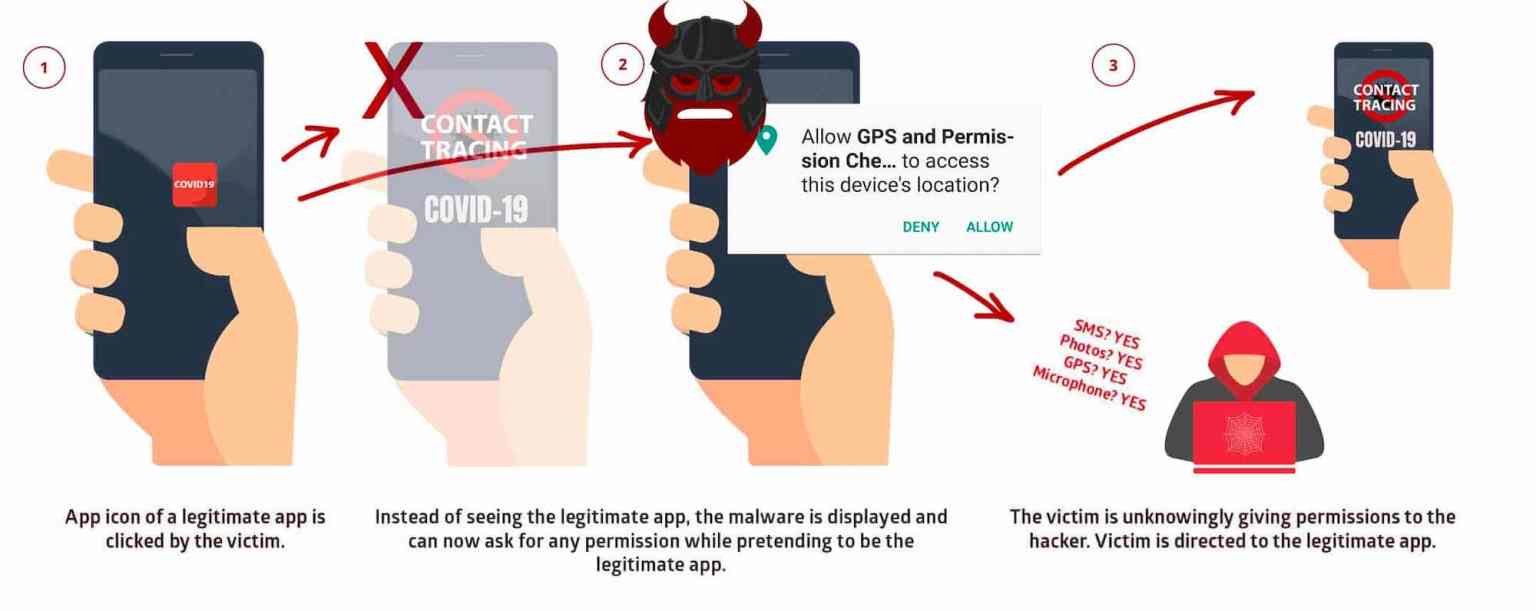

Strandhogg 2.0 не потребує дозволів Android для запуску, але він також може викрадати дозволи інших програм, які мають доступ до контактів, фотографій та повідомлень жертви, викликаючи запит на отримання дозволу.

“Якщо дозвіл надано, зловмисне програмне забезпечення тепер має цей небезпечний дозвіл”, – сказав Хансен.

Після надання дозволу шкідливий додаток може завантажувати дані з телефону користувача. Зловмисне програмне забезпечення може завантажувати цілі розмови з текстовими повідомленнями, дозволяючи хакерам перемогти двофакторну захист автентифікації.

Ризик для користувачів, ймовірно, низький, але не дорівнює нулю. Promon заявив, що оновлення пристроїв Android з останніми оновленнями безпеки – вже зараз – виправить цю уразливість. Користувачам рекомендується якнайшвидше оновити свої пристрої Android.

НА ЗАМІТКУ:

Кіберзлочинець виставив на продаж бази інтернет-магазинів та вимагає викуп

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ВИКОРИСТОВУВАТИ FACE ID НА СВОЄМУ IPHONE ПІД ЧАС НОСІННЯ МАСКИ? – ІНСТРУКЦІЯ

ЯК ЗАХИСТИТИ GOOGLE ДИСК ЗА ДОПОМОГОЮ TOUCH ID АБО FACE ID?

ЯК ОЧИСТИТИ ІСТОРІЮ В УСІХ МОБІЛЬНИХ БРАУЗЕРАХ? ІНСТРУКЦІЯ

Нагадаємо, після встановлення оновлення Windows 10 May 2019 Update і November 2019 Update перестають працювати звукові карти, з’являється “синій екран смерті” або виникають проблеми з тимчасовим профілем користувача, а в процесі встановлення з’являються неінформативні повідомлення про помилку.

Також у поштовому сервісі Gmail з’явилася нова функція Google Meet – відтепер Ви можете з’єднуватись зі своїми рідними, друзями, колегами чи знайомими за допомогою відеоконференцзв’язку, не виходячи з пошти. Якщо до Вашого комп’ютера під’єднана відеокамера, достатьно буде натиснути кілька разів, щоб розпочати відеочат.

Хоча Microsoft Office все ще є розповсюдженим вибором для обробки текстів, презентацій слайд-шоу, обчислень електронних таблиць та багатьох інших цифрових завдань, є ще безліч безкоштовних альтернатив.

Зверніть увагу, що за допомогою протоколу віддаленого робочого стола (RDP) адміністратори мережі можуть відкрити користувачам порти для загального доступу через Інтернет до робочих документів з домашнього комп’ютера. Але це становить небезпеку, адже таким чином хакери можуть їх виявити та атакувати.

Окрім цього, інструмент віддаленого доступу з функціями бекдору під назвою Mikroceen використовують у шпигунських атаках на урядові структури та організації в галузі телекомунікацій та газовій промисловості Центральної Азії. Зловмисники могли отримати довгостроковий доступ до інфікованих мереж, маніпулювати файлами та робити знімки екрану.