Windows 10 дозволяє встановлювати додатки і програми з різних джерел. Але це іноді призводить до певних проблем у вигляді вірусів, поломок з доступом і витоком особистої інформації. Тому з недавніх пір у Windows 10 з’явилася можливість встановити рівень допуску установки програми. Варто відзначити, що дана функція вже давно є в MacOS. І ось, вона нарешті доступна на пристроях з Windows 10.

Суть даної функції проста: Ви можете вибрати, чи дозволяти установку додатків з будь-якого місця, тільки з Магазину Windows або з будь-якого місця, але з попередженням, якщо вони знаходяться за межами Магазину.

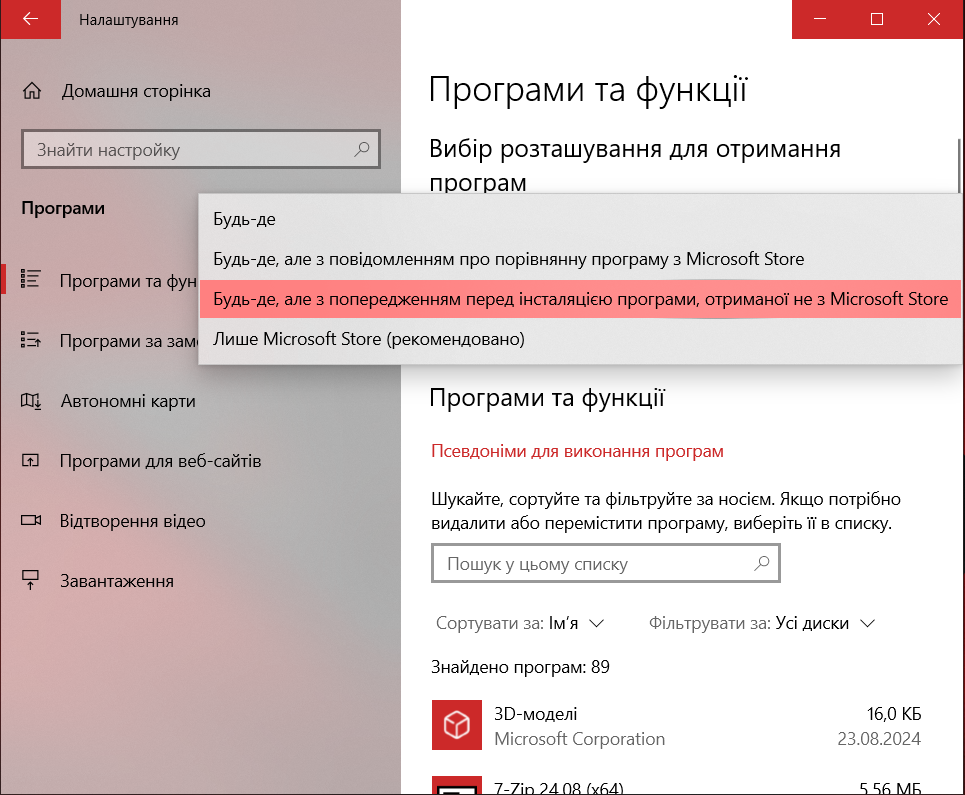

Щоб зробити свій вибір, потрібно:

1. Пройти шлях “Пуск > Налаштування > Програми”

2. У розділі “Програми та функції” обрати потрібну опцію.

Варто відзначити, що, зазвичай, система рекомендує встановлювати додатки тільки з Microsoft Store, оскільки тоді точно зможе захистити пристрій. Але іноді виникає бажання встановити сторонню програму чи гру. Для цього потрібно вибрати пункт “Будь-де, але з попередженням перед інсталяцією програми, отриманої не з Microsoft Store“. Це означає, що система не дозволить Вам завантажувати сторонню програму, яка містить вірус або троянську програму, тим самим захистить Ваш ноутбук.

Нагадаємо, що зараз у Windows 10 є безліч способів продовжити роботу батареї ноутбука, більш ефективно використовувати заряд, вибравши оптимальний режим роботи електроживлення.

Також якщо Ви купували ноутбук із встановленою операційною системою Windows 10, то напевне знаєте, що у збірці постачається фірмовий браузер від Microsoft Edge. Однак якщо Ви все ж звикли використовувати Google Chrome, Firefox, Opera або будь-який інший, тоді потрібно встановити свій варіант браузера за замовчуванням.

Якщо маєте відчуття, що за Вами ведеться стеження засобами електронної пошти, пропонуємо скористатися розширенням для браузера Ugly Email. Ugly Email – це розширення для браузерів Chrome і Firefox, яке допоможе зрозуміти, хто відстежує Вашу активність у пошті.