Для того, аби запобігти поширенню фейкових новин в соцмережах, видання The Huffington Post склало перелік простих правил, як їх розпізнати.

1. Читати більше, ніж заголовок

Якщо проглянути новину до кінця, можна виявити, що заголовок жодним чином не пов’язаний із текстом новини, або ж у ній немає жодних даних, які підтверджують її правдивість.

2. Оцінити надійність джерела повідомлення

Незнайомі сайти, заповнені оголошеннями та заголовками, написаними капслоком, повинні викликати скепсис. Перевіряйте через пошукові системи тексти, які були опубліковані раніше — це дасть уявлення про те, чи є джерело надійним, а також URL сторінок, які виглядають підозріло, аби переконатися в тому, що це не фальшивка, яка маскується під надійне джерело.

3. Звертати увагу на дату публікації та час

Поширений елемент фейкових новин — видавати старі публікації за нові. Якщо в новині є посилання на інші джерела, проглянути їх, звертайте увагу на те, коли вони були опубліковані та як у них описується подія, особливо коли мова йде про час.

4. Хто автор?

Ознайомтеся із попередніми публікаціями автора — його бекграунд допоможе зрозуміти, дійсно автор є журналістом, чи не писав він фейкових статей до цього.

5. Ознайомитись із джерелами, на які посилається новина

Відсутність посилання або джерела, з яких були взяті ті чи інші заяви, є очевидним сигналом того, що пост, швидше за все, є фейком. Будь-які заяви або цитати посадовців мають бути підкріплені надійними джерелами.

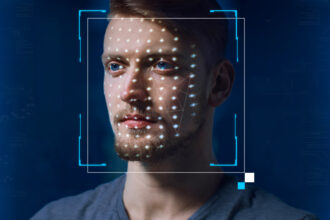

6. Звертайте увагу на сумнівні цитати та фотографії

Скептично ставитись до шокуючих або підозрілих цитат та опублікованих фотографій з місця подій.

7. Замисліться, перш ніж робити репост

Не варто поширювати новини лише тому, що поділяєте точку зору автора або ж приймаєте одну зі сторін конфлікту. Новинні сайти, які поширюють дезінформацію, працюють з розрахунку на те, що читачі будуть поширювати їх новини.

8. З’ясуйте, що інші видання пишуть з цього приводу

Якщо жодне інше надійне джерело не повідомляє про дані події, найімовірніше новина є фейковою.

Зверніть увагу, в браузері Chrome з’явиться функція перевірки паролів, яка значно підвищить безпеку користування. Поки що нововведення призначено лише для настільної версії, але у майбутньому може бути перенесено і до мобільної.

Нагадаємо, з мобільними додатками для Android можна буде працювати за комп’ютером із Windows або macOS. Так, під час заходу Samsung Unpacked 2019 корейський гігант представив додаток Samsung DeX for PC.

Також компанія Microsoft заблокувала установку оновлень для Windows 7 і Windows Server 2008 R2, підписаних за допомогою сертифіката SHA-2, на пристроях із встановленими антивірусними продуктами Symantec або Norton.

Стало відомо, що встановити шосту бета-версію iOS 13 можуть усі без винятку користувачі, які пройшли реєстрацію у програмі раннього доступу і встановили на свої пристрої активні бета-профілі. Якщо Ви дотрималися цих вимог, то за стабільного Wi-Fi-з’єднання або за допомогою iTunes оновлення буде завантажено на Ваш смартфон.

Окрім цього, більшість мобільних дзвінків у всьому світі здійснюються за стандартом Global System for Mobile Communications. Дослідники виявили недолік стандарту GSM, який дозволяє хакерам слухати Ваші дзвінки.