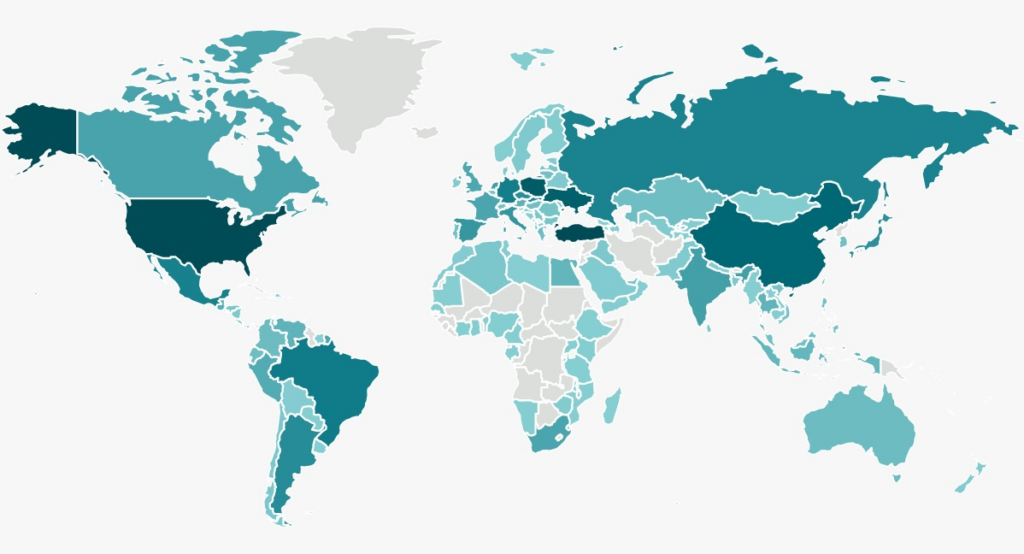

Компанія ESET представляє рейтинг найбільш поширених кіберзагроз із червня до листопада 2025 року. Зокрема за цей період інвестиційне шахрайство ставало все поширенішим та переконливішим завдяки застосуванню штучного інтелекту, а кількість атак програм-вимагачів та загроз із використанням NFC-технології продовжила суттєво зростати.

Одним із відкриттів цього періоду стало виявлення спеціалістами ESET першої програми-вимагача на базі штучного інтелекту (ШІ), здатної миттєво генерувати шкідливі скрипти – PromptLock. У той час як ШІ переважно використовують для створення переконливого фішингового або шахрайського контенту, поява цієї загрози і ряду подібних програм позначає початок нового етапу розвитку кіберзагроз.

Окрім PromptLock, відомо про використання в реальних умовах ще кількох зразків шкідливого програмного забезпечення на базі технологій штучного інтелекту, зокрема PromptSteal та QuietVault. Остання загроза використовувала підказки штучного інтелекту для пошуку у скомпрометованій системі додаткової інформації та її викрадення. Тоді як PromptSteal застосовувався для кібершпигунства, які CERT-UA приписують пов’язаній з росією групі Sednit (також відомій як APT28, Fancy Bear).

Крім цього, за цей період зафіксовано зростання кількості випадків інвестиційного шахрайства, відомого як Nomani, на 62% порівняно з попереднім роком, у той же час у другій половині 2025 року темпи цього росту дещо зменшилися. Останнім часом ці схеми виходять за межі соціальної мережі Meta й починають поширюватися на інших платформах, зокрема YouTube.

«Шахраї, які стоять за інвестиційними аферами під назвою Nomani, також удосконалили свої методи. Ми помітили покращення якості створених дипфейків (технологія генерації високореалістичного фальшивого відеоконтенту), ледь помітні ознаки фішингу на сайтах, створених із застосуванням ШІ, та рекламні кампанії з дедалі коротшою тривалістю для уникнення виявлення», — коментує Іржі Кропач, директор лабораторії ESET із запобігання загрозам.

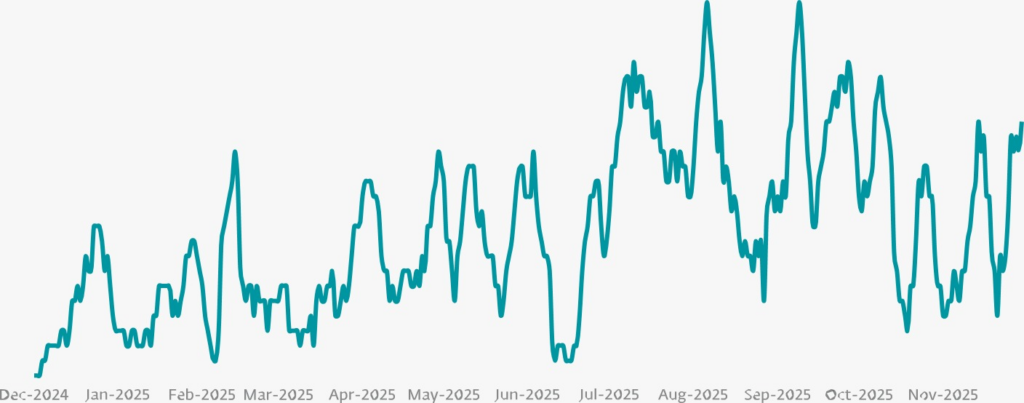

При цьому кількість жертв програм-вимагачів перевищила показники 2024 року ще задовго до кінця року, а прогнози ESET вказують на річне зростання їх активності на 40%. Програми-вимагачі Akira та Qilin наразі найбільш активні серед цього виду загроз. Тим часом маловідома загроза Warlock застосувала інноваційні техніки уникнення виявлення. Продовжили поширюватися й загрози для нейтралізації EDR (зловмисні інструменти, що вимикають або обходять системи виявлення та реагування на загрози). Однак інструменти для виявлення та реагування все ще залишаються значною перешкодою для зловмисників, тож така активність тільки підкреслює важливість використання таких рішень.

Порівняно з попереднім звітом масштаб та складність NFC-загроз на мобільних пристроях продовжили зростати. Згідно зі звітом ESET, кількість зафіксованих атак збільшилася на 87%. Зокрема одна з відомих NFC-загроз NGate, яка була вперше виявлена спеціалістами ESET, отримала нові функції, зокрема тепер шкідлива програма може викрадати контакти.

Крім цього, з’явилося абсолютно нове шкідливе програмне забезпечення RatOn, орієнтоване на атаки через NFC. Загроза поєднує можливості трояна для віддаленого доступу (RAT) і NFC-перехоплення, що демонструє рішучість кіберзлочинців використовувати нові вектори проникнення. RatOn поширювався через фальшиві сторінки Google Play та рекламні оголошення, що імітували TikTok із вмістом для дорослих, а також під виглядом сервісів Інтернет-банкінгу.

Тим часом активність іншої загрози CloudEyE (також відома як GuLoader) стрімко зростала, а кількість її виявлень, за даними звіту ESET, збільшилася майже в 30 разів. Цей завантажувач розповсюджується через фішингові електронні листи та використовується для поширення інших типів загроз, зокрема програм-вимагачів і потужних інструментів для викрадення даних, таких як Rescoms, Formbook і Agent Tesla. Найбільш активна ця загроза була у Польщі із 32% спроб атак CloudEyE у другій половині 2025 року.

Детальний звіт про ці та інші загрози доступний за посиланням.

Щоб захистити свої пристрої, спеціалісти ESET рекомендують завантажувати лише перевірені програми з офіційних магазинів, не переходити за невідомими посиланнями, на додаток до паролів застосовувати багатофакторну автентифікацію для входу в облікові записи та використовувати програми для захисту комп’ютерів, смартфонів та смарт-телевізорів від різних кіберзагроз.

Наприклад, передплата ESET HOME Security Premium дозволяє захистити всі пристрої домашньої мережі та управляти захистом за допомогою зручного порталу. Захистити пристрої корпоративної мережі допоможе комплексне рішення ESET PROTECT Complete, яке забезпечує багаторівневий захист робочих станцій, хмарних додатків та поштових серверів.