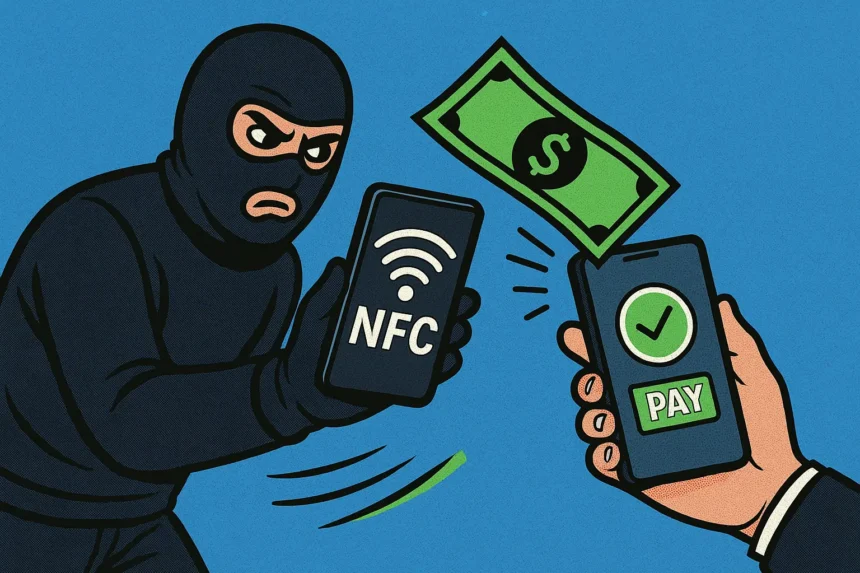

Безконтактні платежі через мобільний гаманець чи картку стали зручним способом оплати покупок. Однак саме ця зручність створює нові ризики для користувачів. Останнім часом набуло поширення шахрайство, відоме як «примарне торкання» (ghost tapping) — злочинці можуть списати кошти з вашої картки або платіжного методу без вашого відома.

Механізм шахрайства

«Примарне торкання означає спроби злочинців ініціювати несанкціонований безконтактний платіж без відома жертви», — пояснює Шейн Барні, керівник служби інформаційної безпеки компанії Keeper Security. «Технологія tap-to-pay використовує Near Field Communication (NFC), яка потребує дуже близької відстані до картки чи пристрою. Хоча ця технологія за своєю суттю безпечна, зловмисники намагаються використовувати моменти, коли люди відволікаються — наприклад, у людних громадських місцях».

Шахрайство може бути спрямоване як на мобільні гаманці (Apple Wallet, Google Wallet), так і на звичайні безконтактні платіжні картки. Зазвичай ця технологія забезпечує зручну оплату широкого спектра товарів — від проїзних квитків до продуктів, палива та одягу. Багато власників малого бізнесу та продавців використовують портативні пристрої для прийому безконтактних платежів.

Шахрайство зазвичай відбувається у три етапи:

Наближення до жертви. Озброївшись NFC-зчитувачем (який легко придбати в будь-якому інтернет-магазині), шахрай максимально наближається до потенційної жертви — іноді штовхає її або стоїть впритул у натовпі.

Ініціювання транзакції. Якщо платіжна картка жертви лежить незахищеною в сумці чи кишені, шахрай може спробувати ініціювати безконтактний платіж за допомогою зчитувача.

Обробка списання. Навіть переглядаючи свої транзакції, жертви можуть не помітити списання, особливо якщо шахрай тримає суму на низькому рівні.

Складність виконання атаки

Наскільки складно здійснити таке шахрайство? Фактичне виконання є найскладнішою частиною. Шахрай повинен залишатися достатньо близько до жертви, щоб ініціювати відповідь від картки, при цьому залишаючись непоміченим. Саме тому такі шахрайства часто трапляються у людних місцях або в умовах, де зловмисник може видавати себе за законного продавця.

Хоча під загрозою можуть опинитися як фізичні платіжні картки, так і мобільні телефони, сучасні методи захисту розроблені для запобігання крадіжці конфіденційної платіжної інформації. Сьогоднішні безконтактні платіжні картки стандарту EMV (Europay, Mastercard та Visa) захищають від крадіжки номерів карток, CVV-кодів та інших даних.

Смартфони є навіть безпечнішими за фізичні платіжні картки. Apple Wallet та Google Wallet включають біометричну автентифікацію на рівні пристрою, зберігають токени замість номерів карток і покладаються на вбудований апаратний захист. Оскільки транзакція вимагає Face ID, Touch ID або PIN-коду, примарне торкання смартфона фактично неможливе, зазначає Барні.

Небезпека фальшивих продавців

Хоча крадіжка через NFC є складнішою, ніж багато хто думає, зловмисники продовжують спроби через низький поріг входу. Якщо технічні труднощі високі, чому примарне торкання залишається загрозою? Справа в тому, що зловмисникам не обов’язково підкрадатися до вас — соціальна інженерія працює набагато ефективніше.

«Успішні шахрайства часто покладаються на соціальну інженерію, а не на справжню бездротову крадіжку», — каже Барні. «Найефективніший метод, який використовують злочинці, — видавати себе за законного продавця, наприклад, біля тимчасового кіоску чи вуличної точки, і переконати когось торкнутися карткою до шахрайського зчитувача. У таких сценаріях жертва санкціонує списання, оскільки зловмисник створив правдоподібне фізичне середовище».

У нещодавньому попередженні про шахрайство Бюро кращого бізнесу (Better Business Bureau) розкрило деякі хитрощі, які використовують шахраї.

Ознаки можливого шахрайства

Наближення до вас у людних громадських місцях. Шахрай може штовхнути вас, таємно списуючи кошти з вашого телефону чи кредитної картки з підтримкою безконтактних платежів.

Недобросовісний або фальшивий продавець. Безконтактна оплата популярна на ринках, фестивалях, конвенціях та інших заходах. За такої активності шахрай може непомітно встановити стіл або кіоск і стягнути з вас надмірну суму за товар, який може бути неякісним або фальшивим.

Благодійні шахрайства. Особа, яка стверджує, що приймає пожертви на благодійність, може списати з вашої картки чи мобільного гаманця набагато більшу суму, ніж ви очікуєте.

Поспіх у процесі оплати. Шахраї розраховують на те, що ви поспішаєте або відволікаєтеся. У такому випадку ви можете схвалити транзакцію, не перевіривши назву компанії або суму списання.

Як розпізнати шахрайство

Банківські сповіщення про невеликі списання. Шахраї іноді спочатку списують невелику суму, щоб перевірити, чи спрацює схема. Якщо так, вони можуть збільшити суми.

Відсутність підтвердження суми списання. Будьте обережні, якщо продавець стягує плату через безконтактну оплату, але не хоче показати вам загальну суму або запропонувати чек.

Підозрілі списання. Слідкуйте за підозрілими списаннями після перебування у людному місці, такому як ринок, фестиваль або транзитна станція.

П’ять способів захисту

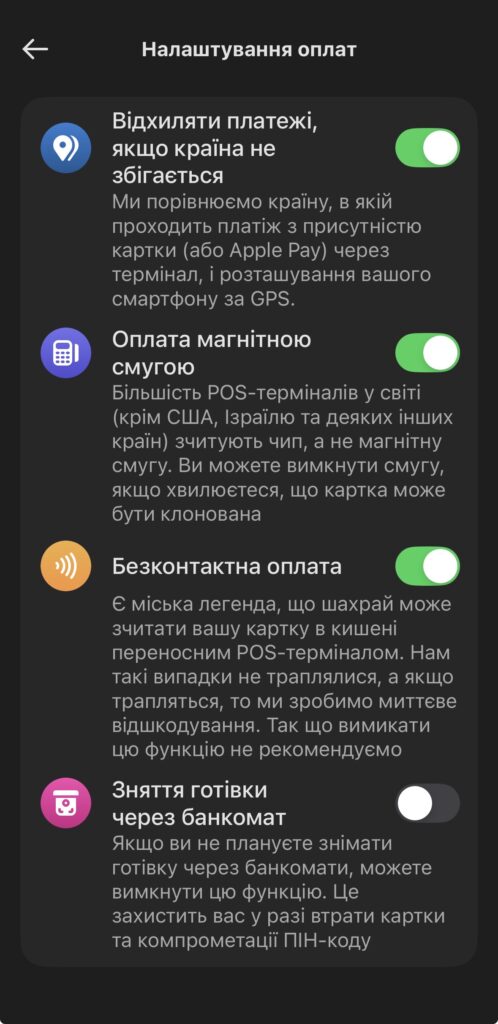

Використовуйте RFID-захист. Коли ви не користуєтеся телефоном, тримайте його в гаманці або чохлі з блокуванням RFID, щоб запобігти доступу до NFC-сигналу.

Підтверджуйте деталі платежу. Перед торканням телефоном або карткою перевіряйте ім’я продавця та суму, відображену на екрані зчитувача.

Налаштуйте сповіщення про транзакції. Підпишіться на отримання сповіщень у реальному часі від свого банку про кожне списання.

Ретельно перевіряйте банківські та кредитні рахунки. Регулярно переглядайте списання з банківських та кредитних карток, щоб виявити будь-які ознаки шахрайства.

Обмежте використання безконтактної оплати. Якщо ви остерігаєтеся використовувати безконтактну оплату в незвичному або потенційно ризикованому сценарії, розгляньте можливість використання звичайного способу оплати — через зчитування магнітної смуги або чіп картки.

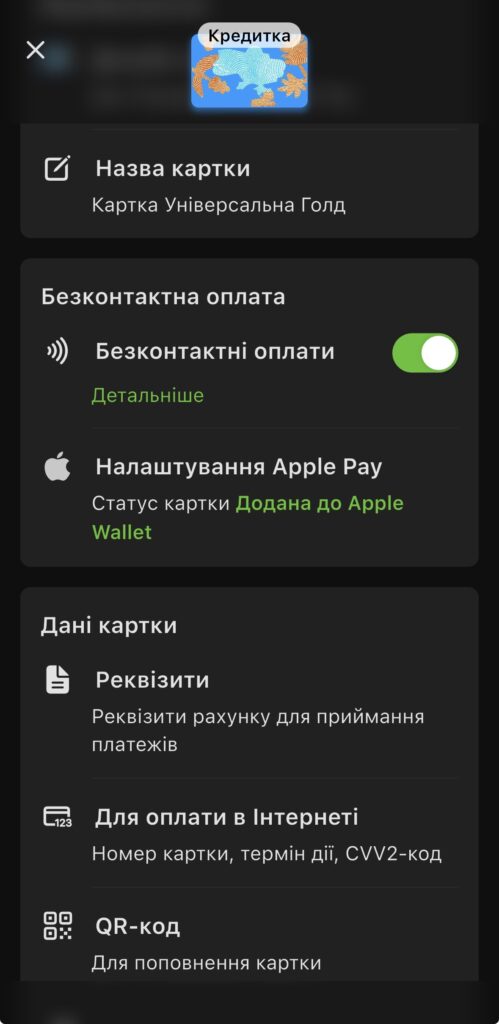

Можна зробити так: у застосунках Монобанку чи ПриватБанку є налаштування безконтактних платежів — їх легко тимчасово вимкнути перед поїздкою в людне місце й так само просто знову увімкнути, коли буде потрібно.

Висновок

Попри теоретичну можливість шахрайства з примарним торканням, сучасні технології безконтактних платежів залишаються надійними завдяки багаторівневим системам захисту. Особливо це стосується смартфонів з біометричною автентифікацією, які практично неможливо скомпрометувати таким способом. Основна загроза походить не від технічних вразливостей, а від соціальної інженерії — коли шахраї видають себе за законних продавців.

Пильність при здійсненні платежів, регулярний моніторинг банківських рахунків та використання додаткових засобів захисту допоможуть мінімізувати ризики та зберегти ваші фінанси в безпеці.