Мобільні платіжні системи давно перестали бути новинкою — ними користуються мільярди людей щодня. Але наскільки вони насправді безпечні? І чи є різниця між Apple Pay та Google Pay, коли йдеться про захист ваших грошей? Детальне дослідження дає однозначну відповідь: різниця є, і вона суттєва.

- Головне: мобільні гаманці в 15 разів безпечніші за картки

- Де зберігаються ваші дані: апаратне проти програмного

- Хто знає, на що ви витрачаєте гроші?

- Біометрія: коли ваше обличчя — це пароль

- Втратили телефон? Без паніки

- Географія та сумісність: де працює що?

- Скільки можна витратити за раз?

- Висновок: що обрати?

Головне: мобільні гаманці в 15 разів безпечніші за картки

Почнемо з хорошої новини: обидві платіжні системи значно випереджають традиційні пластикові картки за рівнем безпеки. Рівень шахрайства для мобільних гаманців становить лише 0,08%, тоді як для фізичних карток — 1,2%. Простіше кажучи, ваші гроші в телефоні захищені в 15 разів краще, ніж у гаманці.

Проте між самими мобільними платформами є відмінності. Apple Pay демонструє дещо кращі показники: коефіцієнт шахрайства становить 0,0008% проти 0,0012% у Google Pay. Здається, різниця мізерна, але коли йдеться про мільярди транзакцій щодня, ці десяті частки відсотка мають значення.

Де зберігаються ваші дані: апаратне проти програмного

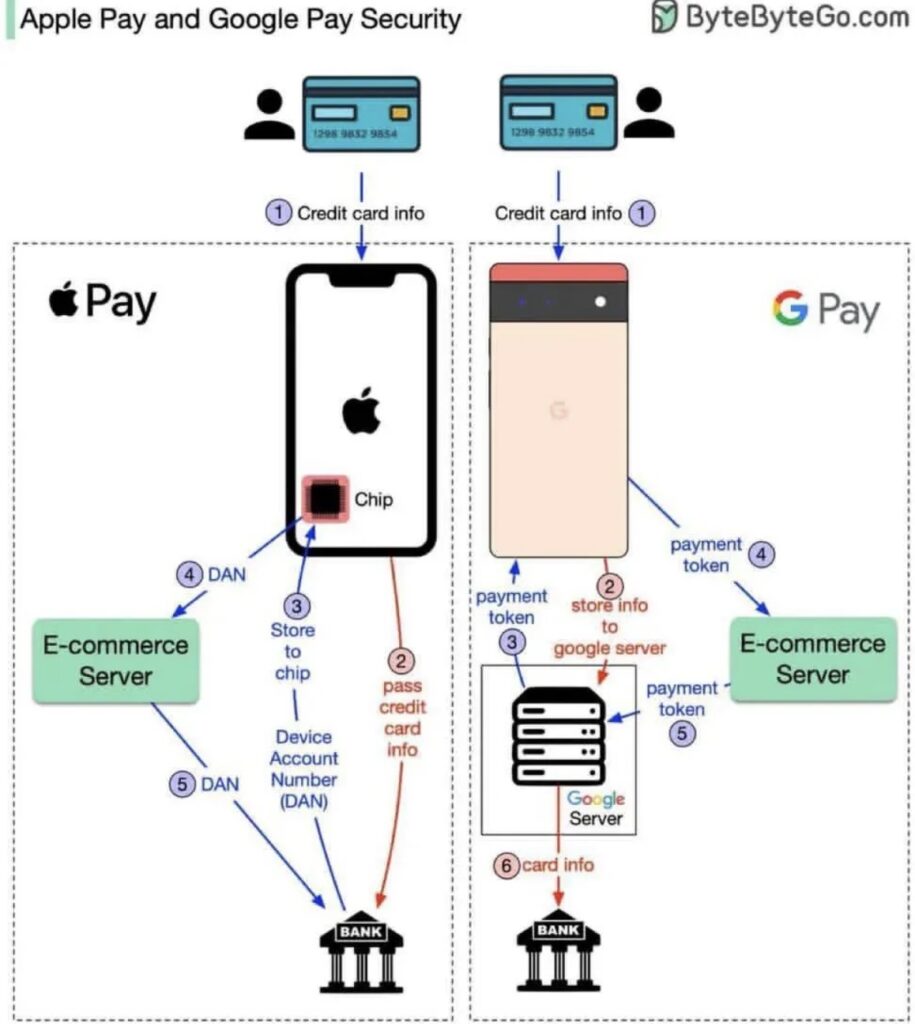

Ключова відмінність між двома системами криється в підході до зберігання платіжної інформації.

Apple Pay використовує апаратний чіп Secure Element — фізичний компонент, повністю ізольований від операційної системи та додатків. Ваш реальний номер картки ніколи не зберігається на пристрої. Натомість система генерує унікальний Device Account Number (DAN), який живе виключно в цьому чіпі. Під час кожної покупки створюється динамічний одноразовий код — навіть якщо хтось його перехопить, повторно використати неможливо.

Це як тримати гроші в сейфі, який вмонтований у стіну вашого будинку і до якого немає доступу навіть у господаря.

Google Pay пішов іншим шляхом. Платформа також використовує токенізацію та генерує віртуальні номери рахунків замість справжніх, але зберігає ці дані на захищених серверах Google у зашифрованому вигляді. Це означає, що технічно Google має доступ до інформації про ваші картки, хоча і в зашифрованому форматі.

Обидва підходи надійні, але апаратна ізоляція Apple теоретично стійкіша до атак. Навіть якщо iOS буде зламано, дані платежів залишаються захищеними в окремому середовищі. Google використовує технологію Host Card Emulation (HCE), яку захищають програмні засоби безпеки Android — це менш надійно, ніж фізична ізоляція.

Хто знає, на що ви витрачаєте гроші?

Тут відмінності ще більш виразні — і саме вони стали вирішальними для 58% користувачів, які у 2025 році обрали Apple Pay через політику конфіденційності.

Apple Pay побудований на принципі “нульового відстеження”. Apple не зберігає інформацію про ваші транзакції, не знає, що ви купуєте, де і скільки витрачаєте. Дані про платежі передаються безпосередньо між вами, продавцем та банком — компанія з Купертіно просто не присутня в цьому ланцюжку.

Google Pay натомість може збирати дані про транзакції для персоналізації сервісів та пропозицій. Google має доступ до інформації про платежі, яка використовується в межах екосистеми компанії. Google заявляє, що не продає ці дані третім особам, але сам факт збору інформації є принциповою відмінністю.

Якщо для вас важлива конфіденційність — вибір очевидний.

Біометрія: коли ваше обличчя — це пароль

Обидві системи використовують біометричну автентифікацію, але з нюансами.

Apple Pay вимагає обов’язкової перевірки через Face ID, Touch ID або пароль для кожної транзакції. Біометричні дані зберігаються в окремому захищеному анклаві Secure Enclave і ніколи не передаються Apple. Навіть якщо телефон потрапить до зловмисників, здійснити платіж без біометричної автентифікації неможливо.

Google Pay також підтримує відбиток пальця, розпізнавання обличчя або PIN-код. Цікава особливість: якщо ви вимкнете блокування екрана, Google автоматично видалить усі дані карток із гаманця. Це додатковий рівень захисту, хоча автентифікація може відбуватися на рівні розблокування пристрою, а не окремо для кожної транзакції.

Втратили телефон? Без паніки

Apple Pay пропонує режим Lost Mode через додаток Find My. Після активації система автоматично блокує Apple Pay і призупиняє всі додані картки. Також можна повністю видалити картки через сайт Apple ID без активації Lost Mode. Після знаходження пристрою потрібно розблокувати його паролем для відновлення доступу.

Google Pay використовує Find My Device для віддаленого блокування телефону, виходу з облікового запису та видалення даних. При блокуванні картки автоматично зникають з Google Wallet. Система підтримує нову функцію Remote Lock, яка дозволяє заблокувати пристрій навіть без знання паролю Google.

Географія та сумісність: де працює що?

Apple Pay доступний понад у 70 країнах і працює лише на пристроях Apple (iPhone, iPad, Mac, Apple Watch). У США його приймають близько 85-90% роздрібних торговців. Станом на 2025 рік платформу підтримують понад 8000 банків у всьому світі.

Google Pay охоплює ширшу аудиторію — понад 3,5 мільярда користувачів Android у 190+ країнах. Близько 83% світових роздрібних торговців приймають Google Pay. Система сумісна з пристроями Android та обмежено доступна на iOS.

Скільки можна витратити за раз?

Apple Pay не встановлює власних лімітів на покупки в магазинах — обмеження залежать від банку та правил продавця. Для переказів через Apple Cash ліміт становить $10 000 за транзакцію та за 7-денний період.

Google Pay в США встановлює ліміт на баланс $25 000 після верифікації особи. Максимальна сума однієї контактної транзакції — $2000, з денним лімітом $2500. В Індії денний ліміт UPI-транзакцій становить ₹100 000 при максимум 20 транзакціях на день.

Висновок: що обрати?

Apple Pay випереджає конкурента за рівнем конфіденційності та апаратного захисту. Використання фізичного чіпа Secure Element, відсутність відстеження транзакцій та нижчий рівень шахрайства роблять його кращим вибором для користувачів, які цінують приватність. Особливо важливо, що Apple не має доступу до інформації про ваші покупки.

Google Pay пропонує відмінну безпеку з ширшою сумісністю пристроїв та глобальним охопленням. Хоча система збирає дані про транзакції для персоналізації, вона все одно значно безпечніша за традиційні картки. Краще підходить для користувачів екосистеми Android, які не проти обміну даних на додаткові функції.

Обидві системи надзвичайно безпечні порівняно з фізичними картками та забезпечують захист через токенізацію, шифрування та біометричну автентифікацію. Вибір між ними залежить від вашої екосистеми пристроїв та пріоритетів щодо конфіденційності: Apple Pay — для максимальної приватності, Google Pay — для широкої сумісності.

Головне — використовуйте будь-який із цих сервісів замість звичайної пластикової картки. Різниця в безпеці разюча.

Матеріал підготовлено на основі аналізу даних понад 90 джерел, включно зі статистикою випадків шахрайства, технічними специфікаціями систем безпеки та офіційними документами Apple та Google.