Комп’ютери не просто працюють в Інтернеті, їм потрібні фізичні носії, щоб підтримувати їх роботу. І коли ми переходимо від цифрового до реального світу, обчислювальна техніка залишає всілякі сліди: час, потужність, звук тощо. Атака бічного каналу використовує деякі з цих ефектів для отримання конфіденційної інформації.

Що таке атака бічного каналу

Атака бічного каналу (side-channel attack) – це тип кібератаки, яка використовує непрямі дані для викрадення інформації з комп’ютерної системи. Ці непрямі дані можуть включати час роботи процесора, споживання енергії, звуки, що видаються комп’ютером, або навіть вібрації від клавіатури. Зловмисники можуть аналізувати ці побічні канали, щоб отримати важливу інформацію, таку як секретний ключ шифрування або дані автентифікації.

Історія виникнення

Термін “криптоаналіз бічних каналів” вперше з’явився в 1998 році в статті, в якій криптографи з Counterpane Systems і Каліфорнійського університету в Берклі описали, як атаки бічних каналів можуть бути використані для злому систем шифрування.

Але більш загальна ідея з’явилася набагато раніше: Однією з найвідоміших комп’ютерних атак на побічні канали є те, що Агентство національної безпеки назвало Tempest. У 1943 році в Bell Labs виявили, що телетайпний апарат змушує показання осцилографа, який стоїть поруч, зміщуватися щоразу, коли хтось друкує на ньому. Дослідники Bell Labs швидко зрозуміли, що це було проблемою. Телетайп мав забезпечувати безпечний, зашифрований зв’язок, але будь-хто, хто був достатньо близько, щоб прочитати його електромагнітні випромінювання, міг потенційно розшифрувати його секрети. Це явище не було повністю задокументоване до 1985 року, коли дослідник комп’ютерних технологій Вім ван Ек опублікував статтю про те, що стало відомим як “фрекінг ван Ека”, реконструюючи зображення на екрані комп’ютера за допомогою виявлення електричних сигналів, які він випромінює, на великій відстані.

“Комп’ютери працюють не на папері, а на фізиці”.

Деніел Генкін, Мічиганський Університет

Типи атак

Існує два основних типи атак бічного каналу:

- Атака “часовий аналіз”: Ці атаки відстежують час, який потрібен комп’ютеру для виконання певних операцій, щоб викрасти інформацію.

- Атаки на основі вимірювання електромагнітного поля: Ці атаки вимірюють електромагнітні хвилі, що випромінюються комп’ютером, щоб викрасти інформацію. За допомогою цих вимірювань можна визначити шаблони дії алгоритмів шифрування та отримати ключі.

Реальні приклади атак

Хакери використовують атаки бічних каналів для отримання конфіденційної інформації, такої як паролі, ключі шифрування або інші секретні дані. Ці атаки можуть бути досить складними і вимагати спеціалізованого обладнання та знань, але вони можуть бути дуже ефективними, оскільки вони не залежать від прямого витоку даних, а використовують побічні властивості системи.

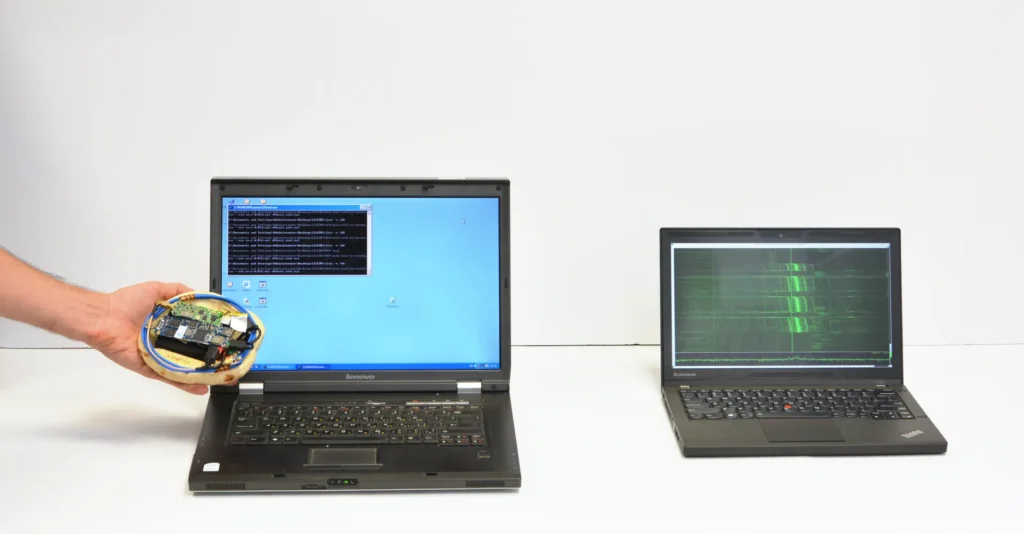

Наприклад, у 2015 році групі дослідників з університету Тель-Авіві вдалося створити пристрій – вартістю лише близько 300 доларів – який вміщується в корж для бургера, здатний виявляти ключі шифрування на жорсткому диску, коли знаходиться неподалік ноутбука. Інші подібні методи показали, що звук, використання енергії або навіть просто час спілкування можуть виявити секрети пристрою.

Ця ж команда з університету Тель-Авіва виявила, що мікрофон, який фіксує звуки комп’ютера під час роботи, може розкрити його секретні ключі. Можливо через спалахи монітора дізнатися, які відео Netflix або YouTube хтось переглядає.

Великі компанії, такі як Intel та AMD, працюють над усуненням різних помилок, які користуються цією інформацією, такі як Meltdown, Spectre, Fallout, RIDL або Zombieload, і всі вони використовують атаки бічних каналів як частину своїх методів крадіжки даних.

Атаки бічних каналів, орієнтованих на комп’ютер, останніми роками стали більш досконалими. Наприклад, Spectre, Meltdown та інші уразливості, які впливають на мікропроцесори, використовують перевагу атаки бічних каналів на основі часу обробки. Кожна з них використовує різні методи, щоб обманути процесор тимчасово отримати доступ до чутливої інформації.

Змушуючи процесор шукати певну інформацію в пам’яті і вимірювати, як швидко чип отримує доступ до неї, хакер може проаналізувати час відповідей комп’ютера і дізнатися, що знаходиться в кеші, а що ні, відфільтрувавши ці конфіденційні дані. Деякі дослідники вважають це “прихованим каналом”, а не боковим каналом, оскільки зловмисник, по суті, насаджує інформацію про те, що потім буде витікати, але офіційні органи безпеки часто розглядають Meltdown або Spectre як атаки бічних каналів.

Небезпека зростає в міру розвитку галузі

Експерти зазначають, що в міру того, як команди стають складнішими, і якщо галузь продовжить надавати пріоритет ефективності перед безпекою, бокові канали продовжуватимуть з’являтися. Напади, які вже змушують великих виробників комп’ютерів постійно бути пильними для того, щоб припиняти випадкові порушення інформації при використанні своєї продукції, постійно публікуючи оновлення, щоб приховати дані, які піддаються атакам бічних каналів, або зробити їх більш складними для розшифрування.

Атаки бічного каналу стають все більш небезпечними, оскільки комп’ютери стають все більш потужними та складними. Хакери розробляють все більш витончені методи використання цих атак для викрадення інформації.

Як захиститися від атак бічного каналу

- Використовуйте надійні паролі та змінюйте їх регулярно.

- Шифруйте свої дані.

- Використовуйте брандмауер та антивірусне програмне забезпечення.

- Оновлюйте програмне забезпечення на своєму комп’ютері.

- Будьте обережні з тим, що ви публікуєте в Інтернеті.

- Не використовуйте громадські Wi-Fi мережі для доступу до конфіденційних даних.

Атаки бічного каналу – це серйозна загроза кібербезпеці, але ви можете вжити заходів, щоб захистити себе.

https://cybercalm.org/shho-take-ataka-man-in-the-middle-ta-yak-sebe-zahystyty/