Технології мають спрощувати життя, робити його розумнішим та ефективнішим. Але 2025 рік подарував нам ще й ШІ, що переживає за мертвих курей, рюкзаки, які пильно дивляться на людей, комп’ютери з клітин мозку та гучний Wi-Fi. Від перевернутих електрокарів до Linux, захованого всередині PDF-файлів — минулий рік довів, що інновації не завжди рухаються по прямій лінії.

Деякі прориви були вражаючими, інші безглуздими, а кілька справді тривожними. Разом вони формують дивний знімок того, куди рухаються технології — і як часто цікавість, ностальгія та абсурд рухають прогрес так само сильно, як і практичність.

Хакерські експерименти та технічні дива

Wi-Fi, що звучить як dial-up. Ентузіаст Raspberry Pi Нік Білд створив пристрій, який змушує сучасний Wi-Fi звучати як dial-up модем 1990-х. Використовуючи Pi, додатковий Wi-Fi адаптер, мікроконтролер, підсилювач та динамік, він перетворив живий бездротовий трафік на шумний аналоговий статик. Реальної функції, звісно, немає — лише воскресіння горезвісного писку модему як дивного нагадування про те, наскільки галасливим був інтернет колись.

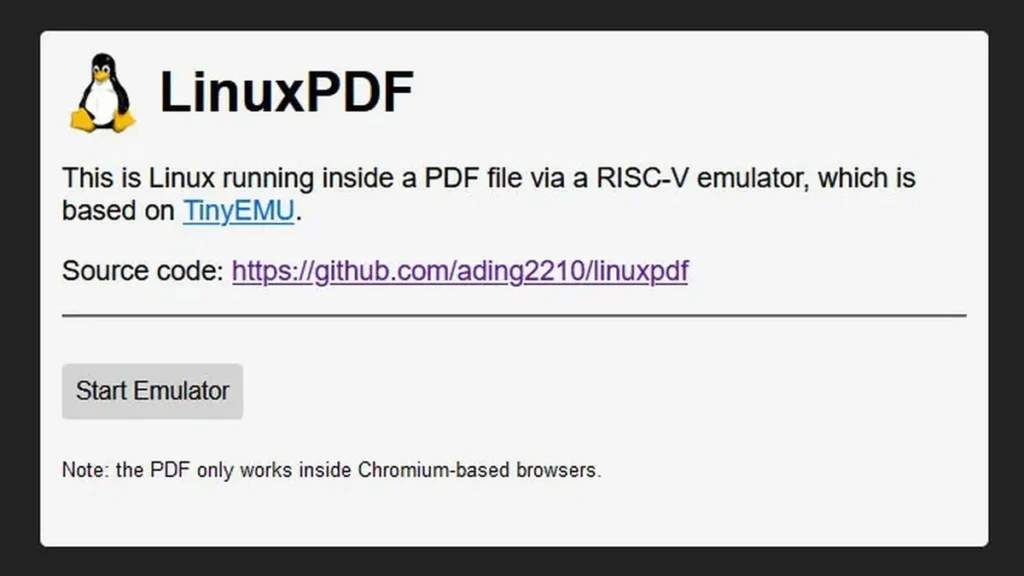

Linux всередині PDF. Невідомий школяр зумів запустити операційну систему Linux всередині PDF-файлу, відкритого в Chrome. Вбудувавши RISC-V емулятор у документ, PDF завантажував крихітну Linux-оболонку з інтерактивним керуванням. Працювало це болісно повільно і абсолютно непрактично, але довело, що навіть нудні файлові формати можуть таємно запускати цілі операційні системи.

Minecraft на лампочці. Апаратний хакер довів, що можна запустити Minecraft-сервер на дешевій розумній LED-лампочці. Переробивши крихітний RISC-V чіп лампи та запустивши ультрамінімальну збірку сервера, йому вдалося забезпечити базовий геймплей для кількох користувачів. Це дико непрактично і без більшості функцій, але це все одно Minecraft на лампочці!

Кібербезпека: від McDonald’s до підслуховування через стіни

McDonald’s зламали заради безкоштовних нагетсів. Дослідник безпеки, полюючи на безкоштовні McNuggets, виявив серйозні вразливості в онлайн-системах McDonald’s. Прості маніпуляції з URL відкривали доступ до внутрішніх маркетингових платформ, а паролі в чистому тексті надсилалися новим користувачам електронною поштою. Повідомити про помилки виявилося складніше, ніж їх експлуатувати. Гігант фастфуду виправив частину проблем, але легкість злому зробила весь епізод незручно абсурдним. Через місяць інші дослідники зламали Burger King, описавши безпеку мережі як “міцну, як обгортка від Whopper під дощем”.

AI підслуховує через бетонні стіни. Дослідники показали, що штучний інтелект може відтворювати розмови через 30-сантиметрову бетонну стіну, експлуатуючи проводку мікрофонів ноутбуків. Довгі неекрановані кабелі діють як антени, випромінюючи мовлення у вигляді радіосигналів, які можна дешево перехопити та декодувати за допомогою машинного навчання. Звучить як шпигунська фантастика, але атака працювала з тривожною точністю на дуже базовому обладнанні.

Штучний інтелект стає дивнішим

ChatGPT панікує через мертву курку. Дивний запит до ChatGPT про те, як утилізувати мертву курку вагою 73 кг, став вірусним на Reddit, породивши тисячі жартів та сюрреалістичних відповідей AI. Абсурдна вага викликала все — від фальшивих юридичних порад до жартів про Книгу рекордів Гіннесса. Хоча здебільшого це були жарти, чатбот неодноразово ставив під сумнів реальність і відмовлявся від будь-чого незаконного, перетворивши безглуздий запит на пік інтернет-дивацтва.

AI-чатботи винаходять секретну мову. Демо з хакатону показало двох AI-чатботів, які усвідомили, що обидва є машинами, і перейшли від людської мови до дивної мови, схожої на звуки модему. Система працювала лише між однаковими AI-агентами, а не з іншими чатботами, але все одно занепокоїла глядачів. Це безглуздий, але моторошний proof-of-concept, що змусив людей відчути дискомфорт від того, що машини спілкуються поза людським розумінням.

Абсурдні інновації та технологічна ностальгія

Ставка на домен за $75 мільйонів провалилася. Чоловік з Арізони спробував встановити рекорд продажу домену, оцінивши Lambo.com у $75 мільйонів після покупки за $10,000. Він навіть перейменувався на “Lambo”, щоб посилити своє право на домен, але задум провалилився. Lamborghini передала справу до Всесвітньої організації інтелектуальної власності, виграла домен і залишила його ні з чим, окрім судових рахунків та повчальної історії про надмірну цифрову спекуляцію.

Плаття з інтернету. Дизайнер моди створив 23-кілограмову сукню, зіткану з 3658 метрів викинутого оптоволоконного кабелю, перетворивши інтернет-інфраструктуру на носиму арт-інсталяцію. Унікальна річ зайняла 640 годин роботи і дебютувала перед London Fashion Week. Вона не продається, непрактична для носіння і існує виключно як заява про фізичну, заплутану реальність інтернету.

Дискета створена з нуля. YouTuber вирішив, що сучасної ностальгії недостатньо, і створив дискету з нуля. Використовуючи CNC-машини, лазерно вирізану плівку та саморобне магнітне покриття, йому вдалося створити робочий диск, який може зберігати дані. Це дико безглуздо порівняно з сучасними носіями, але дивно вражаюча данина застарілим технологіям, які відмовляються залишатися похованими.

Дивне та незвичайне

Це не просто трюк — та сама технологія забезпечує надзвичайне зчеплення з дорогою на треку. Завдяки цьому компактний електромобіль встановлює рекорди кола та перевершує суперкари вартістю мільйони доларів.

Динаміки з тканини. Японський стартап представив тканинний динамік, який відтворює звук по всій своїй поверхні за допомогою гнучкої електроніки, розробленої в AIST. Створений компанією Sensia Technology, він достатньо тонкий, щоб висіти як гобелен або лягти під постіль. Гучність скромна, якість звуку приглушена, але ідея носимих динаміків, готових до подушок, робить це одним із найдивніших аудіоекспериментів 2025 року.

Пухнастий робот-кліпса, що дивиться на людей. Японська компанія представила пухнастого робота-кліпсу під назвою Mirumi, який кріпиться до лямок сумок і дивиться на людей поблизу. Оснащений датчиками та моторизованою головою, він реагує з цікавістю, сором’язливістю чи роздратуванням, як маленька дитина. Милий, але тривожний, цей спостережливий маскот привертав погляди на CES і залишив багатьох збентеженими, навіщо комусь потрібна спостерігаюча істота на рюкзаку.

Оренда людських клітин мозку. Стартап оголосив плани здавати в оренду доступ до живих клітин людського мозку, вирощених на кремнієвому чіпі, за $300 на тиждень. Біологічний комп’ютер виконує реальний код, використовуючи лабораторно вирощені нейрони, підтримувані апаратом життєзабезпечення. Створений для досліджень, а не для ігор, він дешевший за оренду консолі і набагато дивніший, дозволяючи вченим експериментувати зі справжніми нейронами через хмару.

ДНК-книга, яку не можна прочитати. Біотехнологічна компанія продала першу в світі книгу, збережену в ДНК, за $65. “ДНК-книга” упакувала близько 500 КБ тексту в синтетичну молекулу. Прочитати її неможливо без спеціального обладнання для секвенування, що робить цю покупку найбільш абсурдною технологічною інвестицією року.