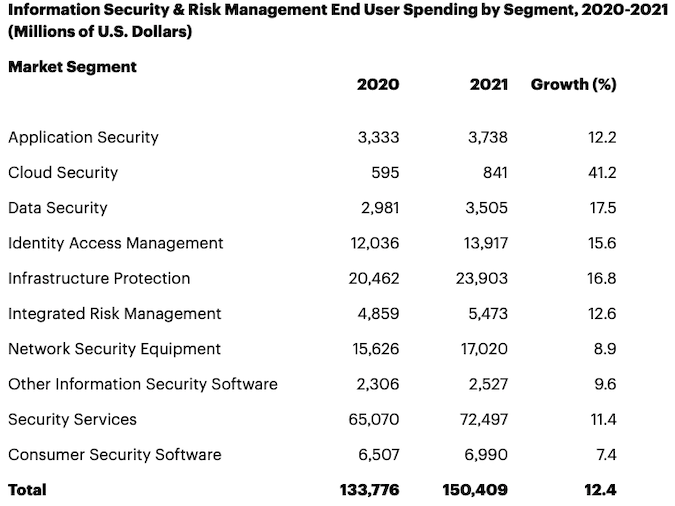

Дослідницька та консалтингова фірма Gartner прогнозує, що глобальні витрати на безпеку та управління ризиками перевищать цього року 150 мільярдів доларів. Компанія прогнозує, що сектори інформаційної безпеки та управління ризиками зростуть більш ніж на 12 відсотків у 2021 році. Витрати в цих сегментах зросли більш ніж на 6 відсотків у 2020 році. Про це пише SecurityWeek.

Gartner каже, що майже половина загальної суми, приблизно 72 мільярди доларів, буде витрачена на послуги безпеки, включаючи консалтинг, апаратну підтримку, а також послуги із впровадження та передачі підрядникам. Значні суми грошей також будуть вкладені в захист інфраструктури (24 мільярди доларів), обладнання мережевої безпеки (17 мільярдів доларів) та управління доступом до ідентифікаційних даних (14 мільярдів доларів).

Компанія вважає, що на хмарну безпеку буде витрачено менше мільярда. І цю галузь вона назвала “найменшим, але швидко зростаючим сегментом ринку”.

“Організації продовжують стикатися з підвищеними вимогами безпеки та регулювання публічної хмари та програмного забезпечення як послуги”, – сказав Лоуренс Пінгрі, віце-президент Gartner із питань досліджень. Забігаючи наперед, ми спостерігаємо ранні ринкові сигнали про зростаючу автоматизацію та подальше впровадження технологій машинного навчання на підтримку безпеки штучного інтелекту. Для боротьби з кібератаками організації будуть розширювати та стандартизувати діяльність з виявлення та реагування на загрози “.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як завантажити дані Google Maps? ІНСТРУКЦІЯ

Психічне здоров’я у дітей від соцмереж і смартфонів не страждає – ДОСЛІДЖЕННЯ

Як створити надійний пароль? ПОРАДИ

Як вберегти свої банківські рахунки від кіберзлочинців? ПОРАДИ

Що таке FLoC Google і як він буде відстежувати Вас в Інтернеті?

До речі, пандемія спричинила нову хвилю цифрової трансформації у всьому світі. І державні установи не залишилися осторонь цього процесу. Завдяки розширенню цифрової інфраструктури, зокрема створенню нових додатків та сервісів, віддалених робочих місць та переходу в хмарне середовище, кількість потенційних векторів атак збільшилася.

Також повністю модульний ноутбук з ОС Windows від Framework тепер готовий до попереднього замовлення за базовою ціною у $999. Клієнти можуть розміщувати замовлення на веб-сайті Framework. 13,5-дюймовий ноутбук складається повністю з модульних деталей, включаючи материнську плату, яку ви можете легко поміняти та замінити.

Кілька редакцій Windows 10 версій 1803, 1809 та 1909 досягли кінця обслуговування (EOS), починаючи з травня , про що Microsoft нагадала нещодавно. Пристрої з випусками Windows 10, які досягли EoS, більше не отримуватимуть технічну підтримку, а також щомісячні виправлення помилок та безпеки, щоб захистити їх від останніх виявлених загроз безпеки.

Окрім цього, після вступу в силу нової політики Google в описі додатків з’явиться додатковий розділ з інформацією про те, до яких даними має доступ продукт. У розробників буде можливість розповісти користувачам про те, для чого додаткам потрібен доступ до тих або інших даних і як їх обробка впливає на загальну функціональність.