Сьогодні майже у кожної дитини є смартфон, який вона використовує для ігор, обміну повідомленнями в соціальних мережах або навіть відвідування уроків, якщо вони проходять онлайн. Однак в Інтернеті юні користувачі можуть натрапити на різні онлайн-загрози – від кібербулінгу до витончених шахрайських схем. У цій статті зібрані корисні поради, які допоможуть батькам забезпечити захист смартфона дитини від кіберзагроз.

Створіть надійні паролі

У першу чергу варто подбати про використання безпечних паролів для захисту даних дітей, які зберігаються у різних додатках. Ключові фрази повинні бути складними та унікальними. Щоб зацікавити дитину створювати паролі відповідно до правил кібербезпеки, запропонуйте поєднати декілька речей, які їм подобаються, наприклад, улюблену книгу та їжу – “HarryPotterAnd5DinoNuggies!”. Більше порад для створення надійних комбінацій для входу читайте за посиланням.

Оскільки кількість облікових даних для різних програм постійно збільшується, варто подумати про використання менеджера паролів. Це полегшить запам’ятовування великої кількості складних комбінацій вашим дітям, зокрема їм не доведеться кожен раз вручну вводити паролі для доступу до додатків чи сайтів.

Подбайте про блокування екрана пристрою

Досить очевидною порадою є блокувати телефон, але навіть більшість дорослих не роблять цього. Подібно до паролів, блокування екрана допомагає запобігти несанкціонованому доступу випадкових людей до пристроїв. Саме тому першим кроком для безпеки смартфона дитини після його отримання має бути встановлення блокування екрана. В іншому випадку на пристрої без захисту будь-яка стороння людина зможе легко переглядати особисті повідомлення та навіть поширювати контент у школі в цілях кібербулінгу.

Існує кілька варіантів блокування – від паролів та шаблонних кодів до біометричних ключів. Оптимальним рішенням є поєднання двох різних факторів аутентифікації, таких як біометричний ключ та пароль.

Встановіть програму для безпеки смартфона дитини

Наступним кроком є захист смартфонів дітей за допомогою надійного рішення з безпеки. Така програма допоможе захистити юних користувачів від більшості типів загроз, з якими вони можуть зіткнутися в Інтернеті. Серед них – підозрілі посилання, які перенаправляють на небезпечний сайт для інфікування пристрою шкідливою програмою або виманювання облікових даних. Діти досить довірливі, що робить їх привабливою ціллю для кіберзлочинців. Саме тому використання надійної програми для безпеки смартфона допоможе батькам бути впевненими в онлайн-захисті своїх дітей.

Активуйте функцію “Знайти пристрій”

Діти більш недбало відносяться до своїх речей, зокрема і мобільних пристроїв. Вони можуть легко загубити смартфони або через неуважність стати жертвою крадіїв. Для запобігання подібним випадкам слід встановити та увімкнути функцію “Знайти пристрій”. Варто зазначити, що смартфони Android та iOS мають власні рішення, а також деякі виробники пристроїв пропонують свої програми.

У будь-якому випадку, перш ніж віддавати телефон дитині, переконайтеся у його коректній роботі. Якщо повернути смартфон неможливо, ви можете здійснити віддалене очищення даних на пристрої дитини. Програми з безпеки часто пропонують власні способи захисту даних.

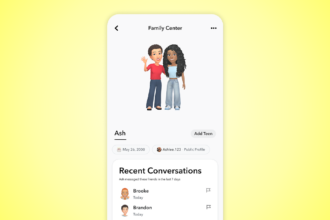

Увімкніть батьківський контроль

Ставлення до батьківського контролю досить різне – деякі батьки не бачать реальної небезпеки в Інтернет-загрозах, інші навпаки занадто обмежують будь-яке онлайн-дозвілля дітей. Балансом між цими двома варіантами може стати управління часом, який дитина проводить за екраном смартфона.

Саме батьківський контроль може бути зручним інструментом, який дає дітям достатньо свободи у використанні своїх смартфонів, дозволяючи батькам встановлювати певні обмеження. Така програма дає можливість налаштовувати ліміти часу для додатків або блокувати їх повністю, фільтруючи потенційно небезпечний та неприйнятний за віком контент.

Навчайте дітей основним правилам кібербезпеки

Використання різних інструментів та функцій для безпеки смартфону дитини є базовою складовою на шляху до повного захисту від онлайн-загроз. Якщо Ви хочете сформувати у юного користувача правильні звички щодо кібербезпеки, необхідно обговорити всі попередні етапи захисту та пояснити їх важливість.

Крім цього, варто звернути увагу на потенційні небезпеки в Інтернеті, зокрема і в соціальних мережах. Таким чином, Ви можете мінімізувати ризики того, що ваші діти стануть жертвами подібних загроз.

Джерело: ESET

Як діти потрапляють на OnlyFans та продають свої відверті фото? РОЗСЛІДУВАННЯ