Сьогодні майже кожен має смартфон з доступом до Інтернет-мережі, що дозволяє користувачам завжди бути онлайн. Зокрема, у будь-яку мить Ви можете перевірити пошту чи месенджер, купити квиток в кіно чи забронювати житло для відпустки та навіть здійснювати платежі, не звертаючись до відділень банку. Всі ці дії в Інтернеті передбачають обмін певною особистою інформацією чи конфіденційними даними, які у разі вашої неуважності можуть опинитися в руках зловмисників.

Для забезпечення захисту Ваших персональних даних під час роботи в Інтернет-мережі дотримуйтесь основних правил кібергігієни для захисту пристроїв від інфікування шкідливим програмним забезпеченням та можливого викрадення конфіденційної інформації.

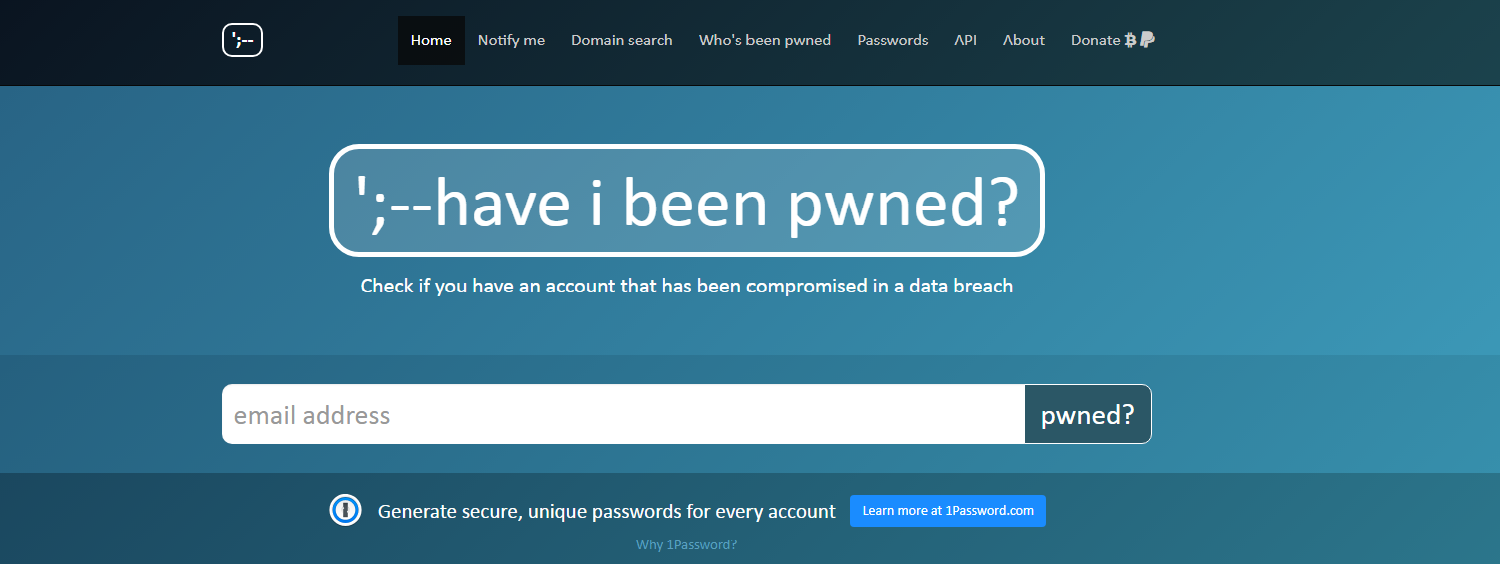

Перевірка безпеки активних екаунтів

Першим правилом кібергігієни є перевірка безпеки вже існуючих облікових записів електронної пошти та екаунтів в соцмережах. Зокрема, такі веб-сайти як haveibeenpwned.com та breachalarm.com допоможуть з’ясувати, чи був пароль до електронної пошти викрадений зловмисниками.

Аналіз програм

Сьогодні у кожного сайту, магазину та навіть банку є спеціальний мобільний додаток. Проте це не означає, що всі вони мають бути на вашому пристрої. Завантажуйте тільки необхідні для роботи програми. Проаналізувати вже завантажені додатки, видалити непотрібні та в подальшому контролювати встановлення кожної програми. Також під час завантаження кожного додатку варто звертати увагу на дозволи, які ви надаєте. Часто шкідливі програми надсилають запит на отримання великої кількості дозволів, які не відповідають їх функціоналу. Це дозволяє збирати багато інформації про користувача з метою отримання прибутку.

Регулярне оновлення

Для запобігання інфікуванню шкідливими програмами варто здійснювати своєчасне оновлення операційної системи та окремих додатків,яке передбачаєвиправлення уразливостей та помилок в програмному забезпеченні.

Надійний пароль

З метою запобігання несанкціонованому доступу до пристроїв переконайтеся у надійності ваших паролів. Важливо створити складну комбінацію, яка містить не менше 12 символів, великі та малі літери, цифри та символи. Крім цього, для кожного екаунта варто використовувати унікальний пароль. Таким чином викрадення однієї з комбінацій не поставить під загрозу інші облікові записи. Більше рекомендацій за посиланням.

Додатковий рівень захисту

Для покращення безпеки облікових записів використовуйте двофакторну аутентифікацію, яка передбачає підтвердження особистості під час входу в певний акаунт. Найчастіше для цього використовуються SMS-повідомлення або окрема програма. Таким чином у разі викрадення пароля зловмисники не зможуть отримати доступ до ваших даних.

Регулярне резервне копіювання

Необхідним кроком для уникнення втрати важливих даних є регулярне резервне копіювання інформації на зовнішній жорсткий диск або у хмару. Це допоможе відновити потрібні дані у разі їх шифрування програмою-вимагачем або видалення шкідливим програмним забезпеченням.

Надійний захист

Останнім, але не менш важливим, правилом кібергігієни є використання надійного рішення для захисту вашого комп’ютера чи смартфона від різних загроз, зокрема програм-вимагачів, шпигунських програм, вірусів, троянів та фішинг-атак.

Ці сім основних правил кібергігієни допоможуть Вам своєчасно виявити підозрілу діяльність зловмисників та запобігти втраті персональних даних та іншої особистої інформації.

До речі, якщо Ви користуєтеся Chrome на комп’ютерах Windows, Mac та Linux, Вам потрібно негайно оновити браузер до останньої версії.

Також Mozilla оголосила, що планує скасувати один з трьох методів, завдяки яким розширення можуть бути встановлені у Firefox.

Зверніть увагу, якщо на Вашому телефоні з’явилося оголошення на весь екран з нав’язливою пропозицією про придбання електровіника, то в цій статті ми розглянемо, як позбутися від набридливої спливаючої реклами на Android.

Дослідники розповіли про методи, які використовуються зловмисниками для успішного впровадження шкідливих додатків у Google Play Store.