Виробник мережевого обладнання Cisco випустив нову версію програми для відеоконференцій та обміну повідомленнями Jabber для Windows, яка включає виправлення для багатьох уразливих місць, які, якщо їх використовувати, можуть дозволити автентифікованому віддаленому зловмиснику виконувати довільний код. Про це пише TheHackerNews.

Вади, які були виявлені норвезькою фірмою з кібербезпеки Watchcom під час пентесту, впливають на всі підтримувані в даний час версії клієнта Jabber (12.1-12.9) і з тих пір компанія виправила програму. Дві з чотирьох уразливостей можна використати для віддаленого виконання коду (RCE) на цільових системах, надсилаючи спеціально створені повідомлення чату в групових розмовах або конкретним особам. Найбільш серйозний з них – це баг, зареєстрований як CVE-2020-3495 (оцінка CVSS 9,9), який спричинений неправильною перевіркою вмісту повідомлення, який зловмисник може використати, надсилаючи зловмисно розроблені повідомлення про розширений обмін повідомленнями та протокол присутності (XMPP) до ураженого програмного забезпечення.

“Успішний експлойт може дозволити зловмисникові змусити програму виконувати довільні програми в цільовій системі з привілеями облікового запису користувача, на якому запущено клієнтське програмне забезпечення Cisco Jabber, що, можливо, призведе до довільного виконання коду”, – йдеться у опублікованому повідомленні Cisco.

Виправлення випустили через кілька днів після того, як Cisco попередила про активно використовувану помилку нульового дня у своєму програмному забезпеченні маршрутизатора IOS XR.

XMPP (спочатку називався Jabber, але тепер так називається месенджер, який на ньому працює) – це протокол зв’язку на основі XML, який використовується для полегшення обміну миттєвими повідомленнями між будь-якими двома або більше мережевими об’єктами. Він також розроблений для розширення, щоб забезпечити додаткову функціональність, однією з яких є XEP-0071: XHTML-IM – специфікація, яка встановлює правила обміну вмістом HTML за допомогою протоколу XMPP.

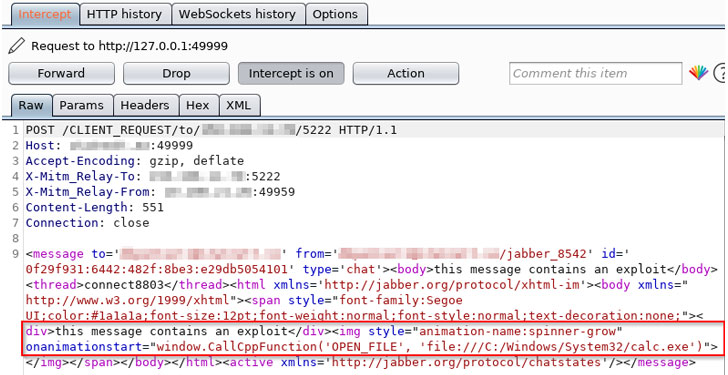

Прогалина у захисті Jabber виникає через уразливість міжсайтових сценаріїв (XSS) при аналізі повідомлень XHTML-IM.

“Додаток не перевіряє належним чином вхідні повідомлення HTML і натомість передає їх через несправний фільтр XSS”, – пояснили дослідники Watchcom.

Як наслідок, законне повідомлення XMPP може бути перехоплене та модифіковане, тим самим змушуючи програму запускати довільний виконуваний файл, який уже існує в локальному шляху до файлу програми.

Для цього потрібно скористатися окремою вразливою функцією в Chromium Embedded Framework (CEF) – фреймворком з відкритим кодом, який використовується для вбудовування веб-браузера Chromium в інші програми, – який зловмисник може використовувати для запуску шкідників , зокрема “. exe “файлів з шкідливим кодом на машині жертви. Однак зловмисники повинні мати доступ до доменів XMPP своїх жертв, щоб надсилати шкідливі повідомлення XMPP, необхідні для успішного використання вразливості. Крім того, три інші вразливості у Jabber (CVE-2020-3430, CVE-2020-3498, та CVE-2020-3537) можуть бути використані для введення шкідливих команд та спричинення витоків інформації, включаючи можливість збирати хеші паролів NTLM користувачів.

Оскільки додатки для відеоконференцій стають популярними під час пандемії, дуже важливо, щоб користувачі Jabber оновили програму до останньої версії, щоб зменшити ризик.

“Враховуючи їхнє поширення в організаціях будь-якого розміру, ці програми стають дедалі привабливішою мішенню для зловмисників”, – сказали у Watchcom. “Багато конфіденційної інформації передається за допомогою відеодзвінків або миттєвих повідомлень, а додатки використовуються більшістю співробітників, включаючи тих, хто має привілейований доступ до інших ІТ-систем” “Тому безпека цих програм є першорядною, і важливо забезпечити, щоб і самі програми, і інфраструктура, яку вони використовують, регулярно перевірялись на наявність прогалин у безпеці”.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як заблокувати небажаний контакт у Facebook? – ІНСТРУКЦІЯ

Як зупинити відстеження небажаними програмами Вашої точної геолокації? ІНСТРУКЦІЯ

Нове сімейство троянських шкідливих програм виявили фахівці з кібербезпеки. Загроза поширюється через шкідливі торенти та використовує численні прийоми, щоб отримати якомога більше криптовалюти від жертв, та при цьому уникнути виявлення.

Також компанії Apple і Google оголосили, що в майбутніх версіях операційних систем iOS і Android буде реалізована система відстеження поширення COVID-19, для використання якої раніше була потрібна установка окремого додатка.

Зверніть увагу, як з’ясували фахівці компанії Palo Alto Networks, найчастіше зловмисники імітують сайти Microsoft, Facebook, Netflix, PayPal, Apple, Royal Bank of Canada, LinkedIn, Google, Apple iCloud, Bank of America, Dropbox, Amazon і Instagram.

До речі, Apple випадково дозволила шкідливій програмі Shlayer працювати на macOS. Шкідливе ПЗ було замасковано під оновлення для Adobe Flash Player і пройшло необхідну верифікацію в Mac App Store.

Співробітники Mozilla провели нове дослідження, яке підтвердило, що історія переглядів браузера дозволяє ідентифікувати користувачів. Вони з’ясували, що більшість користувачів слідують звичними схемами перегляду веб-сторінок, і це дозволяє онлайн-рекламодавцям створювати їх точні профілі.