Не дивно, що WhatsApp – одна з провідних світових платформ для обміну миттєвими повідомленнями – є частою мішенню для хакерів. Тому вам потрібно розуміти, як можуть зламати ваш WhatsApp, і вжити серйозних заходів для захисту свого акаунта, повідомлень і персональних даних.

1. Встановлення шкідливого програмного забезпечення

Іноді хакеру не обов’язково зламувати ваш акаунт WhatsApp безпосередньо. Іноді йому достатньо встановити на ваш пристрій шкідливе програмне забезпечення і змусити його виконувати всю важку роботу замість вас.

Хтось може отримати доступ до ваших повідомлень у WhatsApp за допомогою шкідливого програмного забезпечення кількома способами. Шкідливе програмне забезпечення з клавіатурними шпигунами може безшумно працювати у фоновому режимі і записувати те, що ви вводите. Це включає в себе все, що ви надсилаєте друзям, але також може містити такі дані, як введені імена користувачів і паролі.

Деякі шкідливі програми збирають ваші повідомлення безпосередньо. До них відносяться шкідливі програми, які переглядають ваші розмови в WhatsApp і відправляють їх назад хакеру, а також віруси, які перехоплюють функцію запису екрану телефону і використовують її для зйомки відео того, на що ви дивитеся. Якщо ви випадково розмовляєте з кимось у чаті, коли шкідливе програмне забезпечення записує вас, кіберзлочинець може побачити, що ви обговорюєте.

2. Шахрайство з переадресацією дзвінків

Хоча шкідливе програмне забезпечення більше спрямоване на моніторинг ваших повідомлень, є способи, за допомогою яких хакер може отримати прямий доступ до вашого акаунту WhatsApp. Зазвичай вони полягають у тому, щоб обманом змусити вас надати хакеру засоби для зламу двофакторної автентифікації (2FA) вашого акаунта.

Безумовно, найпростіший спосіб, яким хакер може зламати захист 2FA вашого акаунта, – це змусити WhatsApp надіслати коди для входу йому, а не вам. Один з методів 2FA у WhatsApp надає вам код для входу по телефону, тому хакери можуть використовувати переадресацію, щоб перенаправити цей дзвінок на себе.

Для цього шахрай переконує вас ввести код людино-машинного інтерфейсу (MMI), який перенаправляє ваші дзвінки на нього. Існує багато хитрощів, але найпоширеніший метод полягає в тому, що вас переконують, що вам потрібно комусь зателефонувати, а потім видають MMI-код за його номер телефону.

Після налаштування переадресації кіберзлочинець може увійти у ваш обліковий запис і вибрати голосовий виклик для 2FA-коду. WhatsApp намагається зателефонувати вам, але дзвінок переадресовується шахраю, який отримує доступ до вашого коду входу.

3. Соціальна інженерія для отримання кодів входу

Кіберзлочинці також можуть отримати коди для входу 2FA, запитавши їх у вас. Звичайно, вони часто заявляють, що це щось інше, а не єдине, що заважає їм отримати доступ до вашого облікового запису, але вони все одно запитають.

Ця конкретна атака націлена на SMS-коди 2FA, коли WhatsApp надсилає вам шестизначний номер, який ви вводите в додаток для входу. У цій атаці шахрай зв’язується з вами, переконує, що шестизначний номер насправді призначений для чогось іншого, і просить вас передати його.

Читайте також: Соціальна інженерія: Як шахраї обманом змушують вас зробити те, що вони хочуть

В одній з кампаній, про яку повідомила поліція Ноттінгемширу у Великобританії, шахраї говорили своїм жертвам, що шестизначний код насправді є паролем для важливого відеодзвінка. Люди передавали код, думаючи, що він дозволить їм потрапити в спеціальну групу, не знаючи, що людина на іншому кінці дроту збирається зламати їхній акаунт.

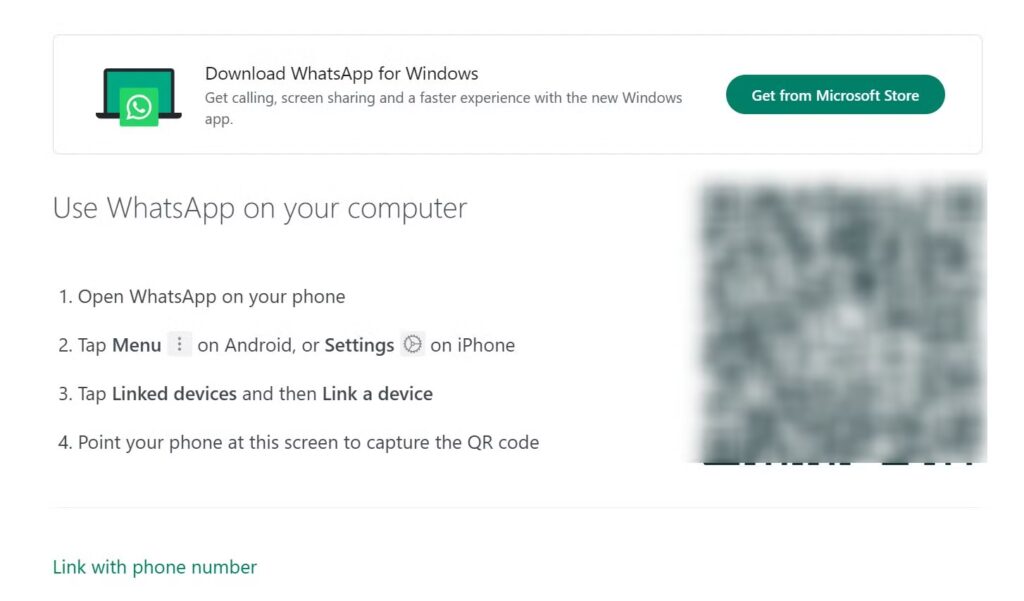

4. Підроблені QR-коди WhatsApp Web

Коли ви хочете використовувати WhatsApp Web, ви повинні відсканувати QR-код своїм телефоном. На жаль, кіберзлочинці знайшли спосіб перехопити цей процес і створити підроблені веб-сайти WhatsApp Web, які відображають шкідливі QR-коди. Після сканування шахрай отримує доступ до вашого облікового запису.

The Straits Times повідомляє, що ця афера починається з веб-пошуку WhatsApp Web. Зазвичай офіційна веб-сторінка WhatsApp є першим результатом, але шахраї добре вміють виводити підроблені веб-сайти в топ результатів пошукової видачі. А оскільки люди зазвичай довіряють першому результату, вони натискають на нього, не усвідомлюючи, що потрапили в пастку.

Читайте також: Як захистити веб-версію WhatsApp паролем

Підроблений веб-сайт виглядає так само, як і веб-сайт WhatsApp, за винятком того, що він містить шкідливий QR-код, який може викрасти акаунти людей. Деякі люди навіть не усвідомлюють, що передали свої дані після сканування коду, оскільки немає жодних очевидних натяків на те, що сталося, окрім того, що вони не увійшли в WhatsApp Web.

Як захиститися від злому WhatsApp

Існує багато способів отримати доступ до вашого акаунту та повідомлень. На щастя, ви можете вжити чимало заходів, щоб запобігти цьому.

- Ніколи і нікому не повідомляйте логін або 2FA-коди

Дуже важливо не повідомляти нікому свої коди для входу, незалежно від того, що говорить кіберзлочинець. Коди для входу, надіслані через SMS, зазвичай супроводжуються повідомленням про те, що це за код, а деякі з них навіть просять вас ніколи не ділитися ними з іншими. Тому перед тим, як виконувати інструкції, обов’язково перевірте, що саме ви надсилаєте.

- Подумайте, перш ніж виконувати інструкції

Якщо вже ми зачепили цю тему, то варто зупинитися і подумати, перш ніж виконувати інструкції. Чи не здається вам, що щось у тому, що людина просить вас зробити, «не так»? Якщо так, то варто діяти з особливою обережністю.

Наприклад, якщо хтось просить вас зателефонувати за певним номером, і цей номер чомусь містить хеш-символи, зірочки або символи «більше» і «менше», це має викликати у вас тривогу. Ці символи позначають код MMI, що означає, що шахрай намагається налаштувати переадресацію портів на вашому телефоні.

- Встановіть хороший антивірус для телефону

Якщо ви боїтеся шкідливих програм, переконайтеся, що на вашому телефоні встановлений хороший антивірус. Деякі телефони постачаються з власним антивірусом, але якщо його немає, вам доведеться завантажити його з магазину додатків вашого телефону.

- Відвідайте офіційний веб-сайт WhatsApp безпосередньо

Якщо ви хочете використовувати веб-версію WhatsApp, обов’язково відвідайте цю адресу: web.whatsapp.com. Ви можете додати її до закладок, щоб відвідати пізніше, або ввести вручну в адресний рядок – її досить легко запам’ятати. Таким чином, ви завжди будете знати, що потрапите на офіційний веб-сайт WhatsApp.

Якщо ви не можете позбутися звички шукати WhatsApp Web щоразу, коли хочете скористатися ним, перевірте URL-адресу, на яку ви переходите. Не довіряйте сліпо першому результату; перевірте URL-адресу ще раз, перш ніж сканувати що-небудь на веб-сторінці. Ви можете втратити свій обліковий запис, якщо там буде вказано щось відмінне від URL-адреси, наведеної вище.