Компанія Google офіційно попередила про зростання випадків шантажу бізнесу через масові негативні відгуки на Google Maps. Проблема набула таких масштабів, що технологічний гігант створив спеціальну онлайн-форму для підприємств, які стикаються з подібними спробами вимагання.

Компанія Google попередила про цю загрозу після того, як власники підприємств у Нью-Йорку, Флориді та інших штатах повідомили про зіткнення з такою схемою впродовж останніх місяців.

Як працює схема review-bombing

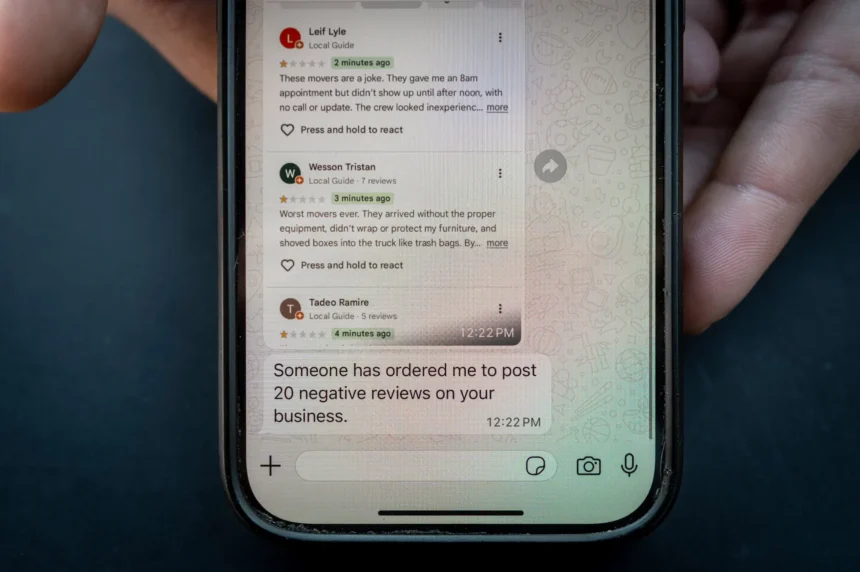

Зловмисники публікують численні негативні відгуки про бізнес на Google і Google Maps, внаслідок чого загальний рейтинг компанії різко падає. Після цього вони зв’язуються з власниками бізнесу з пропозицією «вирішити проблему» за певну плату. Якщо підприємець відмовляється платити, кількість фальшивих негативних відгуків може збільшуватися. Суми можуть сягати сотень або навіть тисяч доларів за видалення цих фальшивих негативних коментарів.

За словами представників Google, шахраї також погрожують: якщо бізнес не сплатить викуп, негативні відгуки залишаться на місці, а атака може ще й посилитися, завдавши додаткової шкоди репутації компанії. Такі погрози мають на меті змусити жертву заплатити гроші.

Деякі постраждалі повідомляють, що зловмисники, ймовірно, діють за межами США. Про це свідчать повідомлення з вимаганням, які надходять через WhatsApp з номерів, зареєстрованих у таких країнах, як Пакистан.

UPDATE:

Extortion attempt @Google @googlemaps @GMapsPlatform pic.twitter.com/iEsOUteh27

— Christian Bello (@NoRiskNoParty) November 4, 2025

Вплив на репутацію бізнесу

Негативні відгуки в Google Maps можуть серйозно пошкодити репутацію підприємства, особливо малого бізнесу, який залежить від місцевих клієнтів. Багато споживачів приймають рішення про відвідування закладу або використання послуг на основі рейтингу та відгуків у Google Maps.

Особливо вразливими до таких атак є ресторани, готелі, салони краси, медичні клініки та інші сервісні підприємства, які активно взаємодіють з клієнтами. Різке падіння рейтингу може призвести до значного зменшення потоку клієнтів та фінансових втрат.

Відповідь Google

Така схема очевидно порушує політику Google Maps щодо фальшивої взаємодії, а також правила проти переслідування та вимагання. У відповідь компанія створила спеціальну онлайн-форму, через яку бізнеси можуть повідомляти Google про фальшиві відгуки.

На сторінці підтримки Google зазначає, що власникам бізнесу потрібно надати докази — наприклад, скріншоти або електронні листи з погрозами вимагання. Компанія також закликає постраждалі підприємства не платити шахраям, оскільки це лише стимулюватиме подібну діяльність.

“Після того, як ви надішлете звіт з доказами, наша команда ретельно розслідує скаргу і повідомить вас про результати розслідування”, — йдеться в повідомленні компанії. “З міркувань конфіденційності та безпеки ми не можемо ділитися конкретними деталями розслідування, але ми відповідально ставимося до збереження цілісності бізнес-профілів та відгуків”.

Додаткові попередження про шахрайство

Google порушила це питання в рамках онлайн-рекомендацій щодо шахрайства, де також попередила про “складні схеми, які видають себе за популярні ШІ-сервіси” і позиціонують себе як безкоштовні. Насправді такі продукти є шкідливим програмним забезпеченням або зловмисними вебсайтами, створеними для крадіжки персональної інформації користувачів.

Компанія Google постійно вдосконалює свої алгоритми для виявлення та видалення фальшивих відгуків. Система аналізує різні фактори: швидкість появи відгуків, їх схожість, активність акаунтів, які їх залишають, та інші параметри, що можуть вказувати на штучне походження відгуків.

Крім автоматичного виявлення, Google також покладається на звіти від користувачів та власників бізнесу. Компанія має команду модераторів, які вручну перевіряють підозрілі відгуки та приймають рішення про їх видалення.

Рекомендації для бізнесу

Google радить власникам бізнесу дотримуватися кількох важливих правил при зіткненні з подібними схемами вимагання:

- Ніколи не платити шахраям за видалення негативних відгуків

- Одразу повідомляти про спроби вимагання через офіційну форму Google

- Зберігати всі докази спілкування з зловмисниками

- Продовжувати надавати якісні послуги та заохочувати задоволених клієнтів залишати чесні відгуки

- Регулярно моніторити свій профіль у Google Maps

Експерти з кібербезпеки також рекомендують підприємцям не ігнорувати проблему та активно співпрацювати з Google у боротьбі проти таких схем. Чим більше звернень отримає компанія, тим ефективніше зможе протидіяти цьому виду шахрайства.

Правові наслідки

Варто зазначити, що схеми вимагання через фальшиві відгуки можуть мати серйозні правові наслідки для зловмисників. У багатьох юрисдикціях такі дії кваліфікуються як вимагання, шантаж або кібершахрайство, що передбачає кримінальну відповідальність.

Google активно співпрацює з правоохоронними органами у розслідуванні подібних справ та надає необхідну інформацію для притягнення шахраїв до відповідальності. Компанія закликає постраждалих також звертатися до місцевої поліції з заявами про вимагання.

Інший бік “бомбардування відгуками”

Варто зазначити, що тактика масових негативних відгуків може використовуватися не лише для шахрайства. На початку російського повномасштабного вторгнення в Україну відгуки про ресторани в Google перетворилися на нову цифрову територію в боротьбі з дезінформацією в росії.

Українці та небайдужі люди з різних країн масово залишали коментарі до випадкових закладів у росії, намагаючись донести правду про війну до російських громадян. “Їжа була чудова! На жаль, Путін зіпсував нам апетит, вторгнувшись в Україну”, — писали користувачі у відгуках, перетворюючи платформу для рецензій на канал інформаційного спротиву.