Творець Signal, месенджера, який зробив приватне спілкування масовим, тепер хоче досягти того самого з ШІ. Моксі Марлінспайк запустив новий ШІ-асистент Confer, побудований на схожих принципах конфіденційності. Це перший ШІ-чатбот, який використовує апаратну ізоляцію для захисту даних користувачів.

Проблема приватності в сучасних ШІ

Коли ви використовуєте ШІ-сервіс, ви передаєте свої думки у відкритому вигляді. Оператор зберігає їх, навчається на них і, неминуче, монетизує. Ви отримуєте відповідь — вони отримують все.

Довіра споживачів до приватності ШІ вже підірвана. Торік судовий наказ змусив OpenAI зберігати всі логи користувачів ChatGPT, навіть видалені, для потенціального судового розслідування. Чати ChatGPT навіть з’являлися у результатах пошуку Google через випадково публічні посилання. Також спалахнув скандал через підрядників, які переглядали анонімізовані записи чатів із особистою медичною інформацією.

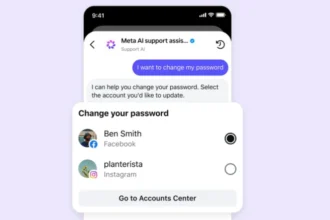

ChatGPT, Gemini і Meta AI надають налаштування приватності, але стандартний стан — це спостереження, а відмова — відповідальність користувача. Confer перевертає цю схему, роблячи приватність стандартним налаштуванням.

Як працює захист даних

Розмови з Confer не можуть прочитати навіть адміністратори серверів. Платформа використовує три ключові технології:

Апаратна ізоляція — ШІ працює в так званому Trusted Execution Environment (TEE), захищеному апаратному середовищі. Це як сейф всередині сервера: навіть власники сервера не можуть заглянути всередину.

Шифрування від пристрою до пристрою — ваші повідомлення шифруються на вашому телефоні чи комп’ютері ще до відправки. Ключі шифрування зберігаються лише на ваших пристроях і ніколи не завантажуються на сервери Confer.

Верифікація коду — будь-хто може перевірити, який саме код виконується на серверах. Кожна версія публікується у відкритому журналі, тому Confer не може таємно змінити програму для різних користувачів.

Як почати користуватися Confer

Системні вимоги

Для використання Confer потрібен пристрій з platform authentication — тобто біометричною автентифікацією. Підтримуються наступні платформи:

Повна підтримка:

- macOS 15+ з Face ID або Touch ID (Chrome, Safari 18+, Firefox)

- iOS/iPadOS 18+ з Face ID або Touch ID (Safari 18+)

- Android з біометричною автентифікацією (Chrome)

Підтримка через менеджер паролів:

- Windows 11 (потрібен менеджер паролів з підтримкою passkeys)

- Linux (потрібен менеджер паролів з підтримкою passkeys)

Процес реєстрації

На відміну від традиційних зашифрованих додатків, які змушують записувати 12-слівну seed-фразу або створювати складні паролі, Confer використовує технологію passkeys. Процес виглядає так само просто, як звичайний вхід на вебсайт:

- Відвідайте confer.to у підтримуваному браузері

- Натисніть кнопку для створення облікового запису

- Підтвердіть за допомогою Face ID, Touch ID або Windows Hello

- Готово — ваші чати автоматично зашифровані

Система автоматично генерує криптографічну пару ключів і зберігає її безпечно на вашому пристрої. Confer ніколи не має доступу до цих ключів — вони залишаються виключно на ваших пристроях.

Синхронізація між пристроями

Confer підтримує доступ до ваших чатів з кількох пристроїв. Ключі синхронізуються між вашими пристроями через захищені механізми платформи (iCloud Keychain для Apple, Google Password Manager для Android). Це означає, що ви можете почати розмову на телефоні та продовжити її на ноутбуці — всі дані залишаються зашифрованими і недоступними для Confer.

Що робити, якщо немає біометрії

Користувачам Windows і Linux без вбудованої біометричної автентифікації потрібно встановити менеджер паролів, який підтримує passkeys та WebAuthn PRF extension. Деякі користувачі також використовують апаратні FIDO2 токени, такі як YubiKey, хоча офіційно цей варіант ще тестується.

Використання сервісу

Після налаштування Confer працює як звичайний ШІ-чатбот — ви пишете промпти і отримуєте відповіді. Різниця в тому, що:

- Кожен ваш промпт шифрується ще до відправки на сервер

- Обробка відбувається в TEE, де навіть адміністратори не бачать ваші дані

- Відповіді шифруються перед поверненням до вас

- Історія чатів зберігається в зашифрованому вигляді

Марлінспайк підкреслює: “Ми хочемо, щоб приватний ШІ-чат був простим”. Наскрізне шифрування має відчуватися так само природно, як звичайний логін — і це саме те, чого досягає Confer.

Для кого це важливо

Радикальний рівень безпеки може здатися зайвим для повсякденних завдань. Але є категорії користувачів, для яких це критично:

Організації — школи, лікарні та компанії можуть використовувати ШІ без ризику витоку конфіденційної інформації про студентів, пацієнтів чи бізнес-стратегії.

Професіонали — журналісти, юристи та дослідники можуть працювати з чутливими матеріалами, не турбуючись про витік джерел або приватних даних.

Звичайні користувачі — будь-хто, хто хоче мати впевненість, що їхні особисті питання, креативні ідеї чи фінансові плани не потраплять до третіх осіб.

Інша модель для ШІ

Confer демонструє, що можна створити ШІ-асистент без компромісів між зручністю та приватністю. Марлінспайк формулює це просто: “Ми вважаємо, що Confer — це те, як ШІ повинен працювати”.

Час покаже, чи стане Confer каталізатором змін у індустрії ШІ, як Signal став для месенджерів. Але вже зараз він показує, що приватність не має бути складною — вона може бути настільки ж простою, як звичайний логін.