Шахраї настільки добре створюють реалістичні фішингові електронні листи, що деякі проходять повз фільтри спаму Gmail. Хоча більшість із нас навчені розпізнавати підозрілі повідомлення електронної пошти, деякі можуть бути навіть від таких відомих компаній, як Amazon. Як розпізнати майстерне шахрайство та не дати ввести себе в оману, читайте у статті.

Шахраї, які видають себе за компанії, з якими Ви ведете бізнес, не є новиною. Якщо Ви зараз переглянете папку зі спамом, то, швидше за все, побачите електронні листи, які стверджують, що надходять від оператора стільникового зв’язку або великих компаній.

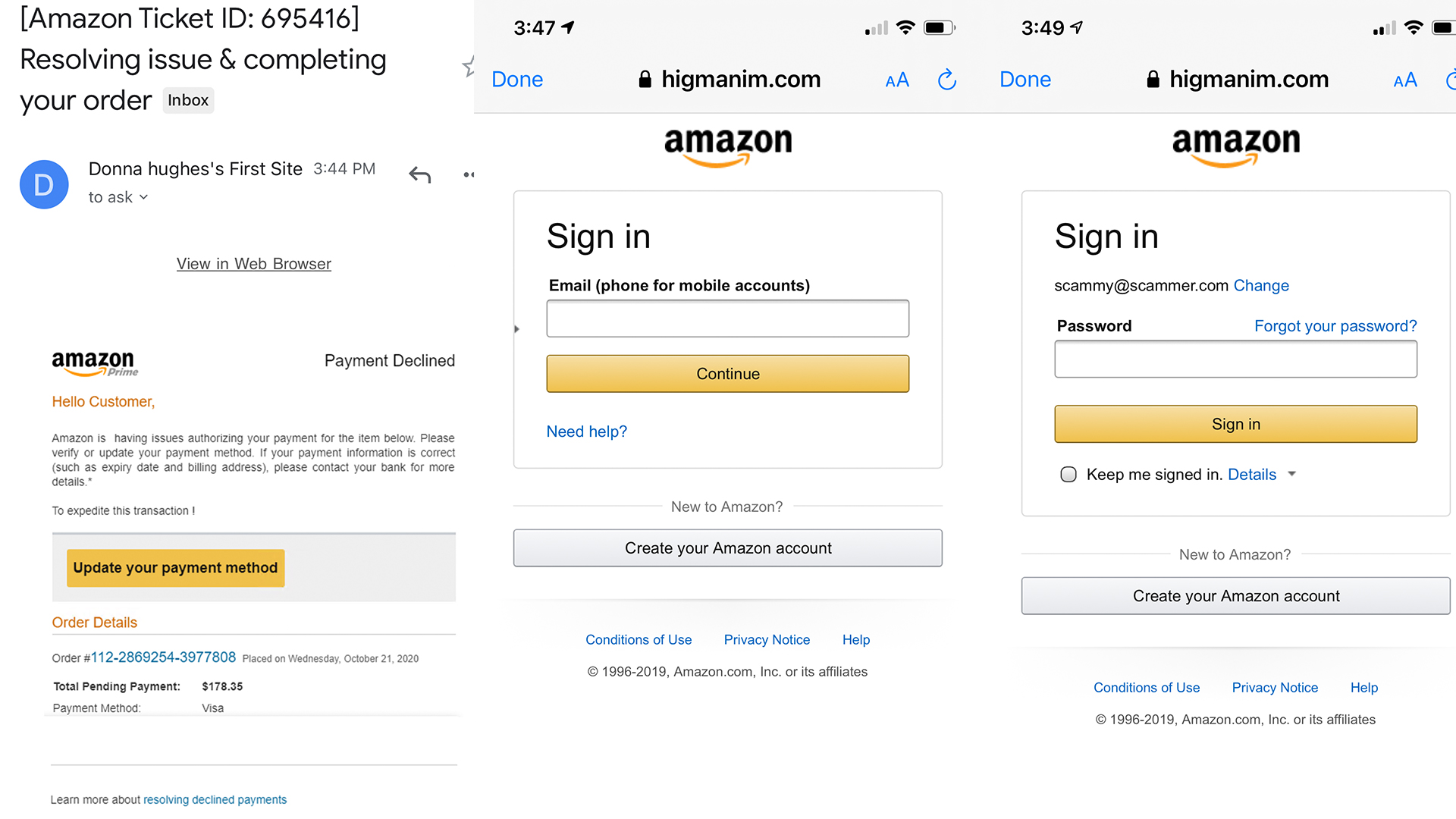

Як пише How-To Geek, автор отримав автентичний електронний лист, який видавав себе за підтримку від Amazon. У повідомленні йдеться про те, що компанія має проблеми з дозволом на покупку і вимагає від користувача повторного введення платіжної інформації.

Оскільки ця спроба фішингу надійшла до сезону святкових покупок, легко зрозуміти, чому хтось може інстинктивно довіряти законності електронної пошти.

На щастя, якщо подібний фішинговий лист потрапляє у Вашу поштову скриньку, існує кілька простих способів визначити його як спам.

Що потрібно робити, аби не стати жертвою спаму?

Але перед тим, як заглибитися у цю конкретну фішингову атаку, знайте, що НЕ ПОТРІБНО відкривати будь-який електронний лист, який, як Ви підозрюєте, є спамом, або натискати на посилання, знайдені в повідомленні.

Натомість негайно повідомте постачальника Вашої пошти про це електронне повідомлення, позначте його як спам та видаліть.

Перше, що слід завжди перевіряти перед натисканням на посилання в електронному листі, це електронна адреса відправника. Хоча адресу можна підробити, у даному випадку цього не було.

У поєднанні з іменем відправника, що відображається як “Перший сайт Донни Х’юз”, і непарними інтервалами в тексті електронного листа, легко можна ствердити, що з цим листом щось не так, але лише після того, як уважно переглянути детальні повідомлення.

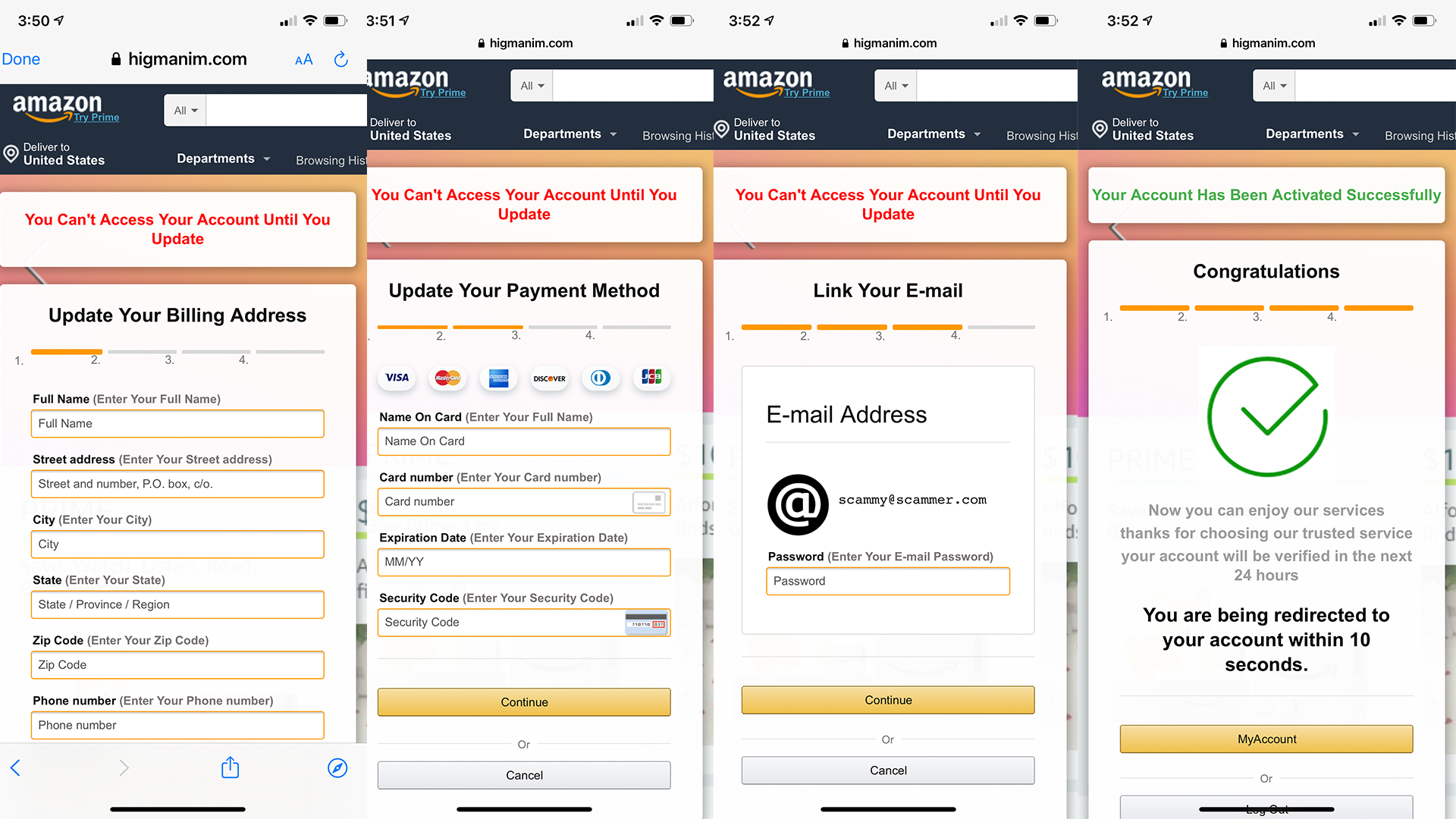

Що цікаво та водночас страшно у цій спробі фішингу, так це те, що шахрай намагається викрасти кілька відомостей за одну атаку. Після перегляду електронного листа, щоб оновити спосіб оплати, Вас попросять увійти у свій обліковий запис Amazon. Хоча цей сайт може виглядати як веб-сайт Amazon, це не так. Ви знайдете абсолютно неправильну URL-адресу у верхній частині екрана.

Як видно з скріншотів, автор увів помилкову електронну адресу та пароль. Той, хто створив шахрайство, використовує цей крок, щоб викрасти Ваші облікові дані Amazon.

Потім автор потрапив на реалістичну сторінку налаштувань, яка стверджувала, що він не може отримати доступ до свого облікового запису Amazon, поки не оновить свою платіжну інформацію. Якби автор дійсно увів свою інформацію, у зловмисника була б його поштова адреса, номер телефону та номер кредитної/дебетової картки.

“Вишенькою на торті” є спроба викрасти реєстраційну інформацію для облікового запису електронної пошти користувача. Фальшивий веб-сайт стверджує, що хоче пов’язати електронну пошту коритсувача з його обліковим записом Amazon, але замість цього довірливий і недосвідчений користувач надасть тому, хто надіслав повідомлення, ключі до його приватної електронної пошти та, можливо, також до його облікового запису Google.

Отже, ніколи не слід натискати на посилання, яке Ви вважаєте підозрілим або спамом. Якщо Ви це зробите, не вводьте особисту інформацію чи інформацію про кредитну картку. Замість цього закрийте всі відкриті вкладки чи вікна, позначте повідомлення як спам і остаточно видаліть електронне повідомлення.

Будьте в безпеці та не клацайте на будь-які посилання, які здаються навіть віддалено небезпечними.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Шахрайство, оманливий дизайн, або як торгові сайти змушують Вас витрачати більше?

Найпоширеніші схеми кіберзлочинців та способи захисту від них. Поради

Як користуватися спеціальними піктограмами програм на Вашому iPhone та iPad? – ІНСТРУКЦІЯ

Як перемістити програми з бібліотеки додатків на головний екран на iPhone?– ІНСТРУКЦІЯ

Чим Вам загрожує підключення невідомих USB? Поради із захисту

Як зробити Chrome веб-браузером за замовчуванням на iPhone та iPad? – ІНСТРУКЦІЯ

Кібератаки та шкідливі програми – одна з найбільших загроз в Інтернеті. Дізнайтеся з підбірки статей, як виникло шкідливе програмне забезпечення та які є його види, що таке комп’ютерний вірус, про усі види шкідливого ПЗ тощо.

До речі, дослідники розкрили подробиці про критичну уразливість в додатку Instagram для Android, експлуатація якої дозволяла віддаленим зловмисникам перехопити контроль над цільовим пристроєм шляхом відправки спеціально створеного зображення.

Цікаво знати, що кіберполіція затримала злочинну групу, яка за допомогою скімінгових пристроїв виготовляла дублікати банківських карток. Далі з цих карток знімали готівку. За це зловмисникам загрожує до 12 років ув’язнення.

Також після додавання до свого функціоналу аудіо-твітів для iOS у червні, Twitter зараз експериментує з ідеєю дозволити людям записувати та надсилати голосові повідомлення за допомогою прямих повідомлень.

Важливо знати, що хакерам вдалося обійти захист iOS 14 на пристроях, що базуються на процесорі Apple A9.