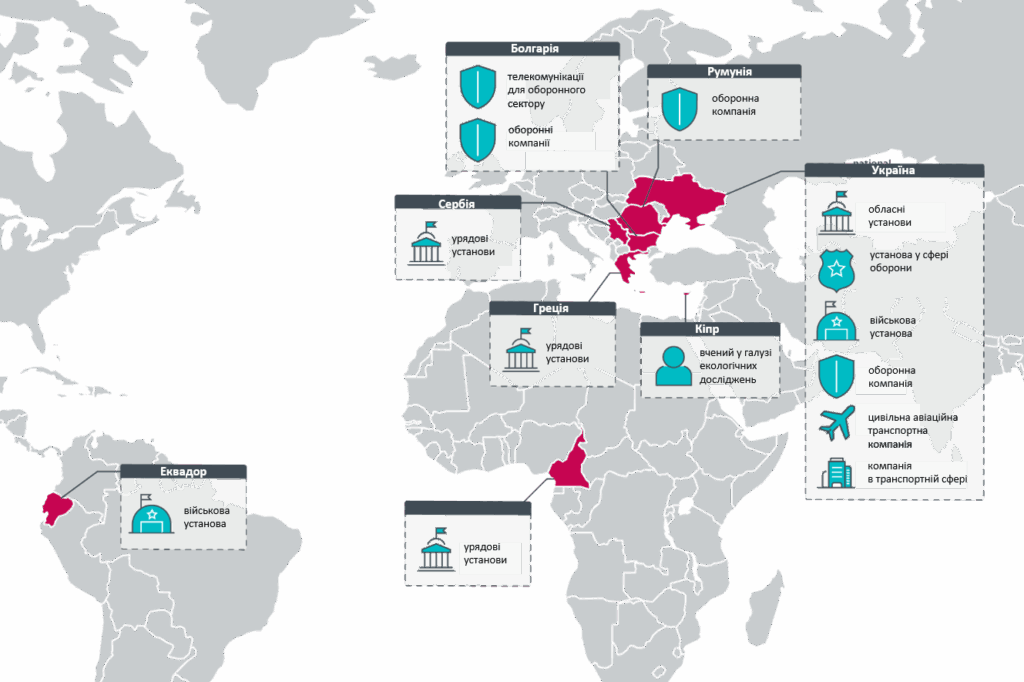

Компанія ESET повідомляє про виявлення активності російських кібершпигунів, спрямованої на українські державні установи або оборонні компанії в Болгарії та Румунії з метою викрадення конфіденційних даних із певних облікових записів електронної пошти. Варто зазначити, що деякі з цих оборонних підприємств виробляють зброю радянських часів для відправлення в Україну. Серед інших цілей – уряди країн Африки, ЄС та Південної Америки. За цим, найімовірніше, стоїть пов’язана з росією група кібершпигунів Sednit (також відома як Fancy Bear).

«Минулого року ми зафіксували, як різні уразливості XSS використовувалися під час атак на додаткове програмне забезпечення для вебпошти: Horde, MDaemon та Zimbra. Sednit також почала використовувати новішу уразливість CVE-2023-43770 у Roundcube. Уразливість CVE-2024-11182 у MDaemon, яка наразі виправлена, була «0-денною» уразливістю, найімовірніше, виявлена Sednit, тоді як уразливості для Horde, Roundcube та Zimbra вже були відомі та виправлені», — коментує Метьє Фау, дослідник ESET.

Як діють зловмисники?

Група Sednit надсилає експлойти XSS електронною поштою, які призводять до виконання шкідливого коду JavaScript у контексті вебсторінки клієнта вебпошти, що працює у вікні браузера. Таким чином, лише дані, доступні з облікового запису жертви, можуть бути прочитані та перехоплені.

Щоб експлойт спрацював, жертва повинна відкрити повідомлення електронної пошти на уразливому порталі вебпошти. Це означає, що електронний лист має обійти будь-яку фільтрацію спаму, а тема має бути достатньо переконливою, щоб спонукати жертву прочитати електронне повідомлення. Саме тому зловмисники використовують у шкідливих листах назви відомих ЗМІ, такі як українське інформаційне видання Kyiv Post або болгарський новинний портал News.bg. Серед заголовків, які використовували шпигуни: «СБУ заарештувала банкіра, який працював на ворожу військову розвідку в Харкові» або «Путін домагається від Трампа прийняття російських умов у двосторонніх відносинах».

Зловмисники запускають компоненти JavaScript SpyPress.HORDE, SpyPress.MDAEMON, SpyPress.ROUNDCUBE та SpyPress.ZIMBRA. Вони здатні викрасти облікові дані, перехоплювати адресну книгу, контакти та історії входів, а також повідомлення електронної пошти. SpyPress.MDAEMON може налаштувати обхід двофакторної автентифікації, зокрема перехоплювати секретний код двофакторної автентифікації та створювати пароль програми, який дозволяє зловмисникам отримати доступ до поштової скриньки з програми.

«Протягом останніх двох років сервери вебпошти, такі як Roundcube та Zimbra, були основною мішенню для кількох шпигунських груп, таких як Sednit, GreenCube та Winter Vivern. Оскільки багато організацій вчасно не оновлюють свої сервери вебпошти, а уразливості активуются віддалено шляхом відправки повідомлень електронної пошти, зловмисникам дуже легко націлюватися на такі сервери для викрадення електронних листів», — пояснює дослідник ESET.

Група Sednit, також відома як APT28, Fancy Bear, Forest Blizzard або Sofacy, діє принаймні з 2004 року. У Міністерстві юстиції США назвали групу однією із відповідальних за злам Національного комітету Демократичної партії (DNC) безпосередньо перед виборами 2016 року у США та пов’язали групу з ГРУ. Також припускають, що група відповідальна за злам глобальної телевізійної мережі TV5Monde, витік електронної пошти Всесвітнього антидопінгового агентства (WADA) та багато інших інцидентів.

Щоб не стати жертвою подібних атак, слід уникати відкриття підозрілих повідомлень чи листів та завантаження невідомих файлів в електронній пошті. Також варто забезпечити потужний кіберзахист організацій, наприклад, за допомогою комплексного рішення ESET PROTECT Elite для запобігання загрозам, їх виявлення та швидкого реагування (XDR), а також управління уразливостями та виправленнями.