Українські компанії втрачають мільйони гривень через внутрішні загрози, які складно помітити без спеціальних інструментів. Дослідження PwC показує, що 34% кіберінцидентів спричинені саме інсайдерами, а не зовнішніми атаками. Тайм трекер онлайн перетворюється з простого інструменту обліку часу на потужну систему раннього виявлення кіберзагроз.

Чому тайм трекер онлайн ефективніший за традиційні системи безпеки

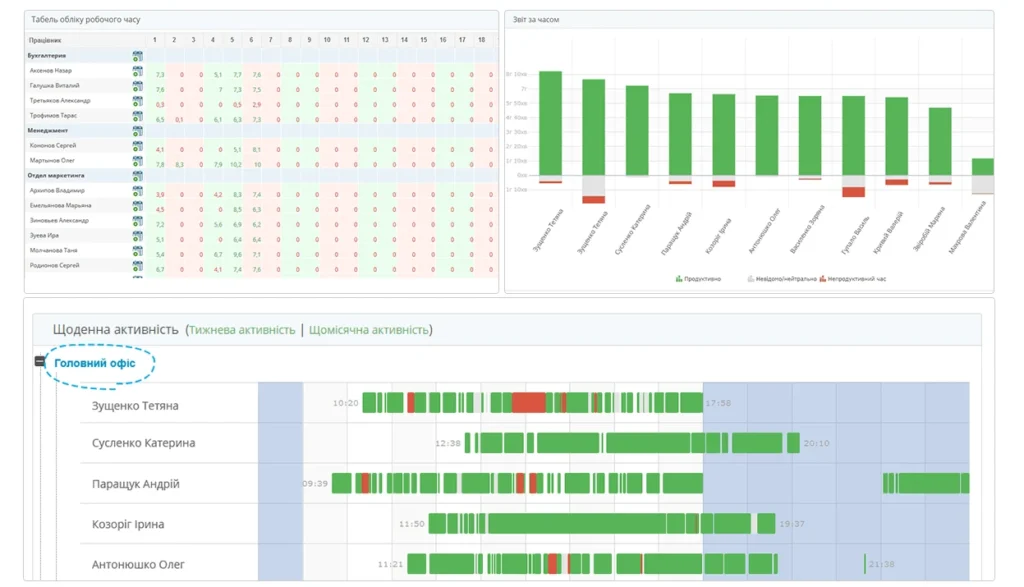

Традиційні системи кібербезпеки фокусуються на зовнішніх загрозах, залишаючи “сліпі зони” всередині компанії. Співробітники мають легітимний доступ до корпоративних даних, що робить їх дії менш підозрілими для стандартного моніторингу. Онлайн системи обліку часу збирають детальну інформацію про робочі звички кожного працівника, створюючи унікальний “цифровий відбиток” нормальної поведінки.

Статистика McKinsey вказує, що компанії з комплексним підходом до моніторингу внутрішніх процесів знижують ризик інсайдерських загроз на 67%. Час стає індикатором не лише продуктивності, але й потенційних проблем безпеки.

5 критичних загроз які виявляє тайм трекер онлайн

Аналіз патернів робочого часу дозволяє виявити аномалії, які часто передують серйозним інцидентам. Досвід впровадження подібних систем в українських компаніях показує повторювані паттерни поведінки, які сигналізують про потенційні ризики. Ефективний тайм трекер онлайн перетворює звичайні дані про час на потужний інструмент превентивної безпеки.

- Відвідування підозрілих ресурсів – тривалий час на російських сайтах, форумах або платформах, заборонених корпоративною політикою

- Надмірний час у конфіденційних документах – співробітник проводить години у файлах, до яких зазвичай звертається епізодично

- Активна переписка під час роботи з секретними проектами – одночасне використання месенджерів та доступ до чутливої інформації

- Копіювання великих обсягів даних – аномально швидке “прочитання” десятків документів за короткий час

- Робота у незвичні години перед звільненням – нічна або вихідна активність співробітника, який подав заяву про відставку

Системи трекінгу роботи автоматично відстежують ці відхилення та сповіщають керівництво про потенційні ризики до того, як збиток стане критичним.

Як організувати ефективний моніторинг без порушення приватності

Правильно налаштований тайм трекер онлайн збалансовує потреби безпеки з повагою до співробітників. Ключ успіху полягає у прозорості цілей та чіткому визначенні меж моніторингу. Працівники повинні розуміти, що система захищає не лише компанію, але й їх самих від звинувачень у зловживаннях.

Оптимальний підхід включає фокус на робочих паттернах, а не на деталях особистої активності. Система аналізує загальні тренди та виявляє значні відхилення, залишаючи щоденну рутину поза увагою. Такий баланс дозволяє отримати максимум інформації для безпеки, мінімізуючи психологічний тиск на команду.

Які функції тайм трекера найкритичніші для безпеки

Ефективний тайм трекер онлайн повинен мати специфічні функції для виявлення загроз. Базового обліку часу недостатньо – потрібен глибокий аналіз поведінкових патернів та автоматичне сповіщення про аномалії. Системи із штучним інтелектом навчаються розпізнавати нормальну поведінку кожного співробітника.

Критично важливими є функції детального логування активності, можливості налаштування індивідуальних алертів та інтеграції з корпоративними системами комунікації. Наприклад, система повинна автоматично сповіщати HR-менеджера, якщо співробітник працює над конфіденційним проектом понад норму або в незвичний час.

Практичні кроки для впровадження системи безпеки через тайм-трекінг

Впровадження починається з аналізу поточних бізнес-процесів та визначення критичних точок ризику. Кожна компанія має унікальні особливості, які впливають на вибір параметрів моніторингу. Перший етап зазвичай включає пілотний запуск на обмеженій групі проектів або відділів.

Наступний крок передбачає налаштування алертів та звітності. Система повинна сповіщати про дійсно важливі аномалії, уникаючи “шуму” від незначних відхилень. Правильна калібровка займає 2-4 тижні активного використання та корекцій.

Фінальний етап включає навчання команди безпеки роботі з новими даними та інтеграцію з існуючими процедурами реагування на інциденти. Ефективність системи напряму залежить від компетентності людей, які аналізують її результати. На українському ринку представлені рішення з необхідним функціоналом, зокрема Yaware https://yaware.com.ua/uk/ з функціями аналізу робочих патернів.

Тайм трекер онлайн перетворюється з адміністративного інструменту на стратегічний елемент корпоративної безпеки. Правильне використання таких систем дозволяє українським компаніям захистити найцінніше – довіру клієнтів та репутацію на ринку.